Logto คือทางเลือกแทน Auth0 ที่ออกแบบมาสำหรับแอปและผลิตภัณฑ์ SaaS ยุคใหม่ โดยมีทั้งบริการ Cloud และ Open-source เพื่อช่วยให้คุณเปิดตัวระบบการจัดการเอกลักษณ์และการเข้าถึง (IAM) ได้อย่างรวดเร็ว สนุกกับการยืนยันตัวตน (การยืนยันตัวตน), การอนุญาต (การอนุญาต), และการจัดการหลายผู้เช่า ครบจบในที่เดียว

เราแนะนำให้เริ่มต้นด้วย tenant สำหรับการพัฒนาแบบฟรีบน Logto Cloud เพื่อให้คุณสามารถสำรวจฟีเจอร์ทั้งหมดได้อย่างง่ายดาย

ในบทความนี้ เราจะพาคุณไปทีละขั้นตอนเพื่อสร้างประสบการณ์ลงชื่อเข้าใช้ Line (การยืนยันตัวตนของผู้ใช้) อย่างรวดเร็วด้วย .NET Core (Blazor Server) และ Logto

ข้อกำหนดเบื้องต้น

- มี Logto instance ที่พร้อมใช้งาน ดู หน้าแนะนำ เพื่อเริ่มต้นใช้งาน

- มีความรู้พื้นฐานเกี่ยวกับ .NET Core (Blazor Server)

- มีบัญชี Line ที่ใช้งานได้

สร้างแอปพลิเคชันใน Logto

Logto สร้างขึ้นบนพื้นฐานของการยืนยันตัวตน OpenID Connect (OIDC) และการอนุญาต OAuth 2.0 โดยรองรับการจัดการข้อมูลระบุตัวตนแบบรวมศูนย์ข้ามหลายแอปพลิเคชัน ซึ่งมักเรียกว่า การลงชื่อเข้าใช้ครั้งเดียว (Single Sign-On; SSO)

ในการสร้างแอปพลิเคชัน เว็บแบบดั้งเดิม ของคุณ เพียงทำตามขั้นตอนเหล่านี้:

- เปิด Logto Console ในส่วน "เริ่มต้นใช้งาน" ให้คลิกที่ลิงก์ "ดูทั้งหมด" เพื่อเปิดรายการเฟรมเวิร์กของแอปพลิเคชัน หรือคุณสามารถไปที่ Logto Console > Applications แล้วคลิกปุ่ม "สร้างแอปพลิเคชัน"

- ในหน้าต่างที่เปิดขึ้น ให้คลิกที่ส่วน "เว็บแบบดั้งเดิม" หรือกรองเฟรมเวิร์ก "เว็บแบบดั้งเดิม" ทั้งหมดที่มีโดยใช้ช่องกรองด่วนทางซ้ายมือ จากนั้นคลิกที่การ์ดเฟรมเวิร์ก ".Net Core (Blazor Server)" เพื่อเริ่มสร้างแอปพลิเคชันของคุณ

- กรอกชื่อแอปพลิเคชัน เช่น "Bookstore" แล้วคลิก "สร้างแอปพลิเคชัน"

🎉 เยี่ยมมาก! คุณเพิ่งสร้างแอปพลิเคชันแรกของคุณใน Logto คุณจะเห็นหน้าข้อความแสดงความยินดีซึ่งมีคู่มือการเชื่อมต่ออย่างละเอียด ให้ทำตามคู่มือเพื่อดูประสบการณ์ที่จะเกิดขึ้นในแอปพลิเคชันของคุณ

ผสานรวม .Net Core (Blazor Server) กับ Logto

- ตัวอย่างสาธิตต่อไปนี้สร้างขึ้นบน .NET Core 8.0 โดย SDK สามารถใช้งานร่วมกับ .NET 6.0 ขึ้นไปได้

- โปรเจกต์ตัวอย่าง .NET Core มีให้ใน GitHub repository

การติดตั้ง (Installation)

เพิ่มแพ็กเกจ NuGet ลงในโปรเจกต์ของคุณ:

dotnet add package Logto.AspNetCore.Authentication

เพิ่มการยืนยันตัวตน Logto (Add Logto authentication)

เปิด Startup.cs (หรือ Program.cs) และเพิ่มโค้ดต่อไปนี้เพื่อจดทะเบียนบริการการยืนยันตัวตน Logto:

using Logto.AspNetCore.Authentication;

var builder = WebApplication.CreateBuilder(args);

builder.Services.AddLogtoAuthentication(options =>

{

options.Endpoint = builder.Configuration["Logto:Endpoint"]!;

options.AppId = builder.Configuration["Logto:AppId"]!;

options.AppSecret = builder.Configuration["Logto:AppSecret"];

});

เมธอด AddLogtoAuthentication จะดำเนินการดังต่อไปนี้:

- กำหนดสคีมการยืนยันตัวตนเริ่มต้นเป็น

LogtoDefaults.CookieScheme - กำหนดสคีม challenge เริ่มต้นเป็น

LogtoDefaults.AuthenticationScheme - กำหนดสคีม sign-out เริ่มต้นเป็น

LogtoDefaults.AuthenticationScheme - เพิ่ม handler สำหรับ cookie และ OpenID Connect ลงในสคีมการยืนยันตัวตน

กระบวนการลงชื่อเข้าใช้ / ออกจากระบบ (Sign-in and sign-out flows)

ก่อนที่เราจะดำเนินการต่อ มีคำศัพท์ที่อาจสร้างความสับสนอยู่ 2 คำใน middleware การยืนยันตัวตนของ .NET Core ที่ควรชี้แจงให้ชัดเจน:

- CallbackPath: URI ที่ Logto จะเปลี่ยนเส้นทาง (redirect) ผู้ใช้กลับมาหลังจากที่ผู้ใช้ลงชื่อเข้าใช้แล้ว (คือ "redirect URI" ใน Logto)

- RedirectUri: URI ที่จะถูกเปลี่ยนเส้นทางไปหลังจากดำเนินการที่จำเป็นใน middleware การยืนยันตัวตนของ Logto เสร็จสิ้น

กระบวนการลงชื่อเข้าใช้สามารถอธิบายได้ดังนี้:

ในทำนองเดียวกัน .NET Core ยังมี SignedOutCallbackPath และ RedirectUri สำหรับขั้นตอนการลงชื่อออก

เพื่อความชัดเจน เราจะอ้างอิงคำเหล่านี้ดังนี้:

| คำที่เราใช้ | คำศัพท์ใน .NET Core |

|---|---|

| Logto redirect URI | CallbackPath |

| Logto post sign-out redirect URI | SignedOutCallbackPath |

| Application redirect URI | RedirectUri |

เกี่ยวกับการลงชื่อเข้าใช้แบบเปลี่ยนเส้นทาง (redirect-based sign-in)

- กระบวนการยืนยันตัวตนนี้เป็นไปตามโปรโตคอล OpenID Connect (OIDC) และ Logto บังคับใช้มาตรการรักษาความปลอดภัยอย่างเข้มงวดเพื่อปกป้องการลงชื่อเข้าใช้ของผู้ใช้

- หากคุณมีหลายแอป คุณสามารถใช้ผู้ให้บริการข้อมูลระบุตัวตน (Logto) เดียวกันได้ เมื่อผู้ใช้ลงชื่อเข้าใช้แอปหนึ่งแล้ว Logto จะดำเนินการลงชื่อเข้าใช้โดยอัตโนมัติเมื่อผู้ใช้เข้าถึงแอปอื่น

หากต้องการเรียนรู้เพิ่มเติมเกี่ยวกับเหตุผลและประโยชน์ของการลงชื่อเข้าใช้แบบเปลี่ยนเส้นทาง โปรดดูที่ อธิบายประสบการณ์การลงชื่อเข้าใช้ของ Logto

กำหนดค่า redirect URIs (Configure redirect URIs)

ในตัวอย่างโค้ดต่อไปนี้ เราถือว่าแอปของคุณกำลังทำงานอยู่ที่ http://localhost:3000/

ก่อนอื่น มาตั้งค่า Logto redirect URI กันก่อน เพิ่ม URI ต่อไปนี้ลงในรายการ "Redirect URIs" ในหน้ารายละเอียดแอป Logto:

http://localhost:3000/Callback

หากต้องการตั้งค่า Logto post sign-out redirect URI ให้เพิ่ม URI ต่อไปนี้ลงในรายการ "Post sign-out redirect URIs" ในหน้ารายละเอียดแอป Logto:

http://localhost:3000/SignedOutCallback

เปลี่ยนเส้นทางเริ่มต้น

Logto redirect URI มีเส้นทางเริ่มต้นเป็น /Callback และ Logto post sign-out redirect URI มีเส้นทางเริ่มต้นเป็น /SignedOutCallback

คุณสามารถปล่อยไว้ตามเดิมหากไม่มีข้อกำหนดพิเศษ หากต้องการเปลี่ยน สามารถตั้งค่าคุณสมบัติ CallbackPath และ SignedOutCallbackPath สำหรับ LogtoOptions ได้ดังนี้:

builder.Services.AddLogtoAuthentication(options =>

{

// การตั้งค่าอื่น ๆ...

options.CallbackPath = "/Foo";

options.SignedOutCallbackPath = "/Bar";

});

อย่าลืมอัปเดตค่าดังกล่าวในหน้ารายละเอียดแอป Logto ให้ตรงกันด้วย

เพิ่มเส้นทาง (Add routes)

เนื่องจาก Blazor Server ใช้ SignalR ในการสื่อสารระหว่างเซิร์ฟเวอร์และไคลเอนต์ นั่นหมายความว่าวิธีที่จัดการ HTTP context โดยตรง (เช่น การออกคำสั่ง challenge หรือ redirect) จะไม่ทำงานตามที่คาดหวังเมื่อถูกเรียกจาก Blazor component

เพื่อให้ถูกต้อง เราต้องเพิ่ม endpoint สองตัวสำหรับการ redirect ไปยังหน้าลงชื่อเข้าใช้และออกจากระบบโดยเฉพาะ:

app.MapGet("/SignIn", async context =>

{

// ถ้ายังไม่ได้ยืนยันตัวตน ให้ challenge และ redirect ไปที่หน้าแรก

if (!(context.User?.Identity?.IsAuthenticated ?? false))

{

await context.ChallengeAsync(new AuthenticationProperties { RedirectUri = "/" });

} else {

context.Response.Redirect("/");

}

});

app.MapGet("/SignOut", async context =>

{

// ถ้ายืนยันตัวตนแล้ว ให้ sign out และ redirect ไปที่หน้าแรก

if (context.User?.Identity?.IsAuthenticated ?? false)

{

await context.SignOutAsync(new AuthenticationProperties { RedirectUri = "/" });

} else {

context.Response.Redirect("/");

}

});

ตอนนี้เราสามารถ redirect ไปยัง endpoint เหล่านี้เพื่อเรียกกระบวนการลงชื่อเข้าใช้และออกจากระบบได้

สร้างปุ่มลงชื่อเข้าใช้ / ออกจากระบบ (Implement sign-in / sign-out buttons)

ใน Razor component ให้เพิ่มโค้ดต่อไปนี้:

@using Microsoft.AspNetCore.Components.Authorization

@using System.Security.Claims

@inject AuthenticationStateProvider AuthenticationStateProvider

@inject NavigationManager NavigationManager

@* ... *@

<p>Is authenticated: @User.Identity?.IsAuthenticated</p>

@if (User.Identity?.IsAuthenticated == true)

{

<button @onclick="SignOut">Sign out</button>

}

else

{

<button @onclick="SignIn">Sign in</button>

}

@* ... *@

@code {

private ClaimsPrincipal? User { get; set; }

protected override async Task OnInitializedAsync()

{

var authState = await AuthenticationStateProvider.GetAuthenticationStateAsync();

User = authState.User;

}

private void SignIn()

{

NavigationManager.NavigateTo("/SignIn", forceLoad: true);

}

private void SignOut()

{

NavigationManager.NavigateTo("/SignOut", forceLoad: true);

}

}

คำอธิบาย:

- ตัวแปร

AuthenticationStateProviderที่ถูก inject เข้ามา ใช้สำหรับดึงสถานะการยืนยันตัวตน (authentication state) ของผู้ใช้ปัจจุบัน และนำไปกำหนดค่าให้กับ propertyUser - เมธอด

SignInและSignOutใช้สำหรับเปลี่ยนเส้นทาง (redirect) ผู้ใช้ไปยัง endpoint สำหรับลงชื่อเข้าใช้และออกจากระบบตามลำดับ เนื่องจากลักษณะของ Blazor Server เราจำเป็นต้องใช้NavigationManagerพร้อมกับ force load เพื่อให้เกิดการเปลี่ยนเส้นทาง

หน้าดังกล่าวจะแสดงปุ่ม "Sign in" หากผู้ใช้ยังไม่ได้รับการยืนยันตัวตน และจะแสดงปุ่ม "Sign out" หากผู้ใช้ได้รับการยืนยันตัวตนแล้ว

คอมโพเนนต์ <AuthorizeView />

อีกทางเลือกหนึ่ง คุณสามารถใช้คอมโพเนนต์ AuthorizeView เพื่อแสดงเนื้อหาแบบมีเงื่อนไขตามสถานะการยืนยันตัวตนของผู้ใช้ คอมโพเนนต์นี้มีประโยชน์เมื่อคุณต้องการแสดงเนื้อหาที่แตกต่างกันสำหรับผู้ใช้ที่ยืนยันตัวตนแล้วและยังไม่ได้ยืนยันตัวตน

ใน Razor component ของคุณ ให้เพิ่มโค้ดต่อไปนี้:

@using Microsoft.AspNetCore.Components.Authorization

@* ... *@

<AuthorizeView>

<Authorized>

<p>ชื่อ: @User?.Identity?.Name</p>

@* เนื้อหาสำหรับผู้ใช้ที่ยืนยันตัวตนแล้ว *@

</Authorized>

<NotAuthorized>

@* เนื้อหาสำหรับผู้ใช้ที่ยังไม่ได้ยืนยันตัวตน *@

</NotAuthorized>

</AuthorizeView>

@* ... *@

คอมโพเนนต์ AuthorizeView ต้องการ cascading parameter ที่มีชนิดเป็น Task<AuthenticationState> วิธีที่ตรงไปตรงมาในการรับพารามิเตอร์นี้คือการเพิ่มคอมโพเนนต์ <CascadingAuthenticationState> อย่างไรก็ตาม เนื่องจากธรรมชาติของ Blazor Server เราไม่สามารถเพิ่มคอมโพเนนต์นี้ใน layout หรือ root component ได้โดยตรง (อาจไม่ทำงานตามที่คาดหวัง) ดังนั้นเราสามารถเพิ่มโค้ดต่อไปนี้ใน builder (Program.cs หรือ Startup.cs) เพื่อให้ cascading parameter นี้:

builder.Services.AddCascadingAuthenticationState();

จากนั้นคุณสามารถใช้คอมโพเนนต์ AuthorizeView ในทุกคอมโพเนนต์ที่ต้องการได้

จุดตรวจสอบ: ทดสอบแอปพลิเคชันของคุณ

ตอนนี้คุณสามารถทดสอบแอปพลิเคชันของคุณได้แล้ว:

- รันแอปพลิเคชันของคุณ คุณจะเห็นปุ่มลงชื่อเข้าใช้

- คลิกปุ่มลงชื่อเข้าใช้ SDK จะเริ่มกระบวนการลงชื่อเข้าใช้และเปลี่ยนเส้นทางคุณไปยังหน้าลงชื่อเข้าใช้ของ Logto

- หลังจากที่คุณลงชื่อเข้าใช้แล้ว คุณจะถูกเปลี่ยนเส้นทางกลับไปยังแอปพลิเคชันของคุณและเห็นปุ่มลงชื่อออก

- คลิกปุ่มลงชื่อออกเพื่อเคลียร์ที่เก็บโทเค็นและออกจากระบบ

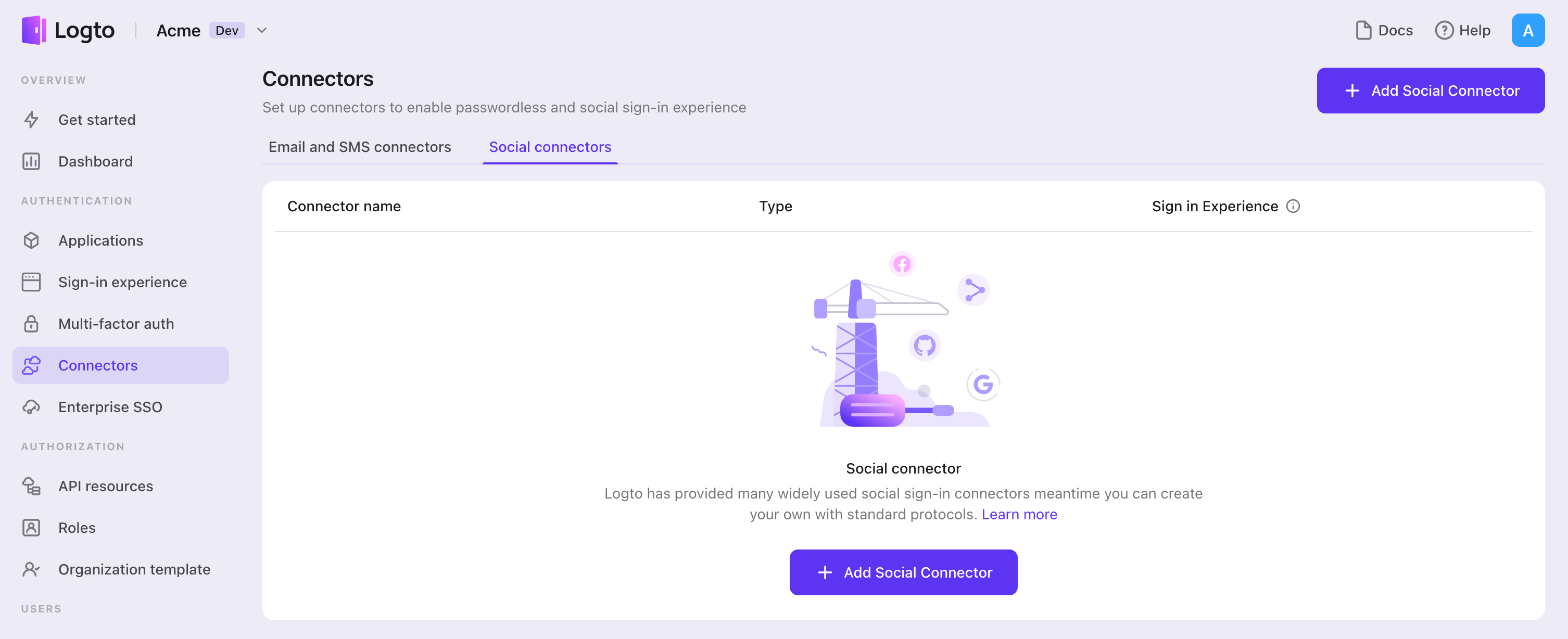

เพิ่มตัวเชื่อมต่อ Line

เพื่อเปิดใช้งานการลงชื่อเข้าใช้อย่างรวดเร็วและเพิ่มอัตราการเปลี่ยนผู้ใช้ ให้เชื่อมต่อกับ .Net Core (Blazor Server) ในฐานะผู้ให้บริการข้อมูลระบุตัวตน (Identity provider) ตัวเชื่อมต่อโซเชียลของ Logto ช่วยให้คุณสร้างการเชื่อมต่อนี้ได้ภายในไม่กี่นาที โดยสามารถกรอกพารามิเตอร์ได้หลายค่า

ในการเพิ่มตัวเชื่อมต่อโซเชียล ให้ทำตามขั้นตอนดังนี้:

- ไปที่ Console > Connectors > Social Connectors

- คลิก "Add social connector" และเลือก "Line"

- ทำตามคู่มือ README กรอกข้อมูลที่จำเป็น และปรับแต่งการตั้งค่า

หากคุณกำลังทำตามคู่มือ Connector แบบ in-place คุณสามารถข้ามส่วนถัดไปได้

ตั้งค่า Line OAuth app

ตั้งค่าช่องทาง Line

ไปที่ Line Developers และลงชื่อเข้าใช้ด้วยบัญชีธุรกิจ Line ของคุณ หากยังไม่มีบัญชี คุณสามารถลงทะเบียนได้

จากนั้นไปที่ ลิงก์นี้ เพื่อสร้างช่องทาง (channel)

ขั้นตอนที่ 1: กรอกรายละเอียดช่องทาง

กรอกแบบฟอร์มให้ครบถ้วนและสร้างช่องทาง

ขั้นตอนที่ 2: ตั้งค่า callback URLs

ไปที่หน้ารายละเอียดช่องทาง ค้นหาแท็บ "LINE login" และแก้ไขช่อง "Callback URL"

ในกรณีของเรา จะเป็น ${your_logto_endpoint}/callback/${connector_id} เช่น https://foo.logto.app/callback/${connector_id} โดยสามารถดู connector_id ได้ที่แถบด้านบนของหน้ารายละเอียดตัวเชื่อมต่อใน Logto Admin Console

กำหนดค่าตัวเชื่อมต่อของคุณ

ในหน้ากำหนดค่าตัวเชื่อมต่อ Logto ของคุณ ให้กรอกข้อมูลในช่องต่อไปนี้ด้วยค่าที่ได้จากแท็บ "Auth" ส่วน "Application credentials" ของแอปของคุณ:

- clientId: Channel ID ของแอปของคุณ

- clientSecret: Channel Secret ของแอปของคุณ

scope คือรายการ OIDC scopes ที่คั่นด้วยช่องว่าง หากไม่ได้ระบุ จะใช้ค่าเริ่มต้นเป็น openid profile

ประเภทของ config

| Name | Type |

|---|---|

| clientId | string |

| clientSecret | string |

| scope | string |

บันทึกการตั้งค่าของคุณ

โปรดตรวจสอบให้แน่ใจว่าคุณได้กรอกค่าที่จำเป็นในพื้นที่การตั้งค่าตัวเชื่อมต่อ Logto เรียบร้อยแล้ว คลิก "บันทึกและเสร็จสิ้น" (หรือ "บันทึกการเปลี่ยนแปลง") และตัวเชื่อมต่อ Line ควรพร้อมใช้งานแล้ว

เปิดใช้งานตัวเชื่อมต่อ Line ในประสบการณ์การลงชื่อเข้าใช้

เมื่อคุณสร้างตัวเชื่อมต่อโซเชียลสำเร็จแล้ว คุณสามารถเปิดใช้งานเป็นปุ่ม "ดำเนินการต่อด้วย Line" ในประสบการณ์การลงชื่อเข้าใช้ (Sign-in Experience) ได้

- ไปที่ Console > ประสบการณ์การลงชื่อเข้าใช้ > สมัครและลงชื่อเข้าใช้

- (ไม่บังคับ) เลือก "ไม่เกี่ยวข้อง" สำหรับตัวระบุการสมัคร หากคุณต้องการเฉพาะการเข้าสู่ระบบโซเชียล

- เพิ่มตัวเชื่อมต่อ Line ที่ตั้งค่าไว้แล้วในส่วน "เข้าสู่ระบบโซเชียล" (Social sign-in)

การทดสอบและการตรวจสอบความถูกต้อง

กลับไปที่แอป .NET Core (Blazor Server) ของคุณ ตอนนี้คุณควรจะสามารถลงชื่อเข้าใช้ด้วย Line ได้แล้ว ขอให้สนุก!

อ่านเพิ่มเติม

กระบวนการสำหรับผู้ใช้ปลายทาง: Logto มีโฟลว์การยืนยันตัวตนสำเร็จรูปพร้อมใช้งาน รวมถึง MFA และ Enterprise SSO พร้อม API อันทรงพลังสำหรับการปรับแต่งการตั้งค่าบัญชี การตรวจสอบความปลอดภัย และประสบการณ์แบบหลายผู้เช่า (multi-tenant) ได้อย่างยืดหยุ่น

การอนุญาต (Authorization): การอนุญาต (Authorization) กำหนดว่าผู้ใช้สามารถทำอะไรหรือเข้าถึงทรัพยากรใดได้บ้างหลังจากได้รับการยืนยันตัวตนแล้ว สำรวจวิธีปกป้อง API ของคุณสำหรับแอปเนทีฟและแอปหน้าเดียว (SPA) และการใช้งานการควบคุมการเข้าถึงตามบทบาท (RBAC)

องค์กร (Organizations): ฟีเจอร์องค์กรมีประสิทธิภาพอย่างยิ่งใน SaaS แบบหลายผู้เช่าและแอป B2B โดยช่วยให้สร้างผู้เช่า จัดการสมาชิก RBAC ระดับองค์กร และ Just-in-Time Provisioning ได้

ชุดบทความ Customer IAM: บทความต่อเนื่องเกี่ยวกับการจัดการข้อมูลระบุตัวตนและการเข้าถึงของลูกค้า (Customer IAM) ตั้งแต่ระดับพื้นฐาน 101 ไปจนถึงหัวข้อขั้นสูงและอื่น ๆ