Logto คือทางเลือกแทน Auth0 ที่ออกแบบมาสำหรับแอปและผลิตภัณฑ์ SaaS ยุคใหม่ โดยมีทั้งบริการ Cloud และ Open-source เพื่อช่วยให้คุณเปิดตัวระบบการจัดการเอกลักษณ์และการเข้าถึง (IAM) ได้อย่างรวดเร็ว สนุกกับการยืนยันตัวตน (การยืนยันตัวตน), การอนุญาต (การอนุญาต), และการจัดการหลายผู้เช่า ครบจบในที่เดียว

เราแนะนำให้เริ่มต้นด้วย tenant สำหรับการพัฒนาแบบฟรีบน Logto Cloud เพื่อให้คุณสามารถสำรวจฟีเจอร์ทั้งหมดได้อย่างง่ายดาย

ในบทความนี้ เราจะพาคุณไปทีละขั้นตอนเพื่อสร้างประสบการณ์ลงชื่อเข้าใช้ Microsoft Entra ID SAML enterprise SSO (การยืนยันตัวตนของผู้ใช้) อย่างรวดเร็วด้วย .NET Core (Blazor Server) และ Logto

ข้อกำหนดเบื้องต้น

- มี Logto instance ที่พร้อมใช้งาน ดู หน้าแนะนำ เพื่อเริ่มต้นใช้งาน

- มีความรู้พื้นฐานเกี่ยวกับ .NET Core (Blazor Server)

- มีบัญชี Microsoft Entra ID SAML enterprise SSO ที่ใช้งานได้

สร้างแอปพลิเคชันใน Logto

Logto สร้างขึ้นบนพื้นฐานของการยืนยันตัวตน OpenID Connect (OIDC) และการอนุญาต OAuth 2.0 โดยรองรับการจัดการข้อมูลระบุตัวตนแบบรวมศูนย์ข้ามหลายแอปพลิเคชัน ซึ่งมักเรียกว่า การลงชื่อเข้าใช้ครั้งเดียว (Single Sign-On; SSO)

ในการสร้างแอปพลิเคชัน เว็บแบบดั้งเดิม ของคุณ เพียงทำตามขั้นตอนเหล่านี้:

- เปิด Logto Console ในส่วน "เริ่มต้นใช้งาน" ให้คลิกที่ลิงก์ "ดูทั้งหมด" เพื่อเปิดรายการเฟรมเวิร์กของแอปพลิเคชัน หรือคุณสามารถไปที่ Logto Console > Applications แล้วคลิกปุ่ม "สร้างแอปพลิเคชัน"

- ในหน้าต่างที่เปิดขึ้น ให้คลิกที่ส่วน "เว็บแบบดั้งเดิม" หรือกรองเฟรมเวิร์ก "เว็บแบบดั้งเดิม" ทั้งหมดที่มีโดยใช้ช่องกรองด่วนทางซ้ายมือ จากนั้นคลิกที่การ์ดเฟรมเวิร์ก ".Net Core (Blazor Server)" เพื่อเริ่มสร้างแอปพลิเคชันของคุณ

- กรอกชื่อแอปพลิเคชัน เช่น "Bookstore" แล้วคลิก "สร้างแอปพลิเคชัน"

🎉 เยี่ยมมาก! คุณเพิ่งสร้างแอปพลิเคชันแรกของคุณใน Logto คุณจะเห็นหน้าข้อความแสดงความยินดีซึ่งมีคู่มือการเชื่อมต่ออย่างละเอียด ให้ทำตามคู่มือเพื่อดูประสบการณ์ที่จะเกิดขึ้นในแอปพลิเคชันของคุณ

ผสานรวม .Net Core (Blazor Server) กับ Logto

- ตัวอย่างสาธิตต่อไปนี้สร้างขึ้นบน .NET Core 8.0 โดย SDK สามารถใช้งานร่วมกับ .NET 6.0 ขึ้นไปได้

- โปรเจกต์ตัวอย่าง .NET Core มีให้ใน GitHub repository

การติดตั้ง (Installation)

เพิ่มแพ็กเกจ NuGet ลงในโปรเจกต์ของคุณ:

dotnet add package Logto.AspNetCore.Authentication

เพิ่มการยืนยันตัวตน Logto (Add Logto authentication)

เปิด Startup.cs (หรือ Program.cs) และเพิ่มโค้ดต่อไปนี้เพื่อจดทะเบียนบริการการยืนยันตัวตน Logto:

using Logto.AspNetCore.Authentication;

var builder = WebApplication.CreateBuilder(args);

builder.Services.AddLogtoAuthentication(options =>

{

options.Endpoint = builder.Configuration["Logto:Endpoint"]!;

options.AppId = builder.Configuration["Logto:AppId"]!;

options.AppSecret = builder.Configuration["Logto:AppSecret"];

});

เมธอด AddLogtoAuthentication จะดำเนินการดังต่อไปนี้:

- กำหนดสคีมการยืนยันตัวตนเริ่มต้นเป็น

LogtoDefaults.CookieScheme - กำหนดสคีม challenge เริ่มต้นเป็น

LogtoDefaults.AuthenticationScheme - กำหนดสคีม sign-out เริ่มต้นเป็น

LogtoDefaults.AuthenticationScheme - เพิ่ม handler สำหรับ cookie และ OpenID Connect ลงในสคีมการยืนยันตัวตน

กระบวนการลงชื่อเข้าใช้ / ออกจากระบบ (Sign-in and sign-out flows)

ก่อนที่เราจะดำเนินการต่อ มีคำศัพท์ที่อาจสร้างความสับสนอยู่ 2 คำใน middleware การยืนยันตัวตนของ .NET Core ที่ควรชี้แจงให้ชัดเจน:

- CallbackPath: URI ที่ Logto จะเปลี่ยนเส้นทาง (redirect) ผู้ใช้กลับมาหลังจากที่ผู้ใช้ลงชื่อเข้าใช้แล้ว (คือ "redirect URI" ใน Logto)

- RedirectUri: URI ที่จะถูกเปลี่ยนเส้นทางไปหลังจากดำเนินการที่จำเป็นใน middleware การยืนยันตัวตนของ Logto เสร็จสิ้น

กระบวนการลงชื่อเข้าใช้สามารถอธิบายได้ดังนี้:

ในทำนองเดียวกัน .NET Core ยังมี SignedOutCallbackPath และ RedirectUri สำหรับขั้นตอนการลงชื่อออก

เพื่อความชัดเจน เราจะอ้างอิงคำเหล่านี้ดังนี้:

| คำที่เราใช้ | คำศัพท์ใน .NET Core |

|---|---|

| Logto redirect URI | CallbackPath |

| Logto post sign-out redirect URI | SignedOutCallbackPath |

| Application redirect URI | RedirectUri |

เกี่ยวกับการลงชื่อเข้าใช้แบบเปลี่ยนเส้นทาง (redirect-based sign-in)

- กระบวนการยืนยันตัวตนนี้เป็นไปตามโปรโตคอล OpenID Connect (OIDC) และ Logto บังคับใช้มาตรการรักษาความปลอดภัยอย่างเข้มงวดเพื่อปกป้องการลงชื่อเข้าใช้ของผู้ใช้

- หากคุณมีหลายแอป คุณสามารถใช้ผู้ให้บริการข้อมูลระบุตัวตน (Logto) เดียวกันได้ เมื่อผู้ใช้ลงชื่อเข้าใช้แอปหนึ่งแล้ว Logto จะดำเนินการลงชื่อเข้าใช้โดยอัตโนมัติเมื่อผู้ใช้เข้าถึงแอปอื่น

หากต้องการเรียนรู้เพิ่มเติมเกี่ยวกับเหตุผลและประโยชน์ของการลงชื่อเข้าใช้แบบเปลี่ยนเส้นทาง โปรดดูที่ อธิบายประสบการณ์การลงชื่อเข้าใช้ของ Logto

กำหนดค่า redirect URIs (Configure redirect URIs)

ในตัวอย่างโค้ดต่อไปนี้ เราถือว่าแอปของคุณกำลังทำงานอยู่ที่ http://localhost:3000/

ก่อนอื่น มาตั้งค่า Logto redirect URI กันก่อน เพิ่ม URI ต่อไปนี้ลงในรายการ "Redirect URIs" ในหน้ารายละเอียดแอป Logto:

http://localhost:3000/Callback

หากต้องการตั้งค่า Logto post sign-out redirect URI ให้เพิ่ม URI ต่อไปนี้ลงในรายการ "Post sign-out redirect URIs" ในหน้ารายละเอียดแอป Logto:

http://localhost:3000/SignedOutCallback

เปลี่ยนเส้นทางเริ่มต้น

Logto redirect URI มีเส้นทางเริ่มต้นเป็น /Callback และ Logto post sign-out redirect URI มีเส้นทางเริ่มต้นเป็น /SignedOutCallback

คุณสามารถปล่อยไว้ตามเดิมหากไม่มีข้อกำหนดพิเศษ หากต้องการเปลี่ยน สามารถตั้งค่าคุณสมบัติ CallbackPath และ SignedOutCallbackPath สำหรับ LogtoOptions ได้ดังนี้:

builder.Services.AddLogtoAuthentication(options =>

{

// การตั้งค่าอื่น ๆ...

options.CallbackPath = "/Foo";

options.SignedOutCallbackPath = "/Bar";

});

อย่าลืมอัปเดตค่าดังกล่าวในหน้ารายละเอียดแอป Logto ให้ตรงกันด้วย

เพิ่มเส้นทาง (Add routes)

เนื่องจาก Blazor Server ใช้ SignalR ในการสื่อสารระหว่างเซิร์ฟเวอร์และไคลเอนต์ นั่นหมายความว่าวิธีที่จัดการ HTTP context โดยตรง (เช่น การออกคำสั่ง challenge หรือ redirect) จะไม่ทำงานตามที่คาดหวังเมื่อถูกเรียกจาก Blazor component

เพื่อให้ถูกต้อง เราต้องเพิ่ม endpoint สองตัวสำหรับการ redirect ไปยังหน้าลงชื่อเข้าใช้และออกจากระบบโดยเฉพาะ:

app.MapGet("/SignIn", async context =>

{

// ถ้ายังไม่ได้ยืนยันตัวตน ให้ challenge และ redirect ไปที่หน้าแรก

if (!(context.User?.Identity?.IsAuthenticated ?? false))

{

await context.ChallengeAsync(new AuthenticationProperties { RedirectUri = "/" });

} else {

context.Response.Redirect("/");

}

});

app.MapGet("/SignOut", async context =>

{

// ถ้ายืนยันตัวตนแล้ว ให้ sign out และ redirect ไปที่หน้าแรก

if (context.User?.Identity?.IsAuthenticated ?? false)

{

await context.SignOutAsync(new AuthenticationProperties { RedirectUri = "/" });

} else {

context.Response.Redirect("/");

}

});

ตอนนี้เราสามารถ redirect ไปยัง endpoint เหล่านี้เพื่อเรียกกระบวนการลงชื่อเข้าใช้และออกจากระบบได้

สร้างปุ่มลงชื่อเข้าใช้ / ออกจากระบบ (Implement sign-in / sign-out buttons)

ใน Razor component ให้เพิ่มโค้ดต่อไปนี้:

@using Microsoft.AspNetCore.Components.Authorization

@using System.Security.Claims

@inject AuthenticationStateProvider AuthenticationStateProvider

@inject NavigationManager NavigationManager

@* ... *@

<p>Is authenticated: @User.Identity?.IsAuthenticated</p>

@if (User.Identity?.IsAuthenticated == true)

{

<button @onclick="SignOut">Sign out</button>

}

else

{

<button @onclick="SignIn">Sign in</button>

}

@* ... *@

@code {

private ClaimsPrincipal? User { get; set; }

protected override async Task OnInitializedAsync()

{

var authState = await AuthenticationStateProvider.GetAuthenticationStateAsync();

User = authState.User;

}

private void SignIn()

{

NavigationManager.NavigateTo("/SignIn", forceLoad: true);

}

private void SignOut()

{

NavigationManager.NavigateTo("/SignOut", forceLoad: true);

}

}

คำอธิบาย:

- ตัวแปร

AuthenticationStateProviderที่ถูก inject เข้ามา ใช้สำหรับดึงสถานะการยืนยันตัวตน (authentication state) ของผู้ใช้ปัจจุบัน และนำไปกำหนดค่าให้กับ propertyUser - เมธอด

SignInและSignOutใช้สำหรับเปลี่ยนเส้นทาง (redirect) ผู้ใช้ไปยัง endpoint สำหรับลงชื่อเข้าใช้และออกจากระบบตามลำดับ เนื่องจากลักษณะของ Blazor Server เราจำเป็นต้องใช้NavigationManagerพร้อมกับ force load เพื่อให้เกิดการเปลี่ยนเส้นทาง

หน้าดังกล่าวจะแสดงปุ่ม "Sign in" หากผู้ใช้ยังไม่ได้รับการยืนยันตัวตน และจะแสดงปุ่ม "Sign out" หากผู้ใช้ได้รับการยืนยันตัวตนแล้ว

คอมโพเนนต์ <AuthorizeView />

อีกทางเลือกหนึ่ง คุณสามารถใช้คอมโพเนนต์ AuthorizeView เพื่อแสดงเนื้อหาแบบมีเงื่อนไขตามสถานะการยืนยันตัวตนของผู้ใช้ คอมโพเนนต์นี้มีประโยชน์เมื่อคุณต้องการแสดงเนื้อหาที่แตกต่างกันสำหรับผู้ใช้ที่ยืนยันตัวตนแล้วและยังไม่ได้ยืนยันตัวตน

ใน Razor component ของคุณ ให้เพิ่มโค้ดต่อไปนี้:

@using Microsoft.AspNetCore.Components.Authorization

@* ... *@

<AuthorizeView>

<Authorized>

<p>ชื่อ: @User?.Identity?.Name</p>

@* เนื้อหาสำหรับผู้ใช้ที่ยืนยันตัวตนแล้ว *@

</Authorized>

<NotAuthorized>

@* เนื้อหาสำหรับผู้ใช้ที่ยังไม่ได้ยืนยันตัวตน *@

</NotAuthorized>

</AuthorizeView>

@* ... *@

คอมโพเนนต์ AuthorizeView ต้องการ cascading parameter ที่มีชนิดเป็น Task<AuthenticationState> วิธีที่ตรงไปตรงมาในการรับพารามิเตอร์นี้คือการเพิ่มคอมโพเนนต์ <CascadingAuthenticationState> อย่างไรก็ตาม เนื่องจากธรรมชาติของ Blazor Server เราไม่สามารถเพิ่มคอมโพเนนต์นี้ใน layout หรือ root component ได้โดยตรง (อาจไม่ทำงานตามที่คาดหวัง) ดังนั้นเราสามารถเพิ่มโค้ดต่อไปนี้ใน builder (Program.cs หรือ Startup.cs) เพื่อให้ cascading parameter นี้:

builder.Services.AddCascadingAuthenticationState();

จากนั้นคุณสามารถใช้คอมโพเนนต์ AuthorizeView ในทุกคอมโพเนนต์ที่ต้องการได้

จุดตรวจสอบ: ทดสอบแอปพลิเคชันของคุณ

ตอนนี้คุณสามารถทดสอบแอปพลิเคชันของคุณได้แล้ว:

- รันแอปพลิเคชันของคุณ คุณจะเห็นปุ่มลงชื่อเข้าใช้

- คลิกปุ่มลงชื่อเข้าใช้ SDK จะเริ่มกระบวนการลงชื่อเข้าใช้และเปลี่ยนเส้นทางคุณไปยังหน้าลงชื่อเข้าใช้ของ Logto

- หลังจากที่คุณลงชื่อเข้าใช้แล้ว คุณจะถูกเปลี่ยนเส้นทางกลับไปยังแอปพลิเคชันของคุณและเห็นปุ่มลงชื่อออก

- คลิกปุ่มลงชื่อออกเพื่อเคลียร์ที่เก็บโทเค็นและออกจากระบบ

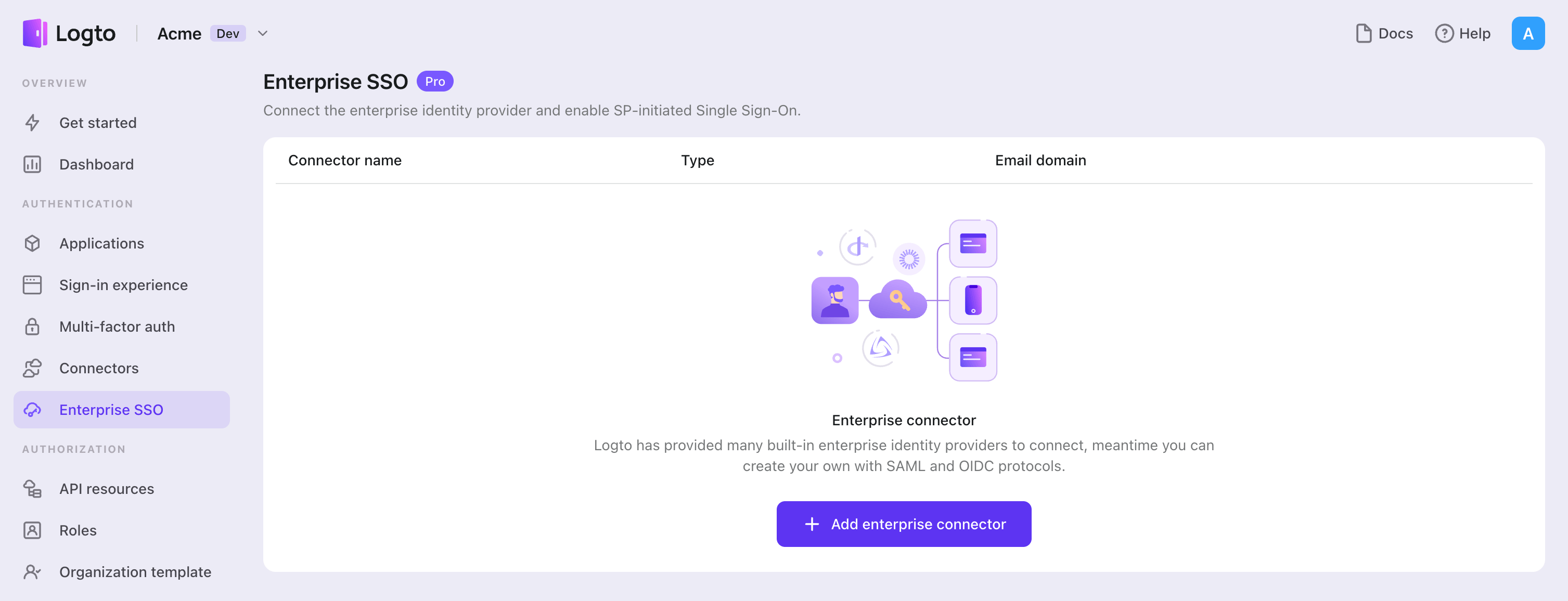

เพิ่มตัวเชื่อมต่อ Microsoft Entra ID SAML enterprise SSO

เพื่อให้ง่ายต่อการจัดการการเข้าถึงและได้รับการปกป้องในระดับองค์กรสำหรับลูกค้ารายใหญ่ของคุณ เชื่อมต่อกับ .Net Core (Blazor Server) ในฐานะผู้ให้บริการข้อมูลระบุตัวตนแบบเฟเดอเรต (federated identity provider) ตัวเชื่อมต่อ Logto Enterprise SSO ช่วยให้คุณสร้างการเชื่อมต่อนี้ได้ภายในไม่กี่นาทีโดยการกรอกพารามิเตอร์เพียงไม่กี่รายการ

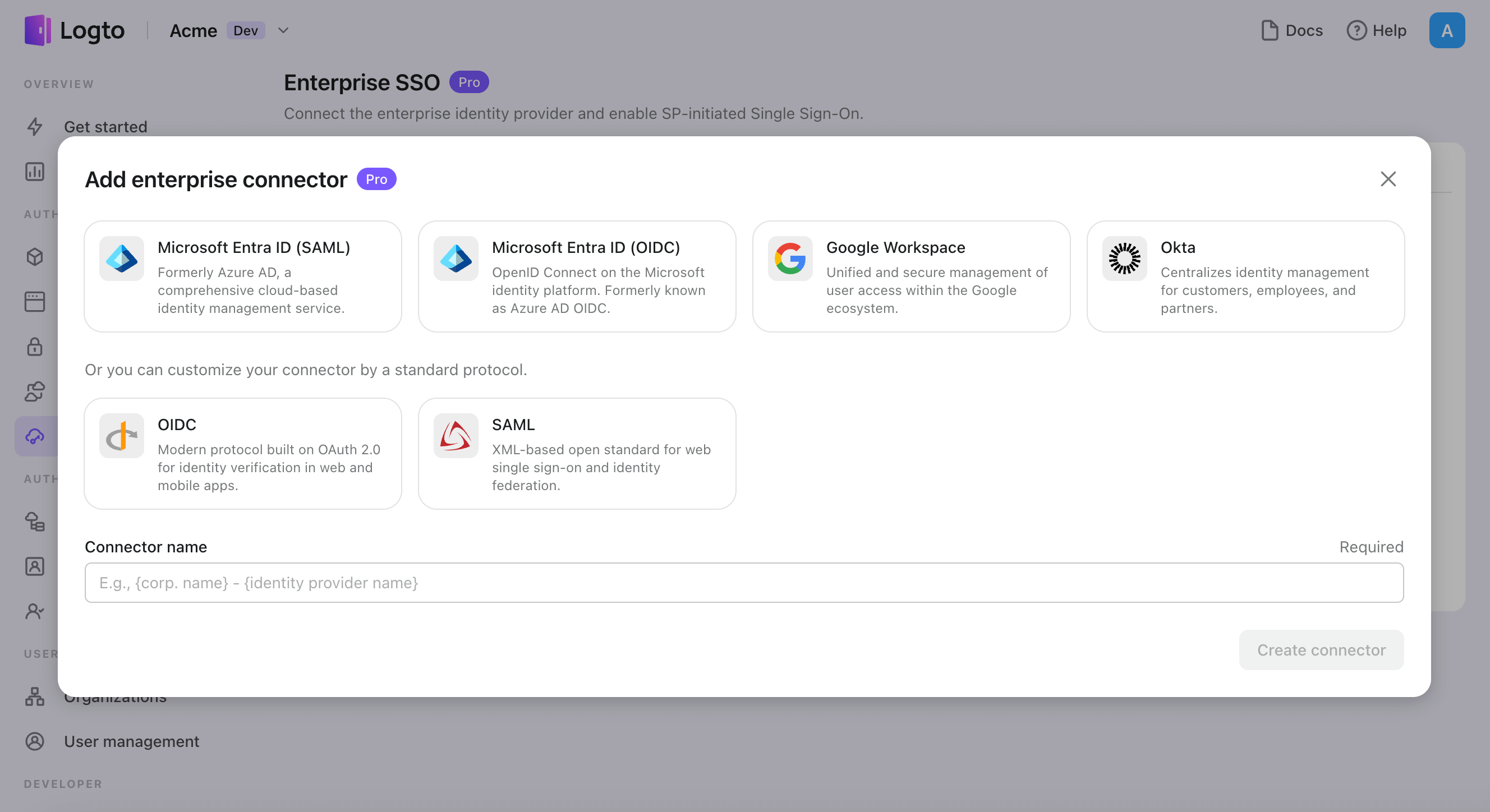

ในการเพิ่มตัวเชื่อมต่อ Enterprise SSO ให้ทำตามขั้นตอนดังนี้:

- คลิกปุ่ม "Add enterprise connector" และเลือกประเภทผู้ให้บริการ SSO ของคุณ เลือกจากตัวเชื่อมต่อสำเร็จรูปสำหรับ Microsoft Entra ID (Azure AD), Google Workspace, และ Okta หรือสร้างการเชื่อมต่อ SSO แบบกำหนดเองโดยใช้มาตรฐาน OpenID Connect (OIDC) หรือ SAML

- กำหนดชื่อที่ไม่ซ้ำกัน (เช่น SSO sign-in for Acme Company)

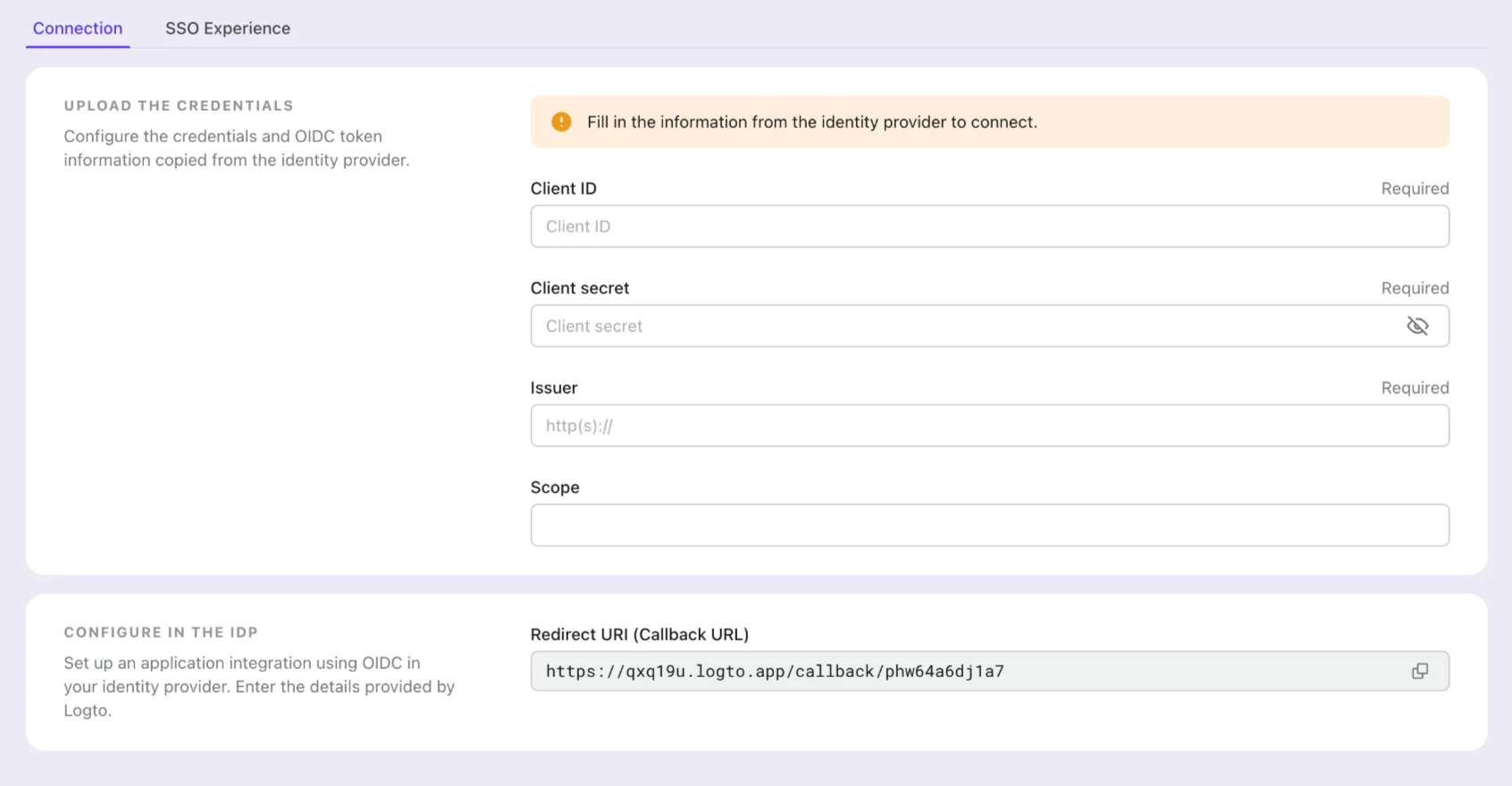

- ตั้งค่าการเชื่อมต่อกับ IdP ของคุณในแท็บ "Connection" ดูคู่มือด้านบนสำหรับแต่ละประเภทตัวเชื่อมต่อ

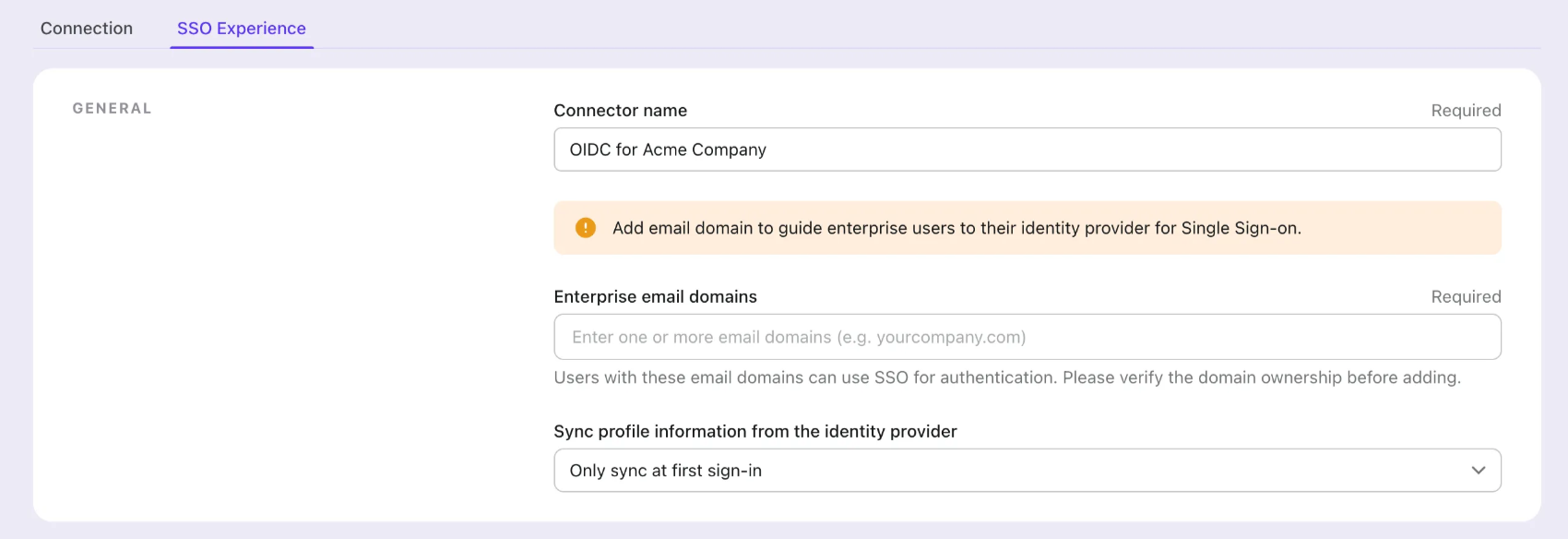

- ปรับแต่งประสบการณ์ SSO และ โดเมนอีเมล ขององค์กรในแท็บ "Experience" ผู้ใช้ที่ลงชื่อเข้าใช้ด้วยโดเมนอีเมลที่เปิดใช้ SSO จะถูกเปลี่ยนเส้นทางไปยังการยืนยันตัวตน SSO

- บันทึกการเปลี่ยนแปลง

ตั้งค่า Azure AD SSO application

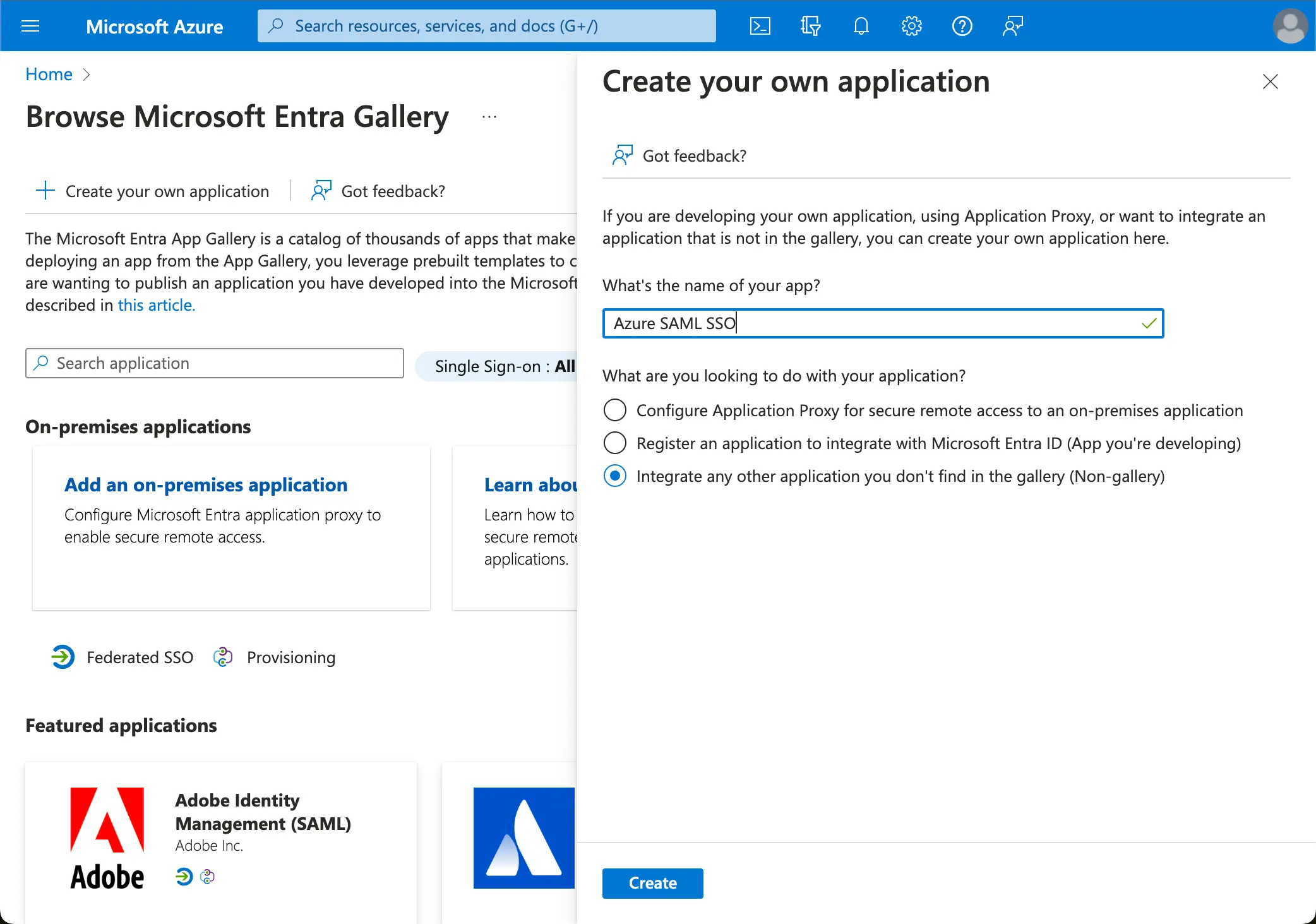

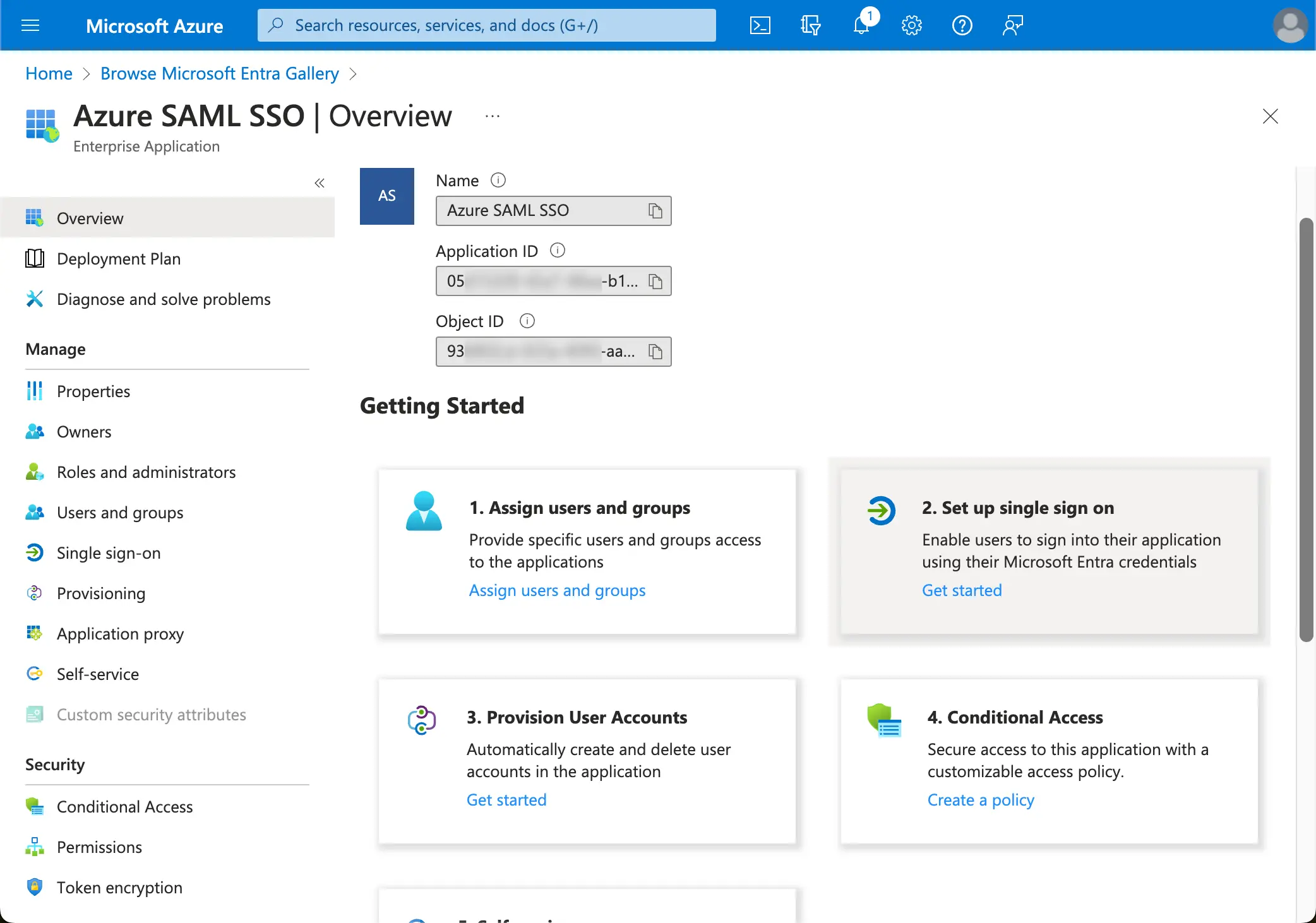

ขั้นตอนที่ 1: สร้างแอปพลิเคชัน Azure AD SSO

เริ่มต้นการผสานรวม Azure AD SSO โดยการสร้างแอปพลิเคชัน SSO ในฝั่ง Azure AD

- ไปที่ Azure portal และลงชื่อเข้าใช้ในฐานะผู้ดูแลระบบ

- เลือกบริการ

Microsoft Entra ID - ไปที่

Enterprise applicationsโดยใช้เมนูด้านข้าง คลิกNew applicationและเลือกCreate your own application

- กรอกชื่อแอปพลิเคชันและเลือก

Integrate any other application you don't find in the gallery (Non-gallery) - เลือก

Setup single sign-on>SAML

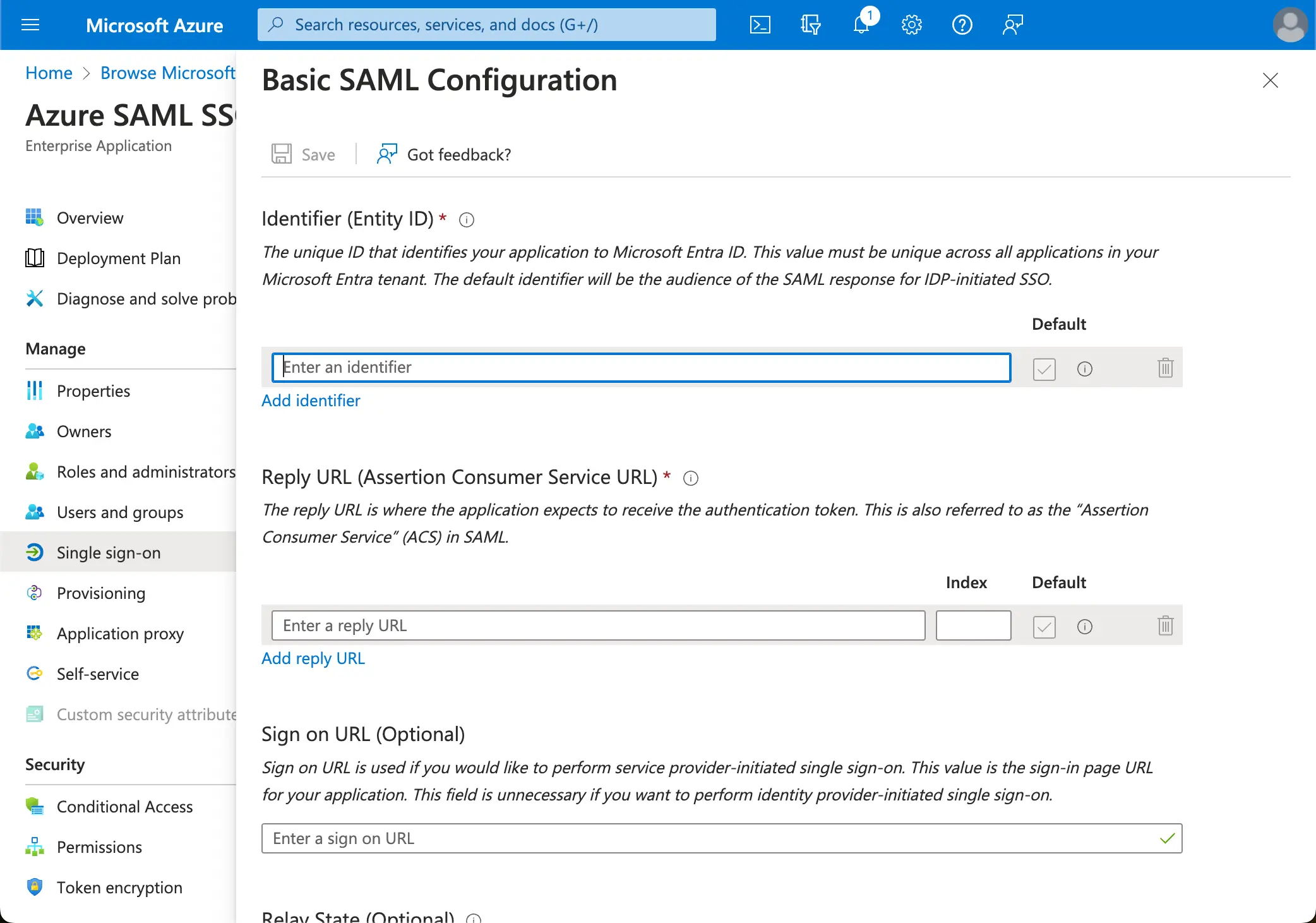

- ทำตามคำแนะนำ โดยในขั้นตอนแรก คุณจะต้องกรอกการตั้งค่า SAML พื้นฐานโดยใช้ข้อมูลต่อไปนี้ที่ได้รับจาก Logto

- Audience URI (SP Entity ID): ใช้เป็นตัวระบุที่ไม่ซ้ำกันทั่วโลกสำหรับบริการ Logto ของคุณ ทำหน้าที่เป็น EntityId สำหรับ SP ระหว่างคำขอการยืนยันตัวตน (Authentication request) ไปยัง IdP ตัวระบุตัวนี้มีความสำคัญต่อการแลกเปลี่ยนข้อมูล SAML assertion และข้อมูลที่เกี่ยวข้องกับการยืนยันตัวตนอื่น ๆ อย่างปลอดภัยระหว่าง IdP และ Logto

- ACS URL: Assertion Consumer Service (ACS) URL คือที่อยู่ที่ SAML assertion จะถูกส่งมาด้วยคำขอแบบ POST URL นี้ถูกใช้โดย IdP เพื่อส่ง SAML assertion ไปยัง Logto โดยทำหน้าที่เป็น callback URL ที่ Logto คาดว่าจะได้รับและประมวลผล SAML response ที่มีข้อมูลตัวตนของผู้ใช้

คลิก Save เพื่อดำเนินการต่อ

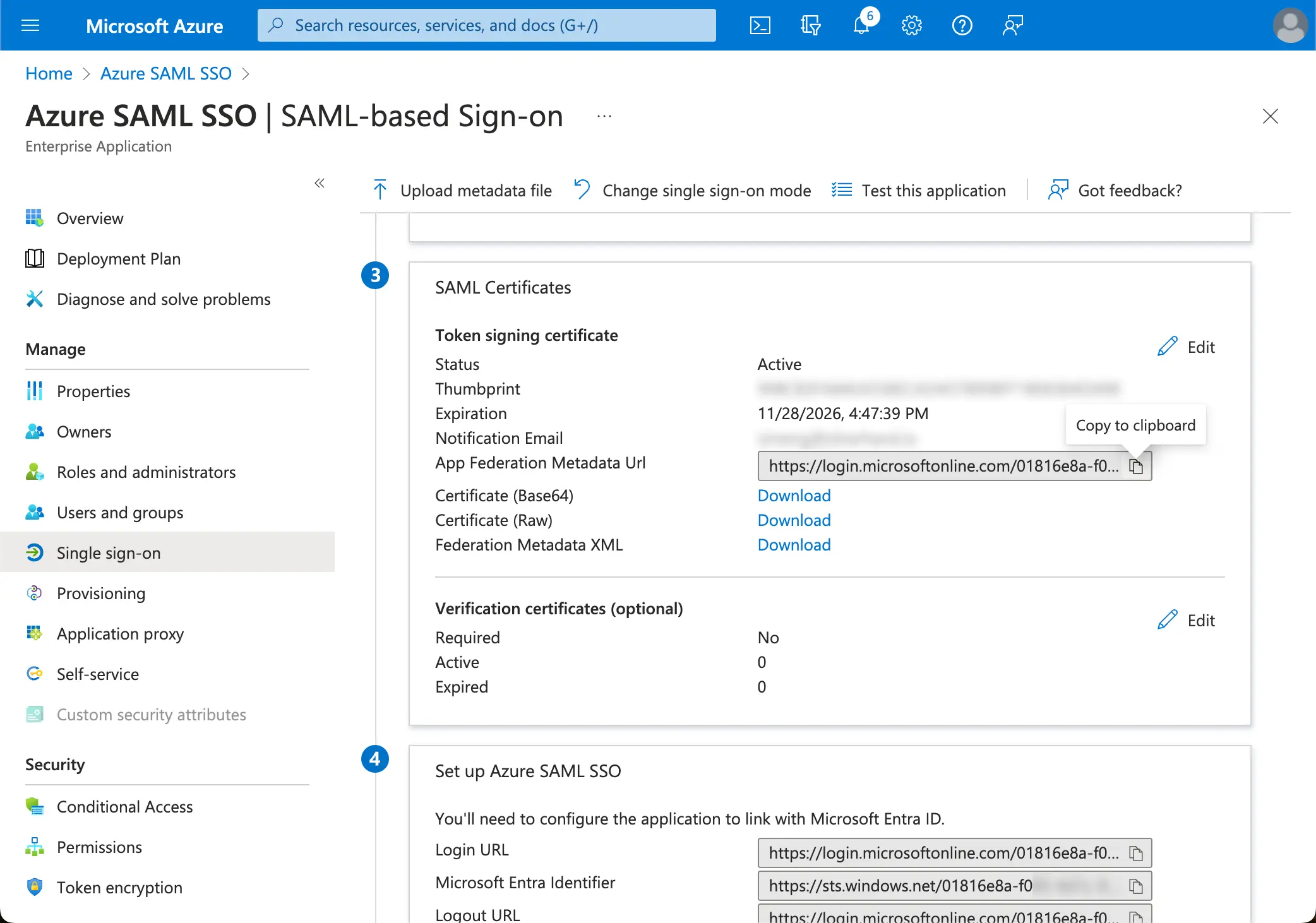

ขั้นตอนที่ 2: ตั้งค่า SAML SSO ที่ Logto

เพื่อให้การเชื่อมต่อ SAML SSO ทำงานได้ คุณจะต้องนำข้อมูลเมตาของผู้ให้บริการข้อมูลระบุตัวตน (IdP) ส่งกลับไปยัง Logto มาสลับกลับมาที่ฝั่ง Logto และไปที่แท็บ Connection ของตัวเชื่อมต่อ Azure AD SSO ของคุณ

Logto มีวิธีการตั้งค่าข้อมูลเมตาของ IdP ให้เลือก 3 วิธี วิธีที่ง่ายที่สุดคือการระบุ metadata URL ของแอป Azure AD SSO

คัดลอก App Federation Metadata Url จากส่วน SAML Certificates ของแอป Azure AD SSO ของคุณ แล้ววางลงในช่อง Metadata URL ใน Logto

Logto จะดึงข้อมูลเมตาจาก URL ดังกล่าวและตั้งค่าการเชื่อมต่อ SAML SSO ให้อัตโนมัติ

ขั้นตอนที่ 3: ตั้งค่าการแมปแอตทริบิวต์ผู้ใช้

Logto มีวิธีที่ยืดหยุ่นในการแมปแอตทริบิวต์ของผู้ใช้ที่ได้รับจากผู้ให้บริการข้อมูลระบุตัวตน (IdP) ไปยังแอตทริบิวต์ของผู้ใช้ใน Logto โดย Logto จะซิงค์แอตทริบิวต์ของผู้ใช้ต่อไปนี้จาก IdP โดยอัตโนมัติ:

- id: ตัวระบุที่ไม่ซ้ำของผู้ใช้ Logto จะอ่านการอ้างสิทธิ์ (

nameID) จาก SAML response เป็นรหัส SSO identity ของผู้ใช้ - email: ที่อยู่อีเมลของผู้ใช้ Logto จะอ่านการอ้างสิทธิ์ (

email) จาก SAML response เป็นอีเมลหลักของผู้ใช้โดยค่าเริ่มต้น - name: ชื่อของผู้ใช้

คุณสามารถจัดการตรรกะการแมปแอตทริบิวต์ของผู้ใช้ได้ทั้งฝั่ง Azure AD หรือฝั่ง Logto

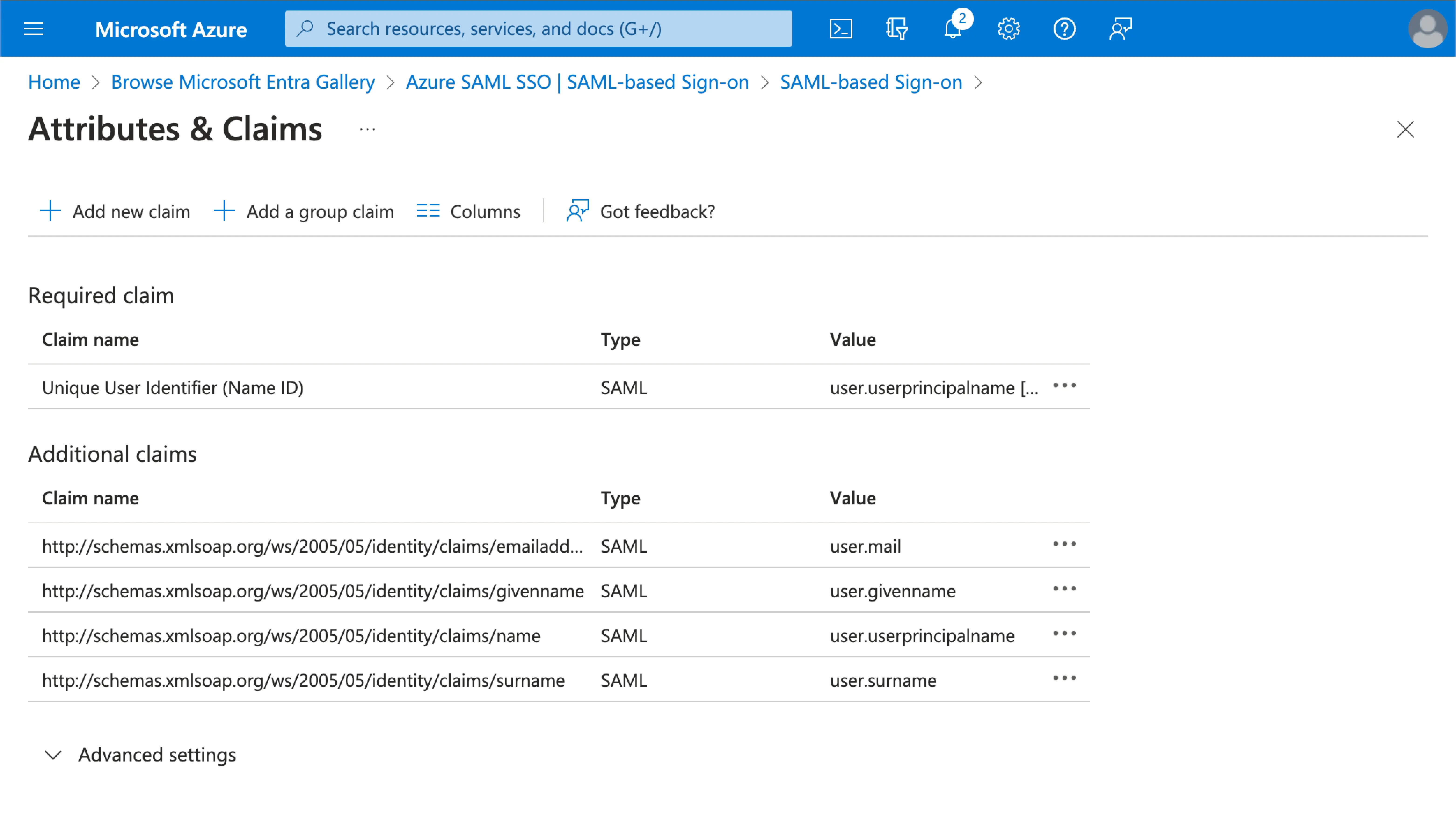

-

แมปแอตทริบิวต์ของผู้ใช้ AzureAD ไปยังแอตทริบิวต์ของผู้ใช้ Logto ที่ฝั่ง Logto

ไปที่ส่วน

Attributes & Claimsของแอป Azure AD SSO ของคุณคัดลอกชื่อแอตทริบิวต์ต่อไปนี้ (พร้อมคำนำหน้า namespace) แล้ววางลงในช่องที่เกี่ยวข้องใน Logto

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddresshttp://schemas.xmlsoap.org/ws/2005/05/identity/claims/name(คำแนะนำ: อัปเดตการแมปค่านี้เป็นuser.displaynameเพื่อประสบการณ์ผู้ใช้ที่ดียิ่งขึ้น)

-

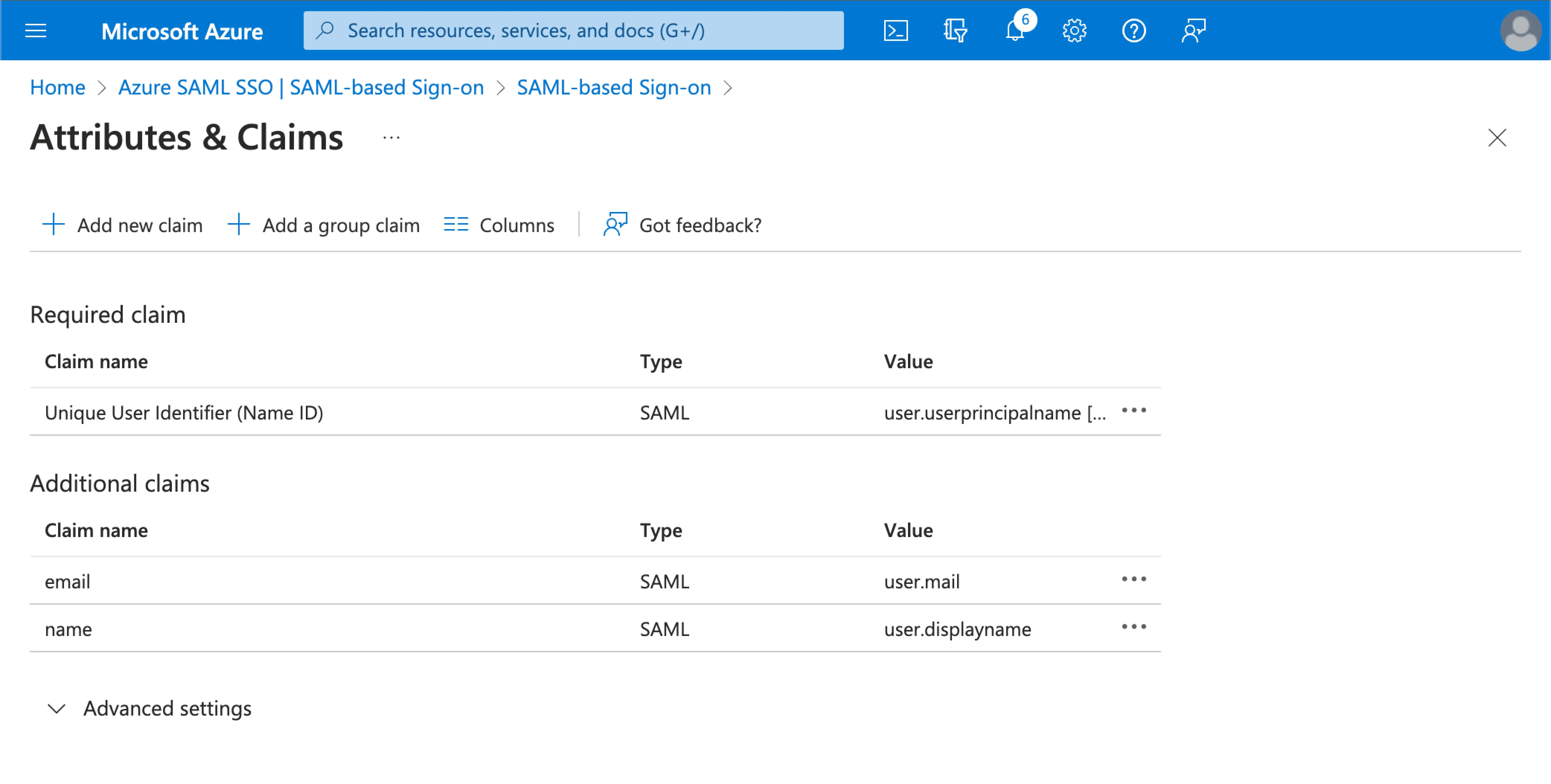

แมปแอตทริบิวต์ของผู้ใช้ AzureAD ไปยังแอตทริบิวต์ของผู้ใช้ Logto ที่ฝั่ง AzureAD

ไปที่ส่วน

Attributes & Claimsของแอป Azure AD SSO ของคุณคลิก

Editและอัปเดตช่องAdditional claimsตามการตั้งค่าแอตทริบิวต์ของผู้ใช้ Logto:- อัปเดตค่าชื่อการอ้างสิทธิ์ตามการตั้งค่าแอตทริบิวต์ของผู้ใช้ Logto

- ลบคำนำหน้า namespace ออก

- คลิก

Saveเพื่อดำเนินการต่อ

ควรได้การตั้งค่าดังนี้:

คุณยังสามารถระบุแอตทริบิวต์ของผู้ใช้เพิ่มเติมที่ฝั่ง Azure AD ได้ Logto จะเก็บบันทึกแอตทริบิวต์ของผู้ใช้ต้นฉบับที่ได้รับจาก IdP ไว้ในฟิลด์ sso_identity ของผู้ใช้

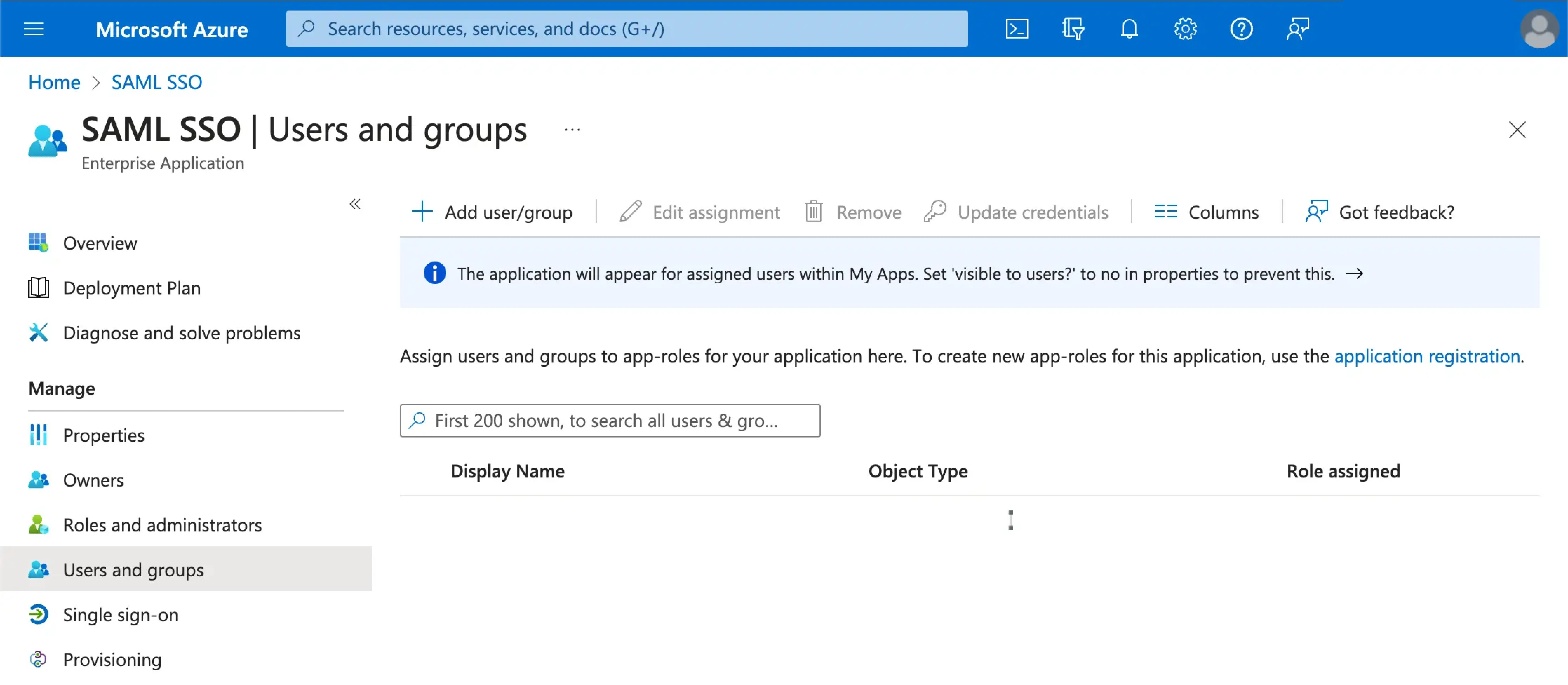

ขั้นตอนที่ 4: กำหนดผู้ใช้ให้กับแอป Azure AD SSO

ไปที่ส่วน Users and groups ของแอปพลิเคชัน Azure AD SSO ของคุณ คลิกที่ Add user/group เพื่อกำหนดผู้ใช้ให้กับแอปพลิเคชัน Azure AD SSO เฉพาะผู้ใช้ที่ถูกกำหนดให้กับแอปพลิเคชัน Azure AD SSO ของคุณเท่านั้นที่จะสามารถยืนยันตัวตนผ่านตัวเชื่อมต่อ Azure AD SSO ได้

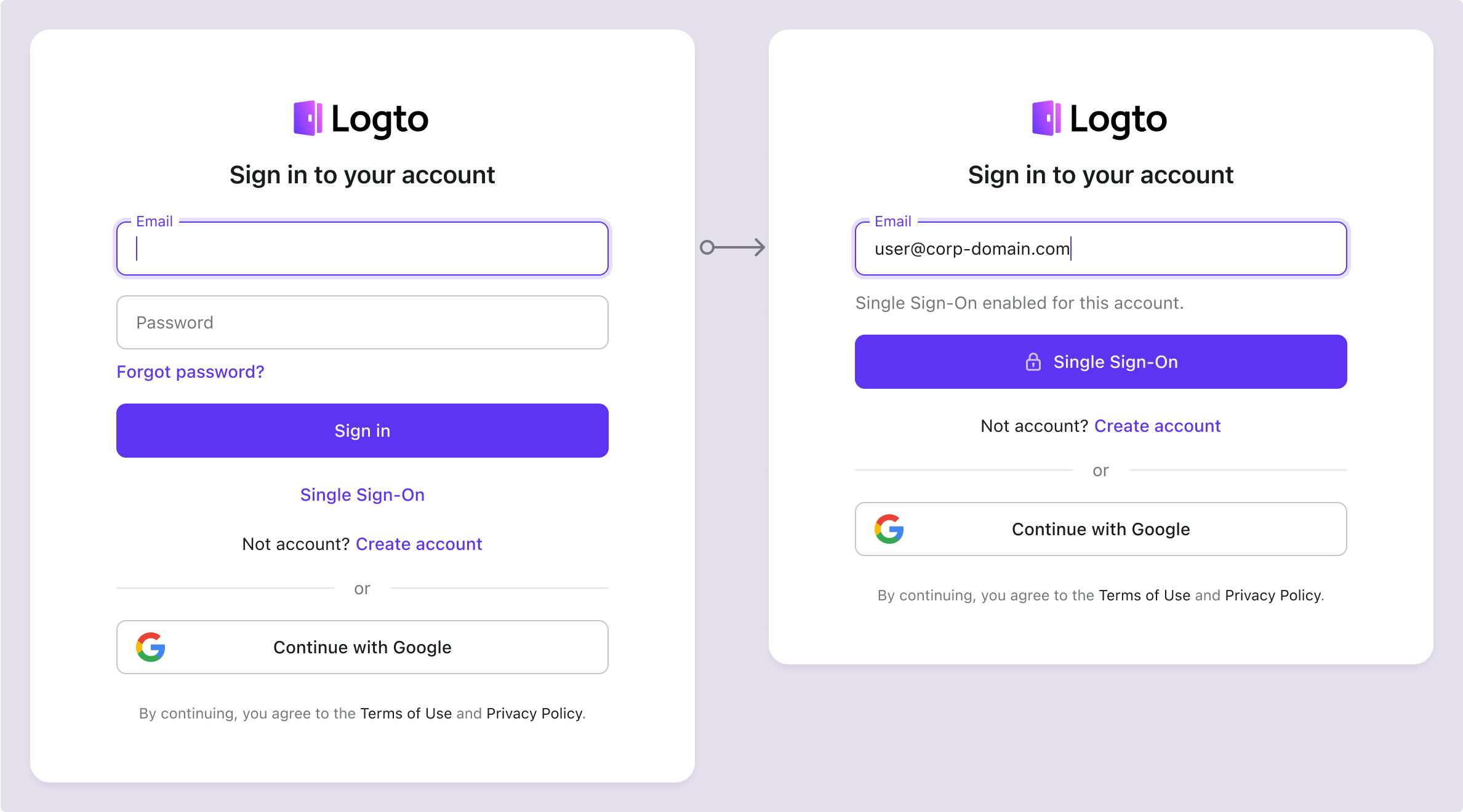

ขั้นตอนที่ 5: กำหนดโดเมนอีเมลและเปิดใช้งานตัวเชื่อมต่อ SSO

ระบุ email domains ขององค์กรของคุณในแท็บ SSO experience ของตัวเชื่อมต่อ Logto การดำเนินการนี้จะเปิดใช้งานตัวเชื่อมต่อ SSO เป็นวิธีการยืนยันตัวตนสำหรับผู้ใช้เหล่านั้น

ผู้ใช้ที่มีที่อยู่อีเมลในโดเมนที่ระบุจะถูกเปลี่ยนเส้นทางให้ใช้ตัวเชื่อมต่อ SAML SSO เป็นวิธีการยืนยันตัวตนเพียงวิธีเดียว

โปรดตรวจสอบ เอกสารทางการของ Azure AD สำหรับรายละเอียดเพิ่มเติมเกี่ยวกับการเชื่อมต่อ Azure AD SSO

บันทึกการตั้งค่าของคุณ

โปรดตรวจสอบให้แน่ใจว่าคุณได้กรอกค่าที่จำเป็นในพื้นที่การตั้งค่าตัวเชื่อมต่อ Logto เรียบร้อยแล้ว คลิก "บันทึกและเสร็จสิ้น" (หรือ "บันทึกการเปลี่ยนแปลง") และตัวเชื่อมต่อ Microsoft Entra ID SAML enterprise SSO ควรพร้อมใช้งานแล้ว

เปิดใช้งานตัวเชื่อมต่อ Microsoft Entra ID SAML enterprise SSO ในประสบการณ์การลงชื่อเข้าใช้

คุณไม่จำเป็นต้องตั้งค่าตัวเชื่อมต่อองค์กร (enterprise connectors) ทีละตัว Logto ช่วยให้การผสานรวม SSO เข้ากับแอปพลิเคชันของคุณง่ายขึ้นเพียงคลิกเดียว

- ไปที่: Console > ประสบการณ์การลงชื่อเข้าใช้ > การสมัครและลงชื่อเข้าใช้

- เปิดใช้งานสวิตช์ "SSO สำหรับองค์กร (Enterprise SSO)"

- บันทึกการเปลี่ยนแปลง

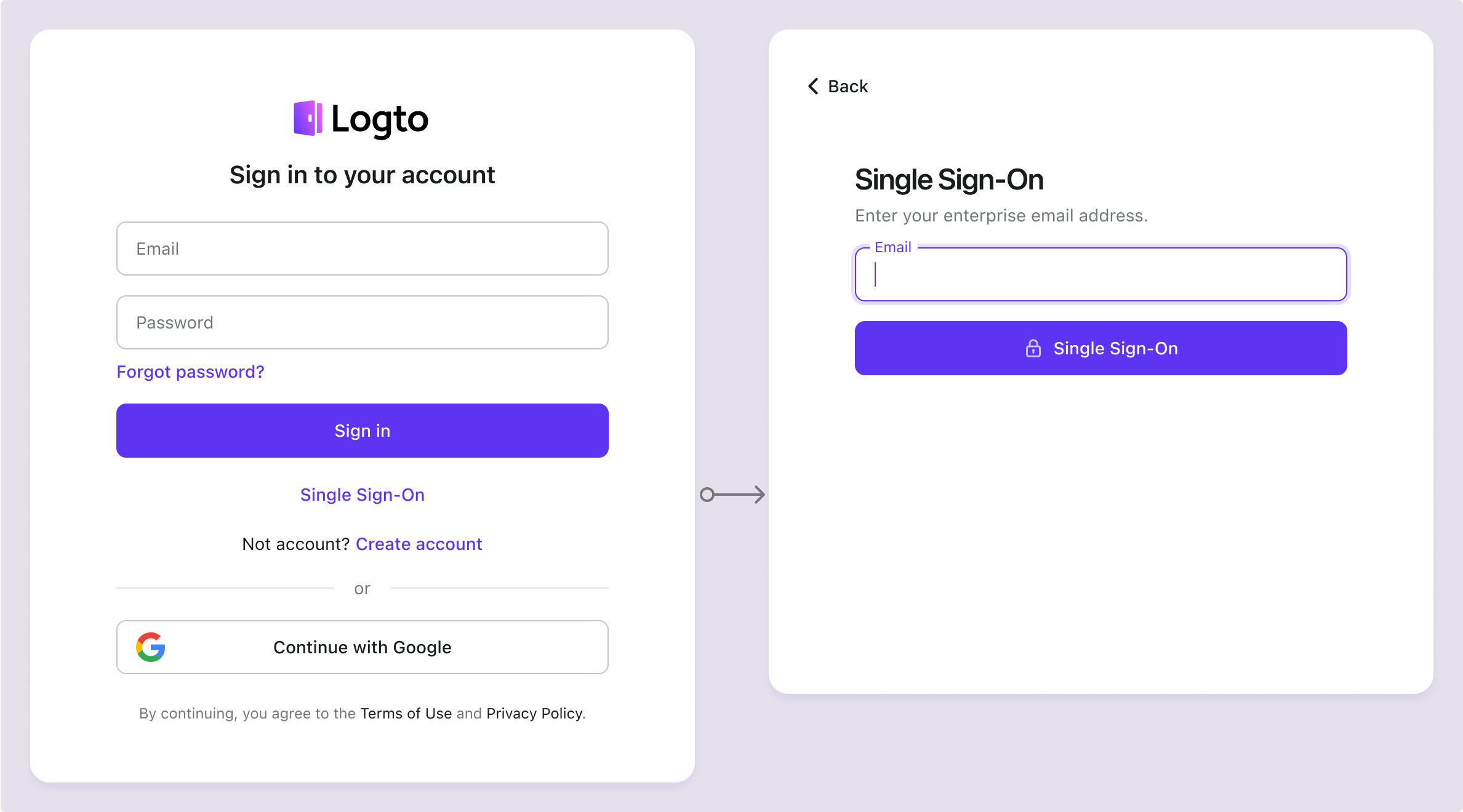

เมื่อเปิดใช้งานแล้ว จะมีปุ่ม "การลงชื่อเข้าใช้ครั้งเดียว (Single Sign-On)" ปรากฏในหน้าลงชื่อเข้าใช้ของคุณ ผู้ใช้ระดับองค์กรที่มีโดเมนอีเมลที่เปิดใช้งาน SSO สามารถเข้าถึงบริการของคุณผ่านผู้ให้บริการข้อมูลระบุตัวตน (IdPs) ขององค์กรตนเอง

หากต้องการเรียนรู้เพิ่มเติมเกี่ยวกับประสบการณ์ผู้ใช้ SSO รวมถึง SSO ที่เริ่มต้นโดย SP และ SSO ที่เริ่มต้นโดย IdP โปรดดูที่ User flows: SSO สำหรับองค์กร (Enterprise SSO)

การทดสอบและการตรวจสอบความถูกต้อง

กลับไปที่แอป .NET Core (Blazor Server) ของคุณ ตอนนี้คุณควรจะสามารถลงชื่อเข้าใช้ด้วย Microsoft Entra ID SAML enterprise SSO ได้แล้ว ขอให้สนุก!

อ่านเพิ่มเติม

กระบวนการสำหรับผู้ใช้ปลายทาง: Logto มีโฟลว์การยืนยันตัวตนสำเร็จรูปพร้อมใช้งาน รวมถึง MFA และ Enterprise SSO พร้อม API อันทรงพลังสำหรับการปรับแต่งการตั้งค่าบัญชี การตรวจสอบความปลอดภัย และประสบการณ์แบบหลายผู้เช่า (multi-tenant) ได้อย่างยืดหยุ่น

การอนุญาต (Authorization): การอนุญาต (Authorization) กำหนดว่าผู้ใช้สามารถทำอะไรหรือเข้าถึงทรัพยากรใดได้บ้างหลังจากได้รับการยืนยันตัวตนแล้ว สำรวจวิธีปกป้อง API ของคุณสำหรับแอปเนทีฟและแอปหน้าเดียว (SPA) และการใช้งานการควบคุมการเข้าถึงตามบทบาท (RBAC)

องค์กร (Organizations): ฟีเจอร์องค์กรมีประสิทธิภาพอย่างยิ่งใน SaaS แบบหลายผู้เช่าและแอป B2B โดยช่วยให้สร้างผู้เช่า จัดการสมาชิก RBAC ระดับองค์กร และ Just-in-Time Provisioning ได้

ชุดบทความ Customer IAM: บทความต่อเนื่องเกี่ยวกับการจัดการข้อมูลระบุตัวตนและการเข้าถึงของลูกค้า (Customer IAM) ตั้งแต่ระดับพื้นฐาน 101 ไปจนถึงหัวข้อขั้นสูงและอื่น ๆ