Logto คือทางเลือกแทน Auth0 ที่ออกแบบมาสำหรับแอปและผลิตภัณฑ์ SaaS ยุคใหม่ โดยมีทั้งบริการ Cloud และ Open-source เพื่อช่วยให้คุณเปิดตัวระบบการจัดการเอกลักษณ์และการเข้าถึง (IAM) ได้อย่างรวดเร็ว สนุกกับการยืนยันตัวตน (การยืนยันตัวตน), การอนุญาต (การอนุญาต), และการจัดการหลายผู้เช่า ครบจบในที่เดียว

เราแนะนำให้เริ่มต้นด้วย tenant สำหรับการพัฒนาแบบฟรีบน Logto Cloud เพื่อให้คุณสามารถสำรวจฟีเจอร์ทั้งหมดได้อย่างง่ายดาย

ในบทความนี้ เราจะพาคุณไปทีละขั้นตอนเพื่อสร้างประสบการณ์ลงชื่อเข้าใช้ GitLab (การยืนยันตัวตนของผู้ใช้) อย่างรวดเร็วด้วย Next.js (Pages Router) และ Logto

ข้อกำหนดเบื้องต้น

- มี Logto instance ที่พร้อมใช้งาน ดู หน้าแนะนำ เพื่อเริ่มต้นใช้งาน

- มีความรู้พื้นฐานเกี่ยวกับ Next.js (Pages Router)

- มีบัญชี GitLab ที่ใช้งานได้

สร้างแอปพลิเคชันใน Logto

Logto สร้างขึ้นบนพื้นฐานของการยืนยันตัวตน OpenID Connect (OIDC) และการอนุญาต OAuth 2.0 โดยรองรับการจัดการข้อมูลระบุตัวตนแบบรวมศูนย์ข้ามหลายแอปพลิเคชัน ซึ่งมักเรียกว่า การลงชื่อเข้าใช้ครั้งเดียว (Single Sign-On; SSO)

ในการสร้างแอปพลิเคชัน เว็บแบบดั้งเดิม ของคุณ เพียงทำตามขั้นตอนเหล่านี้:

- เปิด Logto Console ในส่วน "เริ่มต้นใช้งาน" ให้คลิกที่ลิงก์ "ดูทั้งหมด" เพื่อเปิดรายการเฟรมเวิร์กของแอปพลิเคชัน หรือคุณสามารถไปที่ Logto Console > Applications แล้วคลิกปุ่ม "สร้างแอปพลิเคชัน"

- ในหน้าต่างที่เปิดขึ้น ให้คลิกที่ส่วน "เว็บแบบดั้งเดิม" หรือกรองเฟรมเวิร์ก "เว็บแบบดั้งเดิม" ทั้งหมดที่มีโดยใช้ช่องกรองด่วนทางซ้ายมือ จากนั้นคลิกที่การ์ดเฟรมเวิร์ก "Next.js" เพื่อเริ่มสร้างแอปพลิเคชันของคุณ

- กรอกชื่อแอปพลิเคชัน เช่น "Bookstore" แล้วคลิก "สร้างแอปพลิเคชัน"

🎉 เยี่ยมมาก! คุณเพิ่งสร้างแอปพลิเคชันแรกของคุณใน Logto คุณจะเห็นหน้าข้อความแสดงความยินดีซึ่งมีคู่มือการเชื่อมต่ออย่างละเอียด ให้ทำตามคู่มือเพื่อดูประสบการณ์ที่จะเกิดขึ้นในแอปพลิเคชันของคุณ

ผสานรวม Next.js กับ Logto

- โปรเจกต์ตัวอย่างสามารถดูได้ที่ SDK repository ของเรา

- ตัวอย่างนี้อ้างอิงจาก Next.js Pages Router

การติดตั้ง

ติดตั้ง Logto SDK ผ่านตัวจัดการแพ็กเกจที่คุณชื่นชอบ:

- npm

- pnpm

- yarn

npm i @logto/nextpnpm add @logto/nextyarn add @logto/nextการเชื่อมต่อระบบ

เริ่มต้น LogtoClient

นำเข้าและเริ่มต้น LogtoClient:

import LogtoClient from '@logto/next';

export const logtoClient = new LogtoClient({

appId: '<your-application-id>',

appSecret: '<your-app-secret-copied-from-console>',

endpoint: '<your-logto-endpoint>', // เช่น http://localhost:3001

baseUrl: 'http://localhost:3000',

cookieSecret: 'complex_password_at_least_32_characters_long',

cookieSecure: process.env.NODE_ENV === 'production',

});

กำหนดค่า Redirect URIs

ก่อนที่เราจะลงลึกในรายละเอียด นี่คือภาพรวมประสบการณ์ของผู้ใช้ปลายทาง กระบวนการลงชื่อเข้าใช้สามารถสรุปได้ดังนี้:

- แอปของคุณเรียกใช้งานเมธอดลงชื่อเข้าใช้

- ผู้ใช้จะถูกเปลี่ยนเส้นทางไปยังหน้าลงชื่อเข้าใช้ของ Logto สำหรับแอปเนทีฟ ระบบจะเปิดเบราว์เซอร์ของระบบ

- ผู้ใช้ลงชื่อเข้าใช้และถูกเปลี่ยนเส้นทางกลับไปยังแอปของคุณ (ตามที่กำหนดไว้ใน redirect URI)

เกี่ยวกับการลงชื่อเข้าใช้แบบเปลี่ยนเส้นทาง (redirect-based sign-in)

- กระบวนการยืนยันตัวตนนี้เป็นไปตามโปรโตคอล OpenID Connect (OIDC) และ Logto บังคับใช้มาตรการรักษาความปลอดภัยอย่างเข้มงวดเพื่อปกป้องการลงชื่อเข้าใช้ของผู้ใช้

- หากคุณมีหลายแอป คุณสามารถใช้ผู้ให้บริการข้อมูลระบุตัวตน (Logto) เดียวกันได้ เมื่อผู้ใช้ลงชื่อเข้าใช้แอปหนึ่งแล้ว Logto จะดำเนินการลงชื่อเข้าใช้โดยอัตโนมัติเมื่อผู้ใช้เข้าถึงแอปอื่น

หากต้องการเรียนรู้เพิ่มเติมเกี่ยวกับเหตุผลและประโยชน์ของการลงชื่อเข้าใช้แบบเปลี่ยนเส้นทาง โปรดดูที่ อธิบายประสบการณ์การลงชื่อเข้าใช้ของ Logto

ในตัวอย่างโค้ดต่อไปนี้ เราถือว่าแอปของคุณกำลังทำงานอยู่ที่ http://localhost:3000/

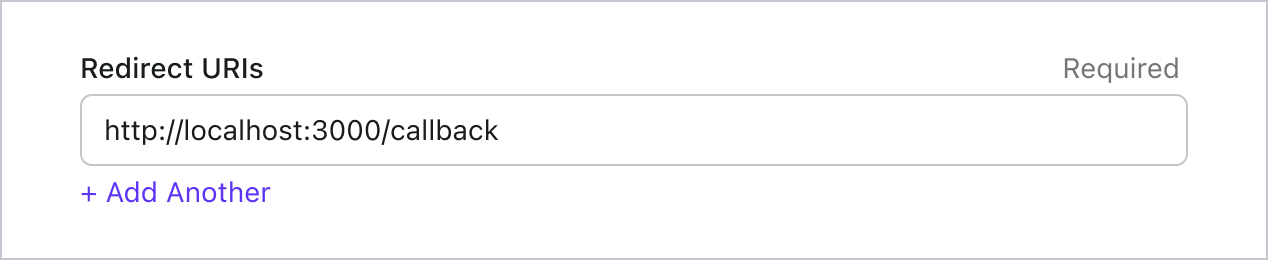

กำหนดค่า Redirect URI

ไปที่หน้ารายละเอียดแอปพลิเคชันใน Logto Console เพิ่ม redirect URI http://localhost:3000/api/logto/sign-in-callback

เช่นเดียวกับการลงชื่อเข้าใช้ ผู้ใช้ควรถูกเปลี่ยนเส้นทางไปที่ Logto เพื่อออกจากเซสชันที่ใช้ร่วมกัน เมื่อเสร็จสิ้นแล้ว ควรเปลี่ยนเส้นทางผู้ใช้กลับไปยังเว็บไซต์ของคุณ ตัวอย่างเช่น เพิ่ม http://localhost:3000/ ในส่วน post sign-out redirect URI

จากนั้นคลิก "Save" เพื่อบันทึกการเปลี่ยนแปลง

เตรียม API routes

เตรียม API routes เพื่อเชื่อมต่อกับ Logto

กลับไปที่ IDE / editor ของคุณ ใช้โค้ดต่อไปนี้เพื่อสร้าง API routes ก่อน:

import { logtoClient } from '../../../libraries/logto';

export default logtoClient.handleAuthRoutes();

โค้ดนี้จะสร้าง 4 เส้นทางให้อัตโนมัติ:

/api/logto/sign-in: ลงชื่อเข้าใช้ด้วย Logto/api/logto/sign-in-callback: จัดการ callback หลังลงชื่อเข้าใช้/api/logto/sign-out: ลงชื่อออกด้วย Logto/api/logto/user: ตรวจสอบว่าผู้ใช้ได้รับการยืนยันตัวตนกับ Logto หรือไม่ ถ้าใช่ จะคืนค่าข้อมูลผู้ใช้

สร้างปุ่มลงชื่อเข้าใช้และลงชื่อออก

เราได้เตรียม API routes แล้ว ต่อไปจะสร้างปุ่มลงชื่อเข้าใช้และลงชื่อออกในหน้าแรกของคุณ โดยต้องเปลี่ยนเส้นทางผู้ใช้ไปยัง route สำหรับลงชื่อเข้าใช้หรือออกเมื่อจำเป็น เพื่อช่วยในส่วนนี้ ให้ใช้ useSWR เพื่อดึงสถานะการยืนยันตัวตนจาก /api/logto/user

ดู คู่มือนี้ เพื่อเรียนรู้เพิ่มเติมเกี่ยวกับ useSWR

import { type LogtoContext } from '@logto/next';

import useSWR from 'swr';

const Home = () => {

const { data } = useSWR<LogtoContext>('/api/logto/user');

return (

<nav>

{data?.isAuthenticated ? (

<p>

สวัสดี, {data.claims?.sub},

<button

onClick={() => {

window.location.assign('/api/logto/sign-out');

}}

>

ลงชื่อออก

</button>

</p>

) : (

<p>

<button

onClick={() => {

window.location.assign('/api/logto/sign-in');

}}

>

ลงชื่อเข้าใช้

</button>

</p>

)}

</nav>

);

};

export default Home;

จุดตรวจสอบ: ทดสอบแอปพลิเคชันของคุณ

ตอนนี้คุณสามารถทดสอบแอปพลิเคชันของคุณได้แล้ว:

- รันแอปพลิเคชันของคุณ คุณจะเห็นปุ่มลงชื่อเข้าใช้

- คลิกปุ่มลงชื่อเข้าใช้ SDK จะเริ่มกระบวนการลงชื่อเข้าใช้และเปลี่ยนเส้นทางคุณไปยังหน้าลงชื่อเข้าใช้ของ Logto

- หลังจากที่คุณลงชื่อเข้าใช้แล้ว คุณจะถูกเปลี่ยนเส้นทางกลับไปยังแอปพลิเคชันของคุณและเห็นปุ่มลงชื่อออก

- คลิกปุ่มลงชื่อออกเพื่อเคลียร์ที่เก็บโทเค็นและออกจากระบบ

เพิ่มตัวเชื่อมต่อ GitLab

เพื่อเปิดใช้งานการลงชื่อเข้าใช้อย่างรวดเร็วและเพิ่มอัตราการเปลี่ยนผู้ใช้ ให้เชื่อมต่อกับ Next.js ในฐานะผู้ให้บริการข้อมูลระบุตัวตน (Identity provider) ตัวเชื่อมต่อโซเชียลของ Logto ช่วยให้คุณสร้างการเชื่อมต่อนี้ได้ภายในไม่กี่นาที โดยสามารถกรอกพารามิเตอร์ได้หลายค่า

ในการเพิ่มตัวเชื่อมต่อโซเชียล ให้ทำตามขั้นตอนดังนี้:

- ไปที่ Console > Connectors > Social Connectors

- คลิก "Add social connector" และเลือก "GitLab"

- ทำตามคู่มือ README กรอกข้อมูลที่จำเป็น และปรับแต่งการตั้งค่า

หากคุณกำลังทำตามคู่มือ Connector แบบ in-place คุณสามารถข้ามส่วนถัดไปได้

ตั้งค่า GitLab OAuth app

ลงชื่อเข้าใช้ด้วยบัญชี GitLab

ไปที่ เว็บไซต์ GitLab และลงชื่อเข้าใช้ด้วยบัญชี GitLab ของคุณ คุณสามารถสมัครบัญชีใหม่ได้หากยังไม่มี

สร้างและตั้งค่า OAuth app

ทำตามคู่มือ การสร้าง GitLab OAuth App และลงทะเบียนแอปพลิเคชันใหม่

ตั้งชื่อ OAuth application ใหม่ของคุณในช่อง Name และกรอก Redirect URI ของแอป กำหนดค่า Redirect URIs เป็น ${your_logto_origin}/callback/${connector_id} โดย connector_id สามารถดูได้ที่แถบด้านบนของหน้ารายละเอียดตัวเชื่อมต่อใน Logto Admin Console

ในส่วน scopes ให้เลือก openid คุณอาจต้องการเปิดใช้งาน profile และ email ด้วย โดย profile scope จำเป็นสำหรับการดึงข้อมูลโปรไฟล์ของผู้ใช้ และ email scope จำเป็นสำหรับการดึงที่อยู่อีเมลของผู้ใช้ ตรวจสอบให้แน่ใจว่าคุณได้อนุญาต scopes เหล่านี้ใน GitLab OAuth app ของคุณหากต้องการใช้งาน โดย scopes เหล่านี้จะถูกใช้ในการตั้งค่าตัวเชื่อมต่อของคุณในขั้นตอนถัดไปด้วย

- หากคุณใช้โดเมนแบบกำหนดเอง ให้เพิ่มทั้งโดเมนที่กำหนดเองและโดเมน Logto เริ่มต้นลงใน Redirect URIs เพื่อให้ OAuth flow ทำงานได้ถูกต้องกับทั้งสองโดเมน

- หากคุณพบข้อความแสดงข้อผิดพลาด "The redirect_uri MUST match the registered callback URL for this application." ขณะเข้าสู่ระบบ ให้ลองปรับ Redirect URI ของ GitLab OAuth App และ URL สำหรับ redirect ของ Logto App ของคุณ (รวมถึง protocol) ให้ตรงกันเพื่อแก้ไขปัญหา

จัดการ OAuth apps

ไปที่ หน้าจัดการแอปพลิเคชัน บน GitLab ซึ่งคุณสามารถเพิ่ม แก้ไข หรือลบ OAuth apps ที่มีอยู่ได้ คุณยังสามารถดู Application ID และสร้าง Secret ได้ในหน้ารายละเอียด OAuth app

ตั้งค่าตัวเชื่อมต่อของคุณ

กรอกข้อมูลในช่อง clientId และ clientSecret ด้วย Application ID และ Secret ที่คุณได้รับจากหน้ารายละเอียด OAuth app ตามที่กล่าวไว้ในหัวข้อก่อนหน้า

scope คือรายการ scopes ที่คั่นด้วยช่องว่าง หากไม่ได้ระบุ scope จะถูกตั้งค่าเริ่มต้นเป็น openid สำหรับ GitLab connector, scopes ที่คุณอาจต้องการใช้คือ openid, profile และ email โดย profile scope จำเป็นสำหรับการดึงข้อมูลโปรไฟล์ของผู้ใช้ และ email scope จำเป็นสำหรับการดึงที่อยู่อีเมลของผู้ใช้ ตรวจสอบให้แน่ใจว่าคุณได้อนุญาต scopes เหล่านี้ใน GitLab OAuth app ของคุณ (ตั้งค่าในหัวข้อ สร้างและตั้งค่า OAuth app)

ประเภทของการตั้งค่า

| Name | Type |

|---|---|

| clientId | string |

| clientSecret | string |

| scope | string |

ทดสอบตัวเชื่อมต่อ GitLab

เรียบร้อยแล้ว ตัวเชื่อมต่อ GitLab ควรพร้อมใช้งาน อย่าลืม เปิดใช้งานตัวเชื่อมต่อในขั้นตอนสมัครและลงชื่อเข้าใช้

บันทึกการตั้งค่าของคุณ

โปรดตรวจสอบให้แน่ใจว่าคุณได้กรอกค่าที่จำเป็นในพื้นที่การตั้งค่าตัวเชื่อมต่อ Logto เรียบร้อยแล้ว คลิก "บันทึกและเสร็จสิ้น" (หรือ "บันทึกการเปลี่ยนแปลง") และตัวเชื่อมต่อ GitLab ควรพร้อมใช้งานแล้ว

เปิดใช้งานตัวเชื่อมต่อ GitLab ในประสบการณ์การลงชื่อเข้าใช้

เมื่อคุณสร้างตัวเชื่อมต่อโซเชียลสำเร็จแล้ว คุณสามารถเปิดใช้งานเป็นปุ่ม "ดำเนินการต่อด้วย GitLab" ในประสบการณ์การลงชื่อเข้าใช้ (Sign-in Experience) ได้

- ไปที่ Console > ประสบการณ์การลงชื่อเข้าใช้ > สมัครและลงชื่อเข้าใช้

- (ไม่บังคับ) เลือก "ไม่เกี่ยวข้อง" สำหรับตัวระบุการสมัคร หากคุณต้องการเฉพาะการเข้าสู่ระบบโซเชียล

- เพิ่มตัวเชื่อมต่อ GitLab ที่ตั้งค่าไว้แล้วในส่วน "เข้าสู่ระบบโซเชียล" (Social sign-in)

การทดสอบและการตรวจสอบความถูกต้อง

กลับไปที่แอป Next.js (Pages Router) ของคุณ ตอนนี้คุณควรจะสามารถลงชื่อเข้าใช้ด้วย GitLab ได้แล้ว ขอให้สนุก!

อ่านเพิ่มเติม

กระบวนการสำหรับผู้ใช้ปลายทาง: Logto มีโฟลว์การยืนยันตัวตนสำเร็จรูปพร้อมใช้งาน รวมถึง MFA และ Enterprise SSO พร้อม API อันทรงพลังสำหรับการปรับแต่งการตั้งค่าบัญชี การตรวจสอบความปลอดภัย และประสบการณ์แบบหลายผู้เช่า (multi-tenant) ได้อย่างยืดหยุ่น

การอนุญาต (Authorization): การอนุญาต (Authorization) กำหนดว่าผู้ใช้สามารถทำอะไรหรือเข้าถึงทรัพยากรใดได้บ้างหลังจากได้รับการยืนยันตัวตนแล้ว สำรวจวิธีปกป้อง API ของคุณสำหรับแอปเนทีฟและแอปหน้าเดียว (SPA) และการใช้งานการควบคุมการเข้าถึงตามบทบาท (RBAC)

องค์กร (Organizations): ฟีเจอร์องค์กรมีประสิทธิภาพอย่างยิ่งใน SaaS แบบหลายผู้เช่าและแอป B2B โดยช่วยให้สร้างผู้เช่า จัดการสมาชิก RBAC ระดับองค์กร และ Just-in-Time Provisioning ได้

ชุดบทความ Customer IAM: บทความต่อเนื่องเกี่ยวกับการจัดการข้อมูลระบุตัวตนและการเข้าถึงของลูกค้า (Customer IAM) ตั้งแต่ระดับพื้นฐาน 101 ไปจนถึงหัวข้อขั้นสูงและอื่น ๆ