Logto คือทางเลือกแทน Auth0 ที่ออกแบบมาสำหรับแอปและผลิตภัณฑ์ SaaS ยุคใหม่ โดยมีทั้งบริการ Cloud และ Open-source เพื่อช่วยให้คุณเปิดตัวระบบการจัดการเอกลักษณ์และการเข้าถึง (IAM) ได้อย่างรวดเร็ว สนุกกับการยืนยันตัวตน (การยืนยันตัวตน), การอนุญาต (การอนุญาต), และการจัดการหลายผู้เช่า ครบจบในที่เดียว

เราแนะนำให้เริ่มต้นด้วย tenant สำหรับการพัฒนาแบบฟรีบน Logto Cloud เพื่อให้คุณสามารถสำรวจฟีเจอร์ทั้งหมดได้อย่างง่ายดาย

ในบทความนี้ เราจะพาคุณไปทีละขั้นตอนเพื่อสร้างประสบการณ์ลงชื่อเข้าใช้ Azure AD (การยืนยันตัวตนของผู้ใช้) อย่างรวดเร็วด้วย Android (Kotlin / Java) และ Logto

ข้อกำหนดเบื้องต้น

- มี Logto instance ที่พร้อมใช้งาน ดู หน้าแนะนำ เพื่อเริ่มต้นใช้งาน

- มีความรู้พื้นฐานเกี่ยวกับ Android (Kotlin / Java)

- มีบัญชี Azure AD ที่ใช้งานได้

สร้างแอปพลิเคชันใน Logto

Logto สร้างขึ้นบนพื้นฐานของการยืนยันตัวตน OpenID Connect (OIDC) และการอนุญาต OAuth 2.0 โดยรองรับการจัดการข้อมูลระบุตัวตนแบบรวมศูนย์ข้ามหลายแอปพลิเคชัน ซึ่งมักเรียกว่า การลงชื่อเข้าใช้ครั้งเดียว (Single Sign-On; SSO)

ในการสร้างแอปพลิเคชัน แอปเนทีฟ ของคุณ เพียงทำตามขั้นตอนเหล่านี้:

- เปิด Logto Console ในส่วน "เริ่มต้นใช้งาน" ให้คลิกที่ลิงก์ "ดูทั้งหมด" เพื่อเปิดรายการเฟรมเวิร์กของแอปพลิเคชัน หรือคุณสามารถไปที่ Logto Console > Applications แล้วคลิกปุ่ม "สร้างแอปพลิเคชัน"

- ในหน้าต่างที่เปิดขึ้น ให้คลิกที่ส่วน "แอปเนทีฟ" หรือกรองเฟรมเวิร์ก "แอปเนทีฟ" ทั้งหมดที่มีโดยใช้ช่องกรองด่วนทางซ้ายมือ จากนั้นคลิกที่การ์ดเฟรมเวิร์ก "Android" เพื่อเริ่มสร้างแอปพลิเคชันของคุณ

- กรอกชื่อแอปพลิเคชัน เช่น "Bookstore" แล้วคลิก "สร้างแอปพลิเคชัน"

🎉 เยี่ยมมาก! คุณเพิ่งสร้างแอปพลิเคชันแรกของคุณใน Logto คุณจะเห็นหน้าข้อความแสดงความยินดีซึ่งมีคู่มือการเชื่อมต่ออย่างละเอียด ให้ทำตามคู่มือเพื่อดูประสบการณ์ที่จะเกิดขึ้นในแอปพลิเคชันของคุณ

ผสานรวม Android กับ Logto

- ตัวอย่างนี้อ้างอิงจาก View system และ View Model แต่แนวคิดเดียวกันนี้ใช้ได้กับ Jetpack Compose

- ตัวอย่างเขียนด้วย Kotlin แต่แนวคิดเดียวกันนี้ใช้ได้กับ Java

- มีโปรเจกต์ตัวอย่างทั้ง Kotlin และ Java ให้ดูใน SDK repository ของเรา

- วิดีโอแนะนำสามารถรับชมได้ที่ YouTube channel ของเรา

การติดตั้ง

ระดับ API ขั้นต่ำของ Android ที่รองรับโดย Logto Android SDK คือระดับ 24

ก่อนติดตั้ง Logto Android SDK โปรดตรวจสอบให้แน่ใจว่าได้เพิ่ม mavenCentral() ในการตั้งค่าที่เก็บ repository ในไฟล์ build ของโปรเจกต์ Gradle แล้ว:

dependencyResolutionManagement {

repositories {

mavenCentral()

}

}

เพิ่ม Logto Android SDK ลงใน dependencies ของคุณ:

- Kotlin

- Groovy

dependencies {

implementation("io.logto.sdk:android:1.1.3")

}

dependencies {

implementation 'io.logto.sdk:android:1.1.3'

}

เนื่องจาก SDK ต้องการเข้าถึงอินเทอร์เน็ต คุณจำเป็นต้องเพิ่ม permission ต่อไปนี้ในไฟล์ AndroidManifest.xml ของคุณ:

<?xml version="1.0" encoding="utf-8"?>

<manifest xmlns:android="http://schemas.android.com/apk/res/android"

xmlns:tools="http://schemas.android.com/tools">

<!-- เพิ่มสิทธิ์การใช้งานอินเทอร์เน็ต -->

<uses-permission android:name="android.permission.INTERNET" />

<!-- การตั้งค่าอื่น ๆ... -->

</manifest>

เริ่มต้น LogtoClient

สร้างไฟล์ LogtoViewModel.kt และเริ่มต้น LogtoClient ใน view model นี้:

//...with other imports

import io.logto.sdk.android.LogtoClient

import io.logto.sdk.android.type.LogtoConfig

class LogtoViewModel(application: Application) : AndroidViewModel(application) {

// กำหนดค่า LogtoConfig

private val logtoConfig = LogtoConfig(

endpoint = "<your-logto-endpoint>",

appId = "<your-app-id>",

scopes = null,

resources = null,

usingPersistStorage = true,

)

// เริ่มต้น LogtoClient ด้วย config และ application

private val logtoClient = LogtoClient(logtoConfig, application)

companion object {

val Factory: ViewModelProvider.Factory = object : ViewModelProvider.Factory {

@Suppress("UNCHECKED_CAST")

override fun <T : ViewModel> create(

modelClass: Class<T>,

extras: CreationExtras

): T {

// ดึง Application object จาก extras

val application = checkNotNull(extras[APPLICATION_KEY])

return LogtoViewModel(application) as T

}

}

}

}

จากนั้น สร้าง LogtoViewModel สำหรับ MainActivity.kt ของคุณ:

//...with other imports

class MainActivity : AppCompatActivity() {

// สร้าง logtoViewModel โดยใช้ Factory

private val logtoViewModel: LogtoViewModel by viewModels { LogtoViewModel.Factory }

//...โค้ดอื่น ๆ

}

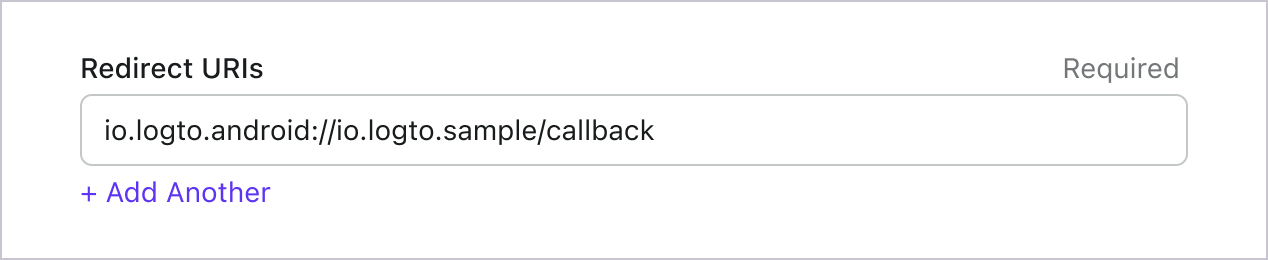

กำหนดค่า redirect URI

ไปที่หน้ารายละเอียดแอปพลิเคชันของ Logto Console เพิ่ม Redirect URI io.logto.android://io.logto.sample/callback แล้วคลิก "บันทึกการเปลี่ยนแปลง" (Save changes)

ดำเนินการลงชื่อเข้าใช้และออกจากระบบ

ก่อนเรียก logtoClient.signIn โปรดตรวจสอบให้แน่ใจว่าคุณได้กำหนดค่า Redirect URI ใน Admin Console อย่างถูกต้องแล้ว

คุณสามารถใช้ logtoClient.signIn เพื่อให้ผู้ใช้ลงชื่อเข้าใช้ และ logtoClient.signOut เพื่อให้ผู้ใช้ออกจากระบบ

ตัวอย่างเช่น ในแอป Android:

//...with other imports

class LogtoViewModel(application: Application) : AndroidViewModel(application) {

// ...other codes

// เพิ่ม live data เพื่อสังเกตสถานะการยืนยันตัวตน

private val _authenticated = MutableLiveData(logtoClient.isAuthenticated)

val authenticated: LiveData<Boolean>

get() = _authenticated

fun signIn(context: Activity) {

logtoClient.signIn(context, "io.logto.android://io.logto.sample/callback") { logtoException ->

logtoException?.let { println(it) }

// อัปเดต live data

_authenticated.postValue(logtoClient.isAuthenticated)

}

}

fun signOut() {

logtoClient.signOut { logtoException ->

logtoException?.let { println(it) }

// อัปเดต live data

_authenticated.postValue(logtoClient.isAuthenticated)

}

}

}

จากนั้นเรียกใช้เมธอด signIn และ signOut ใน activity ของคุณ:

class MainActivity : AppCompatActivity() {

override fun onCreate(savedInstanceState: Bundle?) {

//...other codes

// สมมติว่าคุณมีปุ่มที่มี id "sign_in_button" ใน layout ของคุณ

val signInButton = findViewById<Button>(R.id.sign_in_button)

signInButton.setOnClickListener {

logtoViewModel.signIn(this)

}

// สมมติว่าคุณมีปุ่มที่มี id "sign_out_button" ใน layout ของคุณ

val signOutButton = findViewById<Button>(R.id.sign_out_button)

signOutButton.setOnClickListener {

if (logtoViewModel.authenticated) { // ตรวจสอบว่าผู้ใช้ได้รับการยืนยันตัวตนหรือไม่

logtoViewModel.signOut()

}

}

// สังเกตสถานะการยืนยันตัวตนเพื่ออัปเดต UI

logtoViewModel.authenticated.observe(this) { authenticated ->

if (authenticated) {

// ผู้ใช้ได้รับการยืนยันตัวตนแล้ว

signInButton.visibility = View.GONE

signOutButton.visibility = View.VISIBLE

} else {

// ผู้ใช้ยังไม่ได้รับการยืนยันตัวตน

signInButton.visibility = View.VISIBLE

signOutButton.visibility = View.GONE

}

}

}

}

จุดตรวจสอบ: ทดสอบแอปพลิเคชันของคุณ

ตอนนี้คุณสามารถทดสอบแอปพลิเคชันของคุณได้แล้ว:

- รันแอปพลิเคชันของคุณ คุณจะเห็นปุ่มลงชื่อเข้าใช้

- คลิกปุ่มลงชื่อเข้าใช้ SDK จะเริ่มกระบวนการลงชื่อเข้าใช้และเปลี่ยนเส้นทางคุณไปยังหน้าลงชื่อเข้าใช้ของ Logto

- หลังจากที่คุณลงชื่อเข้าใช้แล้ว คุณจะถูกเปลี่ยนเส้นทางกลับไปยังแอปพลิเคชันของคุณและเห็นปุ่มลงชื่อออก

- คลิกปุ่มลงชื่อออกเพื่อเคลียร์ที่เก็บโทเค็นและออกจากระบบ

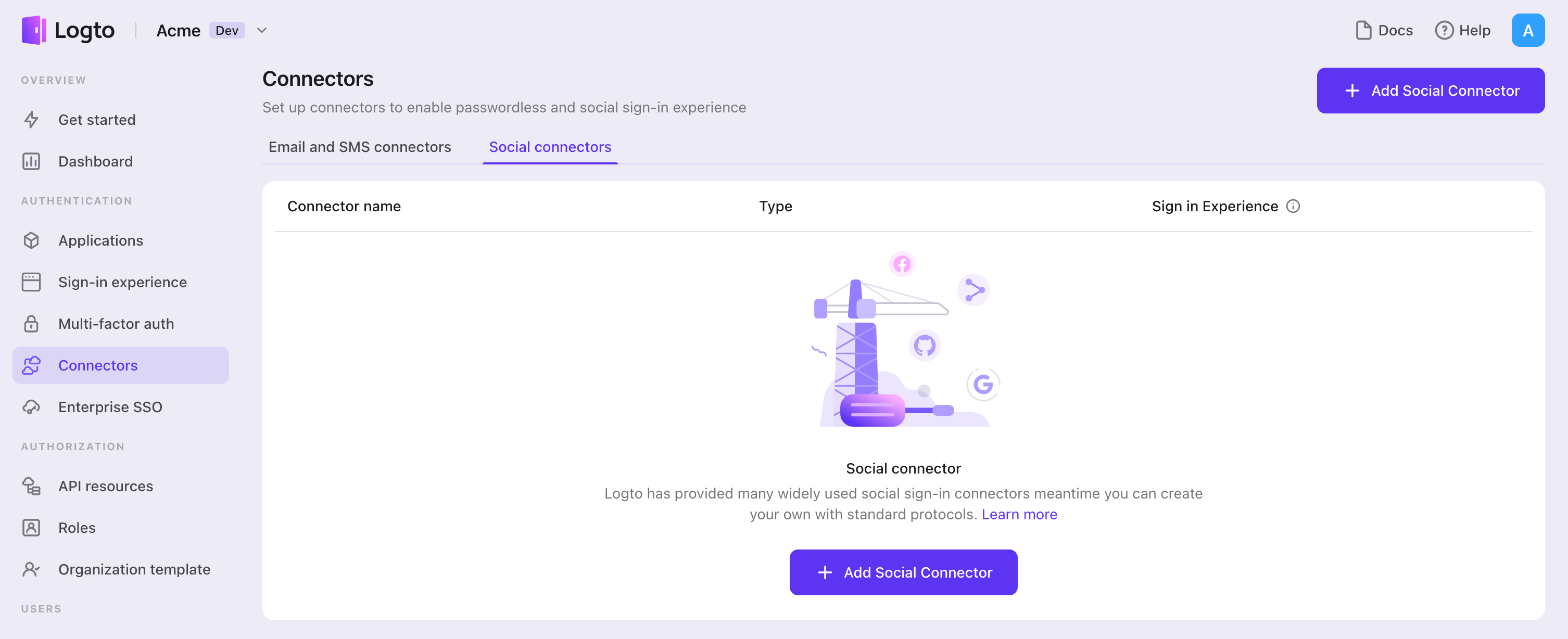

เพิ่มตัวเชื่อมต่อ Azure AD

เพื่อเปิดใช้งานการลงชื่อเข้าใช้อย่างรวดเร็วและเพิ่มอัตราการเปลี่ยนผู้ใช้ ให้เชื่อมต่อกับ Android ในฐานะผู้ให้บริการข้อมูลระบุตัวตน (Identity provider) ตัวเชื่อมต่อโซเชียลของ Logto ช่วยให้คุณสร้างการเชื่อมต่อนี้ได้ภายในไม่กี่นาที โดยสามารถกรอกพารามิเตอร์ได้หลายค่า

ในการเพิ่มตัวเชื่อมต่อโซเชียล ให้ทำตามขั้นตอนดังนี้:

- ไปที่ Console > Connectors > Social Connectors

- คลิก "Add social connector" และเลือก "Azure AD"

- ทำตามคู่มือ README กรอกข้อมูลที่จำเป็น และปรับแต่งการตั้งค่า

หากคุณกำลังทำตามคู่มือ Connector แบบ in-place คุณสามารถข้ามส่วนถัดไปได้

ตั้งค่า Azure AD

ตั้งค่า Microsoft Azure AD ใน Azure Portal

- ไปที่ Azure Portal และลงชื่อเข้าใช้ด้วยบัญชี Azure ของคุณ คุณต้องมีการสมัครใช้งานที่ใช้งานอยู่เพื่อเข้าถึง Microsoft Azure AD

- คลิก Azure Active Directory จากบริการที่มีให้ และคลิก App Registrations จากเมนูด้านซ้าย

- คลิก New Registration ที่ด้านบน กรอกคำอธิบาย เลือก access type ของคุณ และเพิ่ม Redirect URI ซึ่งจะเปลี่ยนเส้นทางผู้ใช้ไปยังแอปพลิเคชันหลังจากเข้าสู่ระบบ ในกรณีนี้จะเป็น

${your_logto_endpoint}/callback/${connector_id}เช่นhttps://foo.logto.app/callback/${connector_id}โดยสามารถดูconnector_idได้ที่แถบด้านบนของหน้ารายละเอียดตัวเชื่อมต่อใน Logto Admin Console คุณสามารถคัดลอกCallback URIในส่วนการตั้งค่าได้ - เลือก Web เป็น Platform

กรอกค่าการตั้งค่าใน Logto

| Name | Type |

|---|---|

| clientId | string |

| clientSecret | string |

| tenantId | string |

| cloudInstance | string |

Client ID

คุณสามารถค้นหา Application (client) ID ได้ในส่วน Overview ของแอปพลิเคชันที่คุณสร้างใหม่ใน Azure Portal

Client Secret

- ในแอปพลิเคชันที่คุณสร้างใหม่ ให้คลิก Certificates & Secrets เพื่อรับ client secret และคลิก New client secret ที่ด้านบน

- กรอกคำอธิบายและวันหมดอายุ

- ระบบจะแสดง client secret ของคุณเพียงครั้งเดียว ให้นำ value ไปกรอกในค่าการตั้งค่าตัวเชื่อมต่อ Logto และบันทึกไว้ในที่ปลอดภัย

Cloud Instance

โดยปกติจะเป็น https://login.microsoftonline.com/ ดูข้อมูลเพิ่มเติมได้ที่ Azure AD authentication endpoints

Tenant ID

Logto จะใช้ฟิลด์นี้เพื่อสร้าง authorization endpoints ค่านี้ขึ้นอยู่กับ access type ที่คุณเลือกตอนสร้างแอปพลิเคชันใน Azure Portal

- หากคุณเลือก Accounts in this organizational directory only สำหรับ access type ให้กรอก {TenantID} ของคุณ โดยสามารถดู tenant ID ได้ในส่วน Overview ของ Azure Active Directory ของคุณ

- หากคุณเลือก Accounts in any organizational directory สำหรับ access type ให้กรอก organizations

- หากคุณเลือก Accounts in any organizational directory or personal Microsoft accounts สำหรับ access type ให้กรอก common

- หากคุณเลือก Personal Microsoft accounts only สำหรับ access type ให้กรอก consumers

บันทึกการตั้งค่าของคุณ

โปรดตรวจสอบให้แน่ใจว่าคุณได้กรอกค่าที่จำเป็นในพื้นที่การตั้งค่าตัวเชื่อมต่อ Logto เรียบร้อยแล้ว คลิก "บันทึกและเสร็จสิ้น" (หรือ "บันทึกการเปลี่ยนแปลง") และตัวเชื่อมต่อ Azure AD ควรพร้อมใช้งานแล้ว

เปิดใช้งานตัวเชื่อมต่อ Azure AD ในประสบการณ์การลงชื่อเข้าใช้

เมื่อคุณสร้างตัวเชื่อมต่อโซเชียลสำเร็จแล้ว คุณสามารถเปิดใช้งานเป็นปุ่ม "ดำเนินการต่อด้วย Azure AD" ในประสบการณ์การลงชื่อเข้าใช้ (Sign-in Experience) ได้

- ไปที่ Console > ประสบการณ์การลงชื่อเข้าใช้ > สมัครและลงชื่อเข้าใช้

- (ไม่บังคับ) เลือก "ไม่เกี่ยวข้อง" สำหรับตัวระบุการสมัคร หากคุณต้องการเฉพาะการเข้าสู่ระบบโซเชียล

- เพิ่มตัวเชื่อมต่อ Azure AD ที่ตั้งค่าไว้แล้วในส่วน "เข้าสู่ระบบโซเชียล" (Social sign-in)

การทดสอบและการตรวจสอบความถูกต้อง

กลับไปที่แอป Android (Kotlin / Java) ของคุณ ตอนนี้คุณควรจะสามารถลงชื่อเข้าใช้ด้วย Azure AD ได้แล้ว ขอให้สนุก!

อ่านเพิ่มเติม

กระบวนการสำหรับผู้ใช้ปลายทาง: Logto มีโฟลว์การยืนยันตัวตนสำเร็จรูปพร้อมใช้งาน รวมถึง MFA และ Enterprise SSO พร้อม API อันทรงพลังสำหรับการปรับแต่งการตั้งค่าบัญชี การตรวจสอบความปลอดภัย และประสบการณ์แบบหลายผู้เช่า (multi-tenant) ได้อย่างยืดหยุ่น

การอนุญาต (Authorization): การอนุญาต (Authorization) กำหนดว่าผู้ใช้สามารถทำอะไรหรือเข้าถึงทรัพยากรใดได้บ้างหลังจากได้รับการยืนยันตัวตนแล้ว สำรวจวิธีปกป้อง API ของคุณสำหรับแอปเนทีฟและแอปหน้าเดียว (SPA) และการใช้งานการควบคุมการเข้าถึงตามบทบาท (RBAC)

องค์กร (Organizations): ฟีเจอร์องค์กรมีประสิทธิภาพอย่างยิ่งใน SaaS แบบหลายผู้เช่าและแอป B2B โดยช่วยให้สร้างผู้เช่า จัดการสมาชิก RBAC ระดับองค์กร และ Just-in-Time Provisioning ได้

ชุดบทความ Customer IAM: บทความต่อเนื่องเกี่ยวกับการจัดการข้อมูลระบุตัวตนและการเข้าถึงของลูกค้า (Customer IAM) ตั้งแต่ระดับพื้นฐาน 101 ไปจนถึงหัวข้อขั้นสูงและอื่น ๆ