Logto คือทางเลือกแทน Auth0 ที่ออกแบบมาสำหรับแอปและผลิตภัณฑ์ SaaS ยุคใหม่ โดยมีทั้งบริการ Cloud และ Open-source เพื่อช่วยให้คุณเปิดตัวระบบการจัดการเอกลักษณ์และการเข้าถึง (IAM) ได้อย่างรวดเร็ว สนุกกับการยืนยันตัวตน (การยืนยันตัวตน), การอนุญาต (การอนุญาต), และการจัดการหลายผู้เช่า ครบจบในที่เดียว

เราแนะนำให้เริ่มต้นด้วย tenant สำหรับการพัฒนาแบบฟรีบน Logto Cloud เพื่อให้คุณสามารถสำรวจฟีเจอร์ทั้งหมดได้อย่างง่ายดาย

ในบทความนี้ เราจะพาคุณไปทีละขั้นตอนเพื่อสร้างประสบการณ์ลงชื่อเข้าใช้ AWS SES (การยืนยันตัวตนของผู้ใช้) อย่างรวดเร็วด้วย Android (Kotlin / Java) และ Logto

ข้อกำหนดเบื้องต้น

- มี Logto instance ที่พร้อมใช้งาน ดู หน้าแนะนำ เพื่อเริ่มต้นใช้งาน

- มีความรู้พื้นฐานเกี่ยวกับ Android (Kotlin / Java)

- มีบัญชี AWS SES ที่ใช้งานได้

สร้างแอปพลิเคชันใน Logto

Logto สร้างขึ้นบนพื้นฐานของการยืนยันตัวตน OpenID Connect (OIDC) และการอนุญาต OAuth 2.0 โดยรองรับการจัดการข้อมูลระบุตัวตนแบบรวมศูนย์ข้ามหลายแอปพลิเคชัน ซึ่งมักเรียกว่า การลงชื่อเข้าใช้ครั้งเดียว (Single Sign-On; SSO)

ในการสร้างแอปพลิเคชัน แอปเนทีฟ ของคุณ เพียงทำตามขั้นตอนเหล่านี้:

- เปิด Logto Console ในส่วน "เริ่มต้นใช้งาน" ให้คลิกที่ลิงก์ "ดูทั้งหมด" เพื่อเปิดรายการเฟรมเวิร์กของแอปพลิเคชัน หรือคุณสามารถไปที่ Logto Console > Applications แล้วคลิกปุ่ม "สร้างแอปพลิเคชัน"

- ในหน้าต่างที่เปิดขึ้น ให้คลิกที่ส่วน "แอปเนทีฟ" หรือกรองเฟรมเวิร์ก "แอปเนทีฟ" ทั้งหมดที่มีโดยใช้ช่องกรองด่วนทางซ้ายมือ จากนั้นคลิกที่การ์ดเฟรมเวิร์ก "Android" เพื่อเริ่มสร้างแอปพลิเคชันของคุณ

- กรอกชื่อแอปพลิเคชัน เช่น "Bookstore" แล้วคลิก "สร้างแอปพลิเคชัน"

🎉 เยี่ยมมาก! คุณเพิ่งสร้างแอปพลิเคชันแรกของคุณใน Logto คุณจะเห็นหน้าข้อความแสดงความยินดีซึ่งมีคู่มือการเชื่อมต่ออย่างละเอียด ให้ทำตามคู่มือเพื่อดูประสบการณ์ที่จะเกิดขึ้นในแอปพลิเคชันของคุณ

ผสานรวม Android กับ Logto

- ตัวอย่างนี้อ้างอิงจาก View system และ View Model แต่แนวคิดเดียวกันนี้ใช้ได้กับ Jetpack Compose

- ตัวอย่างเขียนด้วย Kotlin แต่แนวคิดเดียวกันนี้ใช้ได้กับ Java

- มีโปรเจกต์ตัวอย่างทั้ง Kotlin และ Java ให้ดูใน SDK repository ของเรา

- วิดีโอแนะนำสามารถรับชมได้ที่ YouTube channel ของเรา

การติดตั้ง

ระดับ API ขั้นต่ำของ Android ที่รองรับโดย Logto Android SDK คือระดับ 24

ก่อนติดตั้ง Logto Android SDK โปรดตรวจสอบให้แน่ใจว่าได้เพิ่ม mavenCentral() ในการตั้งค่าที่เก็บ repository ในไฟล์ build ของโปรเจกต์ Gradle แล้ว:

dependencyResolutionManagement {

repositories {

mavenCentral()

}

}

เพิ่ม Logto Android SDK ลงใน dependencies ของคุณ:

- Kotlin

- Groovy

dependencies {

implementation("io.logto.sdk:android:1.1.3")

}

dependencies {

implementation 'io.logto.sdk:android:1.1.3'

}

เนื่องจาก SDK ต้องการเข้าถึงอินเทอร์เน็ต คุณจำเป็นต้องเพิ่ม permission ต่อไปนี้ในไฟล์ AndroidManifest.xml ของคุณ:

<?xml version="1.0" encoding="utf-8"?>

<manifest xmlns:android="http://schemas.android.com/apk/res/android"

xmlns:tools="http://schemas.android.com/tools">

<!-- เพิ่มสิทธิ์การใช้งานอินเทอร์เน็ต -->

<uses-permission android:name="android.permission.INTERNET" />

<!-- การตั้งค่าอื่น ๆ... -->

</manifest>

เริ่มต้น LogtoClient

สร้างไฟล์ LogtoViewModel.kt และเริ่มต้น LogtoClient ใน view model นี้:

//...with other imports

import io.logto.sdk.android.LogtoClient

import io.logto.sdk.android.type.LogtoConfig

class LogtoViewModel(application: Application) : AndroidViewModel(application) {

// กำหนดค่า LogtoConfig

private val logtoConfig = LogtoConfig(

endpoint = "<your-logto-endpoint>",

appId = "<your-app-id>",

scopes = null,

resources = null,

usingPersistStorage = true,

)

// เริ่มต้น LogtoClient ด้วย config และ application

private val logtoClient = LogtoClient(logtoConfig, application)

companion object {

val Factory: ViewModelProvider.Factory = object : ViewModelProvider.Factory {

@Suppress("UNCHECKED_CAST")

override fun <T : ViewModel> create(

modelClass: Class<T>,

extras: CreationExtras

): T {

// ดึง Application object จาก extras

val application = checkNotNull(extras[APPLICATION_KEY])

return LogtoViewModel(application) as T

}

}

}

}

จากนั้น สร้าง LogtoViewModel สำหรับ MainActivity.kt ของคุณ:

//...with other imports

class MainActivity : AppCompatActivity() {

// สร้าง logtoViewModel โดยใช้ Factory

private val logtoViewModel: LogtoViewModel by viewModels { LogtoViewModel.Factory }

//...โค้ดอื่น ๆ

}

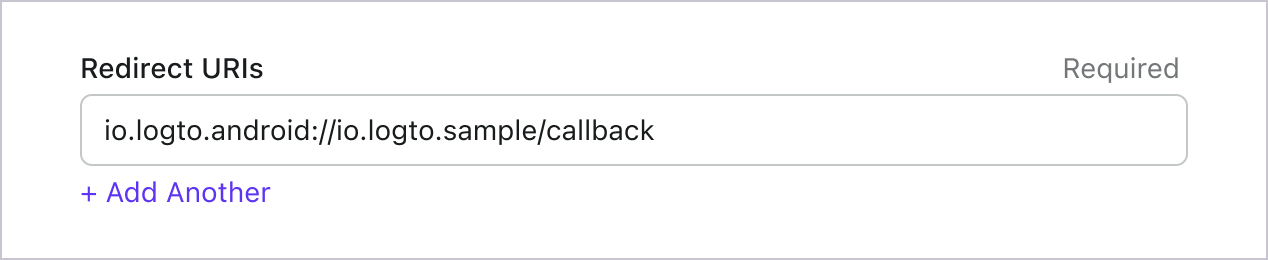

กำหนดค่า redirect URI

ไปที่หน้ารายละเอียดแอปพลิเคชันของ Logto Console เพิ่ม Redirect URI io.logto.android://io.logto.sample/callback แล้วคลิก "บันทึกการเปลี่ยนแปลง" (Save changes)

ดำเนินการลงชื่อเข้าใช้และออกจากระบบ

ก่อนเรียก logtoClient.signIn โปรดตรวจสอบให้แน่ใจว่าคุณได้กำหนดค่า Redirect URI ใน Admin Console อย่างถูกต้องแล้ว

คุณสามารถใช้ logtoClient.signIn เพื่อให้ผู้ใช้ลงชื่อเข้าใช้ และ logtoClient.signOut เพื่อให้ผู้ใช้ออกจากระบบ

ตัวอย่างเช่น ในแอป Android:

//...with other imports

class LogtoViewModel(application: Application) : AndroidViewModel(application) {

// ...other codes

// เพิ่ม live data เพื่อสังเกตสถานะการยืนยันตัวตน

private val _authenticated = MutableLiveData(logtoClient.isAuthenticated)

val authenticated: LiveData<Boolean>

get() = _authenticated

fun signIn(context: Activity) {

logtoClient.signIn(context, "io.logto.android://io.logto.sample/callback") { logtoException ->

logtoException?.let { println(it) }

// อัปเดต live data

_authenticated.postValue(logtoClient.isAuthenticated)

}

}

fun signOut() {

logtoClient.signOut { logtoException ->

logtoException?.let { println(it) }

// อัปเดต live data

_authenticated.postValue(logtoClient.isAuthenticated)

}

}

}

จากนั้นเรียกใช้เมธอด signIn และ signOut ใน activity ของคุณ:

class MainActivity : AppCompatActivity() {

override fun onCreate(savedInstanceState: Bundle?) {

//...other codes

// สมมติว่าคุณมีปุ่มที่มี id "sign_in_button" ใน layout ของคุณ

val signInButton = findViewById<Button>(R.id.sign_in_button)

signInButton.setOnClickListener {

logtoViewModel.signIn(this)

}

// สมมติว่าคุณมีปุ่มที่มี id "sign_out_button" ใน layout ของคุณ

val signOutButton = findViewById<Button>(R.id.sign_out_button)

signOutButton.setOnClickListener {

if (logtoViewModel.authenticated) { // ตรวจสอบว่าผู้ใช้ได้รับการยืนยันตัวตนหรือไม่

logtoViewModel.signOut()

}

}

// สังเกตสถานะการยืนยันตัวตนเพื่ออัปเดต UI

logtoViewModel.authenticated.observe(this) { authenticated ->

if (authenticated) {

// ผู้ใช้ได้รับการยืนยันตัวตนแล้ว

signInButton.visibility = View.GONE

signOutButton.visibility = View.VISIBLE

} else {

// ผู้ใช้ยังไม่ได้รับการยืนยันตัวตน

signInButton.visibility = View.VISIBLE

signOutButton.visibility = View.GONE

}

}

}

}

จุดตรวจสอบ: ทดสอบแอปพลิเคชันของคุณ

ตอนนี้คุณสามารถทดสอบแอปพลิเคชันของคุณได้แล้ว:

- รันแอปพลิเคชันของคุณ คุณจะเห็นปุ่มลงชื่อเข้าใช้

- คลิกปุ่มลงชื่อเข้าใช้ SDK จะเริ่มกระบวนการลงชื่อเข้าใช้และเปลี่ยนเส้นทางคุณไปยังหน้าลงชื่อเข้าใช้ของ Logto

- หลังจากที่คุณลงชื่อเข้าใช้แล้ว คุณจะถูกเปลี่ยนเส้นทางกลับไปยังแอปพลิเคชันของคุณและเห็นปุ่มลงชื่อออก

- คลิกปุ่มลงชื่อออกเพื่อเคลียร์ที่เก็บโทเค็นและออกจากระบบ

เพิ่มตัวเชื่อมต่อ AWS SES

ตัวเชื่อมต่อ Email เป็นวิธีที่ใช้ในการส่งรหัสผ่านครั้งเดียว (OTP) สำหรับการยืนยันตัวตน (Authentication) โดยช่วยให้สามารถยืนยัน Email address เพื่อรองรับการยืนยันตัวตนแบบไม่ใช้รหัสผ่าน รวมถึงการลงทะเบียนด้วย Email การลงชื่อเข้าใช้ การยืนยันตัวตนสองปัจจัย (2FA) และการกู้คืนบัญชี

คุณสามารถเชื่อมต่อ AWS SES เป็นผู้ให้บริการ Email ของคุณได้อย่างง่ายดาย ด้วยตัวเชื่อมต่อ Email ของ Logto คุณสามารถตั้งค่าสิ่งนี้ได้ในไม่กี่นาที

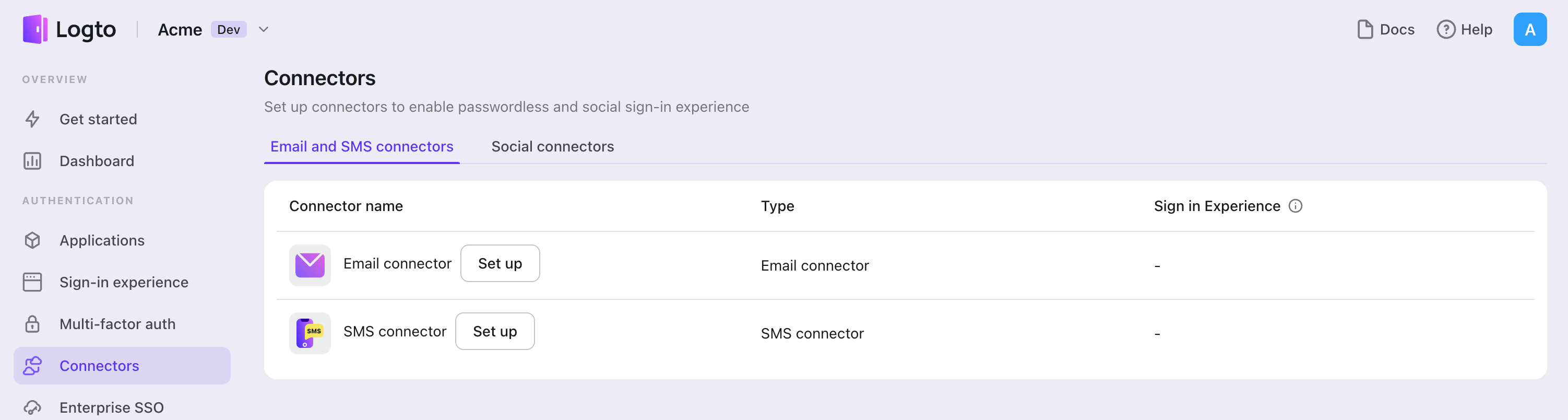

ในการเพิ่มตัวเชื่อมต่อ Email ให้ทำตามขั้นตอนดังนี้:

- ไปที่ Console > Connector > ตัวเชื่อมต่ออีเมลและ SMS

- หากต้องการเพิ่มตัวเชื่อมต่อ Email ใหม่ ให้คลิกปุ่ม "Set up" และเลือก "AWS SES"

- ตรวจสอบเอกสาร README สำหรับผู้ให้บริการที่คุณเลือก

- กรอกข้อมูลการตั้งค่าในส่วน "Parameter Configuration"

- ปรับแต่งเทมเพลต Email ด้วย JSON editor

- ทดสอบการตั้งค่าของคุณโดยการส่งรหัสยืนยันไปยัง Email address ของคุณ

หากคุณกำลังทำตามคู่มือ Connector แบบ in-place คุณสามารถข้ามส่วนถัดไปได้

ตั้งค่า AWS SES email connector

ตั้งค่าบริการอีเมลใน AWS Service Console

ลงทะเบียนบัญชี AWS

ไปที่ AWS และลงทะเบียนบัญชี

สร้าง identity

- ไปที่คอนโซล

Amazon Simple Email Service - สร้าง identity โดยเลือกหนึ่งในตัวเลือกต่อไปนี้

- สร้าง domain

- สร้าง email address

การตั้งค่าตัวเชื่อมต่อ (Configuration of the connector)

- คลิกชื่อผู้ใช้ของคุณที่มุมขวาบนของคอนโซล Amazon เพื่อเข้าสู่

Security Credentialsหากยังไม่มี ให้สร้างAccessKeyและเก็บรักษาไว้ให้ดี - กรอกการตั้งค่าของตัวเชื่อมต่อ

Amazon Simple Email Serviceให้สมบูรณ์:- ใช้

AccessKey IDและAccessKey Secretที่ได้จากขั้นตอนที่ 1 กรอกลงในaccessKeyIdและaccessKeySecretตามลำดับ region: กรอกช่องregionด้วยภูมิภาคของ identity ที่คุณใช้ส่งอีเมลemailAddress: ที่อยู่อีเมลที่คุณใช้ส่งอีเมล ในรูปแบบLogto\<[email protected]>หรือ\<[email protected]>

- ใช้

พารามิเตอร์ต่อไปนี้เป็นตัวเลือก สามารถดูคำอธิบายพารามิเตอร์ได้ใน AWS SES API documentation

feedbackForwardingEmailAddressfeedbackForwardingEmailAddressIdentityArnconfigurationSetName

ทดสอบตัวเชื่อมต่อ Amazon SES

คุณสามารถกรอกที่อยู่อีเมลและคลิก "Send" เพื่อตรวจสอบว่าการตั้งค่าทำงานหรือไม่ ก่อนคลิก "Save and Done"

เรียบร้อยแล้ว อย่าลืม เปิดใช้งานตัวเชื่อมต่อในขั้นตอนสมัครและลงชื่อเข้าใช้

ประเภทการตั้งค่า (Configure types)

| Name | Type |

|---|---|

| accessKeyId | string |

| accessKeySecret | string |

| region | string |

| emailAddress | string (OPTIONAL) |

| emailAddressIdentityArn | string (OPTIONAL) |

| feedbackForwardingEmailAddress | string (OPTIONAL) |

| feedbackForwardingEmailAddressIdentityArn | string (OPTIONAL) |

| configurationSetName | string (OPTIONAL) |

| templates | Template[] |

| Template Properties | Type | Enum values |

|---|---|---|

| subject | string | N/A |

| content | string | N/A |

| usageType | enum string | 'Register' / 'SignIn' / 'ForgotPassword' / 'Generic' |

บันทึกการตั้งค่าของคุณ

โปรดตรวจสอบให้แน่ใจว่าคุณได้กรอกค่าที่จำเป็นในพื้นที่การตั้งค่าตัวเชื่อมต่อ Logto เรียบร้อยแล้ว คลิก "บันทึกและเสร็จสิ้น" (หรือ "บันทึกการเปลี่ยนแปลง") และตัวเชื่อมต่อ AWS SES ควรพร้อมใช้งานแล้ว

เปิดใช้งานตัวเชื่อมต่อ AWS SES ในประสบการณ์การลงชื่อเข้าใช้

เมื่อคุณสร้างตัวเชื่อมต่อ สำเร็จแล้ว คุณสามารถเปิดใช้งานการเข้าสู่ระบบและลงทะเบียนแบบไม่ใช้รหัสผ่านด้วยหมายเลขโทรศัพท์ได้

- ไปที่ Console > ประสบการณ์การลงชื่อเข้าใช้ > การสมัครและการลงชื่อเข้าใช้

- ตั้งค่าวิธีการสมัครสมาชิก (ไม่บังคับ):

- เลือก "Email address" หรือ "อีเมลหรือหมายเลขโทรศัพท์" เป็นตัวระบุสำหรับสมัครสมาชิก

- "ยืนยันขณะสมัคร" จะถูกบังคับให้เปิดใช้งาน คุณยังสามารถเปิดใช้งาน "สร้างรหัสผ่าน" ในขั้นตอนการลงทะเบียนได้ด้วย

- ตั้งค่าวิธีการลงชื่อเข้าใช้:

- เลือก Email address เป็นหนึ่งในตัวระบุสำหรับลงชื่อเข้าใช้ คุณสามารถกำหนดตัวระบุที่ใช้ได้หลายแบบ (อีเมล หมายเลขโทรศัพท์ และชื่อผู้ใช้)

- เลือก "รหัสยืนยัน" และ / หรือ "รหัสผ่าน" เป็นปัจจัยการยืนยันตัวตน

- คลิก "บันทึกการเปลี่ยนแปลง" และทดสอบใน "ดูตัวอย่างสด"

นอกจากการลงทะเบียนและเข้าสู่ระบบผ่าน OTP ของ แล้ว คุณยังสามารถเปิดใช้งานการกู้คืนรหัสผ่านและการยืนยันความปลอดภัยด้วย รวมถึงการเชื่อมโยง Email address กับโปรไฟล์ได้อีกด้วย ดูรายละเอียดเพิ่มเติมที่ End-user flows

การทดสอบและการตรวจสอบความถูกต้อง

กลับไปที่แอป Android (Kotlin / Java) ของคุณ ตอนนี้คุณควรจะสามารถลงชื่อเข้าใช้ด้วย AWS SES ได้แล้ว ขอให้สนุก!

อ่านเพิ่มเติม

กระบวนการสำหรับผู้ใช้ปลายทาง: Logto มีโฟลว์การยืนยันตัวตนสำเร็จรูปพร้อมใช้งาน รวมถึง MFA และ Enterprise SSO พร้อม API อันทรงพลังสำหรับการปรับแต่งการตั้งค่าบัญชี การตรวจสอบความปลอดภัย และประสบการณ์แบบหลายผู้เช่า (multi-tenant) ได้อย่างยืดหยุ่น

การอนุญาต (Authorization): การอนุญาต (Authorization) กำหนดว่าผู้ใช้สามารถทำอะไรหรือเข้าถึงทรัพยากรใดได้บ้างหลังจากได้รับการยืนยันตัวตนแล้ว สำรวจวิธีปกป้อง API ของคุณสำหรับแอปเนทีฟและแอปหน้าเดียว (SPA) และการใช้งานการควบคุมการเข้าถึงตามบทบาท (RBAC)

องค์กร (Organizations): ฟีเจอร์องค์กรมีประสิทธิภาพอย่างยิ่งใน SaaS แบบหลายผู้เช่าและแอป B2B โดยช่วยให้สร้างผู้เช่า จัดการสมาชิก RBAC ระดับองค์กร และ Just-in-Time Provisioning ได้

ชุดบทความ Customer IAM: บทความต่อเนื่องเกี่ยวกับการจัดการข้อมูลระบุตัวตนและการเข้าถึงของลูกค้า (Customer IAM) ตั้งแต่ระดับพื้นฐาน 101 ไปจนถึงหัวข้อขั้นสูงและอื่น ๆ