Logto es una alternativa a Auth0 diseñada para aplicaciones modernas y productos SaaS. Ofrece servicios tanto de Cloud como de código abierto para ayudarte a lanzar rápidamente tu sistema de gestión e identidad (IAM). Disfruta de autenticación, autorización y gestión multi-tenant todo en uno.

Recomendamos comenzar con un tenant de desarrollo gratuito en Logto Cloud. Esto te permite explorar todas las características fácilmente.

En este artículo, repasaremos los pasos para construir rápidamente la experiencia de inicio de sesión de OIDC (autenticación de usuario) con Plugin de WordPress y Logto.

Requisitos previos

- Una instancia de Logto en funcionamiento. Consulta la página de introducción para comenzar.

- Conocimientos básicos de Plugin de WordPress.

- Una cuenta de OIDC utilizable.

Crear una aplicación en Logto

Logto se basa en la autenticación OpenID Connect (OIDC) y la autorización OAuth 2.0. Admite la gestión de identidad federada a través de múltiples aplicaciones, comúnmente llamada inicio de sesión único (SSO).

Para crear tu aplicación Traditional web, simplemente sigue estos pasos:

- Abre la Consola de Logto. En la sección "Comenzar", haz clic en el enlace "Ver todo" para abrir la lista de marcos de aplicaciones. Alternativamente, puedes navegar a Consola de Logto > Aplicaciones, y hacer clic en el botón "Crear aplicación".

- En el modal que se abre, haz clic en la sección "Traditional web" o filtra todos los marcos "Traditional web" disponibles usando las casillas de filtro rápido a la izquierda. Haz clic en la tarjeta del marco "WordPress" para comenzar a crear tu aplicación.

- Ingresa el nombre de la aplicación, por ejemplo, "Librería", y haz clic en "Crear aplicación".

🎉 ¡Ta-da! Acabas de crear tu primera aplicación en Logto. Verás una página de felicitaciones que incluye una guía de integración detallada. Sigue la guía para ver cómo será la experiencia en tu aplicación.

Integrar el SDK de WordPress

Instalar el plugin

- Desde el panel de administración de WordPress

- Desde una carga

- Ve a Plugins > Añadir nuevo.

- Busca "Logto", o ingresa https://wordpress.org/plugins/logto/ en el cuadro de búsqueda.

- Haz clic en Instalar ahora.

- Haz clic en Activar.

- Descarga el plugin de WordPress de Logto desde uno de los siguientes enlaces:

- Última versión: Descarga el archivo cuyo nombre tiene el formato

logto-plugin-<version>.zip. - Directorio de plugins de WordPress: Descarga el archivo haciendo clic en el botón Descargar.

- Última versión: Descarga el archivo cuyo nombre tiene el formato

- Descarga el archivo ZIP del plugin.

- Ve a Plugins > Añadir nuevo en tu panel de administración de WordPress.

- Haz clic en Subir plugin.

- Selecciona el archivo ZIP descargado y haz clic en Instalar ahora.

- Haz clic en Activar.

Configurar el plugin

Ahora deberías poder ver el menú de Logto en la barra lateral de tu panel de administración de WordPress. Haz clic en Logto > Configuración para configurar el plugin.

Deberías tener una aplicación web tradicional creada en Logto Console antes de configurar el plugin. Si no has creado una, por favor consulta Integrar Logto en tu aplicación para más información.

La configuración mínima para comenzar con el plugin es:

- Endpoint de Logto: El endpoint de tu inquilino de Logto.

- App ID: El ID de la aplicación de tu aplicación Logto.

- App secret: Uno de los secretos válidos de tu aplicación Logto.

Todos los valores se pueden encontrar en la página de detalles de la aplicación en Logto Console.

Después de completar los valores, haz clic en Guardar cambios (desplázate hacia abajo en la página si no encuentras el botón).

Configurar URI de redirección

El URI de redirección es la URL a la que Logto redirigirá a los usuarios después de que se hayan autenticado; y el URI de redirección posterior al cierre de sesión es la URL a la que Logto redirigirá a los usuarios después de que hayan cerrado sesión.

Aquí tienes un diagrama de secuencia no normativo para ilustrar el flujo de inicio de sesión:

Así es como se ve el flujo de cierre de sesión en un diagrama de secuencia no normativo:

Para aprender más sobre por qué se necesita la redirección, consulta Experiencia de inicio de sesión explicada.

En nuestro caso, necesitamos configurar ambos URIs de redirección en tu Logto Console. Para encontrar el URI de redirección, ve a la página Logto > Configuración en tu panel de administración de WordPress. Verás los campos Redirect URI y Post sign-out redirect URI.

- Copia los valores de Redirect URI y Post sign-out redirect URI y pégalos en los campos Redirect URIs y Post sign-out redirect URIs en tu Logto Console.

- Haz clic en Guardar cambios en Logto Console.

Punto de control: Prueba tu sitio web de WordPress

Ahora puedes probar tu integración de Logto en tu sitio web de WordPress:

- Abre una ventana de navegador en modo incógnito si es necesario.

- Visita tu sitio web de WordPress y haz clic en el enlace Iniciar sesión si es aplicable; o visita directamente la página de inicio de sesión (por ejemplo,

https://example.com/wp-login.php). - La página debería redirigirte a la página de inicio de sesión de Logto.

- Completa el proceso de inicio de sesión o registro.

- Después de la autenticación exitosa, deberías ser redirigido de vuelta a tu sitio web de WordPress y haber iniciado sesión automáticamente.

- Haz clic en el enlace Cerrar sesión para cerrar sesión en tu sitio web de WordPress.

- Deberías ser redirigido a la página de cierre de sesión de Logto, y luego de vuelta a tu sitio web de WordPress.

- Deberías haber cerrado sesión en tu sitio web de WordPress.

Para obtener más información sobre la configuración del plugin de WordPress, consulta inicio rápido de WordPress.

Añadir el conector OIDC

Para habilitar un inicio de sesión rápido y mejorar la conversión de usuarios, conéctate con WordPress como un proveedor de identidad (IdP). El conector social de Logto te ayuda a establecer esta conexión en minutos permitiendo la entrada de varios parámetros.

Para añadir un conector social, simplemente sigue estos pasos:

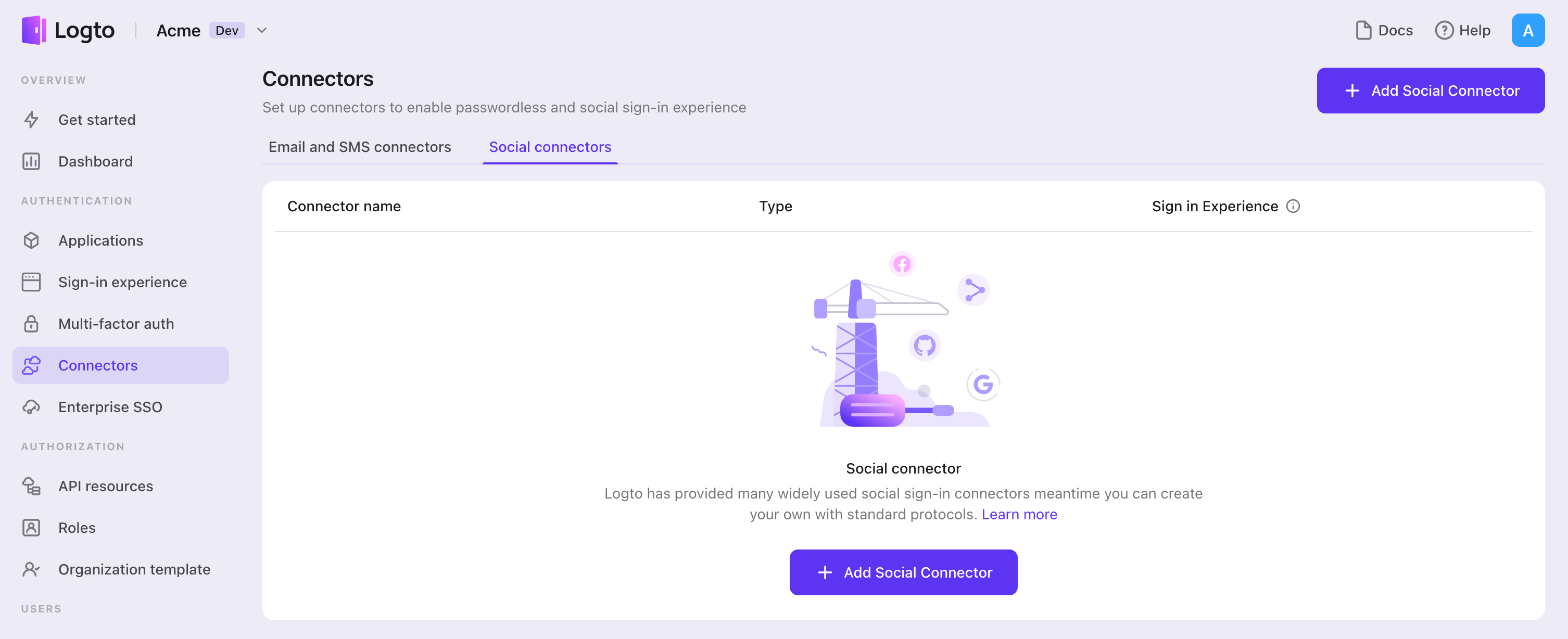

- Navega a Console > Connectors > Social Connectors.

- Haz clic en "Add social connector" y selecciona "OIDC".

- Sigue la guía README y completa los campos requeridos y personaliza la configuración.

Si estás siguiendo la guía del Conector en el lugar, puedes omitir la siguiente sección.

Configura Standard OIDC app

Crea tu aplicación OIDC

Cuando abres esta página, asumimos que ya sabes a qué proveedor de identidad social deseas conectarte. Lo primero que debes hacer es confirmar que el proveedor de identidad admite el protocolo OIDC, que es un requisito previo para configurar un conector válido. Luego, sigue las instrucciones del proveedor de identidad para registrar y crear la aplicación relevante para la autorización OIDC.

Configura tu conector

SÓLO admitimos el tipo de concesión "Authorization Code" por motivos de seguridad y se adapta perfectamente al escenario de Logto.

clientId y clientSecret se pueden encontrar en la página de detalles de tu aplicación OIDC.

clientId: El client ID es un identificador único que identifica la aplicación cliente durante el registro con el servidor de autorización. Este ID es utilizado por el servidor de autorización para verificar la identidad de la aplicación cliente y asociar cualquier token de acceso autorizado con esa aplicación cliente específica.

clientSecret: El client secret es una clave confidencial que se emite a la aplicación cliente por el servidor de autorización durante el registro. La aplicación cliente utiliza esta clave secreta para autenticarse con el servidor de autorización al solicitar tokens de acceso. El client secret se considera información confidencial y debe mantenerse seguro en todo momento.

tokenEndpointAuthMethod: El método de autenticación del endpoint de token es utilizado por la aplicación cliente para autenticarse con el servidor de autorización al solicitar tokens de acceso. Para descubrir los métodos compatibles, consulta el campo token_endpoint_auth_methods_supported disponible en el endpoint de descubrimiento OpenID Connect del proveedor de servicios OAuth 2.0, o consulta la documentación relevante proporcionada por el proveedor de servicios OAuth 2.0.

clientSecretJwtSigningAlgorithm (Opcional): Solo es necesario cuando tokenEndpointAuthMethod es client_secret_jwt. El algoritmo de firma JWT del client secret es utilizado por la aplicación cliente para firmar el JWT que se envía al servidor de autorización durante la solicitud de token.

scope: El parámetro scope se utiliza para especificar el conjunto de recursos y permisos a los que la aplicación cliente solicita acceso. El parámetro scope suele definirse como una lista de valores separados por espacios que representan permisos específicos. Por ejemplo, un valor de scope de "read write" podría indicar que la aplicación cliente solicita acceso de lectura y escritura a los datos de un usuario.

Se espera que encuentres authorizationEndpoint, tokenEndpoint, jwksUri y issuer como información de configuración del Proveedor OpenID. Deberían estar disponibles en la documentación del proveedor social.

authenticationEndpoint: Este endpoint se utiliza para iniciar el proceso de autenticación. El proceso de autenticación normalmente implica que el usuario inicie sesión y otorgue autorización para que la aplicación cliente acceda a sus recursos.

tokenEndpoint: Este endpoint es utilizado por la aplicación cliente para obtener un id token que puede usarse para acceder a los recursos solicitados. La aplicación cliente normalmente envía una solicitud al endpoint de token con un tipo de concesión y un código de autorización para recibir un id token.

jwksUri: Esta es la URL del endpoint donde se puede obtener el JSON Web Key Set (JWKS) del proveedor de identidad social (abreviado como IdP). El JWKS es un conjunto de claves criptográficas que el IdP utiliza para firmar y verificar los JSON Web Tokens (JWTs) que se emiten durante el proceso de autenticación. El jwksUri es utilizado por la parte confiable (RP) para obtener las claves públicas usadas por el IdP para firmar los JWTs, de modo que la RP pueda verificar la autenticidad e integridad de los JWTs recibidos del IdP.

issuer: Este es el identificador único del IdP que es utilizado por la RP para verificar los JWTs recibidos del IdP. Se incluye en los JWTs como el reclamo (claim) iss (el id token siempre es un JWT). El valor de issuer debe coincidir con la URL del servidor de autorización del IdP, y debe ser un URI en el que la RP confíe. Cuando la RP recibe un JWT, verifica el reclamo iss para asegurarse de que fue emitido por un IdP confiable y que el JWT está destinado a ser usado con la RP.

Juntos, jwksUri y issuer proporcionan un mecanismo seguro para que la RP verifique la identidad del usuario final durante el proceso de autenticación. Al usar las claves públicas obtenidas de jwksUri, la RP puede verificar la autenticidad e integridad de los JWTs emitidos por el IdP. El valor de issuer garantiza que la RP solo acepte JWTs que hayan sido emitidos por un IdP confiable y que los JWTs estén destinados a ser usados con la RP.

Dado que siempre se requiere una solicitud de autenticación, se proporciona un authRequestOptionalConfig para agrupar todas las configuraciones opcionales. Puedes encontrar detalles en OIDC Authentication Request. También puedes notar que nonce no está en esta configuración. Dado que nonce debe ser idéntico para cada solicitud, ponemos la generación de nonce en la implementación del código. ¡Así que no te preocupes por ello! Los mencionados anteriormente jwksUri y issuer también están incluidos en idTokenVerificationConfig.

Quizás te preguntes por qué un protocolo OIDC estándar admite tanto los flujos implícitos como los híbridos, pero el conector de Logto solo admite el flujo de autorización. Se ha determinado que los flujos implícitos e híbridos son menos seguros que el flujo de autorización. Debido al enfoque de Logto en la seguridad, solo admite el flujo de autorización para ofrecer el mayor nivel de seguridad a sus usuarios, a pesar de su naturaleza ligeramente menos conveniente.

responseType y grantType SOLO pueden ser valores FIJOS con el flujo "Authorization Code", por lo que los hacemos opcionales y los valores predeterminados se completarán automáticamente.

Para todos los tipos de flujo, proporcionamos una clave OPCIONAL customConfig para poner tus parámetros personalizados.

Cada proveedor de identidad social puede tener su propia variante sobre el protocolo estándar OIDC. Si tu proveedor de identidad social deseado se adhiere estrictamente al protocolo estándar OIDC, entonces no necesitas preocuparte por customConfig.

Tipos de configuración

| Nombre | Tipo | Requerido |

|---|---|---|

| scope | string | True |

| clientId | string | True |

| clientSecret | string | True |

| authorizationEndpoint | string | True |

| tokenEndpoint | string | True |

| idTokenVerificationConfig | IdTokenVerificationConfig | True |

| authRequestOptionalConfig | AuthRequestOptionalConfig | False |

| customConfig | Record<string, string> | False |

| Propiedades de AuthRequestOptionalConfig | Tipo | Requerido |

|---|---|---|

| responseType | string | False |

| tokenEndpoint | string | False |

| responseMode | string | False |

| display | string | False |

| prompt | string | False |

| maxAge | string | False |

| uiLocales | string | False |

| idTokenHint | string | False |

| loginHint | string | False |

| acrValues | string | False |

| Propiedades de IdTokenVerificationConfig | Tipo | Requerido |

|---|---|---|

| jwksUri | string | True |

| issuer | string | string[] | False |

| audience | string | string[] | False |

| algorithms | string[] | False |

| clockTolerance | string | number | False |

| crit | Record<string, string | boolean> | False |

| currentDate | Date | False |

| maxTokenAge | string | number | False |

| subject | string | False |

| typ | string | False |

Consulta aquí para encontrar más detalles sobre IdTokenVerificationConfig.

Configuraciones generales

Aquí tienes algunas configuraciones generales que no bloquearán la conexión con tu proveedor de identidad pero pueden afectar la experiencia de autenticación del usuario final.

Nombre y logo del botón social

Si deseas mostrar un botón social en tu página de inicio de sesión, puedes establecer el nombre y el logo (modo oscuro y modo claro) del proveedor de identidad social. Esto ayudará a los usuarios a reconocer la opción de inicio de sesión social.

Nombre del proveedor de identidad

Cada conector social tiene un nombre único de Proveedor de Identidad (IdP) para diferenciar las identidades de los usuarios. Mientras que los conectores comunes usan un nombre de IdP fijo, los conectores personalizados requieren un valor único. Aprende más sobre nombres de IdP para más detalles.

Sincronizar información de perfil

En el conector OIDC, puedes establecer la política para sincronizar la información de perfil, como nombres de usuario y avatares. Elige entre:

- Sincronizar solo al registrarse: La información del perfil se obtiene una vez cuando el usuario inicia sesión por primera vez.

- Sincronizar siempre al iniciar sesión: La información del perfil se actualiza cada vez que el usuario inicia sesión.

Almacenar tokens para acceder a APIs de terceros (Opcional)

Si deseas acceder a las APIs del Proveedor de Identidad y realizar acciones con la autorización del usuario (ya sea mediante inicio de sesión social o vinculación de cuenta), Logto necesita obtener scopes específicos de API y almacenar los tokens.

- Añade los scopes requeridos en el campo scope siguiendo las instrucciones anteriores.

- Habilita Almacenar tokens para acceso persistente a la API en el conector OIDC de Logto. Logto almacenará de forma segura los tokens de acceso en el Secret Vault.

- Para proveedores de identidad OAuth/OIDC estándar, el scope

offline_accessdebe incluirse para obtener un refresh token, evitando solicitudes repetidas de consentimiento del usuario.

Mantén tu client secret seguro y nunca lo expongas en código del lado del cliente. Si se ve comprometido, genera uno nuevo inmediatamente en la configuración de la aplicación de tu proveedor de identidad.

Utiliza el conector OIDC

Una vez que hayas creado un conector OIDC y lo hayas conectado a tu proveedor de identidad, puedes incorporarlo en tus flujos de usuario final. Elige las opciones que se adapten a tus necesidades:

Habilita el botón de inicio de sesión social

- En Logto Console, ve a Inicio de sesión y cuenta > Registro e inicio de sesión.

- Añade el conector OIDC en la sección Inicio de sesión social para permitir que los usuarios se autentiquen con tu proveedor de identidad.

Aprende más sobre la experiencia de inicio de sesión social.

Vincular o desvincular una cuenta social

Utiliza la Account API para construir un Centro de Cuenta personalizado en tu aplicación que permita a los usuarios autenticados vincular o desvincular sus cuentas sociales. Sigue el tutorial de Account API

Está permitido habilitar el conector OIDC solo para vinculación de cuentas y acceso a la API, sin habilitarlo para inicio de sesión social.

Accede a las APIs del proveedor de identidad y realiza acciones

Tu aplicación puede recuperar los tokens de acceso almacenados desde el Secret Vault para llamar a las APIs de tu proveedor de identidad y automatizar tareas de backend. Las capacidades específicas dependen de tu proveedor de identidad y los scopes que hayas solicitado. Consulta la guía sobre cómo recuperar tokens almacenados para acceso a la API.

Gestiona la identidad social del usuario

Después de que un usuario vincule su cuenta social, los administradores pueden gestionar esa conexión en Logto Console:

- Navega a Logto console > Gestión de usuarios y abre el perfil del usuario.

- En Conexiones sociales, localiza el elemento del proveedor de identidad y haz clic en Gestionar.

- En esta página, los administradores pueden gestionar la conexión social del usuario, ver toda la información de perfil otorgada y sincronizada desde su cuenta social, y comprobar el estado del token de acceso.

Algunas respuestas de token de acceso del Proveedor de Identidad no incluyen la información específica de scope, por lo que Logto no puede mostrar directamente la lista de permisos otorgados por el usuario. Sin embargo, siempre que el usuario haya consentido los scopes solicitados durante la autorización, tu aplicación tendrá los permisos correspondientes al acceder a la API OIDC.

Guarda tu configuración

Verifica que hayas completado los valores necesarios en el área de configuración del conector Logto. Haz clic en "Guardar y listo" (o "Guardar cambios") y el conector OIDC debería estar disponible ahora.

Habilitar el conector OIDC en la Experiencia de inicio de sesión

Una vez que crees un conector social con éxito, puedes habilitarlo como un botón "Continuar con OIDC" en la Experiencia de inicio de sesión.

- Navega a Consola > Experiencia de inicio de sesión > Registro e inicio de sesión.

- (Opcional) Elige "No aplicable" para el identificador de registro si solo necesitas inicio de sesión social.

- Añade el conector OIDC configurado a la sección "Inicio de sesión social".

Pruebas y Validación

Regresa a tu aplicación Plugin de WordPress. Ahora deberías poder iniciar sesión con OIDC. ¡Disfruta!

Lecturas adicionales

Flujos de usuario final: Logto proporciona flujos de autenticación listos para usar, incluyendo MFA y SSO empresarial, junto con potentes APIs para la implementación flexible de configuraciones de cuenta, verificación de seguridad y experiencia multi-tenant.

Autorización (Authorization): La autorización define las acciones que un usuario puede realizar o los recursos a los que puede acceder después de ser autenticado. Explora cómo proteger tu API para aplicaciones nativas y de una sola página e implementar el Control de Acceso Basado en Roles (RBAC).

Organizaciones (Organizations): Particularmente efectivo en aplicaciones SaaS multi-tenant y B2B, la función de organización permite la creación de inquilinos, gestión de miembros, RBAC a nivel de organización y aprovisionamiento justo a tiempo.

Serie IAM del cliente: Nuestros artículos de blog en serie sobre la Gestión de Identidad y Acceso del Cliente (o Consumidor), desde los conceptos básicos hasta temas avanzados y más allá.