Logto คือทางเลือกแทน Auth0 ที่ออกแบบมาสำหรับแอปและผลิตภัณฑ์ SaaS ยุคใหม่ โดยมีทั้งบริการ Cloud และ Open-source เพื่อช่วยให้คุณเปิดตัวระบบการจัดการเอกลักษณ์และการเข้าถึง (IAM) ได้อย่างรวดเร็ว สนุกกับการยืนยันตัวตน (การยืนยันตัวตน), การอนุญาต (การอนุญาต), และการจัดการหลายผู้เช่า ครบจบในที่เดียว

เราแนะนำให้เริ่มต้นด้วย tenant สำหรับการพัฒนาแบบฟรีบน Logto Cloud เพื่อให้คุณสามารถสำรวจฟีเจอร์ทั้งหมดได้อย่างง่ายดาย

ในบทความนี้ เราจะพาคุณไปทีละขั้นตอนเพื่อสร้างประสบการณ์ลงชื่อเข้าใช้ OIDC (การยืนยันตัวตนของผู้ใช้) อย่างรวดเร็วด้วย ปลั๊กอิน WordPress และ Logto

ข้อกำหนดเบื้องต้น

- มี Logto instance ที่พร้อมใช้งาน ดู หน้าแนะนำ เพื่อเริ่มต้นใช้งาน

- มีความรู้พื้นฐานเกี่ยวกับ ปลั๊กอิน WordPress

- มีบัญชี OIDC ที่ใช้งานได้

สร้างแอปพลิเคชันใน Logto

Logto สร้างขึ้นบนพื้นฐานของการยืนยันตัวตน OpenID Connect (OIDC) และการอนุญาต OAuth 2.0 โดยรองรับการจัดการข้อมูลระบุตัวตนแบบรวมศูนย์ข้ามหลายแอปพลิเคชัน ซึ่งมักเรียกว่า การลงชื่อเข้าใช้ครั้งเดียว (Single Sign-On; SSO)

ในการสร้างแอปพลิเคชัน เว็บแบบดั้งเดิม ของคุณ เพียงทำตามขั้นตอนเหล่านี้:

- เปิด Logto Console ในส่วน "เริ่มต้นใช้งาน" ให้คลิกที่ลิงก์ "ดูทั้งหมด" เพื่อเปิดรายการเฟรมเวิร์กของแอปพลิเคชัน หรือคุณสามารถไปที่ Logto Console > Applications แล้วคลิกปุ่ม "สร้างแอปพลิเคชัน"

- ในหน้าต่างที่เปิดขึ้น ให้คลิกที่ส่วน "เว็บแบบดั้งเดิม" หรือกรองเฟรมเวิร์ก "เว็บแบบดั้งเดิม" ทั้งหมดที่มีโดยใช้ช่องกรองด่วนทางซ้ายมือ จากนั้นคลิกที่การ์ดเฟรมเวิร์ก "WordPress" เพื่อเริ่มสร้างแอปพลิเคชันของคุณ

- กรอกชื่อแอปพลิเคชัน เช่น "Bookstore" แล้วคลิก "สร้างแอปพลิเคชัน"

🎉 เยี่ยมมาก! คุณเพิ่งสร้างแอปพลิเคชันแรกของคุณใน Logto คุณจะเห็นหน้าข้อความแสดงความยินดีซึ่งมีคู่มือการเชื่อมต่ออย่างละเอียด ให้ทำตามคู่มือเพื่อดูประสบการณ์ที่จะเกิดขึ้นในแอปพลิเคชันของคุณ

ผสานรวม WordPress กับ Logto

ติดตั้งปลั๊กอิน

- จากแผงผู้ดูแล WordPress

- จากการอัปโหลด

- ไปที่ ปลั๊กอิน (Plugins) > เพิ่มใหม่ (Add New).

- ค้นหา "Logto" หรือกรอก https://wordpress.org/plugins/logto/ ในช่องค้นหา

- คลิก ติดตั้งตอนนี้ (Install Now)

- คลิก เปิดใช้งาน (Activate)

- ดาวน์โหลดปลั๊กอิน Logto WordPress จากลิงก์ใดลิงก์หนึ่งต่อไปนี้:

- รุ่นล่าสุด (Latest release): ดาวน์โหลดไฟล์ที่มีชื่อในรูปแบบ

logto-plugin-<version>.zip - ไดเรกทอรีปลั๊กอิน WordPress (WordPress plugin directory): ดาวน์โหลดไฟล์โดยคลิกปุ่ม ดาวน์โหลด (Download)

- รุ่นล่าสุด (Latest release): ดาวน์โหลดไฟล์ที่มีชื่อในรูปแบบ

- ดาวน์โหลดไฟล์ ZIP ของปลั๊กอิน

- ไปที่ ปลั๊กอิน (Plugins) > เพิ่มใหม่ (Add New) ในแผงผู้ดูแล WordPress ของคุณ

- คลิก อัปโหลดปลั๊กอิน (Upload Plugin)

- เลือกไฟล์ ZIP ที่ดาวน์โหลดมาแล้วคลิก ติดตั้งตอนนี้ (Install Now)

- คลิก เปิดใช้งาน (Activate)

ตั้งค่าปลั๊กอิน

ตอนนี้คุณควรจะเห็นเมนู Logto ในแถบด้านข้างของแผงผู้ดูแล WordPress ของคุณ คลิก Logto > Settings เพื่อกำหนดค่าปลั๊กอิน

คุณควรสร้างแอปพลิเคชัน เว็บแบบดั้งเดิม (traditional web) ใน Logto Console ก่อนตั้งค่าปลั๊กอิน หากคุณยังไม่ได้สร้าง โปรดดู การผสาน Logto เข้ากับแอปพลิเคชันของคุณ สำหรับข้อมูลเพิ่มเติม

การตั้งค่าขั้นต่ำที่จำเป็นสำหรับเริ่มต้นใช้งานปลั๊กอินคือ:

- Logto endpoint: จุดปลายทางของ Logto tenant ของคุณ

- App ID: รหัสแอปของแอปพลิเคชัน Logto ของคุณ

- App secret: หนึ่งในรหัสลับแอปที่ถูกต้องของแอปพลิเคชัน Logto ของคุณ

ค่าทั้งหมดนี้สามารถดูได้ที่หน้ารายละเอียดแอปพลิเคชันใน Logto Console

หลังจากกรอกค่าแล้ว คลิก บันทึกการเปลี่ยนแปลง (Save Changes) (เลื่อนลงไปด้านล่างของหน้า หากไม่พบปุ่ม)

ตั้งค่า redirect URI

Redirect URI คือ URL ที่ Logto จะเปลี่ยนเส้นทางผู้ใช้ไปหลังจากยืนยันตัวตนเสร็จ; และ post sign-out redirect URI คือ URL ที่ Logto จะเปลี่ยนเส้นทางผู้ใช้ไปหลังจากออกจากระบบ

นี่คือไดอะแกรมลำดับ (sequence diagram) แบบไม่เป็นทางการเพื่อแสดงขั้นตอนการลงชื่อเข้าใช้:

นี่คือขั้นตอนการออกจากระบบในไดอะแกรมลำดับแบบไม่เป็นทางการ:

หากต้องการเรียนรู้เพิ่มเติมว่าทำไมต้องมีการเปลี่ยนเส้นทาง ดู อธิบายประสบการณ์การลงชื่อเข้าใช้

ในกรณีนี้ คุณต้องตั้งค่าทั้งสอง redirect URI ใน Logto Console ของคุณ วิธีค้นหา redirect URI ให้ไปที่หน้า Logto > Settings ในแผงผู้ดูแล WordPress ของคุณ คุณจะเห็นฟิลด์ Redirect URI และ Post sign-out redirect URI

- คัดลอกค่า Redirect URI และ Post sign-out redirect URI แล้ววางลงในฟิลด์ Redirect URIs และ Post sign-out redirect URIs ใน Logto Console ของคุณ

- คลิก บันทึกการเปลี่ยนแปลง (Save changes) ใน Logto Console

จุดตรวจสอบ: ทดสอบเว็บไซต์ WordPress ของคุณ

ตอนนี้คุณสามารถทดสอบการผสาน Logto ในเว็บไซต์ WordPress ของคุณได้แล้ว:

- เปิดหน้าต่างเบราว์เซอร์แบบไม่ระบุตัวตนหากจำเป็น

- เข้าเว็บไซต์ WordPress ของคุณแล้วคลิก เข้าสู่ระบบ (Log in) หากมี; หรือเข้าหน้าล็อกอินโดยตรง (เช่น

https://example.com/wp-login.php) - หน้าจะเปลี่ยนเส้นทางไปยังหน้าลงชื่อเข้าใช้ของ Logto

- ดำเนินการลงชื่อเข้าใช้หรือสมัครสมาชิกให้เสร็จสิ้น

- หลังจากยืนยันตัวตนสำเร็จ คุณจะถูกเปลี่ยนเส้นทางกลับไปยังเว็บไซต์ WordPress ของคุณและเข้าสู่ระบบโดยอัตโนมัติ

- คลิก ออกจากระบบ (Log out) เพื่อออกจากระบบเว็บไซต์ WordPress ของคุณ

- คุณจะถูกเปลี่ยนเส้นทางไปยังหน้าออกจากระบบของ Logto แล้วกลับไปยังเว็บไซต์ WordPress ของคุณ

- คุณจะถูกออกจากระบบเว็บไซต์ WordPress ของคุณ

หากต้องการเรียนรู้เพิ่มเติมเกี่ยวกับการตั้งค่าปลั๊กอิน WordPress โปรดดูที่ เริ่มต้นใช้งาน WordPress อย่างรวดเร็ว

เพิ่มตัวเชื่อมต่อ OIDC

เพื่อเปิดใช้งานการลงชื่อเข้าใช้อย่างรวดเร็วและเพิ่มอัตราการเปลี่ยนผู้ใช้ ให้เชื่อมต่อกับ WordPress ในฐานะผู้ให้บริการข้อมูลระบุตัวตน (Identity provider) ตัวเชื่อมต่อโซเชียลของ Logto ช่วยให้คุณสร้างการเชื่อมต่อนี้ได้ภายในไม่กี่นาที โดยสามารถกรอกพารามิเตอร์ได้หลายค่า

ในการเพิ่มตัวเชื่อมต่อโซเชียล ให้ทำตามขั้นตอนดังนี้:

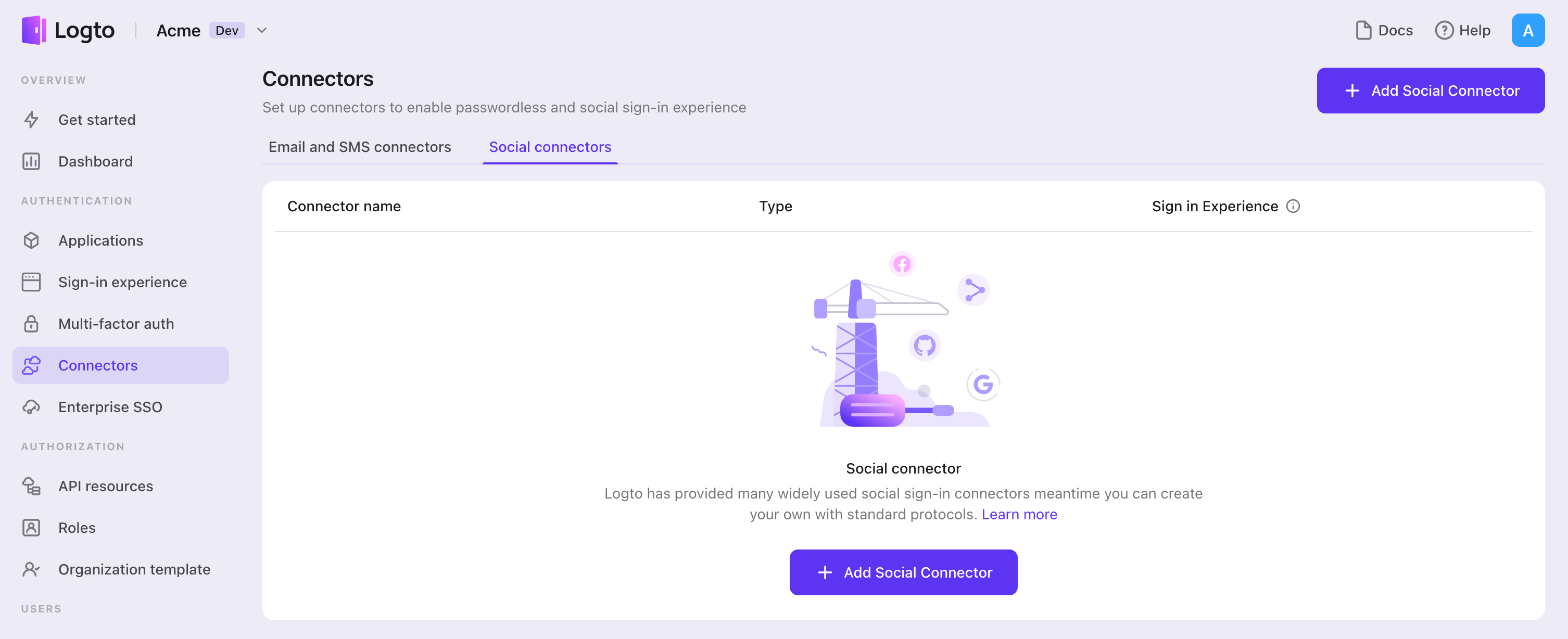

- ไปที่ Console > Connectors > Social Connectors

- คลิก "Add social connector" และเลือก "OIDC"

- ทำตามคู่มือ README กรอกข้อมูลที่จำเป็น และปรับแต่งการตั้งค่า

หากคุณกำลังทำตามคู่มือ Connector แบบ in-place คุณสามารถข้ามส่วนถัดไปได้

ตั้งค่า Standard OIDC app

สร้างแอป OIDC ของคุณ

เมื่อคุณเปิดหน้านี้ เราเชื่อว่าคุณทราบแล้วว่าต้องการเชื่อมต่อกับผู้ให้บริการข้อมูลระบุตัวตนโซเชียลรายใด สิ่งแรกที่ต้องทำคือยืนยันว่าผู้ให้บริการข้อมูลระบุตัวตนรองรับโปรโตคอล OIDC ซึ่งเป็นข้อกำหนดเบื้องต้นสำหรับการตั้งค่าตัวเชื่อมต่อที่ถูกต้อง จากนั้นให้ทำตามคำแนะนำของผู้ให้บริการข้อมูลระบุตัวตนเพื่อสมัครและสร้างแอปที่เกี่ยวข้องสำหรับการอนุญาต OIDC

กำหนดค่าตัวเชื่อมต่อของคุณ

เรารองรับเฉพาะประเภท grant แบบ "Authorization Code" เท่านั้นเพื่อเหตุผลด้านความปลอดภัย และเหมาะสมกับกรณีการใช้งานของ Logto อย่างสมบูรณ์

clientId และ clientSecret สามารถพบได้ในหน้ารายละเอียดแอป OIDC ของคุณ

clientId: client ID คือรหัสระบุที่ไม่ซ้ำกันซึ่งใช้ระบุแอปพลิเคชันลูกค้าในระหว่างการลงทะเบียนกับเซิร์ฟเวอร์อนุญาต รหัสนี้ใช้โดยเซิร์ฟเวอร์อนุญาตเพื่อตรวจสอบตัวตนของแอปพลิเคชันลูกค้าและเชื่อมโยงโทเค็นการเข้าถึงที่ได้รับอนุญาตกับแอปพลิเคชันลูกค้านั้นโดยเฉพาะ

clientSecret: client secret คือคีย์ลับที่ออกให้กับแอปพลิเคชันลูกค้าโดยเซิร์ฟเวอร์อนุญาตในระหว่างการลงทะเบียน แอปพลิเคชันลูกค้าจะใช้คีย์ลับนี้เพื่อยืนยันตัวเองกับเซิร์ฟเวอร์อนุญาตเมื่อขอโทเค็นการเข้าถึง client secret ถือเป็นข้อมูลลับและควรเก็บไว้อย่างปลอดภัยตลอดเวลา

tokenEndpointAuthMethod: วิธีการยืนยันตัวตนที่ token endpoint ใช้โดยแอปพลิเคชันลูกค้าเพื่อยืนยันตัวเองกับเซิร์ฟเวอร์อนุญาตเมื่อขอโทเค็นการเข้าถึง หากต้องการค้นหาวิธีที่รองรับ ให้ดูที่ฟิลด์ token_endpoint_auth_methods_supported ที่มีอยู่ใน discovery endpoint ของ OpenID Connect ของผู้ให้บริการ OAuth 2.0 หรือดูเอกสารที่เกี่ยวข้องของผู้ให้บริการ OAuth 2.0

clientSecretJwtSigningAlgorithm (ไม่บังคับ): ต้องระบุเฉพาะเมื่อ tokenEndpointAuthMethod เป็น client_secret_jwt อัลกอริทึมสำหรับเซ็นชื่อ JWT ด้วย client secret ใช้โดยแอปพลิเคชันลูกค้าเพื่อเซ็น JWT ที่ส่งไปยังเซิร์ฟเวอร์อนุญาตระหว่างการขอโทเค็น

scope: พารามิเตอร์ scope ใช้เพื่อระบุชุดทรัพยากรและสิทธิ์ที่แอปพลิเคชันลูกค้าต้องการเข้าถึง โดยปกติ scope จะถูกกำหนดเป็นรายการค่าที่คั่นด้วยช่องว่างซึ่งแสดงถึงสิทธิ์เฉพาะ ตัวอย่างเช่น ค่า scope เป็น "read write" อาจหมายถึงแอปพลิเคชันลูกค้าต้องการสิทธิ์อ่านและเขียนข้อมูลของผู้ใช้

คุณควรจะพบ authorizationEndpoint, tokenEndpoint, jwksUri และ issuer เป็นข้อมูลการตั้งค่าของ OpenID Provider ซึ่งควรมีอยู่ในเอกสารของผู้ให้บริการโซเชียล

authenticationEndpoint: endpoint นี้ใช้เพื่อเริ่มกระบวนการยืนยันตัวตน โดยปกติกระบวนการนี้จะเกี่ยวข้องกับการที่ผู้ใช้เข้าสู่ระบบและให้สิทธิ์แก่แอปพลิเคชันลูกค้าในการเข้าถึงทรัพยากรของตน

tokenEndpoint: endpoint นี้ใช้โดยแอปพลิเคชันลูกค้าเพื่อขอโทเค็น ID ที่สามารถใช้เข้าถึงทรัพยากรที่ร้องขอได้ โดยปกติแอปพลิเคชันลูกค้าจะส่งคำขอไปยัง token endpoint พร้อม grant type และ authorization code เพื่อรับโทเค็น ID

jwksUri: นี่คือ URL endpoint ที่สามารถดึง JSON Web Key Set (JWKS) ของผู้ให้บริการข้อมูลระบุตัวตนโซเชียล (IdP) ได้ JWKS คือชุดคีย์เข้ารหัสที่ IdP ใช้สำหรับเซ็นและตรวจสอบ JSON Web Token (JWT) ที่ออกระหว่างกระบวนการยืนยันตัวตน jwksUri ใช้โดย relying party (RP) เพื่อดึง public key ที่ IdP ใช้เซ็น JWT เพื่อให้ RP สามารถตรวจสอบความถูกต้องและความสมบูรณ์ของ JWT ที่ได้รับจาก IdP

issuer: นี่คือรหัสระบุที่ไม่ซ้ำกันของ IdP ที่ RP ใช้เพื่อตรวจสอบ JWT ที่ได้รับจาก IdP โดยจะถูกรวมอยู่ใน JWT เป็น iss claim (Id token เป็น JWT เสมอ) ค่า issuer ควรตรงกับ URL ของเซิร์ฟเวอร์อนุญาตของ IdP และควรเป็น URI ที่ RP เชื่อถือ เมื่อ RP ได้รับ JWT จะตรวจสอบ claim iss เพื่อให้แน่ใจว่าออกโดย IdP ที่เชื่อถือได้ และ JWT นั้นมีไว้สำหรับใช้งานกับ RP

jwksUri และ issuer ทำงานร่วมกันเพื่อให้กลไกที่ปลอดภัยสำหรับ RP ในการตรวจสอบตัวตนของผู้ใช้ปลายทางระหว่างกระบวนการยืนยันตัวตน โดยใช้ public key ที่ได้จาก jwksUri RP สามารถตรวจสอบความถูกต้องและความสมบูรณ์ของ JWT ที่ออกโดย IdP ค่า issuer ช่วยให้ RP ยอมรับเฉพาะ JWT ที่ออกโดย IdP ที่เชื่อถือได้ และ JWT เหล่านั้นมีไว้สำหรับใช้งานกับ RP

เนื่องจากต้องมี authentication request เสมอ จึงมี authRequestOptionalConfig สำหรับรวบรวมการตั้งค่าเพิ่มเติมทั้งหมด คุณสามารถดูรายละเอียดได้ที่ OIDC Authentication Request คุณอาจสังเกตว่าไม่มี nonce ใน config นี้ เนื่องจาก nonce ควรไม่ซ้ำกันในแต่ละ request เราจึงจัดการสร้าง nonce ในโค้ด ดังนั้นไม่ต้องกังวล! jwksUri และ issuer ที่กล่าวถึงก่อนหน้านี้ก็ถูกรวมอยู่ใน idTokenVerificationConfig เช่นกัน

คุณอาจสงสัยว่าทำไมโปรโตคอล OIDC มาตรฐานรองรับทั้ง implicit และ hybrid flows แต่ตัวเชื่อมต่อ Logto รองรับเฉพาะ authorization flow ได้มีการพิจารณาแล้วว่า implicit และ hybrid flows มีความปลอดภัยน้อยกว่า authorization flow ด้วยเหตุผลด้านความปลอดภัย Logto จึงรองรับเฉพาะ authorization flow เพื่อความปลอดภัยสูงสุดสำหรับผู้ใช้ แม้จะแลกกับความสะดวกเล็กน้อย

responseType และ grantType สามารถใช้ได้เฉพาะค่าคงที่กับ "Authorization Code" flow เท่านั้น เราจึงตั้งให้เป็นตัวเลือกและจะเติมค่าเริ่มต้นให้อัตโนมัติ

สำหรับทุก flow type เรามีคีย์ customConfig (ไม่บังคับ) สำหรับใส่พารามิเตอร์ที่คุณต้องการปรับแต่ง

ผู้ให้บริการข้อมูลระบุตัวตนโซเชียลแต่ละรายอาจมีการปรับแต่งโปรโตคอล OIDC มาตรฐานในแบบของตนเอง หากผู้ให้บริการที่คุณต้องการใช้ยึดตามมาตรฐาน OIDC อย่างเคร่งครัด คุณไม่จำเป็นต้องสนใจ customConfig

ประเภทของ config

| ชื่อ | ประเภท | จำเป็นต้องระบุ |

|---|---|---|

| scope | string | ใช่ |

| clientId | string | ใช่ |

| clientSecret | string | ใช่ |

| authorizationEndpoint | string | ใช่ |

| tokenEndpoint | string | ใช่ |

| idTokenVerificationConfig | IdTokenVerificationConfig | ใช่ |

| authRequestOptionalConfig | AuthRequestOptionalConfig | ไม่จำเป็น |

| customConfig | Record<string, string> | ไม่จำเป็น |

| คุณสมบัติของ AuthRequestOptionalConfig | ประเภท | จำเป็นต้องระบุ |

|---|---|---|

| responseType | string | ไม่จำเป็น |

| tokenEndpoint | string | ไม่จำเป็น |

| responseMode | string | ไม่จำเป็น |

| display | string | ไม่จำเป็น |

| prompt | string | ไม่จำเป็น |

| maxAge | string | ไม่จำเป็น |

| uiLocales | string | ไม่จำเป็น |

| idTokenHint | string | ไม่จำเป็น |

| loginHint | string | ไม่จำเป็น |

| acrValues | string | ไม่จำเป็น |

| คุณสมบัติของ IdTokenVerificationConfig | ประเภท | จำเป็นต้องระบุ |

|---|---|---|

| jwksUri | string | ใช่ |

| issuer | string | string[] | ไม่จำเป็น |

| audience | string | string[] | ไม่จำเป็น |

| algorithms | string[] | ไม่จำเป็น |

| clockTolerance | string | number | ไม่จำเป็น |

| crit | Record<string, string | boolean> | ไม่จำเป็น |

| currentDate | Date | ไม่จำเป็น |

| maxTokenAge | string | number | ไม่จำเป็น |

| subject | string | ไม่จำเป็น |

| typ | string | ไม่จำเป็น |

ดูรายละเอียดเพิ่มเติมเกี่ยวกับ IdTokenVerificationConfig ได้ที่ ที่นี่

การตั้งค่าทั่วไป

นี่คือการตั้งค่าทั่วไปบางอย่างที่แม้จะไม่ขัดขวางการเชื่อมต่อกับผู้ให้บริการข้อมูลระบุตัวตนของคุณ แต่ก็อาจมีผลต่อประสบการณ์การยืนยันตัวตนของผู้ใช้ปลายทาง

ชื่อและโลโก้ปุ่มโซเชียล

หากคุณต้องการแสดงปุ่มโซเชียลในหน้าลงชื่อเข้าใช้ คุณสามารถตั้งค่า ชื่อ และ โลโก้ (โหมดมืดและโหมดสว่าง) ของผู้ให้บริการข้อมูลระบุตัวตนโซเชียล เพื่อช่วยให้ผู้ใช้จดจำตัวเลือกเข้าสู่ระบบโซเชียลได้

ชื่อผู้ให้บริการข้อมูลระบุตัวตน

ตัวเชื่อมต่อโซเชียลแต่ละตัวจะมีชื่อผู้ให้บริการข้อมูลระบุตัวตน (IdP) ที่ไม่ซ้ำกันเพื่อแยกแยะตัวตนของผู้ใช้ ตัวเชื่อมต่อทั่วไปจะใช้ชื่อ IdP แบบคงที่ แต่ตัวเชื่อมต่อแบบกำหนดเองต้องใช้ค่าที่ไม่ซ้ำกัน ดูข้อมูลเพิ่มเติมเกี่ยวกับ ชื่อ IdP

ซิงค์ข้อมูลโปรไฟล์

ในตัวเชื่อมต่อ OIDC คุณสามารถตั้งค่านโยบายการซิงค์ข้อมูลโปรไฟล์ เช่น ชื่อผู้ใช้และอวาตาร์ เลือกได้ดังนี้:

- ซิงค์เฉพาะตอนสมัครสมาชิก: ดึงข้อมูลโปรไฟล์ครั้งเดียวเมื่อผู้ใช้ลงชื่อเข้าใช้ครั้งแรก

- ซิงค์ทุกครั้งที่ลงชื่อเข้าใช้: อัปเดตข้อมูลโปรไฟล์ทุกครั้งที่ผู้ใช้ลงชื่อเข้าใช้

เก็บโทเค็นเพื่อเข้าถึง API ของบุคคลที่สาม (ไม่บังคับ)

หากคุณต้องการเข้าถึง API ของผู้ให้บริการข้อมูลระบุตัวตนและดำเนินการต่าง ๆ ด้วยการอนุญาตของผู้ใช้ (ไม่ว่าจะผ่าน social sign-in หรือ account linking) Logto จำเป็นต้องขอขอบเขต API เฉพาะและเก็บโทเค็นไว้

- เพิ่ม scope ที่ต้องการในช่อง scope ตามคำแนะนำข้างต้น

- เปิดใช้งาน เก็บโทเค็นสำหรับการเข้าถึง API อย่างต่อเนื่อง ในตัวเชื่อมต่อ OIDC ของ Logto Logto จะเก็บ access token ไว้อย่างปลอดภัยใน Secret Vault

- สำหรับผู้ให้บริการข้อมูลระบุตัวตน OAuth/OIDC มาตรฐาน ต้องรวม scope

offline_accessเพื่อรับ refresh token ป้องกันการขอความยินยอมจากผู้ใช้ซ้ำ

เก็บ client secret ของคุณให้ปลอดภัยและอย่าเปิดเผยในโค้ดฝั่ง client หากถูกเปิดเผย ให้สร้างใหม่ทันทีในหน้าตั้งค่าแอปของผู้ให้บริการข้อมูลระบุตัวตนของคุณ

ใช้งานตัวเชื่อมต่อ OIDC

เมื่อคุณสร้างตัวเชื่อมต่อ OIDC และเชื่อมต่อกับผู้ให้บริการข้อมูลระบุตัวตนแล้ว คุณสามารถนำไปใช้ใน flow สำหรับผู้ใช้ปลายทาง เลือกตัวเลือกที่ตรงกับความต้องการของคุณ:

เปิดใช้งานปุ่ม social sign-in

- ใน Logto Console ไปที่ Sign-in & account > Sign-up and sign-in

- เพิ่มตัวเชื่อมต่อ OIDC ในส่วน Social sign-in เพื่อให้ผู้ใช้ยืนยันตัวตนกับผู้ให้บริการข้อมูลระบุตัวตนของคุณ

ดูข้อมูลเพิ่มเติมเกี่ยวกับ ประสบการณ์ social sign-in

เชื่อมโยงหรือยกเลิกการเชื่อมโยงบัญชีโซเชียล

ใช้ Account API เพื่อสร้างศูนย์บัญชี (Account Center) แบบกำหนดเองในแอปของคุณ ให้ผู้ใช้ที่ลงชื่อเข้าใช้เชื่อมโยงหรือยกเลิกการเชื่อมโยงบัญชีโซเชียลของตน ดูตัวอย่างการใช้งาน Account API

สามารถเปิดใช้งานตัวเชื่อมต่อ OIDC เฉพาะสำหรับการเชื่อมโยงบัญชีและการเข้าถึง API โดยไม่ต้องเปิดใช้งานสำหรับ social sign-in ก็ได้

เข้าถึง API ของผู้ให้บริการข้อมูลระบุตัวตนและดำเนินการต่าง ๆ

แอปพลิเคชันของคุณสามารถดึง access token ที่เก็บไว้จาก Secret Vault เพื่อเรียก API ของผู้ให้บริการข้อมูลระบุตัวตนและทำงาน backend อัตโนมัติ ความสามารถเฉพาะขึ้นอยู่กับผู้ให้บริการข้อมูลระบุตัวตนและ scope ที่คุณร้องขอ ดูคู่มือการดึงโทเค็นที่เก็บไว้เพื่อเข้าถึง API

จัดการข้อมูลระบุตัวตนโซเชียลของผู้ใช้

หลังจากผู้ใช้เชื่อมโยงบัญชีโซเชียลแล้ว ผู้ดูแลระบบสามารถจัดการการเชื่อมต่อนั้นใน Logto Console ได้ดังนี้:

- ไปที่ Logto console > การจัดการผู้ใช้ และเปิดโปรไฟล์ของผู้ใช้

- ในส่วน Social connections ค้นหารายการผู้ให้บริการข้อมูลระบุตัวตนแล้วคลิก จัดการ

- ในหน้านี้ ผู้ดูแลระบบสามารถจัดการการเชื่อมต่อโซเชียลของผู้ใช้ ดูข้อมูลโปรไฟล์ทั้งหมดที่ได้รับและซิงค์จากบัญชีโซเชียล และตรวจสอบสถานะ access token

การตอบกลับ access token ของผู้ให้บริการข้อมูลระบุตัวตนบางรายจะไม่มีข้อมูล scope ที่เฉพาะเจาะจง Logto จึงไม่สามารถแสดงรายการสิทธิ์ที่ผู้ใช้อนุญาตได้โดยตรง อย่างไรก็ตาม ตราบใดที่ผู้ใช้ได้ให้ความยินยอมกับ scope ที่ร้องขอระหว่างการอนุญาต แอปพลิเคชันของคุณจะมีสิทธิ์ที่เกี่ยวข้องเมื่อเข้าถึง OIDC API

บันทึกการตั้งค่าของคุณ

โปรดตรวจสอบให้แน่ใจว่าคุณได้กรอกค่าที่จำเป็นในพื้นที่การตั้งค่าตัวเชื่อมต่อ Logto เรียบร้อยแล้ว คลิก "บันทึกและเสร็จสิ้น" (หรือ "บันทึกการเปลี่ยนแปลง") และตัวเชื่อมต่อ OIDC ควรพร้อมใช้งานแล้ว

เปิดใช้งานตัวเชื่อมต่อ OIDC ในประสบการณ์การลงชื่อเข้าใช้

เมื่อคุณสร้างตัวเชื่อมต่อโซเชียลสำเร็จแล้ว คุณสามารถเปิดใช้งานเป็นปุ่ม "ดำเนินการต่อด้วย OIDC" ในประสบการณ์การลงชื่อเข้าใช้ (Sign-in Experience) ได้

- ไปที่ Console > ประสบการณ์การลงชื่อเข้าใช้ > สมัครและลงชื่อเข้าใช้

- (ไม่บังคับ) เลือก "ไม่เกี่ยวข้อง" สำหรับตัวระบุการสมัคร หากคุณต้องการเฉพาะการเข้าสู่ระบบโซเชียล

- เพิ่มตัวเชื่อมต่อ OIDC ที่ตั้งค่าไว้แล้วในส่วน "เข้าสู่ระบบโซเชียล" (Social sign-in)

การทดสอบและการตรวจสอบความถูกต้อง

กลับไปที่แอป ปลั๊กอิน WordPress ของคุณ ตอนนี้คุณควรจะสามารถลงชื่อเข้าใช้ด้วย OIDC ได้แล้ว ขอให้สนุก!

อ่านเพิ่มเติม

กระบวนการสำหรับผู้ใช้ปลายทาง: Logto มีโฟลว์การยืนยันตัวตนสำเร็จรูปพร้อมใช้งาน รวมถึง MFA และ Enterprise SSO พร้อม API อันทรงพลังสำหรับการปรับแต่งการตั้งค่าบัญชี การตรวจสอบความปลอดภัย และประสบการณ์แบบหลายผู้เช่า (multi-tenant) ได้อย่างยืดหยุ่น

การอนุญาต (Authorization): การอนุญาต (Authorization) กำหนดว่าผู้ใช้สามารถทำอะไรหรือเข้าถึงทรัพยากรใดได้บ้างหลังจากได้รับการยืนยันตัวตนแล้ว สำรวจวิธีปกป้อง API ของคุณสำหรับแอปเนทีฟและแอปหน้าเดียว (SPA) และการใช้งานการควบคุมการเข้าถึงตามบทบาท (RBAC)

องค์กร (Organizations): ฟีเจอร์องค์กรมีประสิทธิภาพอย่างยิ่งใน SaaS แบบหลายผู้เช่าและแอป B2B โดยช่วยให้สร้างผู้เช่า จัดการสมาชิก RBAC ระดับองค์กร และ Just-in-Time Provisioning ได้

ชุดบทความ Customer IAM: บทความต่อเนื่องเกี่ยวกับการจัดการข้อมูลระบุตัวตนและการเข้าถึงของลูกค้า (Customer IAM) ตั้งแต่ระดับพื้นฐาน 101 ไปจนถึงหัวข้อขั้นสูงและอื่น ๆ