Logto คือทางเลือกแทน Auth0 ที่ออกแบบมาสำหรับแอปและผลิตภัณฑ์ SaaS ยุคใหม่ โดยมีทั้งบริการ Cloud และ Open-source เพื่อช่วยให้คุณเปิดตัวระบบการจัดการเอกลักษณ์และการเข้าถึง (IAM) ได้อย่างรวดเร็ว สนุกกับการยืนยันตัวตน (การยืนยันตัวตน), การอนุญาต (การอนุญาต), และการจัดการหลายผู้เช่า ครบจบในที่เดียว

เราแนะนำให้เริ่มต้นด้วย tenant สำหรับการพัฒนาแบบฟรีบน Logto Cloud เพื่อให้คุณสามารถสำรวจฟีเจอร์ทั้งหมดได้อย่างง่ายดาย

ในบทความนี้ เราจะพาคุณไปทีละขั้นตอนเพื่อสร้างประสบการณ์ลงชื่อเข้าใช้ OIDC enterprise SSO (การยืนยันตัวตนของผู้ใช้) อย่างรวดเร็วด้วย .NET Core (Blazor WebAssembly) และ Logto

ข้อกำหนดเบื้องต้น

- มี Logto instance ที่พร้อมใช้งาน ดู หน้าแนะนำ เพื่อเริ่มต้นใช้งาน

- มีความรู้พื้นฐานเกี่ยวกับ .NET Core (Blazor WebAssembly)

- มีบัญชี OIDC enterprise SSO ที่ใช้งานได้

สร้างแอปพลิเคชันใน Logto

Logto สร้างขึ้นบนพื้นฐานของการยืนยันตัวตน OpenID Connect (OIDC) และการอนุญาต OAuth 2.0 โดยรองรับการจัดการข้อมูลระบุตัวตนแบบรวมศูนย์ข้ามหลายแอปพลิเคชัน ซึ่งมักเรียกว่า การลงชื่อเข้าใช้ครั้งเดียว (Single Sign-On; SSO)

ในการสร้างแอปพลิเคชัน แอปหน้าเดียว ของคุณ เพียงทำตามขั้นตอนเหล่านี้:

- เปิด Logto Console ในส่วน "เริ่มต้นใช้งาน" ให้คลิกที่ลิงก์ "ดูทั้งหมด" เพื่อเปิดรายการเฟรมเวิร์กของแอปพลิเคชัน หรือคุณสามารถไปที่ Logto Console > Applications แล้วคลิกปุ่ม "สร้างแอปพลิเคชัน"

- ในหน้าต่างที่เปิดขึ้น ให้คลิกที่ส่วน "แอปหน้าเดียว" หรือกรองเฟรมเวิร์ก "แอปหน้าเดียว" ทั้งหมดที่มีโดยใช้ช่องกรองด่วนทางซ้ายมือ จากนั้นคลิกที่การ์ดเฟรมเวิร์ก ".NET Core (Blazor WebAssembly)" เพื่อเริ่มสร้างแอปพลิเคชันของคุณ

- กรอกชื่อแอปพลิเคชัน เช่น "Bookstore" แล้วคลิก "สร้างแอปพลิเคชัน"

🎉 เยี่ยมมาก! คุณเพิ่งสร้างแอปพลิเคชันแรกของคุณใน Logto คุณจะเห็นหน้าข้อความแสดงความยินดีซึ่งมีคู่มือการเชื่อมต่ออย่างละเอียด ให้ทำตามคู่มือเพื่อดูประสบการณ์ที่จะเกิดขึ้นในแอปพลิเคชันของคุณ

ผสานรวม .NET Core (Blazor WebAssembly) กับ Logto

- ตัวอย่างสาธิตต่อไปนี้สร้างขึ้นบน .NET Core 8.0 และ Blorc.OpenIdConnect

- โปรเจกต์ตัวอย่าง .NET Core มีให้ใน GitHub repository

การติดตั้ง

เพิ่มแพ็กเกจ NuGet ลงในโปรเจกต์ของคุณ:

dotnet add package Blorc.OpenIdConnect

เพิ่มการอ้างอิงสคริปต์

เพิ่ม Blorc.Core/injector.js ลงในไฟล์ index.html:

<head>

<!-- ... -->

<script src="_content/Blorc.Core/injector.js"></script>

<!-- ... -->

</head>

ลงทะเบียนบริการ

เพิ่มโค้ดต่อไปนี้ในไฟล์ Program.cs:

using Blorc.OpenIdConnect;

using Blorc.Services;

builder.Services.AddBlorcCore();

builder.Services.AddAuthorizationCore();

builder.Services.AddBlorcOpenIdConnect(

options =>

{

builder.Configuration.Bind("IdentityServer", options);

});

var webAssemblyHost = builder.Build();

await webAssemblyHost

.ConfigureDocumentAsync(async documentService =>

{

await documentService.InjectBlorcCoreJsAsync();

await documentService.InjectOpenIdConnectAsync();

});

await webAssemblyHost.RunAsync();

ไม่จำเป็นต้องใช้แพ็กเกจ Microsoft.AspNetCore.Components.WebAssembly.Authentication แพ็กเกจ Blorc.OpenIdConnect จะดูแลกระบวนการยืนยันตัวตนให้เอง

กำหนดค่า redirect URI

ก่อนที่เราจะลงลึกในรายละเอียด นี่คือภาพรวมประสบการณ์ของผู้ใช้ปลายทาง กระบวนการลงชื่อเข้าใช้สามารถสรุปได้ดังนี้:

- แอปของคุณเรียกใช้งานเมธอดลงชื่อเข้าใช้

- ผู้ใช้จะถูกเปลี่ยนเส้นทางไปยังหน้าลงชื่อเข้าใช้ของ Logto สำหรับแอปเนทีฟ ระบบจะเปิดเบราว์เซอร์ของระบบ

- ผู้ใช้ลงชื่อเข้าใช้และถูกเปลี่ยนเส้นทางกลับไปยังแอปของคุณ (ตามที่กำหนดไว้ใน redirect URI)

เกี่ยวกับการลงชื่อเข้าใช้แบบเปลี่ยนเส้นทาง (redirect-based sign-in)

- กระบวนการยืนยันตัวตนนี้เป็นไปตามโปรโตคอล OpenID Connect (OIDC) และ Logto บังคับใช้มาตรการรักษาความปลอดภัยอย่างเข้มงวดเพื่อปกป้องการลงชื่อเข้าใช้ของผู้ใช้

- หากคุณมีหลายแอป คุณสามารถใช้ผู้ให้บริการข้อมูลระบุตัวตน (Logto) เดียวกันได้ เมื่อผู้ใช้ลงชื่อเข้าใช้แอปหนึ่งแล้ว Logto จะดำเนินการลงชื่อเข้าใช้โดยอัตโนมัติเมื่อผู้ใช้เข้าถึงแอปอื่น

หากต้องการเรียนรู้เพิ่มเติมเกี่ยวกับเหตุผลและประโยชน์ของการลงชื่อเข้าใช้แบบเปลี่ยนเส้นทาง โปรดดูที่ อธิบายประสบการณ์การลงชื่อเข้าใช้ของ Logto

ในตัวอย่างโค้ดต่อไปนี้ เราถือว่าแอปของคุณกำลังทำงานอยู่ที่ http://localhost:3000/

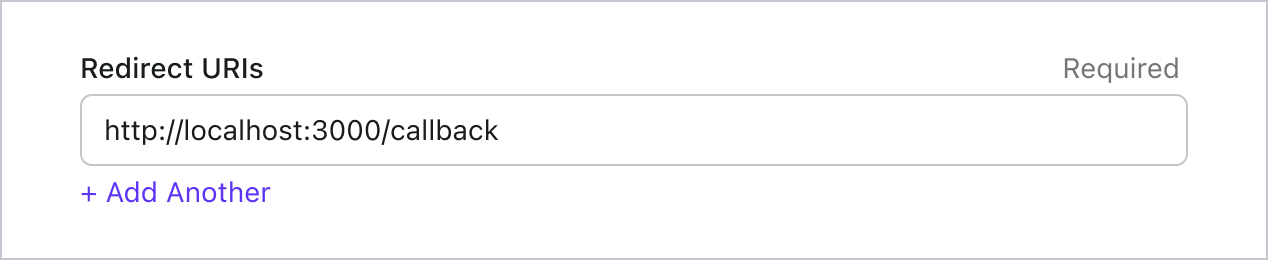

กำหนดค่า Redirect URI

ไปที่หน้ารายละเอียดแอปพลิเคชันใน Logto Console เพิ่ม redirect URI http://localhost:3000/callback

เช่นเดียวกับการลงชื่อเข้าใช้ ผู้ใช้ควรถูกเปลี่ยนเส้นทางไปที่ Logto เพื่อออกจากเซสชันที่ใช้ร่วมกัน เมื่อเสร็จสิ้นแล้ว ควรเปลี่ยนเส้นทางผู้ใช้กลับไปยังเว็บไซต์ของคุณ ตัวอย่างเช่น เพิ่ม http://localhost:3000/ ในส่วน post sign-out redirect URI

จากนั้นคลิก "Save" เพื่อบันทึกการเปลี่ยนแปลง

กำหนดค่าแอปพลิเคชัน

เพิ่มโค้ดต่อไปนี้ในไฟล์ appsettings.json:

{

// ...

IdentityServer: {

Authority: 'https://<your-logto-endpoint>/oidc',

ClientId: '<your-logto-app-id>',

PostLogoutRedirectUri: 'http://localhost:3000/',

RedirectUri: 'http://localhost:3000/callback',

ResponseType: 'code',

Scope: 'openid profile', // เพิ่มขอบเขต (scopes) เพิ่มเติมหากต้องการ

},

}

อย่าลืมเพิ่ม RedirectUri และ PostLogoutRedirectUri ลงในรายการ redirect URI ที่อนุญาตในหน้าตั้งค่าแอป Logto ทั้งสองคือ URL ของแอป WASM ของคุณ

เพิ่มคอมโพเนนต์ AuthorizeView

ในหน้า Razor ที่ต้องการการยืนยันตัวตน ให้เพิ่มคอมโพเนนต์ AuthorizeView สมมติว่าเป็นหน้า Home.razor:

@using Microsoft.AspNetCore.Components.Authorization

@page "/"

<AuthorizeView>

<Authorized>

@* มุมมองเมื่อเข้าสู่ระบบแล้ว *@

<button @onclick="OnLogoutButtonClickAsync">

Sign out

</button>

</Authorized>

<NotAuthorized>

@* มุมมองเมื่อยังไม่ได้เข้าสู่ระบบ *@

<button @onclick="OnLoginButtonClickAsync">

Sign in

</button>

</NotAuthorized>

</AuthorizeView>

ตั้งค่าการยืนยันตัวตน

ในไฟล์ Home.razor.cs (สร้างไฟล์นี้หากยังไม่มี) เพิ่มโค้ดต่อไปนี้:

// using ต่าง ๆ เหมือนเดิม

[Authorize]

public partial class Home : ComponentBase

{

[Inject]

public required IUserManager UserManager { get; set; }

public User<Profile>? User { get; set; }

[CascadingParameter]

protected Task<AuthenticationState>? AuthenticationStateTask { get; set; }

protected override async Task OnInitializedAsync()

{

User = await UserManager.GetUserAsync<User<Profile>>(AuthenticationStateTask!);

}

private async Task OnLoginButtonClickAsync(MouseEventArgs obj)

{

await UserManager.SignInRedirectAsync();

}

private async Task OnLogoutButtonClickAsync(MouseEventArgs obj)

{

await UserManager.SignOutRedirectAsync();

}

}

เมื่อผู้ใช้ได้รับการยืนยันตัวตนแล้ว property User จะถูกเติมข้อมูลผู้ใช้โดยอัตโนมัติ

จุดตรวจสอบ: ทดสอบแอปพลิเคชันของคุณ

ตอนนี้คุณสามารถทดสอบแอปพลิเคชันของคุณได้แล้ว:

- รันแอปพลิเคชันของคุณ คุณจะเห็นปุ่มลงชื่อเข้าใช้

- คลิกปุ่มลงชื่อเข้าใช้ SDK จะเริ่มกระบวนการลงชื่อเข้าใช้และเปลี่ยนเส้นทางคุณไปยังหน้าลงชื่อเข้าใช้ของ Logto

- หลังจากที่คุณลงชื่อเข้าใช้แล้ว คุณจะถูกเปลี่ยนเส้นทางกลับไปยังแอปพลิเคชันของคุณและเห็นปุ่มลงชื่อออก

- คลิกปุ่มลงชื่อออกเพื่อเคลียร์ที่เก็บโทเค็นและออกจากระบบ

เพิ่มตัวเชื่อมต่อ OIDC enterprise SSO

เพื่อให้ง่ายต่อการจัดการการเข้าถึงและได้รับการปกป้องในระดับองค์กรสำหรับลูกค้ารายใหญ่ของคุณ เชื่อมต่อกับ .NET Core (Blazor WebAssembly) ในฐานะผู้ให้บริการข้อมูลระบุตัวตนแบบเฟเดอเรต (federated identity provider) ตัวเชื่อมต่อ Logto Enterprise SSO ช่วยให้คุณสร้างการเชื่อมต่อนี้ได้ภายในไม่กี่นาทีโดยการกรอกพารามิเตอร์เพียงไม่กี่รายการ

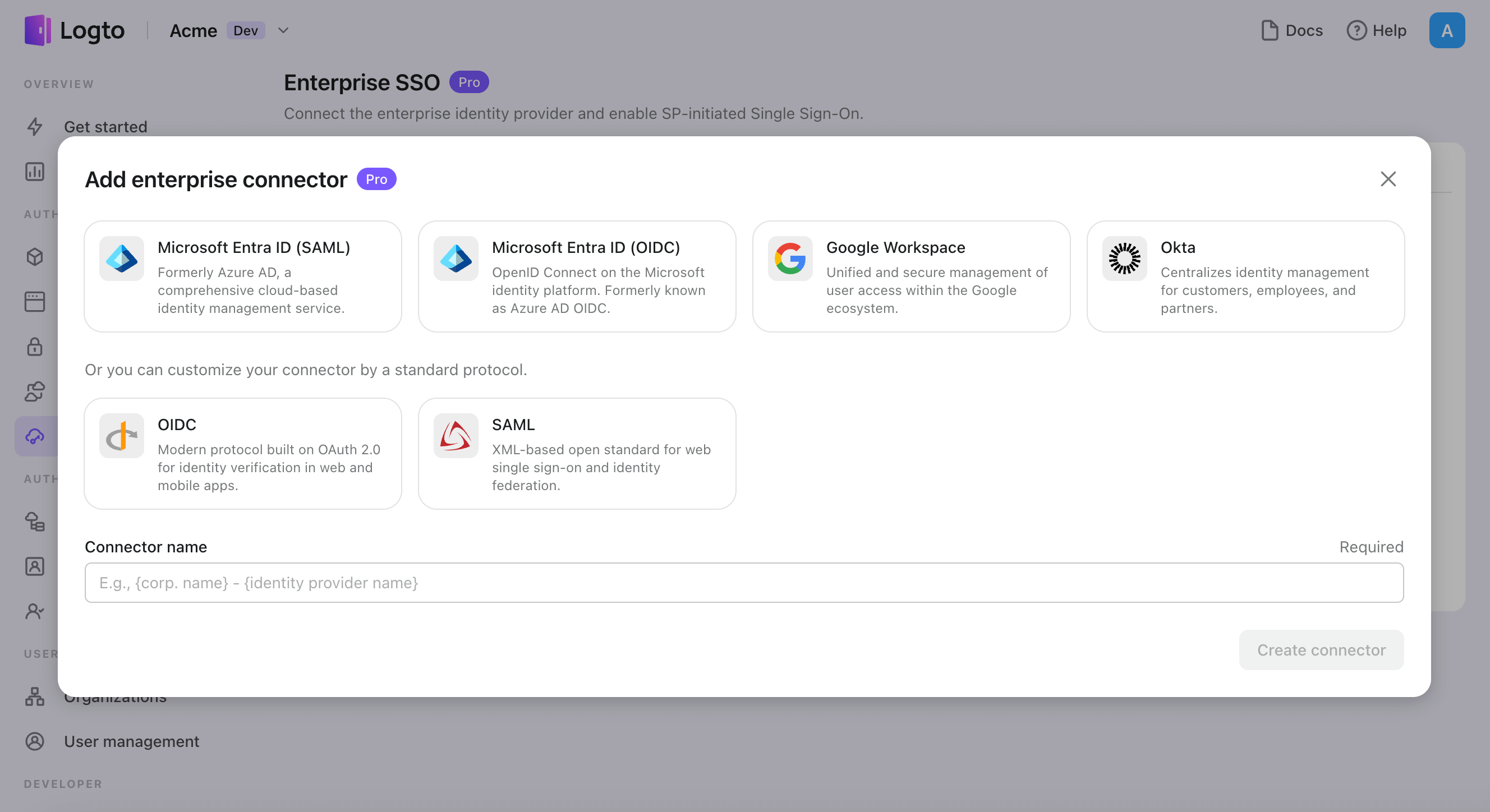

ในการเพิ่มตัวเชื่อมต่อ Enterprise SSO ให้ทำตามขั้นตอนดังนี้:

- คลิกปุ่ม "Add enterprise connector" และเลือกประเภทผู้ให้บริการ SSO ของคุณ เลือกจากตัวเชื่อมต่อสำเร็จรูปสำหรับ Microsoft Entra ID (Azure AD), Google Workspace, และ Okta หรือสร้างการเชื่อมต่อ SSO แบบกำหนดเองโดยใช้มาตรฐาน OpenID Connect (OIDC) หรือ SAML

- กำหนดชื่อที่ไม่ซ้ำกัน (เช่น SSO sign-in for Acme Company)

- ตั้งค่าการเชื่อมต่อกับ IdP ของคุณในแท็บ "Connection" ดูคู่มือด้านบนสำหรับแต่ละประเภทตัวเชื่อมต่อ

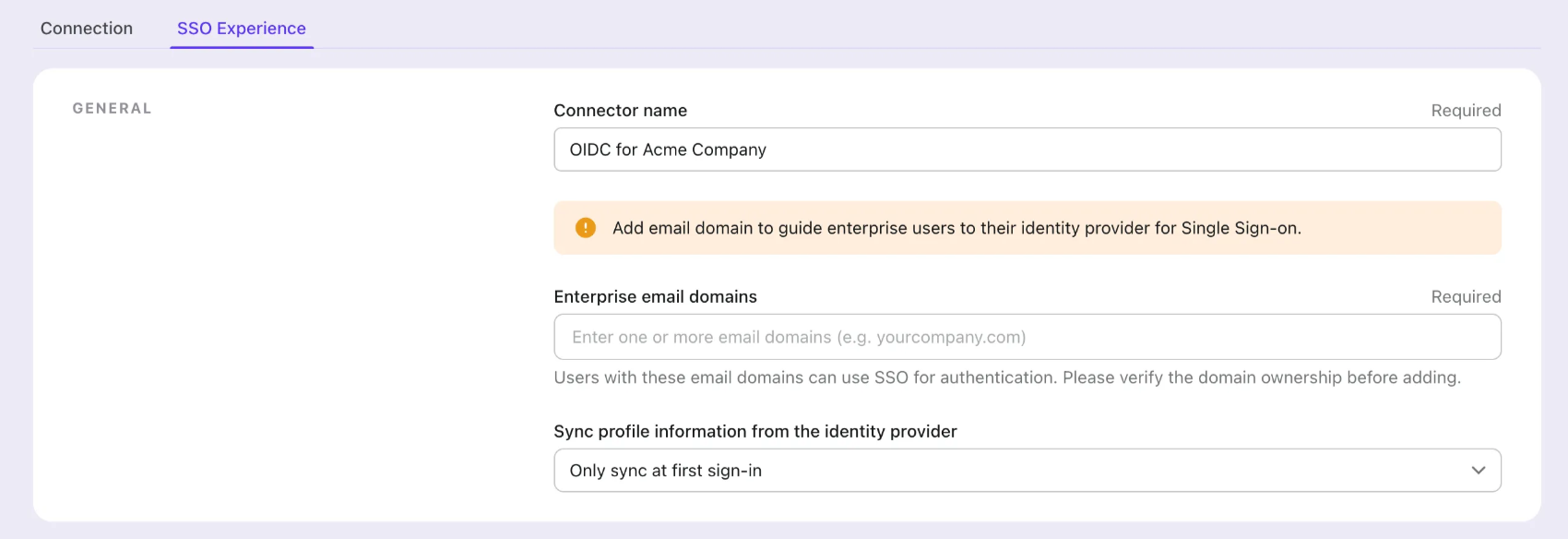

- ปรับแต่งประสบการณ์ SSO และ โดเมนอีเมล ขององค์กรในแท็บ "Experience" ผู้ใช้ที่ลงชื่อเข้าใช้ด้วยโดเมนอีเมลที่เปิดใช้ SSO จะถูกเปลี่ยนเส้นทางไปยังการยืนยันตัวตน SSO

- บันทึกการเปลี่ยนแปลง

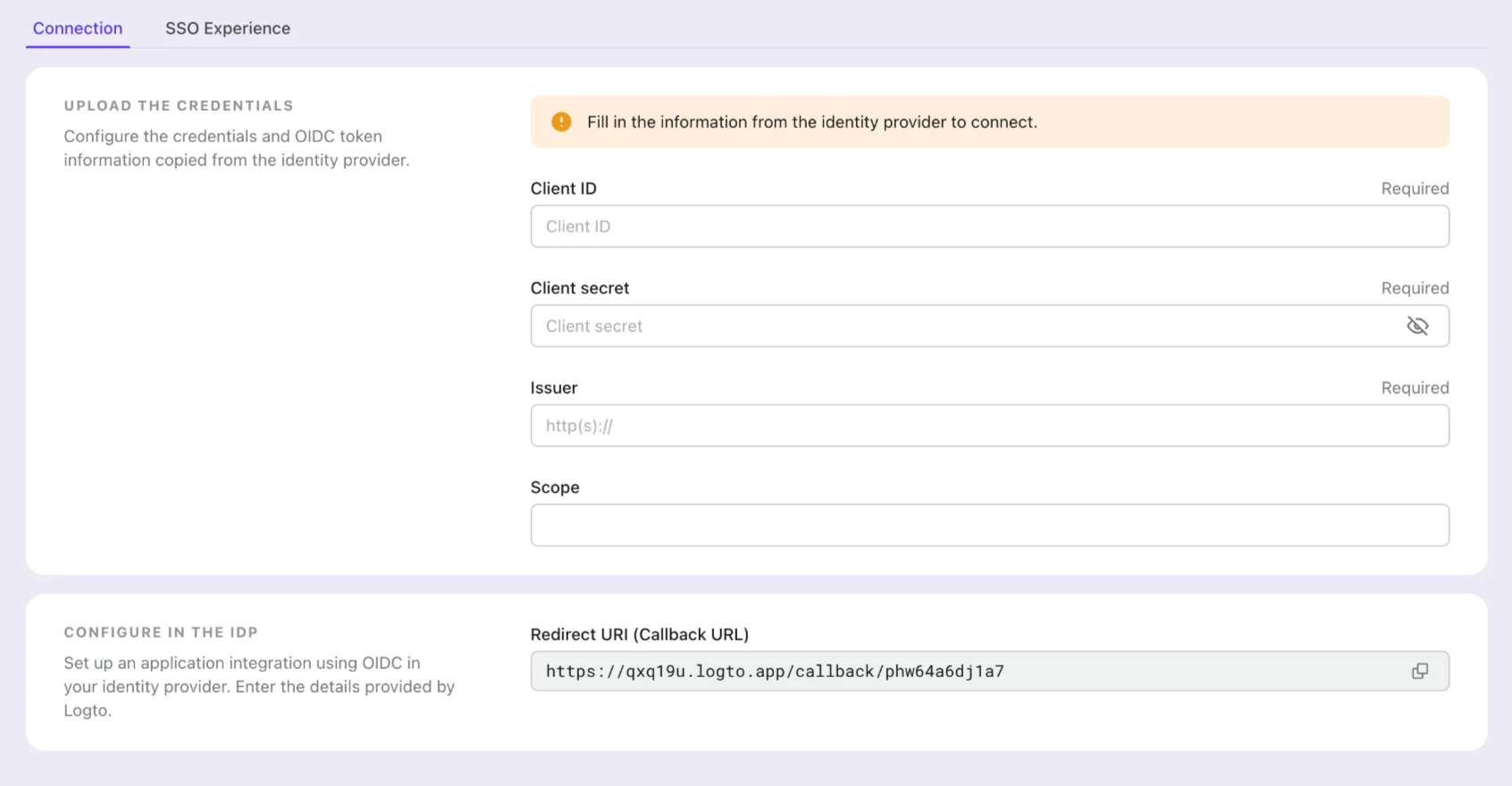

ตั้งค่า OIDC application on your IdP

ขั้นตอนที่ 1: สร้างแอป OIDC บน IdP ของคุณ

เริ่มต้นการผสานรวม OIDC SSO โดยการสร้างแอปพลิเคชันฝั่งผู้ให้บริการข้อมูลระบุตัวตน (IdP) คุณจะต้องใช้การตั้งค่าต่อไปนี้จากเซิร์ฟเวอร์ Logto

- Callback URI: Logto Callback URI หรือที่รู้จักกันในชื่อ Redirect URI หรือ Reply URL คือจุดปลายทาง (endpoint) หรือ URL เฉพาะที่ IdP ใช้สำหรับเปลี่ยนเส้นทางเบราว์เซอร์ของผู้ใช้หลังจากการยืนยันตัวตนสำเร็จ เมื่อผู้ใช้ยืนยันตัวตนกับ IdP สำเร็จแล้ว IdP จะเปลี่ยนเส้นทางเบราว์เซอร์ของผู้ใช้กลับมายัง URI ที่กำหนดนี้พร้อมกับ authorization code จากนั้น Logto จะดำเนินการยืนยันตัวตนให้สมบูรณ์โดยอิงจาก authorization code ที่ได้รับจาก URI นี้

กรอก Logto Callback URI ลงในฟอร์มตั้งค่าแอป OIDC ของ IdP ของคุณ แล้วดำเนินการสร้างแอปพลิเคชันต่อไป (IdP OIDC ส่วนใหญ่มีประเภทแอปพลิเคชันให้เลือกหลากหลายรูปแบบ หากต้องการสร้างตัวเชื่อมต่อ SSO แบบเว็บบน Logto โปรดเลือกประเภท Web Application)

ขั้นตอนที่ 2: ตั้งค่า OIDC SSO บน Logto

หลังจากสร้างแอปพลิเคชัน OIDC บนฝั่งผู้ให้บริการข้อมูลระบุตัวตน (IdP) สำเร็จแล้ว คุณจะต้องนำค่าการตั้งค่าของ IdP กลับมากรอกใน Logto โดยไปที่แท็บ Connection และกรอกค่าต่อไปนี้:

- Client ID: ตัวระบุที่ไม่ซ้ำกันซึ่ง IdP กำหนดให้กับแอปพลิเคชัน OIDC ของคุณ ตัวระบุตัวนี้ใช้โดย Logto เพื่อระบุและยืนยันตัวตนของแอปพลิเคชันระหว่างกระบวนการ OIDC

- Client Secret: รหัสลับที่ใช้ร่วมกันระหว่าง Logto กับ IdP รหัสลับนี้ใช้เพื่อยืนยันตัวตนของแอปพลิเคชัน OIDC และรักษาความปลอดภัยของการสื่อสารระหว่าง Logto กับ IdP

- ผู้ออก (Issuer): URL ของผู้ออก ซึ่งเป็นตัวระบุที่ไม่ซ้ำกันสำหรับ IdP โดยระบุที่ตั้งของผู้ให้บริการข้อมูลระบุตัวตน OIDC ถือเป็นส่วนสำคัญของการตั้งค่า OIDC เพราะช่วยให้ Logto ค้นหา endpoint ที่จำเป็นได้ เพื่อให้ง่ายต่อการตั้งค่า Logto จะดึง endpoint และการตั้งค่าที่จำเป็นของ OIDC มาให้อัตโนมัติ โดยใช้ผู้ออก (issuer) ที่คุณระบุและเรียกไปยัง OIDC discover endpoint ของ IdP ดังนั้นจึงจำเป็นต้องตรวจสอบให้แน่ใจว่า endpoint ของผู้ออกถูกต้องและตั้งค่าอย่างแม่นยำ เพื่อให้ Logto สามารถดึงข้อมูลที่ต้องการได้อย่างถูกต้อง หลังจากดึงข้อมูลสำเร็จ คุณจะเห็นค่าการตั้งค่าของ IdP ที่ถูกแยกวิเคราะห์แล้วในส่วน issuers

ขั้นตอนที่ 3: ตั้งค่าขอบเขต (Scopes) (ไม่บังคับ)

ขอบเขต (Scopes) กำหนดสิทธิ์ (Permissions) ที่แอปของคุณร้องขอจากผู้ใช้ และควบคุมว่าแอปของคุณสามารถเข้าถึงข้อมูลใดจากบัญชีองค์กรของพวกเขาได้บ้าง

การตั้งค่าขอบเขต (Scopes) ต้องมีการกำหนดค่าทั้งสองฝั่ง:

- ผู้ให้บริการข้อมูลระบุตัวตน (IdP) ของคุณ: กำหนดว่าสิทธิ์ใดได้รับอนุญาตสำหรับการอนุญาต (Authorization) ในคอนโซล IdP ของคุณ

- บาง IdP เปิดใช้งานขอบเขตสาธารณะทั้งหมดโดยค่าเริ่มต้น (ไม่ต้องดำเนินการใด ๆ)

- บางรายต้องให้คุณอนุญาตสิทธิ์อย่างชัดเจน

- ตัวเชื่อมต่อองค์กร Logto: ระบุขอบเขตที่จะร้องขอระหว่างการยืนยันตัวตน (Authentication) ในการตั้งค่าตัวเชื่อมต่อ OIDC องค์กรของ Logto > ช่อง

Scopes- Logto จะเพิ่มขอบเขต

openid,profileและemailเสมอ เพื่อดึงข้อมูลตัวตนผู้ใช้พื้นฐาน ไม่ว่าคุณจะตั้งค่าขอบเขตเองอย่างไร - คุณสามารถเพิ่มขอบเขตเพิ่มเติม (คั่นด้วยช่องว่าง) เพื่อขอข้อมูลเพิ่มเติมจาก IdP ได้

- Logto จะเพิ่มขอบเขต

หากแอปของคุณต้องเข้าถึง API โดยใช้ขอบเขตเหล่านี้ อย่าลืมเปิดใช้งาน จัดเก็บโทเค็นเพื่อเข้าถึง API อย่างต่อเนื่อง (Store tokens for persistent API access) ในตัวเชื่อมต่อองค์กร Logto ของคุณ ดูรายละเอียดในหัวข้อถัดไป

ขั้นตอนที่ 4: จัดเก็บโทเค็นเพื่อเข้าถึง API ของบุคคลที่สาม (ไม่บังคับ)

หากคุณต้องการเข้าถึง API ของผู้ให้บริการข้อมูลระบุตัวตน (Identity provider) และดำเนินการต่าง ๆ ด้วยการอนุญาตของผู้ใช้ Logto จำเป็นต้องขอขอบเขต API (scopes) ที่เฉพาะเจาะจงและจัดเก็บโทเค็น

- เพิ่มขอบเขตที่ต้องการในช่อง scope ตามคำแนะนำข้างต้น

- เปิดใช้งาน จัดเก็บโทเค็นสำหรับการเข้าถึง API อย่างต่อเนื่อง (Store tokens for persistent API access) ในตัวเชื่อมต่อ OIDC สำหรับองค์กรของ Logto โดย Logto จะจัดเก็บโทเค็นการเข้าถึง (access tokens) ไว้อย่างปลอดภัยใน Secret Vault

- สำหรับผู้ให้บริการข้อมูลระบุตัวตน OIDC มาตรฐาน ต้องใส่ขอบเขต

offline_accessเพื่อให้ได้รับโทเค็นรีเฟรช (refresh token) ซึ่งจะช่วยป้องกันการขอความยินยอมจากผู้ใช้ซ้ำ ๆ

ขั้นตอนที่ 5: กำหนดโดเมนอีเมลและเปิดใช้งานตัวเชื่อมต่อ SSO

ระบุ email domains ขององค์กรของคุณในแท็บ SSO experience ของตัวเชื่อมต่อ Logto การดำเนินการนี้จะเปิดใช้งานตัวเชื่อมต่อ SSO ให้เป็นวิธีการยืนยันตัวตนสำหรับผู้ใช้เหล่านั้น

ผู้ใช้ที่มีอีเมลในโดเมนที่ระบุจะถูกเปลี่ยนเส้นทางให้ใช้ตัวเชื่อมต่อ SSO ของคุณเป็นวิธีการยืนยันตัวตนเพียงวิธีเดียว

บันทึกการตั้งค่าของคุณ

โปรดตรวจสอบให้แน่ใจว่าคุณได้กรอกค่าที่จำเป็นในพื้นที่การตั้งค่าตัวเชื่อมต่อ Logto เรียบร้อยแล้ว คลิก "บันทึกและเสร็จสิ้น" (หรือ "บันทึกการเปลี่ยนแปลง") และตัวเชื่อมต่อ OIDC enterprise SSO ควรพร้อมใช้งานแล้ว

เปิดใช้งานตัวเชื่อมต่อ OIDC enterprise SSO ในประสบการณ์การลงชื่อเข้าใช้

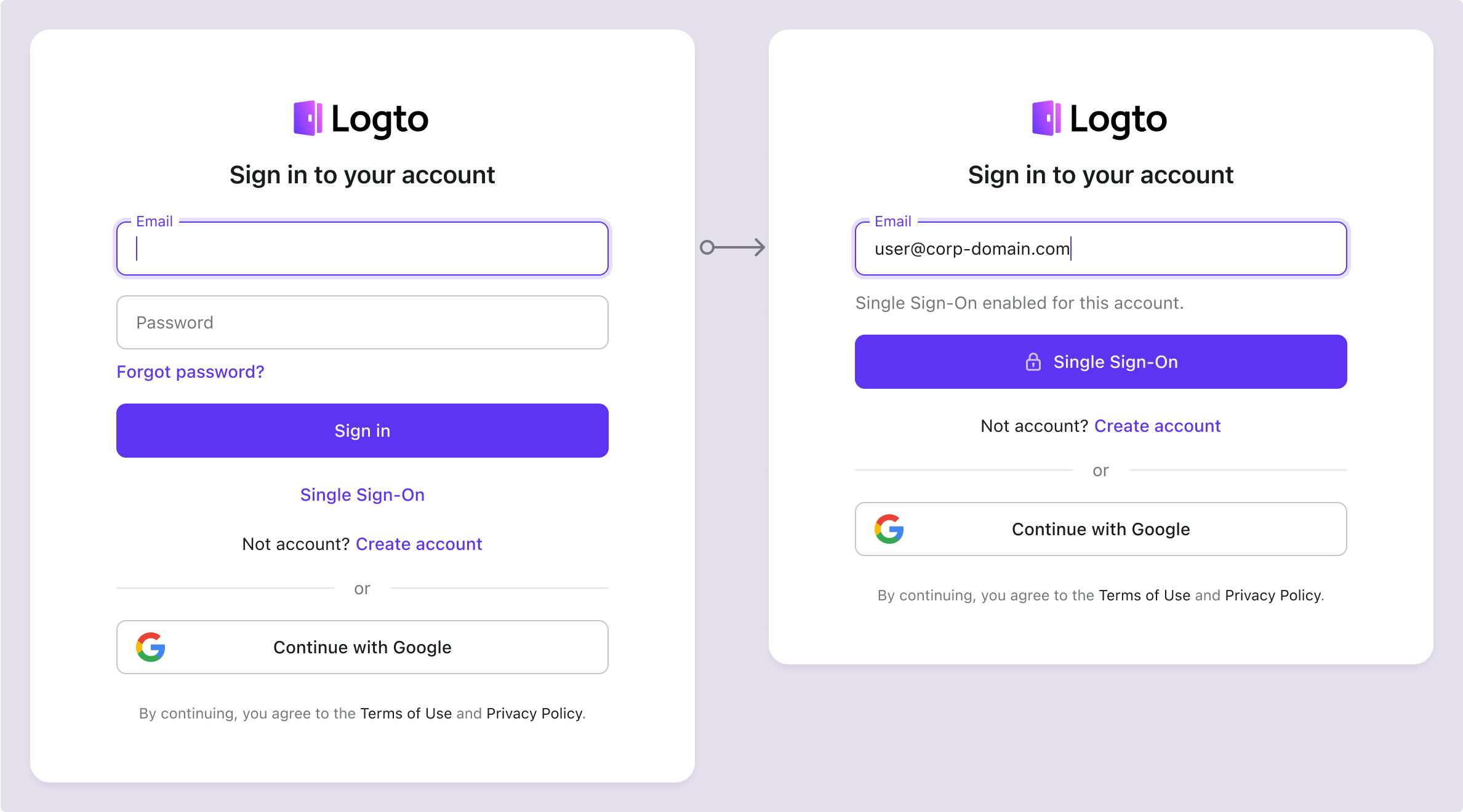

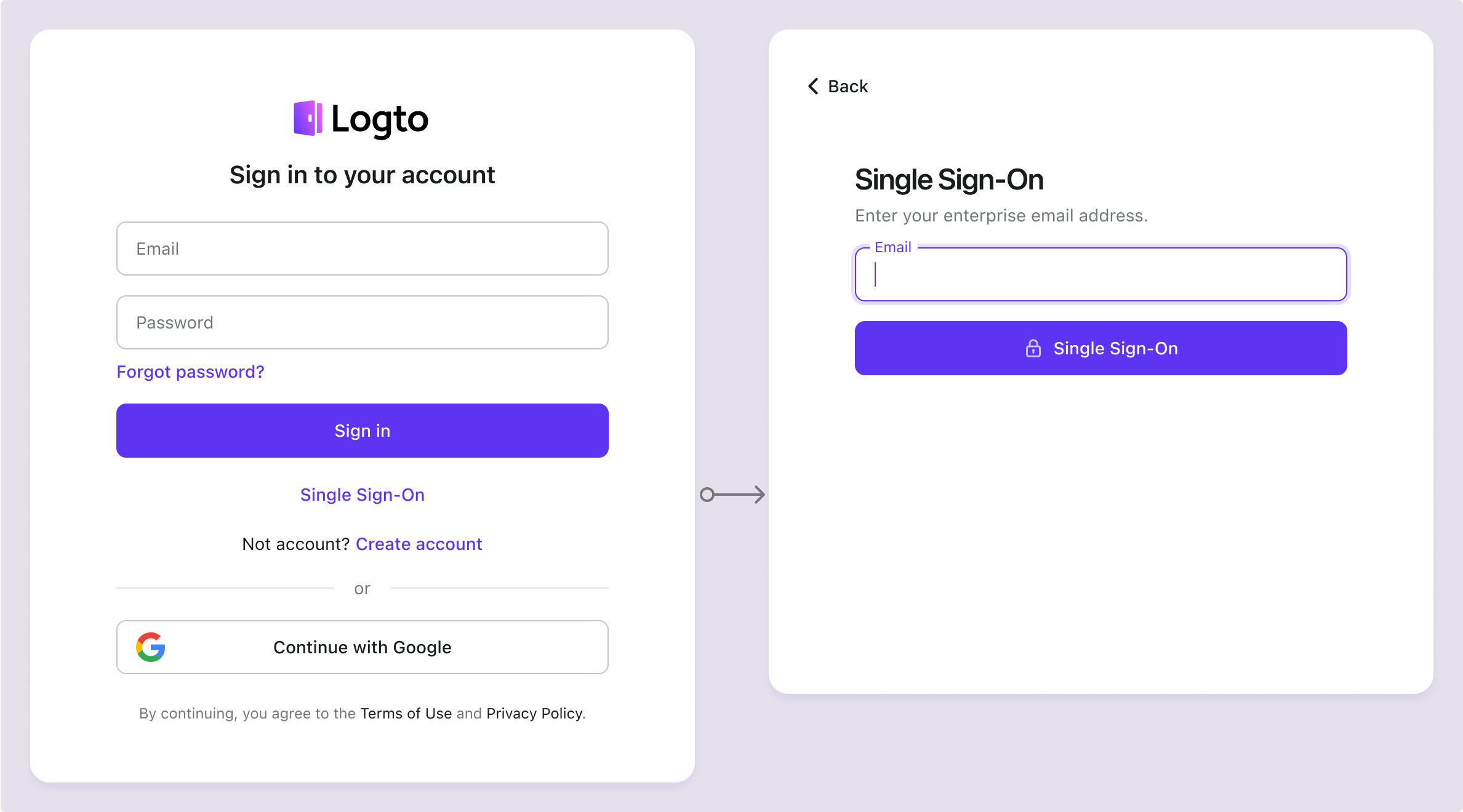

คุณไม่จำเป็นต้องตั้งค่าตัวเชื่อมต่อองค์กร (enterprise connectors) ทีละตัว Logto ช่วยให้การผสานรวม SSO เข้ากับแอปพลิเคชันของคุณง่ายขึ้นเพียงคลิกเดียว

- ไปที่: Console > ประสบการณ์การลงชื่อเข้าใช้ > การสมัครและลงชื่อเข้าใช้

- เปิดใช้งานสวิตช์ "SSO สำหรับองค์กร (Enterprise SSO)"

- บันทึกการเปลี่ยนแปลง

เมื่อเปิดใช้งานแล้ว จะมีปุ่ม "การลงชื่อเข้าใช้ครั้งเดียว (Single Sign-On)" ปรากฏในหน้าลงชื่อเข้าใช้ของคุณ ผู้ใช้ระดับองค์กรที่มีโดเมนอีเมลที่เปิดใช้งาน SSO สามารถเข้าถึงบริการของคุณผ่านผู้ให้บริการข้อมูลระบุตัวตน (IdPs) ขององค์กรตนเอง

หากต้องการเรียนรู้เพิ่มเติมเกี่ยวกับประสบการณ์ผู้ใช้ SSO รวมถึง SSO ที่เริ่มต้นโดย SP และ SSO ที่เริ่มต้นโดย IdP โปรดดูที่ User flows: SSO สำหรับองค์กร (Enterprise SSO)

การทดสอบและการตรวจสอบความถูกต้อง

กลับไปที่แอป .NET Core (Blazor WebAssembly) ของคุณ ตอนนี้คุณควรจะสามารถลงชื่อเข้าใช้ด้วย OIDC enterprise SSO ได้แล้ว ขอให้สนุก!

อ่านเพิ่มเติม

กระบวนการสำหรับผู้ใช้ปลายทาง: Logto มีโฟลว์การยืนยันตัวตนสำเร็จรูปพร้อมใช้งาน รวมถึง MFA และ Enterprise SSO พร้อม API อันทรงพลังสำหรับการปรับแต่งการตั้งค่าบัญชี การตรวจสอบความปลอดภัย และประสบการณ์แบบหลายผู้เช่า (multi-tenant) ได้อย่างยืดหยุ่น

การอนุญาต (Authorization): การอนุญาต (Authorization) กำหนดว่าผู้ใช้สามารถทำอะไรหรือเข้าถึงทรัพยากรใดได้บ้างหลังจากได้รับการยืนยันตัวตนแล้ว สำรวจวิธีปกป้อง API ของคุณสำหรับแอปเนทีฟและแอปหน้าเดียว (SPA) และการใช้งานการควบคุมการเข้าถึงตามบทบาท (RBAC)

องค์กร (Organizations): ฟีเจอร์องค์กรมีประสิทธิภาพอย่างยิ่งใน SaaS แบบหลายผู้เช่าและแอป B2B โดยช่วยให้สร้างผู้เช่า จัดการสมาชิก RBAC ระดับองค์กร และ Just-in-Time Provisioning ได้

ชุดบทความ Customer IAM: บทความต่อเนื่องเกี่ยวกับการจัดการข้อมูลระบุตัวตนและการเข้าถึงของลูกค้า (Customer IAM) ตั้งแต่ระดับพื้นฐาน 101 ไปจนถึงหัวข้อขั้นสูงและอื่น ๆ