Logto คือทางเลือกแทน Auth0 ที่ออกแบบมาสำหรับแอปและผลิตภัณฑ์ SaaS ยุคใหม่ โดยมีทั้งบริการ Cloud และ Open-source เพื่อช่วยให้คุณเปิดตัวระบบการจัดการเอกลักษณ์และการเข้าถึง (IAM) ได้อย่างรวดเร็ว สนุกกับการยืนยันตัวตน (การยืนยันตัวตน), การอนุญาต (การอนุญาต), และการจัดการหลายผู้เช่า ครบจบในที่เดียว

เราแนะนำให้เริ่มต้นด้วย tenant สำหรับการพัฒนาแบบฟรีบน Logto Cloud เพื่อให้คุณสามารถสำรวจฟีเจอร์ทั้งหมดได้อย่างง่ายดาย

ในบทความนี้ เราจะพาคุณไปทีละขั้นตอนเพื่อสร้างประสบการณ์ลงชื่อเข้าใช้ Facebook (การยืนยันตัวตนของผู้ใช้) อย่างรวดเร็วด้วย .NET Core (Razor Pages) และ Logto

ข้อกำหนดเบื้องต้น

- มี Logto instance ที่พร้อมใช้งาน ดู หน้าแนะนำ เพื่อเริ่มต้นใช้งาน

- มีความรู้พื้นฐานเกี่ยวกับ .NET Core (Razor Pages)

- มีบัญชี Facebook ที่ใช้งานได้

สร้างแอปพลิเคชันใน Logto

Logto สร้างขึ้นบนพื้นฐานของการยืนยันตัวตน OpenID Connect (OIDC) และการอนุญาต OAuth 2.0 โดยรองรับการจัดการข้อมูลระบุตัวตนแบบรวมศูนย์ข้ามหลายแอปพลิเคชัน ซึ่งมักเรียกว่า การลงชื่อเข้าใช้ครั้งเดียว (Single Sign-On; SSO)

ในการสร้างแอปพลิเคชัน เว็บแบบดั้งเดิม ของคุณ เพียงทำตามขั้นตอนเหล่านี้:

- เปิด Logto Console ในส่วน "เริ่มต้นใช้งาน" ให้คลิกที่ลิงก์ "ดูทั้งหมด" เพื่อเปิดรายการเฟรมเวิร์กของแอปพลิเคชัน หรือคุณสามารถไปที่ Logto Console > Applications แล้วคลิกปุ่ม "สร้างแอปพลิเคชัน"

- ในหน้าต่างที่เปิดขึ้น ให้คลิกที่ส่วน "เว็บแบบดั้งเดิม" หรือกรองเฟรมเวิร์ก "เว็บแบบดั้งเดิม" ทั้งหมดที่มีโดยใช้ช่องกรองด่วนทางซ้ายมือ จากนั้นคลิกที่การ์ดเฟรมเวิร์ก ".NET Core (Razor Pages)" เพื่อเริ่มสร้างแอปพลิเคชันของคุณ

- กรอกชื่อแอปพลิเคชัน เช่น "Bookstore" แล้วคลิก "สร้างแอปพลิเคชัน"

🎉 เยี่ยมมาก! คุณเพิ่งสร้างแอปพลิเคชันแรกของคุณใน Logto คุณจะเห็นหน้าข้อความแสดงความยินดีซึ่งมีคู่มือการเชื่อมต่ออย่างละเอียด ให้ทำตามคู่มือเพื่อดูประสบการณ์ที่จะเกิดขึ้นในแอปพลิเคชันของคุณ

ผสานรวม .NET Core (Razor Pages) กับ Logto

- ตัวอย่างสาธิตต่อไปนี้สร้างขึ้นบน .NET Core 8.0 โดย SDK สามารถใช้งานร่วมกับ .NET 6.0 ขึ้นไปได้

- โปรเจกต์ตัวอย่าง .NET Core มีให้ใน GitHub repository

การติดตั้ง (Installation)

เพิ่มแพ็กเกจ NuGet ลงในโปรเจกต์ของคุณ:

dotnet add package Logto.AspNetCore.Authentication

เพิ่มการยืนยันตัวตน Logto (Add Logto authentication)

เปิด Startup.cs (หรือ Program.cs) และเพิ่มโค้ดต่อไปนี้เพื่อจดทะเบียนบริการการยืนยันตัวตน Logto:

using Logto.AspNetCore.Authentication;

var builder = WebApplication.CreateBuilder(args);

builder.Services.AddLogtoAuthentication(options =>

{

options.Endpoint = builder.Configuration["Logto:Endpoint"]!;

options.AppId = builder.Configuration["Logto:AppId"]!;

options.AppSecret = builder.Configuration["Logto:AppSecret"];

});

เมธอด AddLogtoAuthentication จะดำเนินการดังต่อไปนี้:

- กำหนดสคีมการยืนยันตัวตนเริ่มต้นเป็น

LogtoDefaults.CookieScheme - กำหนดสคีม challenge เริ่มต้นเป็น

LogtoDefaults.AuthenticationScheme - กำหนดสคีม sign-out เริ่มต้นเป็น

LogtoDefaults.AuthenticationScheme - เพิ่ม handler สำหรับ cookie และ OpenID Connect ลงในสคีมการยืนยันตัวตน

กระบวนการลงชื่อเข้าใช้และออกจากระบบ (Sign-in and sign-out flows)

ก่อนที่เราจะดำเนินการต่อ มีคำศัพท์ที่อาจสร้างความสับสนอยู่ 2 คำใน middleware การยืนยันตัวตนของ .NET Core ที่ควรชี้แจงให้ชัดเจน:

- CallbackPath: URI ที่ Logto จะเปลี่ยนเส้นทาง (redirect) ผู้ใช้กลับมาหลังจากที่ผู้ใช้ลงชื่อเข้าใช้แล้ว (คือ "redirect URI" ใน Logto)

- RedirectUri: URI ที่จะถูกเปลี่ยนเส้นทางไปหลังจากดำเนินการที่จำเป็นใน middleware การยืนยันตัวตนของ Logto เสร็จสิ้น

กระบวนการลงชื่อเข้าใช้สามารถอธิบายได้ดังนี้:

ในทำนองเดียวกัน .NET Core ยังมี SignedOutCallbackPath และ RedirectUri สำหรับขั้นตอนการลงชื่อออก

เพื่อความชัดเจน เราจะอ้างอิงคำเหล่านี้ดังนี้:

| คำที่เราใช้ | คำศัพท์ใน .NET Core |

|---|---|

| Logto redirect URI | CallbackPath |

| Logto post sign-out redirect URI | SignedOutCallbackPath |

| Application redirect URI | RedirectUri |

เกี่ยวกับการลงชื่อเข้าใช้แบบเปลี่ยนเส้นทาง (redirect-based sign-in)

- กระบวนการยืนยันตัวตนนี้เป็นไปตามโปรโตคอล OpenID Connect (OIDC) และ Logto บังคับใช้มาตรการรักษาความปลอดภัยอย่างเข้มงวดเพื่อปกป้องการลงชื่อเข้าใช้ของผู้ใช้

- หากคุณมีหลายแอป คุณสามารถใช้ผู้ให้บริการข้อมูลระบุตัวตน (Logto) เดียวกันได้ เมื่อผู้ใช้ลงชื่อเข้าใช้แอปหนึ่งแล้ว Logto จะดำเนินการลงชื่อเข้าใช้โดยอัตโนมัติเมื่อผู้ใช้เข้าถึงแอปอื่น

หากต้องการเรียนรู้เพิ่มเติมเกี่ยวกับเหตุผลและประโยชน์ของการลงชื่อเข้าใช้แบบเปลี่ยนเส้นทาง โปรดดูที่ อธิบายประสบการณ์การลงชื่อเข้าใช้ของ Logto

กำหนดค่า redirect URI (Configure redirect URIs)

ในตัวอย่างโค้ดต่อไปนี้ เราถือว่าแอปของคุณกำลังทำงานอยู่ที่ http://localhost:3000/

ก่อนอื่น มาตั้งค่า Logto redirect URI กันก่อน เพิ่ม URI ต่อไปนี้ลงในรายการ "Redirect URIs" ในหน้ารายละเอียดแอป Logto:

http://localhost:3000/Callback

หากต้องการตั้งค่า Logto post sign-out redirect URI ให้เพิ่ม URI ต่อไปนี้ลงในรายการ "Post sign-out redirect URIs" ในหน้ารายละเอียดแอป Logto:

http://localhost:3000/SignedOutCallback

เปลี่ยนเส้นทางเริ่มต้น

Logto redirect URI มีเส้นทางเริ่มต้นเป็น /Callback และ Logto post sign-out redirect URI มีเส้นทางเริ่มต้นเป็น /SignedOutCallback

คุณสามารถปล่อยไว้ตามเดิมหากไม่มีข้อกำหนดพิเศษ หากต้องการเปลี่ยน สามารถตั้งค่าคุณสมบัติ CallbackPath และ SignedOutCallbackPath สำหรับ LogtoOptions ได้ดังนี้:

builder.Services.AddLogtoAuthentication(options =>

{

// การตั้งค่าอื่น ๆ...

options.CallbackPath = "/Foo";

options.SignedOutCallbackPath = "/Bar";

});

อย่าลืมอัปเดตค่าดังกล่าวในหน้ารายละเอียดแอป Logto ให้ตรงกันด้วย

สร้างปุ่มลงชื่อเข้าใช้ / ออกจากระบบ (Implement sign-in / sign-out buttons)

ก่อนอื่น ให้เพิ่มเมธอด handler ลงใน PageModel ของคุณ ตัวอย่างเช่น:

// เพิ่มเมธอด handler สำหรับการลงชื่อเข้าใช้และออกจากระบบ

public class IndexModel : PageModel

{

public async Task OnPostSignInAsync()

{

await HttpContext.ChallengeAsync(new AuthenticationProperties

{

RedirectUri = "/"

});

}

public async Task OnPostSignOutAsync()

{

await HttpContext.SignOutAsync(new AuthenticationProperties

{

RedirectUri = "/"

});

}

}

จากนั้น เพิ่มปุ่มลงในหน้า Razor ของคุณ:

<p>ตรวจสอบการยืนยันตัวตน: @User.Identity?.IsAuthenticated</p>

<form method="post">

@if (User.Identity?.IsAuthenticated == true) {

<button type="submit" asp-page-handler="SignOut">ออกจากระบบ</button>

} else {

<button type="submit" asp-page-handler="SignIn">ลงชื่อเข้าใช้</button>

}

</form>

ระบบจะแสดงปุ่ม "ลงชื่อเข้าใช้" หากผู้ใช้ยังไม่ได้รับการยืนยันตัวตน และจะแสดงปุ่ม "ออกจากระบบ" หากผู้ใช้ได้รับการยืนยันตัวตนแล้ว

จุดตรวจสอบ: ทดสอบแอปพลิเคชันของคุณ

ตอนนี้คุณสามารถทดสอบแอปพลิเคชันของคุณได้แล้ว:

- รันแอปพลิเคชันของคุณ คุณจะเห็นปุ่มลงชื่อเข้าใช้

- คลิกปุ่มลงชื่อเข้าใช้ SDK จะเริ่มกระบวนการลงชื่อเข้าใช้และเปลี่ยนเส้นทางคุณไปยังหน้าลงชื่อเข้าใช้ของ Logto

- หลังจากที่คุณลงชื่อเข้าใช้แล้ว คุณจะถูกเปลี่ยนเส้นทางกลับไปยังแอปพลิเคชันของคุณและเห็นปุ่มลงชื่อออก

- คลิกปุ่มลงชื่อออกเพื่อเคลียร์ที่เก็บโทเค็นและออกจากระบบ

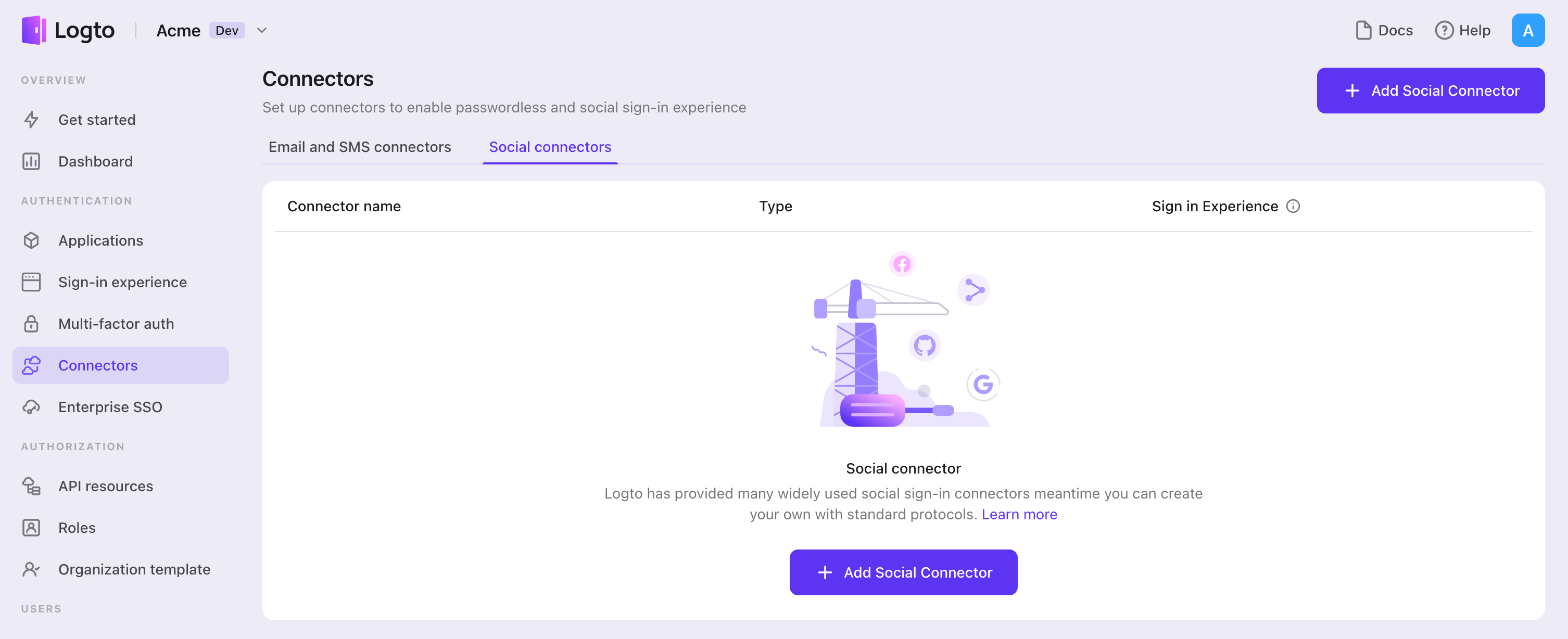

เพิ่มตัวเชื่อมต่อ Facebook

เพื่อเปิดใช้งานการลงชื่อเข้าใช้อย่างรวดเร็วและเพิ่มอัตราการเปลี่ยนผู้ใช้ ให้เชื่อมต่อกับ .NET Core (Razor Pages) ในฐานะผู้ให้บริการข้อมูลระบุตัวตน (Identity provider) ตัวเชื่อมต่อโซเชียลของ Logto ช่วยให้คุณสร้างการเชื่อมต่อนี้ได้ภายในไม่กี่นาที โดยสามารถกรอกพารามิเตอร์ได้หลายค่า

ในการเพิ่มตัวเชื่อมต่อโซเชียล ให้ทำตามขั้นตอนดังนี้:

- ไปที่ Console > Connectors > Social Connectors

- คลิก "Add social connector" และเลือก "Facebook"

- ทำตามคู่มือ README กรอกข้อมูลที่จำเป็น และปรับแต่งการตั้งค่า

หากคุณกำลังทำตามคู่มือ Connector แบบ in-place คุณสามารถข้ามส่วนถัดไปได้

ตั้งค่า Facebook login

ขั้นตอนที่ 1: ตั้งค่าแอปบน Facebook App Dashboard

ก่อนที่คุณจะใช้ Facebook เป็นผู้ให้บริการการยืนยันตัวตน คุณต้องตั้งค่าแอปบนแพลตฟอร์มนักพัฒนา Facebook เพื่อขอรับข้อมูลประจำตัว OAuth 2.0

- ลงทะเบียนเป็นนักพัฒนา Facebook หากคุณยังไม่มีบัญชี

- ไปที่หน้า Apps

- คลิกเลือกแอปที่มีอยู่ หรือ สร้างแอปใหม่ หากจำเป็น

Use case คือวิธีหลักที่แอปของคุณจะโต้ตอบกับ Meta และกำหนดว่าแอปของคุณจะใช้ API, ฟีเจอร์, สิทธิ์ และผลิตภัณฑ์ใดได้บ้าง หากคุณต้องการเฉพาะการยืนยันตัวตนโซเชียล (เพื่อรับอีเมล & public_profile) ให้เลือก "Authentication and request data from users with Facebook Login" หากคุณต้องการเข้าถึง Facebook API ให้เลือก use case ที่ต้องการ - ส่วนใหญ่รองรับการเชื่อมต่อ "Facebook Login for business" หลังสร้างแอปแล้ว

- หลังสร้างแอปแล้ว ที่หน้าแดชบอร์ดของแอป ไปที่ Use cases > Facebook Login > Settings หรือ Facebook Login for business > Settings

- กรอก Valid OAuth Redirect URIs ด้วย Callback URI ของ Logto (คัดลอกจากตัวเชื่อมต่อ Facebook ของคุณใน Logto) หลังผู้ใช้ลงชื่อเข้าใช้ด้วย Facebook แล้ว จะถูกเปลี่ยนเส้นทางมายัง URI นี้พร้อม authorization code ที่ Logto ใช้เพื่อจบกระบวนการยืนยันตัวตน

- ไปที่ Use cases แล้วคลิก Customize ของ use case ที่คุณเลือกเพื่อเพิ่ม scopes เราแนะนำให้เพิ่ม

emailและpublic_profileซึ่งจำเป็นสำหรับการใช้งาน Sign-in with Facebook ใน Logto

ขั้นตอนที่ 2: ตั้งค่าตัวเชื่อมต่อ Logto ด้วย client credentials

- ใน Facebook App Dashboard คลิกเมนูด้านข้าง App settings > Basic

- คุณจะเห็น App ID และ App secret บนแผงควบคุม

- คลิกปุ่ม Show ข้างกล่องป้อน App secret เพื่อแสดงและคัดลอกค่า

- ตั้งค่าตัวเชื่อมต่อ Facebook ของคุณใน Logto:

- กรอกช่อง

clientIdด้วย App ID - กรอกช่อง

clientSecretด้วย App secret - คลิก Save and Done ใน Logto เพื่อเชื่อมต่อระบบข้อมูลระบุตัวตนของคุณกับ Facebook

- กรอกช่อง

ขั้นตอนที่ 3: กำหนด scopes

Scope กำหนดสิทธิ์ที่แอปของคุณร้องขอจากผู้ใช้ และควบคุมว่าโปรเจกต์ของคุณจะเข้าถึงข้อมูลส่วนตัวใดจากบัญชี Facebook ของพวกเขาได้บ้าง

กำหนด scopes ใน Facebook App Dashboard

- ไปที่ Facebook App Dashboard > Use cases แล้วคลิกปุ่ม Customize

- เพิ่มเฉพาะ scopes ที่แอปของคุณต้องการ ผู้ใช้จะตรวจสอบและอนุญาตสิทธิ์เหล่านี้บนหน้าขอความยินยอมของ Facebook:

- สำหรับการยืนยันตัวตน (จำเป็น):

emailและpublic_profile - สำหรับการเข้าถึง API (ไม่บังคับ): scopes เพิ่มเติมที่แอปของคุณต้องการ (เช่น

threads_content_publish,threads_read_repliesสำหรับเข้าถึง Threads API) ดู Meta Developer Documentation สำหรับบริการที่มีให้

- สำหรับการยืนยันตัวตน (จำเป็น):

กำหนด scopes ใน Logto

เลือกหนึ่งหรือหลายวิธีต่อไปนี้ตามความต้องการของคุณ:

ตัวเลือกที่ 1: ไม่ต้องการ scope API เพิ่มเติม

- เว้นช่อง

Scopesในตัวเชื่อมต่อ Facebook ของคุณใน Logto ว่างไว้ - ค่า scope เริ่มต้น

email public_profileจะถูกขอโดยอัตโนมัติเพื่อให้ Logto สามารถดึงข้อมูลผู้ใช้พื้นฐานได้อย่างถูกต้อง

ตัวเลือกที่ 2: ขอ scope เพิ่มเติมขณะลงชื่อเข้าใช้

- กรอก scopes ที่ต้องการทั้งหมดในช่อง Scopes โดยคั่นด้วยช่องว่าง

- scopes ที่คุณระบุจะแทนที่ค่าเริ่มต้น ดังนั้นควรใส่ scope สำหรับการยืนยันตัวตนเสมอ:

email public_profile

ตัวเลือกที่ 3: ขอ scope เพิ่มเติมภายหลัง

- หลังผู้ใช้ลงชื่อเข้าใช้แล้ว คุณสามารถขอ scope เพิ่มเติมตามต้องการโดยเริ่ม federated social authorization flow ใหม่ และอัปเดต token set ของผู้ใช้

- scopes เพิ่มเติมเหล่านี้ไม่จำเป็นต้องกรอกในช่อง

Scopesของตัวเชื่อมต่อ Facebook ใน Logto และสามารถทำได้ผ่าน Social Verification API ของ Logto

เมื่อทำตามขั้นตอนเหล่านี้ ตัวเชื่อมต่อ Facebook ของ Logto จะขอสิทธิ์เท่าที่แอปของคุณต้องการ - ไม่มากและไม่น้อยเกินไป

หากแอปของคุณร้องขอ scopes เหล่านี้เพื่อเข้าถึง Facebook API และดำเนินการต่าง ๆ อย่าลืมเปิดใช้งาน Store tokens for persistent API access ในตัวเชื่อมต่อ Facebook ของ Logto ดูรายละเอียดในหัวข้อถัดไป

ขั้นตอนที่ 4: การตั้งค่าทั่วไป

นี่คือการตั้งค่าทั่วไปบางอย่างที่แม้จะไม่ขัดขวางการเชื่อมต่อกับ Facebook แต่ก็อาจมีผลต่อประสบการณ์การยืนยันตัวตนของผู้ใช้ปลายทาง

ซิงค์ข้อมูลโปรไฟล์

ในตัวเชื่อมต่อ Facebook คุณสามารถตั้งค่านโยบายการซิงค์ข้อมูลโปรไฟล์ เช่น ชื่อผู้ใช้และรูปประจำตัว เลือกได้ดังนี้:

- ซิงค์เฉพาะตอนสมัคร: ดึงข้อมูลโปรไฟล์ครั้งเดียวเมื่อผู้ใช้ลงชื่อเข้าใช้ครั้งแรก

- ซิงค์ทุกครั้งที่ลงชื่อเข้าใช้: อัปเดตข้อมูลโปรไฟล์ทุกครั้งที่ผู้ใช้ลงชื่อเข้าใช้

เก็บโทเค็นเพื่อเข้าถึง Facebook APIs (ไม่บังคับ)

หากคุณต้องการเข้าถึง Facebook APIs และดำเนินการต่าง ๆ ด้วยการอนุญาตของผู้ใช้ (ไม่ว่าจะผ่าน social sign-in หรือการเชื่อมโยงบัญชี) Logto จำเป็นต้องขอ scope API ที่เกี่ยวข้องและเก็บโทเค็น

- เพิ่ม scopes ที่จำเป็นตามขั้นตอนในบทเรียนข้างต้น

- เปิดใช้งาน Store tokens for persistent API access ในตัวเชื่อมต่อ Facebook ของ Logto Logto จะเก็บ Facebook access token ไว้อย่างปลอดภัยใน Secret Vault

Facebook ไม่ได้ให้ refresh token อย่างไรก็ตาม เมื่อเปิดใช้งานการเก็บโทเค็น Logto จะขอ access token แบบอายุยาว (60 วัน) โดยอัตโนมัติเมื่อผู้ใช้ยืนยันตัวตน ในช่วงเวลาดังกล่าว ผู้ใช้สามารถเพิกถอน access token ได้เอง แต่โดยทั่วไปจะไม่ต้องยืนยันตัวตนใหม่เพื่อเข้าถึง Facebook APIs หมายเหตุ: อย่าเพิ่ม offline_access ในช่อง Scope เพราะอาจทำให้เกิดข้อผิดพลาด

ขั้นตอนที่ 5: ทดสอบการลงชื่อเข้าใช้ด้วยผู้ใช้ทดสอบของ Facebook (ไม่บังคับ)

คุณสามารถใช้บัญชีผู้ใช้ทดสอบ, นักพัฒนา และผู้ดูแลระบบเพื่อทดสอบการลงชื่อเข้าใช้กับแอป หรือจะเผยแพร่แอปโดยตรงเพื่อให้ผู้ใช้ Facebook ทั่วไปลงชื่อเข้าใช้ก็ได้

- ใน Facebook App Dashboard คลิกเมนูด้านข้าง App roles > Test Users

- คลิกปุ่ม Create test users เพื่อสร้างผู้ใช้สำหรับทดสอบ

- คลิกปุ่ม Options ของผู้ใช้ทดสอบที่มีอยู่เพื่อดูตัวเลือกเพิ่มเติม เช่น "เปลี่ยนชื่อและรหัสผ่าน"

ขั้นตอนที่ 6: เผยแพร่การตั้งค่าการลงชื่อเข้าใช้ Facebook

โดยปกติแล้ว เฉพาะผู้ใช้ทดสอบ, ผู้ดูแลระบบ และนักพัฒนาเท่านั้นที่สามารถลงชื่อเข้าใช้แอปได้ หากต้องการให้ผู้ใช้ Facebook ทั่วไปลงชื่อเข้าใช้แอปในสภาพแวดล้อม production คุณอาจต้องเผยแพร่แอปนี้

- ใน Facebook App Dashboard คลิกเมนูด้านข้าง Publish

- กรอก Privacy Policy URL และ User data deletion หากจำเป็น

- คลิกปุ่ม Save changes ที่มุมขวาล่าง

- คลิกปุ่มสวิตช์ Live ที่แถบด้านบนของแอป

บันทึกการตั้งค่าของคุณ

โปรดตรวจสอบให้แน่ใจว่าคุณได้กรอกค่าที่จำเป็นในพื้นที่การตั้งค่าตัวเชื่อมต่อ Logto เรียบร้อยแล้ว คลิก "บันทึกและเสร็จสิ้น" (หรือ "บันทึกการเปลี่ยนแปลง") และตัวเชื่อมต่อ Facebook ควรพร้อมใช้งานแล้ว

เปิดใช้งานตัวเชื่อมต่อ Facebook ในประสบการณ์การลงชื่อเข้าใช้

เมื่อคุณสร้างตัวเชื่อมต่อโซเชียลสำเร็จแล้ว คุณสามารถเปิดใช้งานเป็นปุ่ม "ดำเนินการต่อด้วย Facebook" ในประสบการณ์การลงชื่อเข้าใช้ (Sign-in Experience) ได้

- ไปที่ Console > ประสบการณ์การลงชื่อเข้าใช้ > สมัครและลงชื่อเข้าใช้

- (ไม่บังคับ) เลือก "ไม่เกี่ยวข้อง" สำหรับตัวระบุการสมัคร หากคุณต้องการเฉพาะการเข้าสู่ระบบโซเชียล

- เพิ่มตัวเชื่อมต่อ Facebook ที่ตั้งค่าไว้แล้วในส่วน "เข้าสู่ระบบโซเชียล" (Social sign-in)

การทดสอบและการตรวจสอบความถูกต้อง

กลับไปที่แอป .NET Core (Razor Pages) ของคุณ ตอนนี้คุณควรจะสามารถลงชื่อเข้าใช้ด้วย Facebook ได้แล้ว ขอให้สนุก!

อ่านเพิ่มเติม

กระบวนการสำหรับผู้ใช้ปลายทาง: Logto มีโฟลว์การยืนยันตัวตนสำเร็จรูปพร้อมใช้งาน รวมถึง MFA และ Enterprise SSO พร้อม API อันทรงพลังสำหรับการปรับแต่งการตั้งค่าบัญชี การตรวจสอบความปลอดภัย และประสบการณ์แบบหลายผู้เช่า (multi-tenant) ได้อย่างยืดหยุ่น

การอนุญาต (Authorization): การอนุญาต (Authorization) กำหนดว่าผู้ใช้สามารถทำอะไรหรือเข้าถึงทรัพยากรใดได้บ้างหลังจากได้รับการยืนยันตัวตนแล้ว สำรวจวิธีปกป้อง API ของคุณสำหรับแอปเนทีฟและแอปหน้าเดียว (SPA) และการใช้งานการควบคุมการเข้าถึงตามบทบาท (RBAC)

องค์กร (Organizations): ฟีเจอร์องค์กรมีประสิทธิภาพอย่างยิ่งใน SaaS แบบหลายผู้เช่าและแอป B2B โดยช่วยให้สร้างผู้เช่า จัดการสมาชิก RBAC ระดับองค์กร และ Just-in-Time Provisioning ได้

ชุดบทความ Customer IAM: บทความต่อเนื่องเกี่ยวกับการจัดการข้อมูลระบุตัวตนและการเข้าถึงของลูกค้า (Customer IAM) ตั้งแต่ระดับพื้นฐาน 101 ไปจนถึงหัวข้อขั้นสูงและอื่น ๆ