Logto est une alternative à Auth0 conçue pour les applications modernes et les produits SaaS. Il offre des services à la fois Cloud et Open-source pour vous aider à lancer rapidement votre système de gestion des identités et des accès (IAM). Profitez de l'authentification, de l'autorisation et de la gestion multi-locataires tout-en-un.

Nous recommandons de commencer avec un locataire de développement gratuit sur Logto Cloud. Cela vous permet d'explorer facilement toutes les fonctionnalités.

Dans cet article, nous allons parcourir les étapes pour construire rapidement l'expérience de connexion Microsoft Entra ID OIDC enterprise SSO (authentification utilisateur) avec iOS (Swift) et Logto.

Prérequis

- Une instance Logto en cours d'exécution. Consultez la page d'introduction pour commencer.

- Connaissance de base de iOS (Swift).

- Un compte Microsoft Entra ID OIDC enterprise SSO utilisable.

Create an application in Logto

Logto est basé sur l'authentification OpenID Connect (OIDC) et l'autorisation OAuth 2.0. Il prend en charge la gestion des identités fédérées à travers plusieurs applications, communément appelée authentification unique (SSO).

Pour créer votre application Native app, suivez simplement ces étapes :

- Ouvrez la Logto Console. Dans la section "Get started", cliquez sur le lien "View all" pour ouvrir la liste des frameworks d'application. Alternativement, vous pouvez naviguer vers Logto Console > Applications, et cliquer sur le bouton "Create application".

- Dans la fenêtre modale qui s'ouvre, cliquez sur la section "Native app" ou filtrez tous les frameworks "Native app" disponibles en utilisant les cases à cocher de filtre rapide à gauche. Cliquez sur la carte du framework "iOS (Swift)" pour commencer à créer votre application.

- Entrez le nom de l'application, par exemple, "Bookstore", et cliquez sur "Create application".

🎉 Ta-da ! Vous venez de créer votre première application dans Logto. Vous verrez une page de félicitations qui inclut un guide d'intégration détaillé. Suivez le guide pour voir quelle sera l'expérience dans votre application.

Integrate iOS (Swift) SDK

Ajouter Logto SDK en tant que dépendance

Utilisez l'URL suivante pour ajouter Logto SDK comme dépendance dans Swift Package Manager.

https://github.com/logto-io/swift.git

Depuis Xcode 11, vous pouvez importer directement un package Swift sans aucun outil supplémentaire.

Nous ne prenons pas en charge Carthage et CocoaPods pour le moment en raison de certains problèmes techniques.

Carthage

Carthage nécessite un fichier xcodeproj pour construire, mais swift package generate-xcodeproj signalera un échec car nous utilisons des cibles binaires pour les plugins sociaux natifs. Nous essaierons de trouver une solution plus tard.

CocoaPods

CocoaPods ne prend pas en charge la dépendance locale et le monorepo, il est donc difficile de créer un .podspec pour ce dépôt.

Initialiser LogtoClient

Initialisez le client en créant une instance LogtoClient avec un objet LogtoConfig.

import Logto

import LogtoClient

let config = try? LogtoConfig(

endpoint: "<your-logto-endpoint>", // Par exemple, http://localhost:3001

appId: "<your-app-id>"

)

let client = LogtoClient(useConfig: config)

Par défaut, nous stockons les informations d'identification comme le Jeton d’identifiant (ID token) et le Jeton de rafraîchissement (Refresh token) dans le Trousseau. Ainsi, l'utilisateur n'a pas besoin de se reconnecter lorsqu'il revient.

Pour désactiver ce comportement, définissez usingPersistStorage sur false :

let config = try? LogtoConfig(

// ...

usingPersistStorage: false

)

Se connecter

Avant d’entrer dans les détails, voici un aperçu rapide de l’expérience utilisateur finale. Le processus de connexion peut être simplifié comme suit :

- Votre application lance la méthode de connexion.

- L’utilisateur est redirigé vers la page de connexion Logto. Pour les applications natives, le navigateur système est ouvert.

- L’utilisateur se connecte et est redirigé vers votre application (configurée comme l’URI de redirection).

Concernant la connexion basée sur la redirection

- Ce processus d'authentification (Authentication) suit le protocole OpenID Connect (OIDC), et Logto applique des mesures de sécurité strictes pour protéger la connexion utilisateur.

- Si vous avez plusieurs applications, vous pouvez utiliser le même fournisseur d’identité (Logto). Une fois que l'utilisateur se connecte à une application, Logto complétera automatiquement le processus de connexion lorsque l'utilisateur accède à une autre application.

Pour en savoir plus sur la logique et les avantages de la connexion basée sur la redirection, consultez Expérience de connexion Logto expliquée.

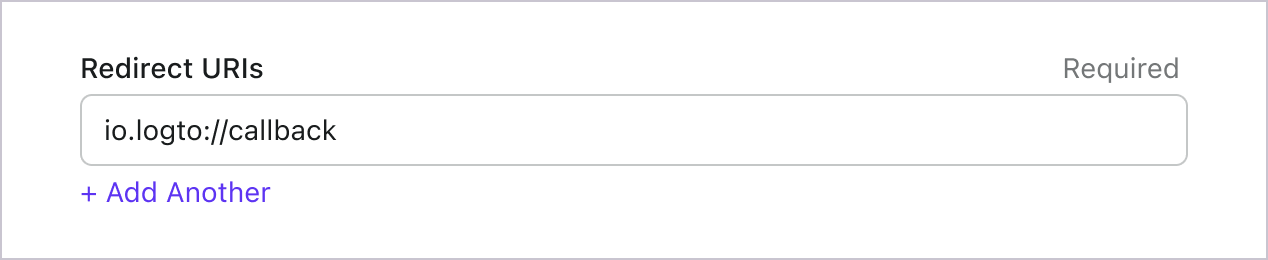

Configurer l'URI de redirection

Passons à la page des détails de l'application de Logto Console. Ajoutez une URI de redirection io.logto://callback et cliquez sur "Enregistrer les modifications".

L'URI de redirection dans le SDK iOS est uniquement pour un usage interne. Il n'y a PAS BESOIN d'ajouter un schéma d'URL personnalisé jusqu'à ce qu'un connecteur le demande.

Connexion et déconnexion

Avant d'appeler .signInWithBrowser(redirectUri:), assurez-vous d'avoir correctement configuré l'URI de redirection dans la console d'administration.

Vous pouvez utiliser client.signInWithBrowser(redirectUri:) pour connecter l'utilisateur et client.signOut() pour déconnecter l'utilisateur.

Par exemple, dans une application SwiftUI :

struct ContentView: View {

@State var isAuthenticated: Bool

init() {

isAuthenticated = client.isAuthenticated

}

var body: some View {

VStack {

if isAuthenticated {

Button("Déconnexion") {

Task { [self] in

await client.signOut()

isAuthenticated = false

}

}

} else {

Button("Connexion") {

Task { [self] in

do {

try await client.signInWithBrowser(redirectUri: "${

props.redirectUris[0] ?? 'io.logto://callback'

}")

isAuthenticated = true

} catch let error as LogtoClientErrors.SignIn {

// erreur survenue lors de la connexion

} catch {

// autres erreurs

}

}

}

}

}

}

}

Point de contrôle : Testez votre application

Maintenant, vous pouvez tester votre application :

- Exécutez votre application, vous verrez le bouton de connexion.

- Cliquez sur le bouton de connexion, le SDK initiera le processus de connexion et vous redirigera vers la page de connexion Logto.

- Après vous être connecté, vous serez redirigé vers votre application et verrez le bouton de déconnexion.

- Cliquez sur le bouton de déconnexion pour effacer le stockage des jetons et vous déconnecter.

Add Microsoft Entra ID OIDC enterprise SSO connector

Pour simplifier la gestion des accès et obtenir des garanties de niveau entreprise pour vos grands clients, connectez-vous avec iOS (Swift) en tant que fournisseur d'identité fédéré. Le connecteur SSO d’entreprise Logto vous aide à établir cette connexion en quelques minutes en permettant l'entrée de plusieurs paramètres.

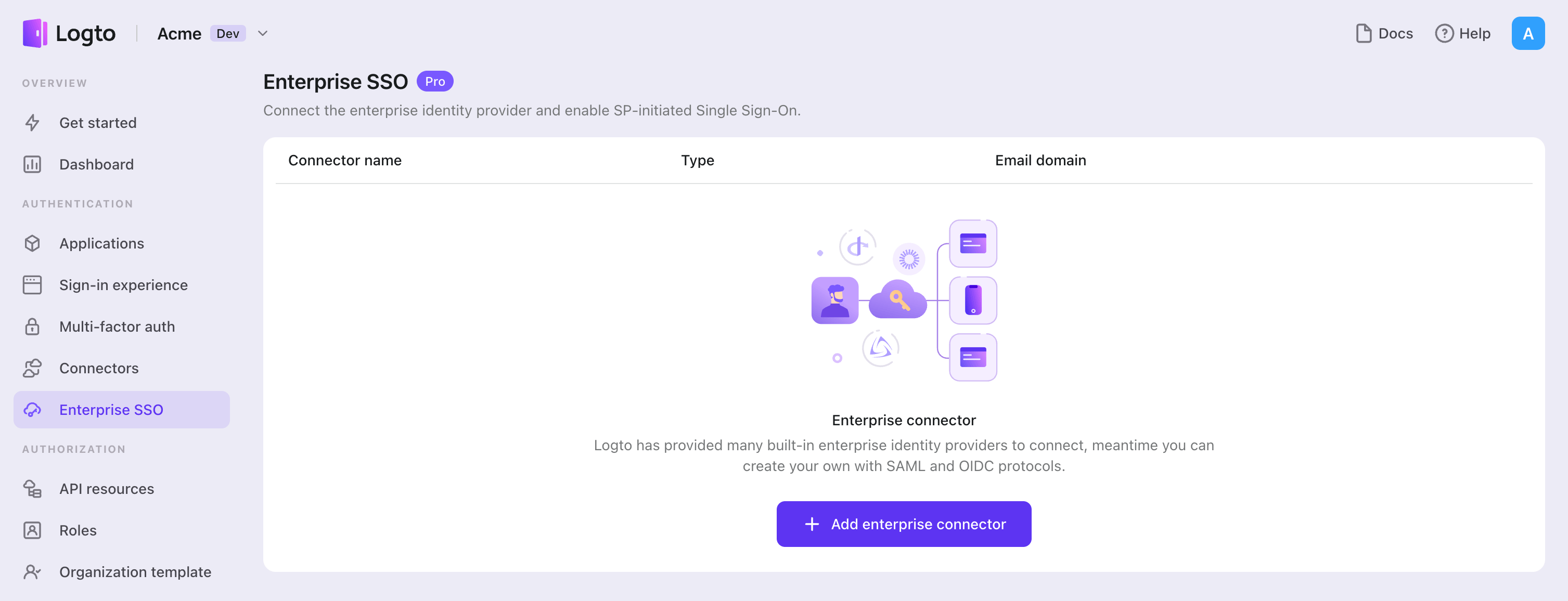

Pour ajouter un connecteur SSO d’entreprise, suivez simplement ces étapes :

- Accédez à Logto console > Enterprise SSO.

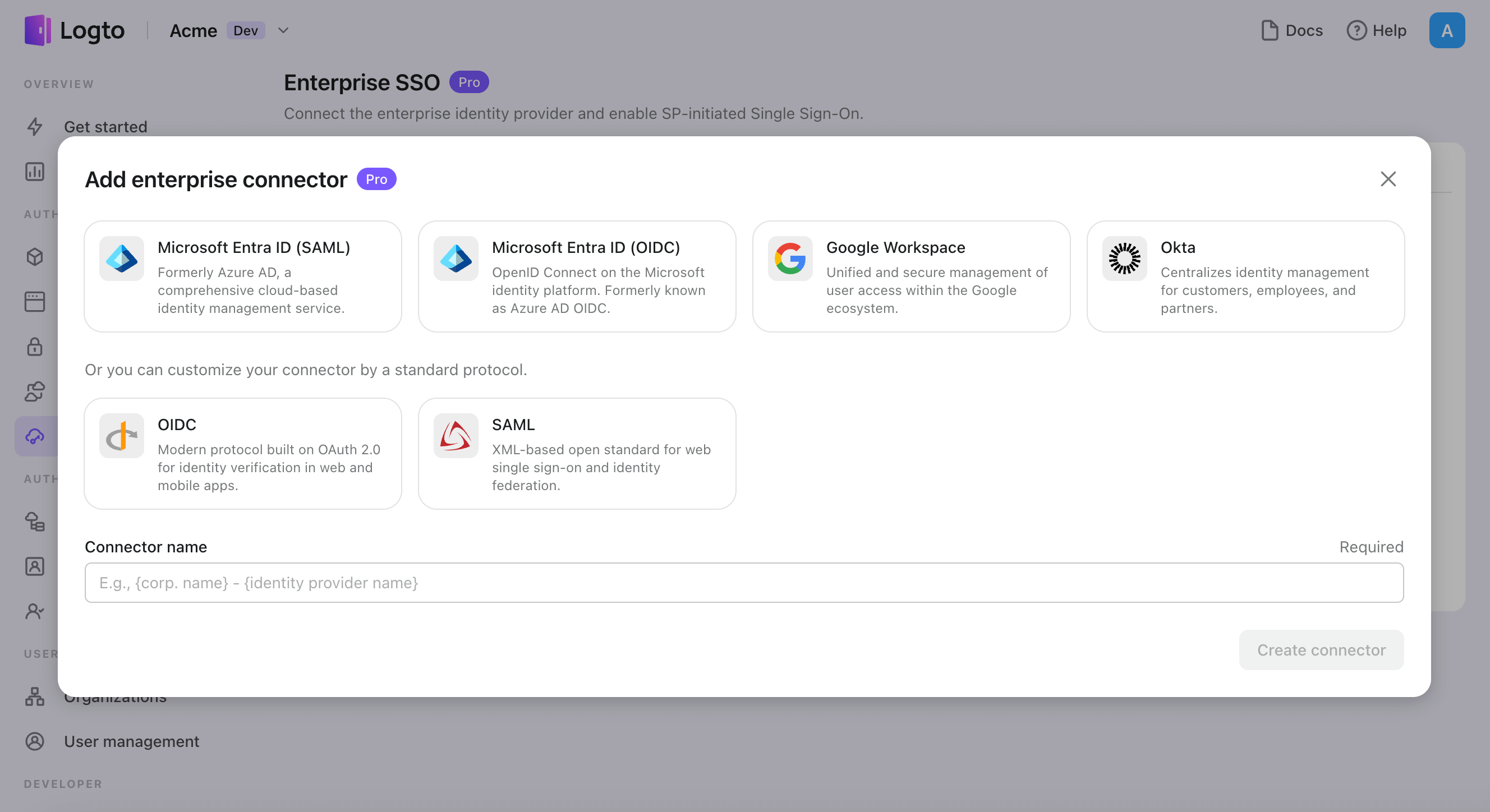

- Cliquez sur le bouton "Ajouter un connecteur d’entreprise" et choisissez votre type de fournisseur SSO. Choisissez parmi les connecteurs préconstruits pour Microsoft Entra ID (Azure AD), Google Workspace et Okta, ou créez une connexion SSO personnalisée en utilisant le protocole standard OpenID Connect (OIDC) ou SAML.

- Fournissez un nom unique (par exemple, Connexion SSO pour Acme Company).

- Configurez la connexion avec votre IdP dans l'onglet "Connexion". Consultez les guides ci-dessus pour chaque type de connecteur.

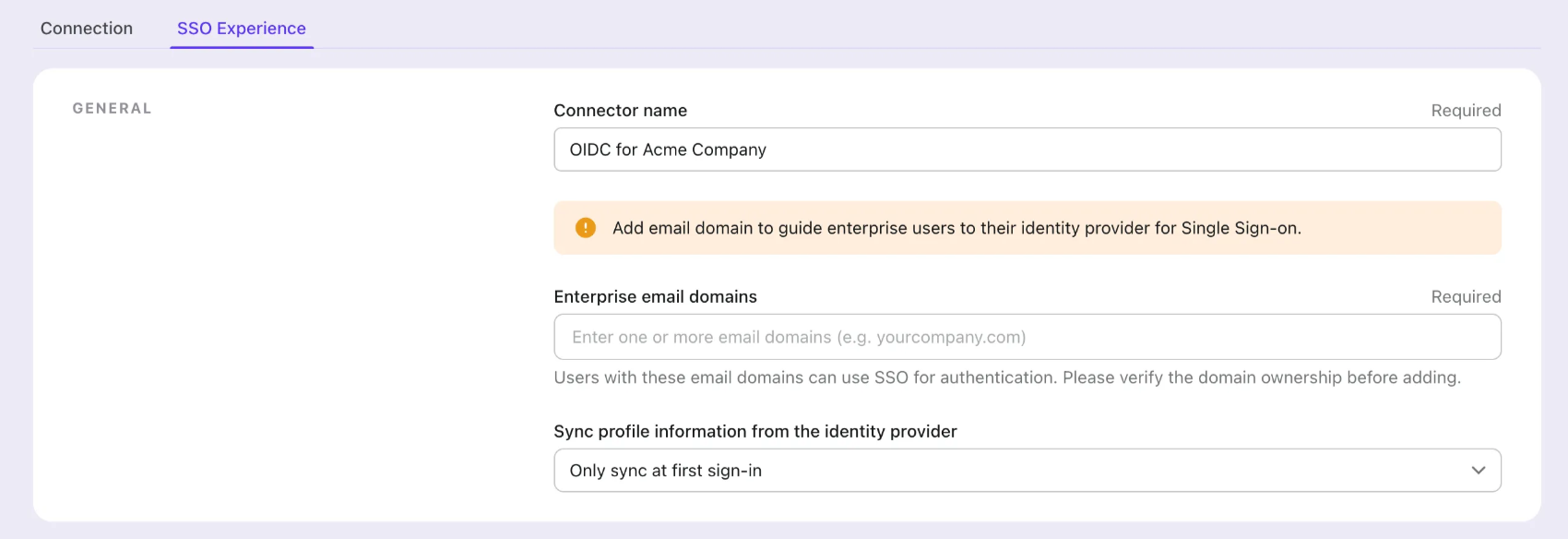

- Personnalisez l'expérience SSO et le domaine de messagerie de l’entreprise dans l'onglet "Expérience". Les utilisateurs se connectant avec le domaine de messagerie activé pour le SSO seront redirigés vers l'authentification SSO.

- Enregistrez les modifications.

Set up Azure AD SSO application

Étape 1 : Créer une application OIDC Microsoft EntraID

-

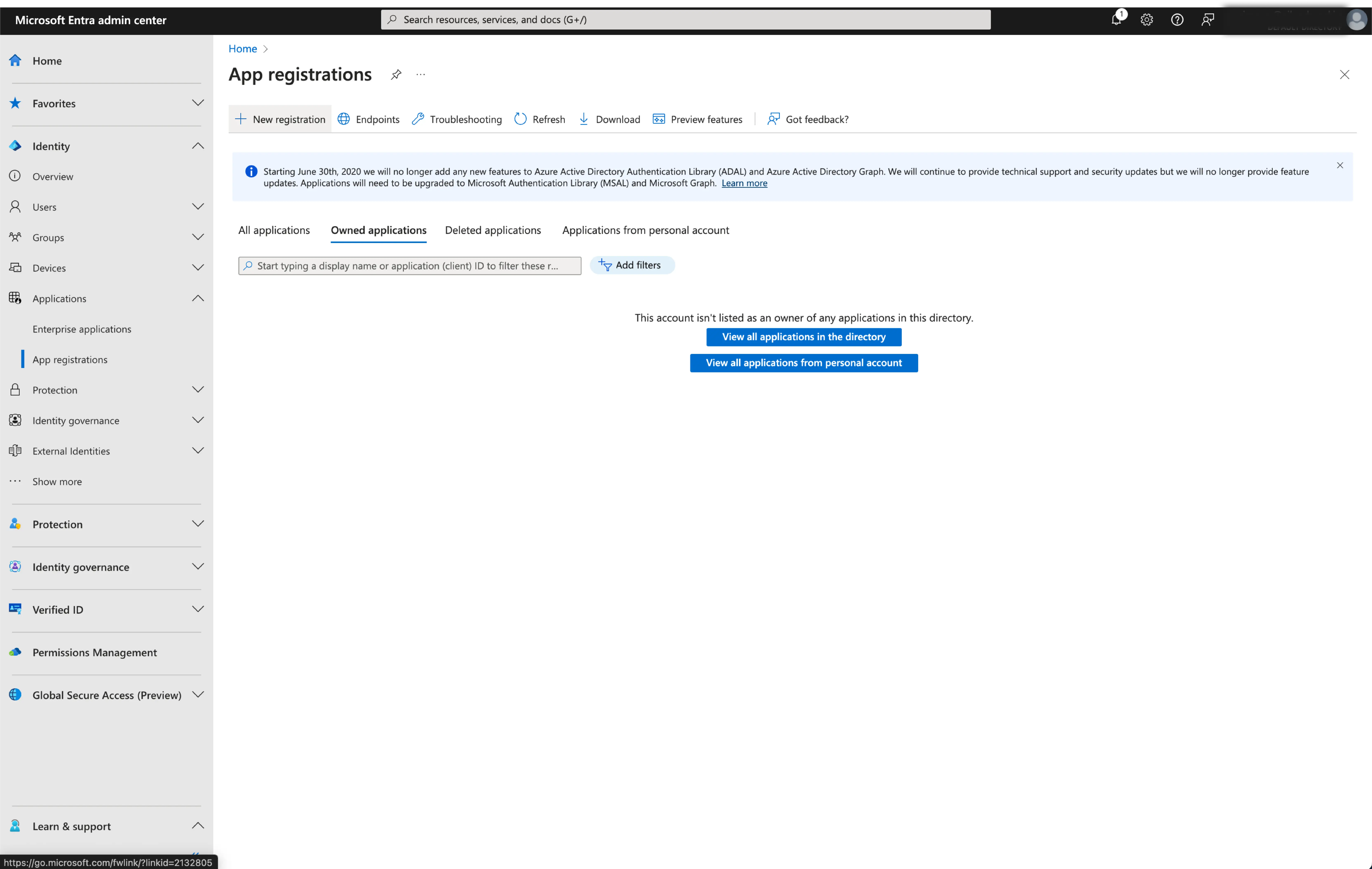

Allez sur le centre d'administration Microsoft Entra et connectez-vous en tant qu'administrateur.

-

Accédez à Identity > Applications > App registrations.

-

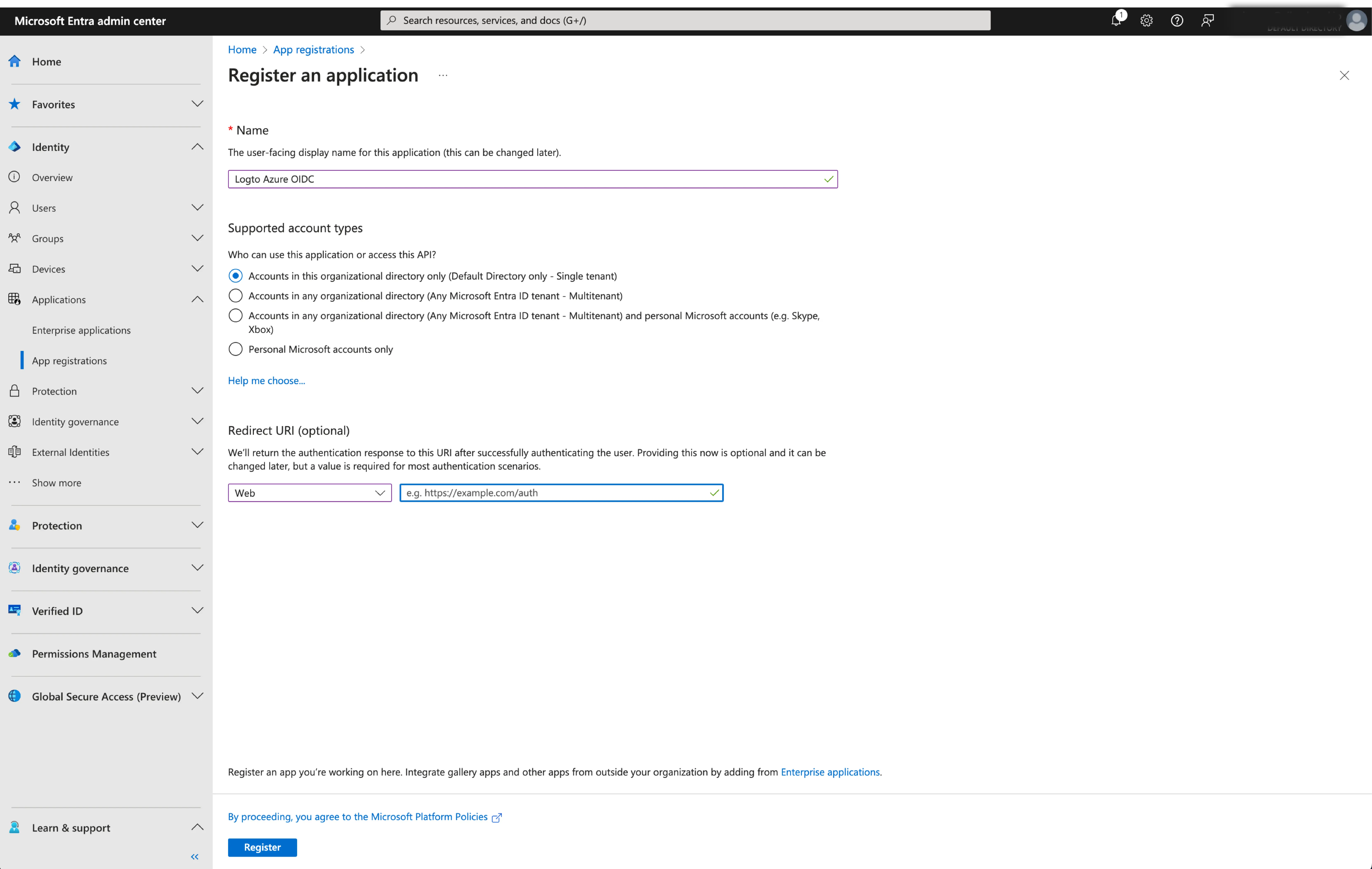

Sélectionnez

New registration. -

Entrez le nom de l'application et sélectionnez le type de compte approprié pour votre application.

-

Sélectionnez

Webcomme plateforme de l'application. -

Copiez et collez l'

URI de redirectiondepuis la page des paramètres SSO de Logto. L'URI de redirectionest l'URL où l'utilisateur est redirigé après s'être authentifié avec Microsoft Entra ID.

- Cliquez sur

Registerpour créer l'application.

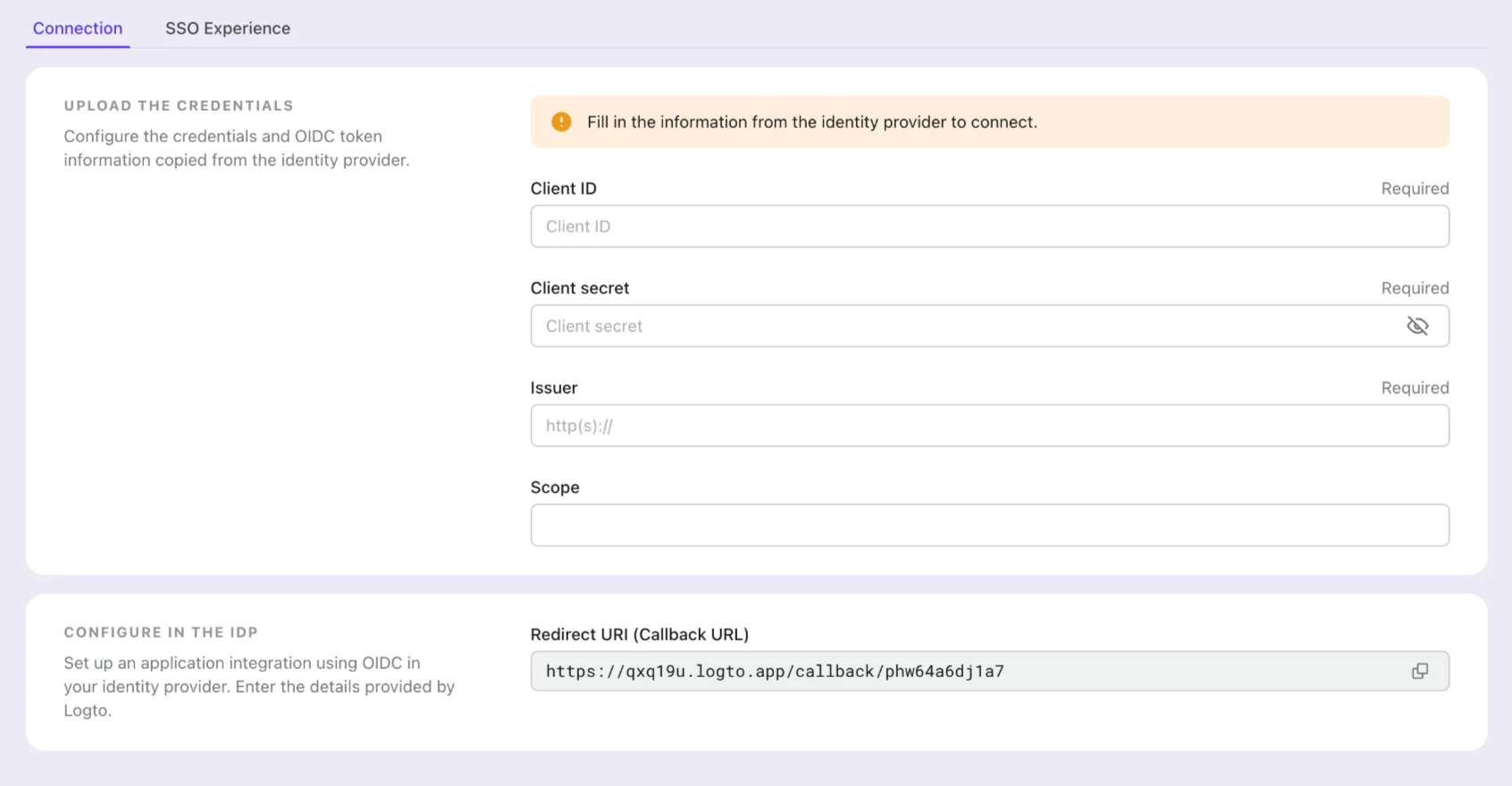

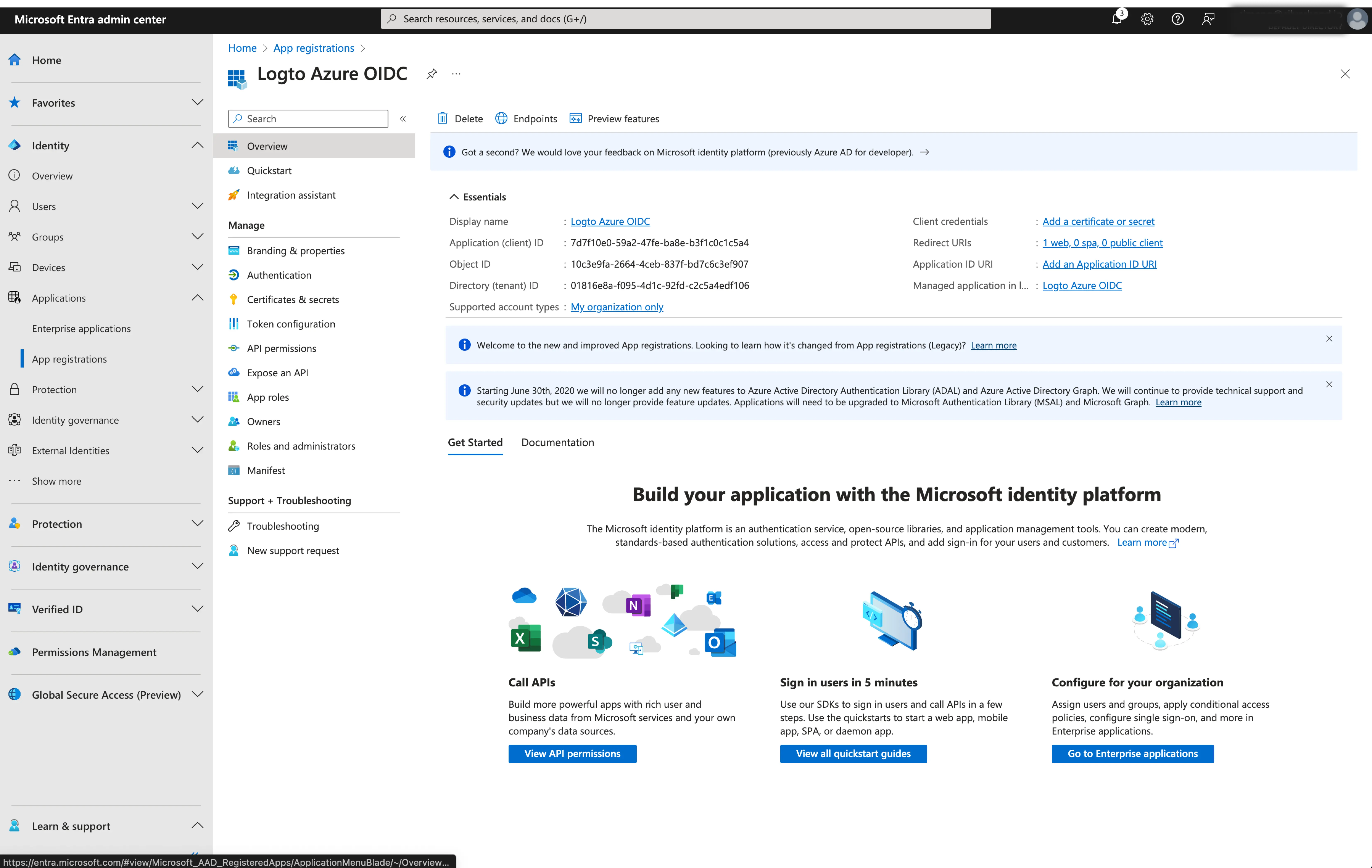

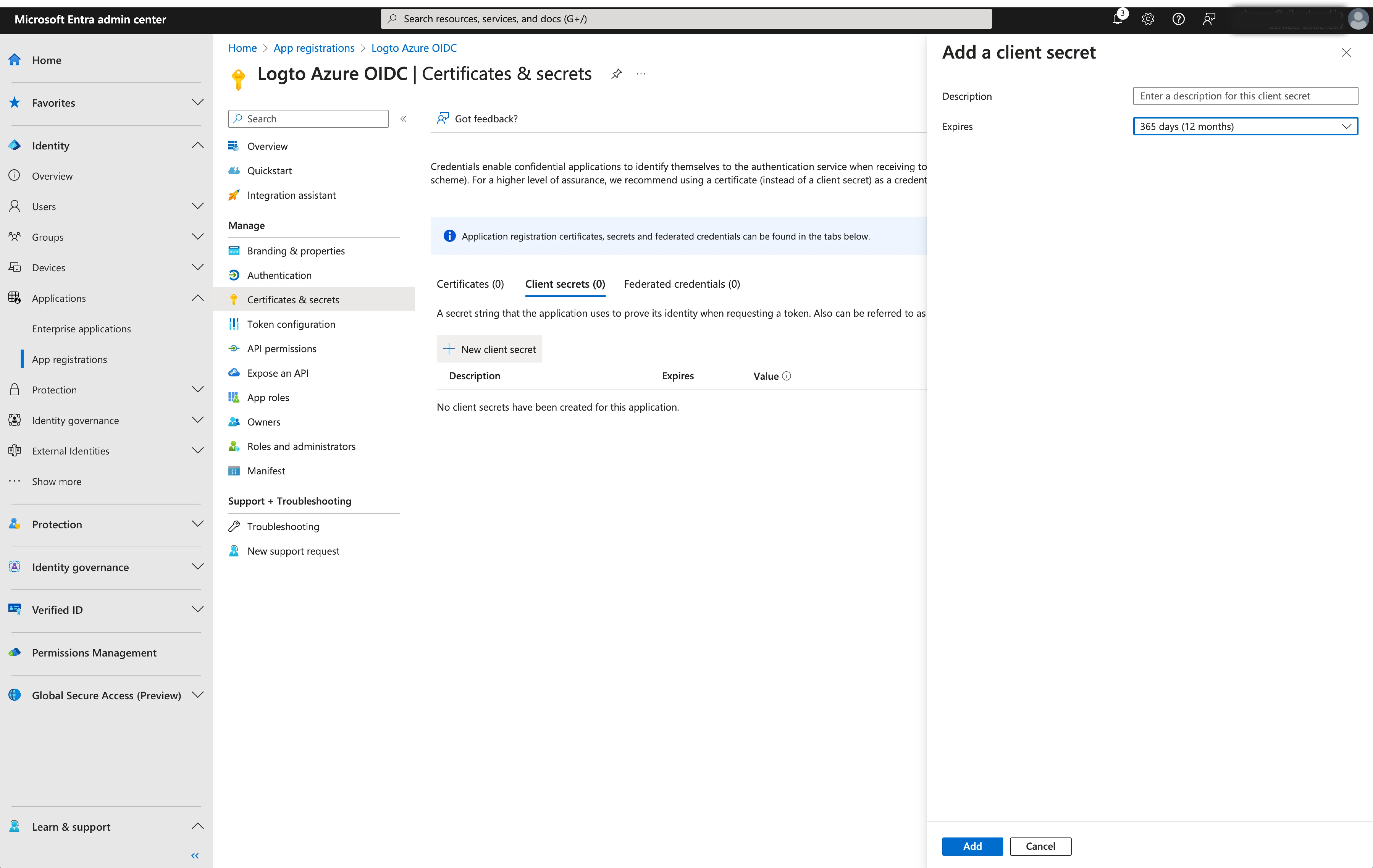

Étape 2 : Configurer le SSO OIDC Microsoft Entra ID dans Logto

Après avoir créé avec succès une application Microsoft Entra OIDC, vous devrez fournir les configurations du fournisseur d’identité (IdP) à Logto. Rendez-vous dans l’onglet Connection de la Console Logto et renseignez les configurations suivantes :

- ID client : Un identifiant unique attribué à votre application OIDC par Microsoft Entra. Cet identifiant est utilisé par Logto pour identifier et authentifier l’application lors du flux OIDC. Vous pouvez le trouver sur la page d’aperçu de l’application sous

Application (client) ID.

- Secret client : Créez un nouveau secret client et copiez la valeur dans Logto. Ce secret est utilisé pour authentifier l’application OIDC et sécuriser la communication entre Logto et le fournisseur d’identité (IdP).

-

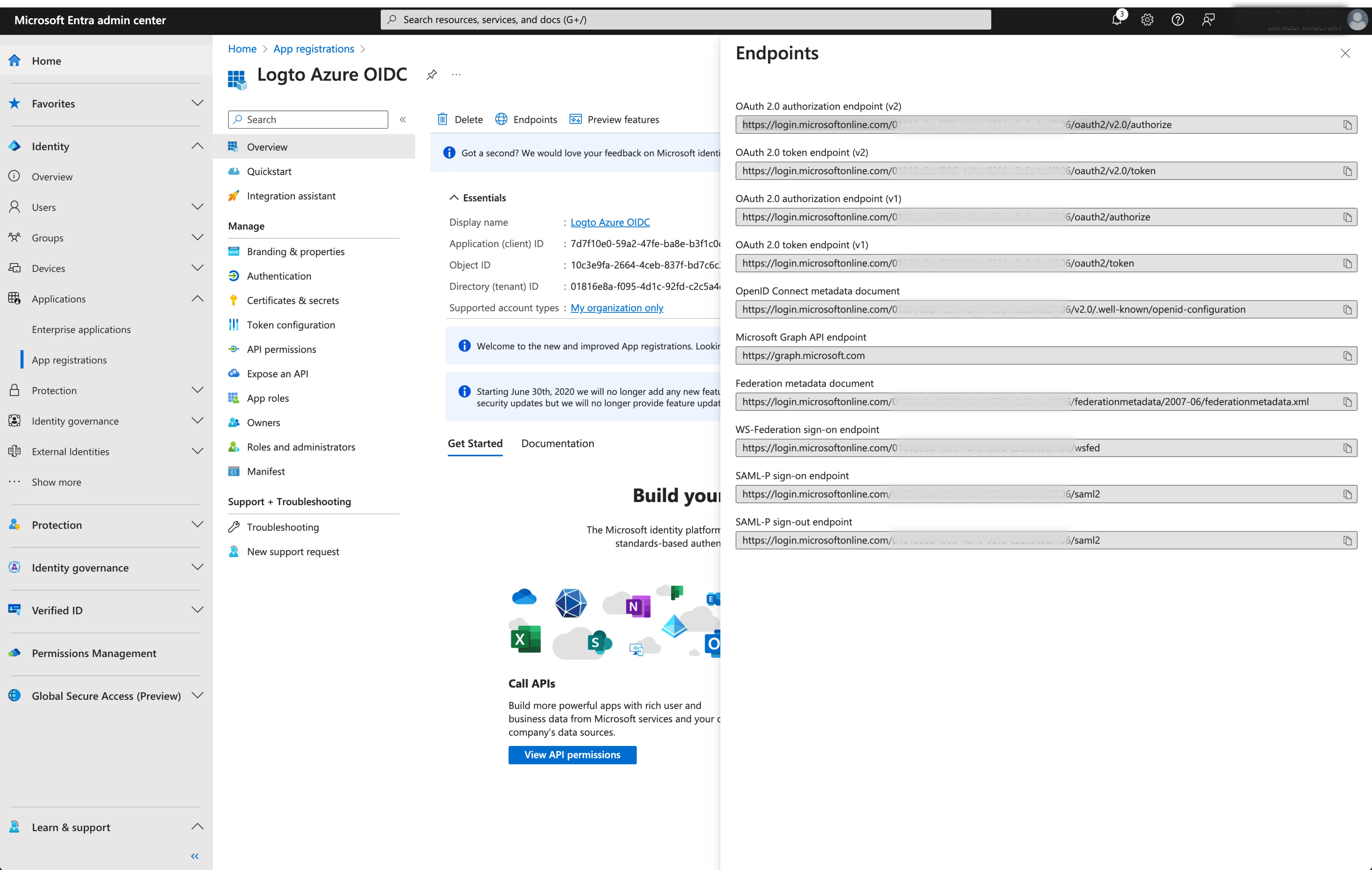

Émetteur (Issuer) : L’URL de l’émetteur, un identifiant unique pour le fournisseur d’identité (IdP), spécifiant l’emplacement où le fournisseur d’identité OIDC peut être trouvé. Il s’agit d’une partie cruciale de la configuration OIDC car elle permet à Logto de découvrir les points de terminaison nécessaires.

Au lieu de fournir manuellement tous ces points de terminaison OIDC, Logto récupère automatiquement toutes les configurations requises et les points de terminaison du fournisseur d’identité (IdP). Cela se fait en utilisant l’URL de l’émetteur que vous avez fournie et en effectuant un appel au point de terminaison de découverte du fournisseur d’identité (IdP).

Pour obtenir l’URL de l’émetteur, vous pouvez la trouver dans la section

Endpointsde la page d’aperçu de l’application.Repérez le point de terminaison

OpenID Connect metadata documentet copiez l’URL SANS le chemin final.well-known/openid-configuration. En effet, Logto ajoutera automatiquement.well-known/openid-configurationà l’URL de l’émetteur lors de la récupération des configurations OIDC.

- Portée (Scope) (optionnel) : Logto inclut automatiquement les portées requises (

openid,profileetemail) dans toutes les requêtes. Vous pouvez spécifier des portées supplémentaires sous forme de liste séparée par des espaces si votre application nécessite des permissions ou des niveaux d’accès supplémentaires du fournisseur d’identité (IdP).

Cliquez sur Save pour terminer le processus de configuration

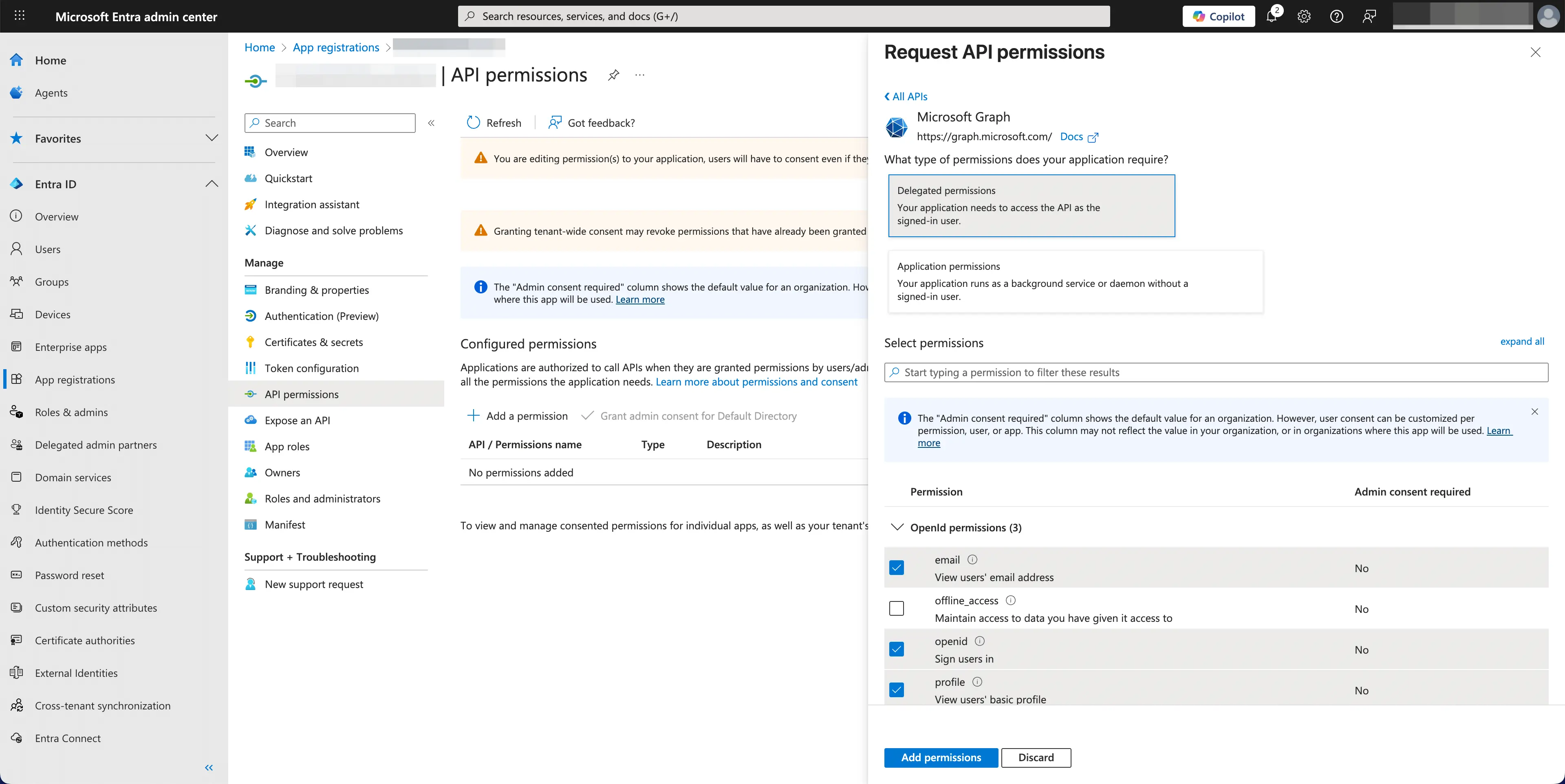

Étape 3 : Portées supplémentaires (facultatif)

Les portées (Scopes) définissent les permissions que votre application demande aux utilisateurs et contrôlent à quelles données votre application peut accéder depuis leurs comptes Microsoft Entra ID. La demande de permissions Microsoft Graph nécessite une configuration des deux côtés :

Dans le centre d'administration Microsoft Entra :

- Accédez à Microsoft Entra ID > Enregistrements d'applications et sélectionnez votre application.

- Allez dans Permissions API > Ajouter une permission > Microsoft Graph > Permissions déléguées.

- Sélectionnez uniquement les permissions requises par votre application :

- Permissions OpenID :

openid(Obligatoire) - Connecter les utilisateursprofile(Obligatoire) - Voir le profil de base des utilisateursemail(Obligatoire) - Voir l'adresse e-mail des utilisateursoffline_access(Optionnel) - Nécessaire uniquement si vous activez Stocker les jetons pour un accès API persistant dans le connecteur Logto et que vous devez obtenir des jetons de rafraîchissement pour un accès longue durée aux API Microsoft Graph.

- Accès API (Optionnel) : Ajoutez toutes les permissions supplémentaires nécessaires à votre application. Les permissions courantes de Microsoft Graph incluent

Mail.Read,Calendars.Read,Files.Read, etc. Parcourez la référence des permissions Microsoft Graph pour trouver les permissions disponibles.

- Permissions OpenID :

- Cliquez sur Ajouter des permissions pour confirmer la sélection.

- Si votre application nécessite un consentement administrateur pour certaines permissions, cliquez sur Accorder le consentement administrateur pour [Votre organisation].

Dans le connecteur Logto Microsoft Entra ID :

- Logto inclut automatiquement les portées

openid,profileetemailpour récupérer les informations d'identité de base de l'utilisateur. Vous pouvez laisser le champScopesvide si vous n'avez besoin que des informations de base de l'utilisateur. - Ajoutez

offline_accessau champScopessi vous prévoyez de stocker des jetons pour un accès API persistant. Cette portée permet d'obtenir des jetons de rafraîchissement pour un accès longue durée à l'API. - Ajoutez des portées supplémentaires (séparées par des espaces) dans le champ

Scopespour demander plus de données à Microsoft Graph. Utilisez les noms de portées standards, par exemple :User.Read Mail.Read Calendars.Read

Si votre application demande ces portées pour accéder à l'API Microsoft Graph et effectuer des actions, assurez-vous d'activer Stocker les jetons pour un accès API persistant dans le connecteur Logto Microsoft Entra ID. Voir la section suivante pour plus de détails.

Étape 4 : Stocker les jetons pour accéder aux API Microsoft (facultatif)

Si vous souhaitez accéder aux API Microsoft Graph et effectuer des actions avec l'autorisation de l'utilisateur, Logto doit obtenir des portées API spécifiques et stocker les jetons.

- Ajoutez les portées requises dans la configuration des permissions API de votre centre d'administration Microsoft Entra et dans le connecteur Microsoft Entra ID de Logto.

- Activez Stocker les jetons pour un accès API persistant dans le connecteur Microsoft Entra ID de Logto. Logto stockera de manière sécurisée les jetons d’accès Microsoft et les jetons de rafraîchissement dans le Secret Vault.

- Pour garantir que les jetons de rafraîchissement sont renvoyés, ajoutez la portée

offline_accessaux permissions de votre application Microsoft Entra ID et incluez-la dans les portées de votre connecteur Microsoft Entra ID de Logto. Cette portée permet à votre application de maintenir l'accès aux ressources pendant de longues périodes.

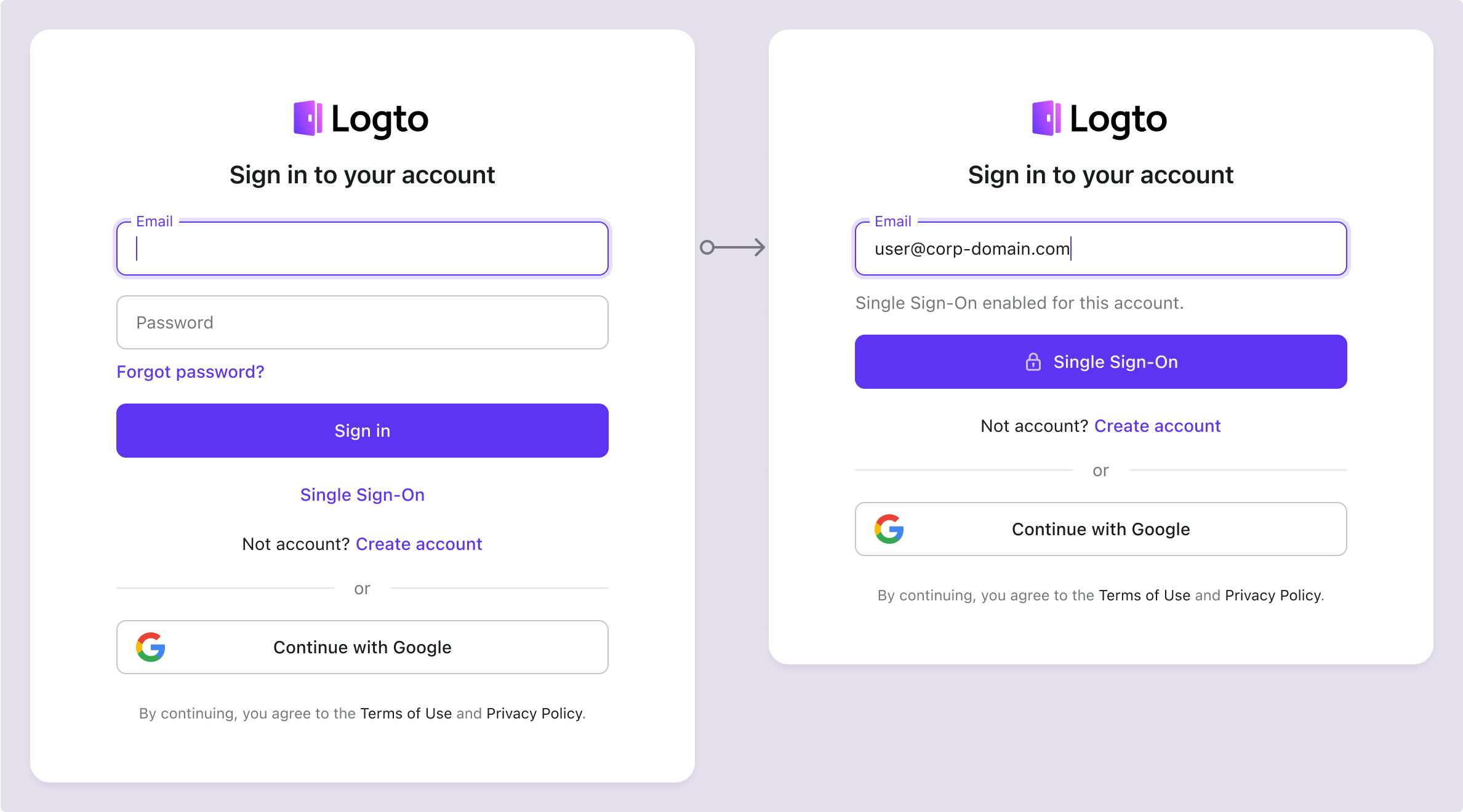

Étape 5 : Définir les domaines e-mail et activer le connecteur SSO

Fournissez les domains e-mail de votre organisation dans l’onglet experience du connecteur. Cela activera le connecteur SSO comme méthode d’authentification pour ces utilisateurs.

Les utilisateurs ayant des adresses e-mail dans les domaines spécifiés seront exclusivement limités à l’utilisation de votre connecteur SSO comme seule méthode d’authentification.

Save your configuration

Vérifiez que vous avez rempli les valeurs nécessaires dans la zone de configuration du connecteur Logto. Cliquez sur "Enregistrer et terminer" (ou "Enregistrer les modifications") et le connecteur Microsoft Entra ID OIDC enterprise SSO devrait être disponible maintenant.

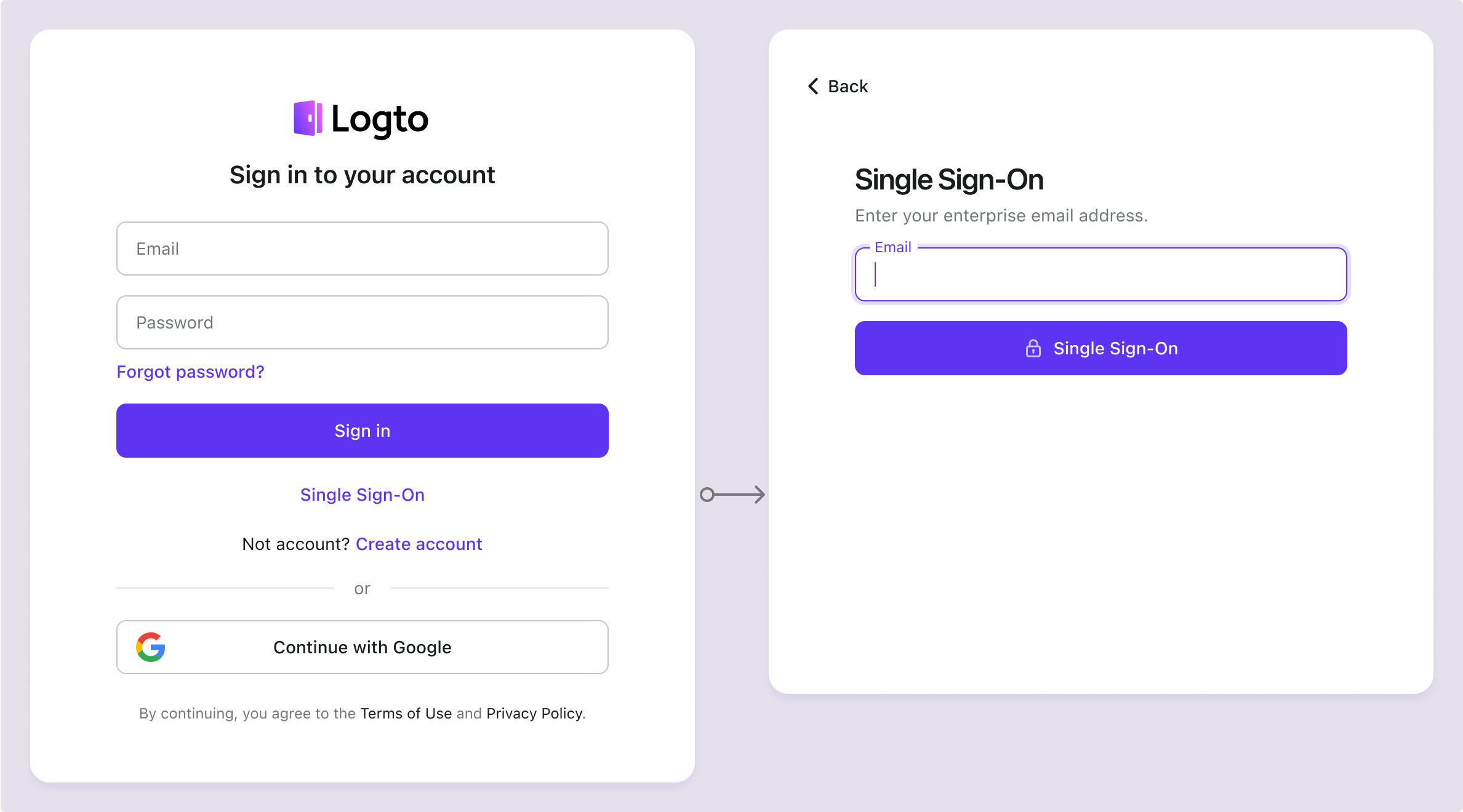

Enable Microsoft Entra ID OIDC enterprise SSO connector in Sign-in Experience

Vous n'avez pas besoin de configurer individuellement les connecteurs d'entreprise, Logto simplifie l'intégration du SSO dans vos applications en un seul clic.

- Accédez à : Console > Expérience de connexion > Inscription et connexion.

- Activez le bouton "SSO d’entreprise".

- Enregistrez les modifications.

Une fois activé, un bouton "Authentification unique (SSO)" apparaîtra sur votre page de connexion. Les utilisateurs d'entreprise avec des domaines de messagerie compatibles SSO peuvent accéder à vos services en utilisant leurs fournisseurs d’identité d’entreprise (IdPs).

Pour en savoir plus sur l'expérience utilisateur SSO, y compris le SSO initié par le SP et le SSO initié par l'IdP, consultez les flux utilisateur : SSO d’entreprise.

Testing and Validation

Retournez à votre application iOS (Swift). Vous devriez maintenant pouvoir vous connecter avec Microsoft Entra ID OIDC enterprise SSO. Profitez-en !

Further readings

Flux des utilisateurs finaux : Logto fournit des flux d'authentification prêts à l'emploi, y compris l'authentification multi-facteurs (MFA) et le SSO d’entreprise, ainsi que des API puissantes pour une mise en œuvre flexible des paramètres de compte, de la vérification de sécurité et de l'expérience multi-locataire.

Autorisation : L'autorisation définit les actions qu'un utilisateur peut effectuer ou les ressources auxquelles il peut accéder après avoir été authentifié. Découvrez comment protéger votre API pour les applications natives et monopages et mettre en œuvre le contrôle d’accès basé sur les rôles (RBAC).

Organisations : Particulièrement efficace dans les applications SaaS multi-locataires et B2B, la fonctionnalité d'organisation permet la création de locataires, la gestion des membres, le RBAC au niveau de l'organisation et l'approvisionnement juste-à-temps.

Série IAM client : Nos articles de blog en série sur la gestion des identités et des accès des clients (ou consommateurs), des sujets de base aux sujets avancés et au-delà.