Logto es una alternativa a Auth0 diseñada para aplicaciones modernas y productos SaaS. Ofrece servicios tanto de Cloud como de código abierto para ayudarte a lanzar rápidamente tu sistema de gestión e identidad (IAM). Disfruta de autenticación, autorización y gestión multi-tenant todo en uno.

Recomendamos comenzar con un tenant de desarrollo gratuito en Logto Cloud. Esto te permite explorar todas las características fácilmente.

En este artículo, repasaremos los pasos para construir rápidamente la experiencia de inicio de sesión de GitHub (autenticación de usuario) con Expo (React Native) y Logto.

Requisitos previos

- Una instancia de Logto en funcionamiento. Consulta la página de introducción para comenzar.

- Conocimientos básicos de Expo (React Native).

- Una cuenta de GitHub utilizable.

Crear una aplicación en Logto

Logto se basa en la autenticación OpenID Connect (OIDC) y la autorización OAuth 2.0. Admite la gestión de identidad federada a través de múltiples aplicaciones, comúnmente llamada inicio de sesión único (SSO).

Para crear tu aplicación Native app, simplemente sigue estos pasos:

- Abre la Consola de Logto. En la sección "Comenzar", haz clic en el enlace "Ver todo" para abrir la lista de marcos de aplicaciones. Alternativamente, puedes navegar a Consola de Logto > Aplicaciones, y hacer clic en el botón "Crear aplicación".

- En el modal que se abre, haz clic en la sección "Native app" o filtra todos los marcos "Native app" disponibles usando las casillas de filtro rápido a la izquierda. Haz clic en la tarjeta del marco "Expo" para comenzar a crear tu aplicación.

- Ingresa el nombre de la aplicación, por ejemplo, "Librería", y haz clic en "Crear aplicación".

🎉 ¡Ta-da! Acabas de crear tu primera aplicación en Logto. Verás una página de felicitaciones que incluye una guía de integración detallada. Sigue la guía para ver cómo será la experiencia en tu aplicación.

Integrar el SDK de Expo

- La siguiente demostración está construida sobre Expo ~50.0.6.

- El proyecto de ejemplo está disponible en nuestro repositorio SDK.

Instalación

Instala Logto SDK y las dependencias pares a través de tu gestor de paquetes favorito:

- npm

- Yarn

- pnpm

npm i @logto/rn

npm i expo-crypto expo-secure-store expo-web-browser @react-native-async-storage/async-storage

yarn add @logto/rn

yarn add expo-crypto expo-secure-store expo-web-browser @react-native-async-storage/async-storage

pnpm add @logto/rn

pnpm add expo-crypto expo-secure-store expo-web-browser @react-native-async-storage/async-storage

El paquete @logto/rn es el SDK para Logto. Los paquetes restantes son sus dependencias pares. No pudieron ser listados como dependencias directas porque el Expo CLI requiere que todas las dependencias para módulos nativos se instalen directamente dentro del package.json del proyecto raíz.

Si estás instalando esto en una aplicación React Native bare, también deberías seguir estas instrucciones de instalación adicionales.

Iniciar el proveedor de Logto

Importa y utiliza LogtoProvider para proporcionar un contexto de Logto:

import { LogtoProvider, LogtoConfig } from '@logto/rn';

const config: LogtoConfig = {

endpoint: '<your-logto-endpoint>',

appId: '<your-application-id>',

};

const App = () => (

<LogtoProvider config={config}>

<YourAppContent />

</LogtoProvider>

);

Implementar inicio y cierre de sesión

Antes de entrar en los detalles, aquí tienes una visión general rápida de la experiencia del usuario final. El proceso de inicio de sesión se puede simplificar de la siguiente manera:

- Tu aplicación invoca el método de inicio de sesión.

- El usuario es redirigido a la página de inicio de sesión de Logto. Para aplicaciones nativas, se abre el navegador del sistema.

- El usuario inicia sesión y es redirigido de vuelta a tu aplicación (configurada como el URI de redirección).

Sobre el inicio de sesión basado en redirección

- Este proceso de autenticación sigue el protocolo OpenID Connect (OIDC), y Logto aplica medidas de seguridad estrictas para proteger el inicio de sesión del usuario.

- Si tienes múltiples aplicaciones, puedes usar el mismo proveedor de identidad (Logto). Una vez que el usuario inicia sesión en una aplicación, Logto completará automáticamente el proceso de inicio de sesión cuando el usuario acceda a otra aplicación.

Para aprender más sobre la lógica y los beneficios del inicio de sesión basado en redirección, consulta Experiencia de inicio de sesión de Logto explicada.

Cambia a la página de detalles de la aplicación de Logto Console. Añade un URI de redirección nativo (por ejemplo, io.logto://callback), luego haz clic en "Guardar".

-

Para iOS, el esquema del URI de redirección realmente no importa ya que la clase

ASWebAuthenticationSessionescuchará el URI de redirección independientemente de si está registrado. -

Para Android, el esquema del URI de redirección debe completarse en el archivo

app.jsonde Expo, por ejemplo:app.json{

"expo": {

"scheme": "io.logto"

}

}

Ahora de vuelta a tu aplicación, puedes usar el hook useLogto para iniciar y cerrar sesión:

import { useLogto } from '@logto/rn';

import { Button } from 'react-native';

const Content = () => {

const { signIn, signOut, isAuthenticated } = useLogto();

return (

<div>

{isAuthenticated ? (

<Button title="Cerrar sesión" onPress={async () => signOut()} />

) : (

// Reemplaza el URI de redirección con el tuyo propio

<Button title="Iniciar sesión" onPress={async () => signIn('io.logto://callback')} />

)}

</div>

);

};

Punto de control: Prueba tu aplicación

Ahora, puedes probar tu aplicación:

- Ejecuta tu aplicación, verás el botón de inicio de sesión.

- Haz clic en el botón de inicio de sesión, el SDK iniciará el proceso de inicio de sesión y te redirigirá a la página de inicio de sesión de Logto.

- Después de iniciar sesión, serás redirigido de vuelta a tu aplicación y verás el botón de cierre de sesión.

- Haz clic en el botón de cierre de sesión para limpiar el almacenamiento de tokens y cerrar sesión.

Añadir el conector GitHub

Para habilitar un inicio de sesión rápido y mejorar la conversión de usuarios, conéctate con Expo como un proveedor de identidad (IdP). El conector social de Logto te ayuda a establecer esta conexión en minutos permitiendo la entrada de varios parámetros.

Para añadir un conector social, simplemente sigue estos pasos:

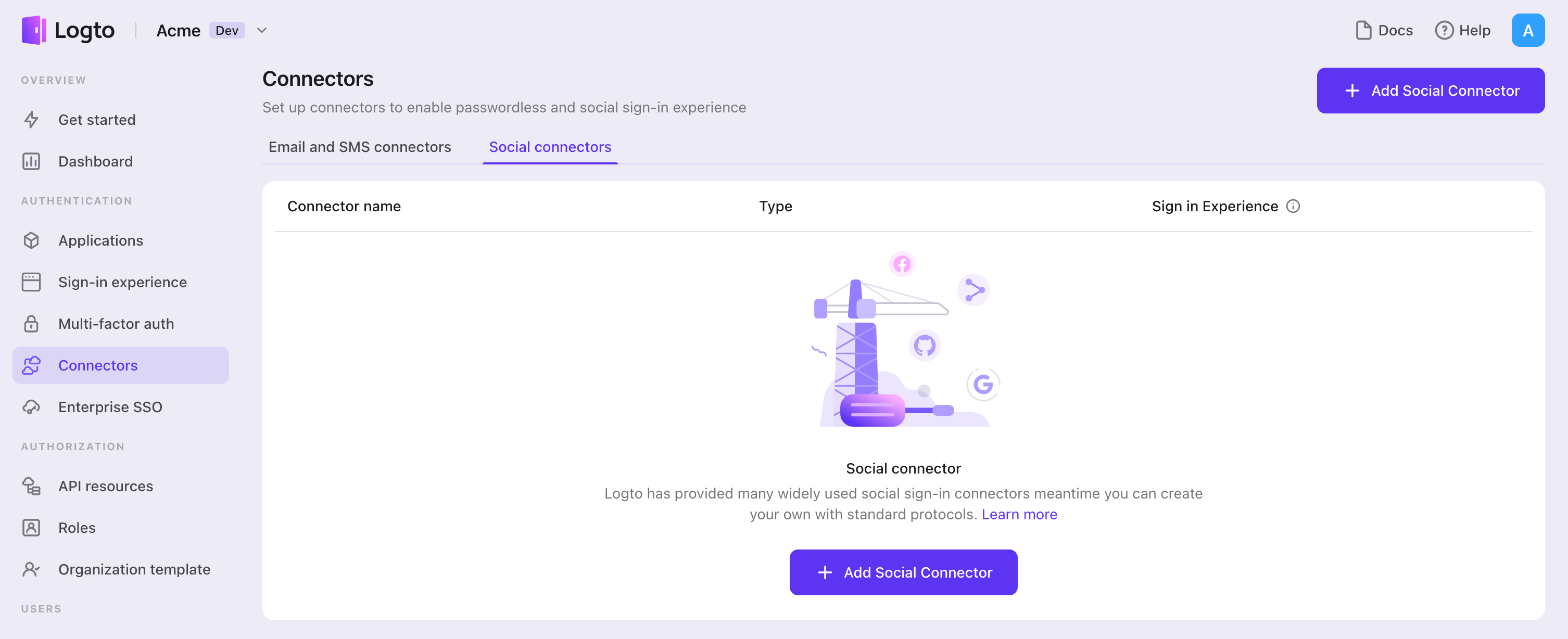

- Navega a Console > Connectors > Social Connectors.

- Haz clic en "Add social connector" y selecciona "GitHub".

- Sigue la guía README y completa los campos requeridos y personaliza la configuración.

Si estás siguiendo la guía del Conector en el lugar, puedes omitir la siguiente sección.

Configura GitHub OAuth app

Paso 1: Crea una aplicación OAuth en GitHub

Antes de poder usar GitHub como proveedor de autenticación, debes crear una aplicación OAuth en GitHub para obtener credenciales de OAuth 2.0.

- Ve a GitHub e inicia sesión con tu cuenta, o crea una nueva si es necesario.

- Navega a Settings > Developer settings > OAuth apps.

- Haz clic en New OAuth App para registrar una nueva aplicación:

- Application name: Ingresa un nombre descriptivo para tu aplicación.

- Homepage URL: Ingresa la URL de la página principal de tu aplicación.

- Authorization callback URL: Copia el Callback URI de tu conector de GitHub en Logto y pégalo aquí. Después de que los usuarios inicien sesión con GitHub, serán redirigidos aquí con un código de autorización que Logto utiliza para completar la autenticación.

- Application description: (Opcional) Agrega una breve descripción de tu aplicación.

- Haz clic en Register application para crear la aplicación OAuth.

Sugerimos no marcar la casilla Enable Device Flow, ya que los usuarios que inicien sesión con GitHub en dispositivos móviles tendrían que confirmar la acción inicial de inicio de sesión en la aplicación móvil de GitHub. Muchos usuarios de GitHub no instalan la aplicación móvil de GitHub en sus teléfonos, lo que podría bloquear el flujo de inicio de sesión. Solo habilita esto si esperas que los usuarios finales confirmen su flujo de inicio de sesión a través de la aplicación móvil de GitHub. Consulta los detalles sobre el device flow.

Para más detalles sobre cómo configurar aplicaciones OAuth en GitHub, consulta Creating an OAuth App.

Paso 2: Configura tu conector de Logto

Después de crear la aplicación OAuth en GitHub, serás redirigido a una página de detalles donde podrás copiar el Client ID y generar un Client secret.

- Copia el Client ID de tu aplicación OAuth de GitHub y pégalo en el campo

clientIden Logto. - Haz clic en Generate a new client secret en GitHub para crear un nuevo secreto, luego cópialo y pégalo en el campo

clientSecreten Logto. - Haz clic en Save and Done en Logto para conectar tu sistema de identidad con GitHub.

Mantén tu Client secret seguro y nunca lo expongas en código del lado del cliente. Los client secrets de GitHub no se pueden recuperar si se pierden; tendrás que generar uno nuevo.

Paso 3: Configura los alcances (Scopes) (Opcional)

Los alcances (Scopes) definen los permisos que tu aplicación solicita a los usuarios y controlan a qué datos puede acceder tu aplicación desde sus cuentas de GitHub.

Utiliza el campo Scopes en Logto para solicitar permisos adicionales a GitHub. Elige uno de los siguientes enfoques según tus necesidades:

Opción 1: No se necesitan alcances de API adicionales

- Deja el campo

Scopesen tu conector de GitHub en Logto en blanco. - Se solicitará el alcance predeterminado

read:userpara asegurar que Logto pueda obtener correctamente la información básica del usuario (por ejemplo, correo electrónico, nombre, avatar).

Opción 2: Solicitar alcances adicionales al iniciar sesión

- Consulta todos los alcances de GitHub para aplicaciones OAuth disponibles y agrega solo los que tu aplicación necesite.

- Ingresa todos los alcances deseados en el campo Scopes, separados por espacios.

- Cualquier alcance que listes aquí sobrescribe los valores predeterminados, así que siempre incluye el alcance de autenticación:

read:user. - Alcances adicionales comunes incluyen:

repo: Control total de repositorios privadospublic_repo: Acceso a repositorios públicosuser:email: Acceso a direcciones de correo electrónico del usuarionotifications: Acceso a notificaciones

- Asegúrate de que todos los alcances estén escritos correctamente y sean válidos. Un alcance incorrecto o no soportado resultará en un error de "Invalid scope" por parte de GitHub.

Opción 3: Solicitar alcances incrementales más adelante

- Después de que el usuario inicie sesión, puedes solicitar alcances adicionales bajo demanda reiniciando un flujo de autorización social federado y actualizando el conjunto de tokens almacenados del usuario.

- Estos alcances adicionales no necesitan ser ingresados en el campo

Scopesde tu conector de GitHub en Logto, y pueden lograrse a través de la Social Verification API de Logto.

Siguiendo estos pasos, tu conector de GitHub en Logto solicitará exactamente los permisos que tu aplicación necesita, ni más ni menos.

Si tu aplicación solicita estos alcances para acceder a la API de GitHub y realizar acciones, asegúrate de habilitar Store tokens for persistent API access en el conector de GitHub de Logto. Consulta la siguiente sección para más detalles.

Paso 4: Configuración general

Aquí tienes algunas configuraciones generales que no bloquearán la conexión con GitHub pero pueden afectar la experiencia de autenticación del usuario final.

Sincronizar información del perfil

En el conector de GitHub, puedes establecer la política para sincronizar la información del perfil, como nombres de usuario y avatares. Elige entre:

- Solo sincronizar al registrarse: La información del perfil se obtiene una vez cuando el usuario inicia sesión por primera vez.

- Siempre sincronizar al iniciar sesión: La información del perfil se actualiza cada vez que el usuario inicia sesión.

Almacenar tokens para acceder a las APIs de GitHub (Opcional)

Si deseas acceder a las APIs de GitHub y realizar acciones con la autorización del usuario (ya sea mediante inicio de sesión social o vinculación de cuentas), Logto necesita obtener alcances de API específicos y almacenar los tokens.

- Agrega los alcances requeridos siguiendo las instrucciones anteriores.

- Habilita Store tokens for persistent API access en el conector de GitHub de Logto. Logto almacenará de forma segura los tokens de acceso de GitHub en el Secret Vault.

Cuando usas una OAuth App de GitHub como se describe en este tutorial, no puedes obtener un refresh token de GitHub porque su token de acceso no expira a menos que el usuario lo revoque manualmente. Por lo tanto, no necesitas agregar offline_access en el campo Scopes; hacerlo puede causar un error.

Si deseas que el token de acceso expire o usar refresh tokens, considera integrar con una GitHub App en su lugar. Aprende sobre las diferencias entre GitHub Apps y OAuth Apps.

Paso 5: Prueba tu integración (Opcional)

Antes de lanzar, prueba tu integración con GitHub:

- Usa el conector en un tenant de desarrollo de Logto.

- Verifica que los usuarios puedan iniciar sesión con GitHub.

- Comprueba que se soliciten los alcances correctos.

- Prueba las llamadas a la API si estás almacenando tokens.

Las aplicaciones OAuth de GitHub funcionan con cualquier cuenta de usuario de GitHub de inmediato; no es necesario tener usuarios de prueba ni aprobación de la aplicación como en otras plataformas.

Guarda tu configuración

Verifica que hayas completado los valores necesarios en el área de configuración del conector Logto. Haz clic en "Guardar y listo" (o "Guardar cambios") y el conector GitHub debería estar disponible ahora.

Habilitar el conector GitHub en la Experiencia de inicio de sesión

Una vez que crees un conector social con éxito, puedes habilitarlo como un botón "Continuar con GitHub" en la Experiencia de inicio de sesión.

- Navega a Consola > Experiencia de inicio de sesión > Registro e inicio de sesión.

- (Opcional) Elige "No aplicable" para el identificador de registro si solo necesitas inicio de sesión social.

- Añade el conector GitHub configurado a la sección "Inicio de sesión social".

Pruebas y Validación

Regresa a tu aplicación Expo (React Native). Ahora deberías poder iniciar sesión con GitHub. ¡Disfruta!

Lecturas adicionales

Flujos de usuario final: Logto proporciona flujos de autenticación listos para usar, incluyendo MFA y SSO empresarial, junto con potentes APIs para la implementación flexible de configuraciones de cuenta, verificación de seguridad y experiencia multi-tenant.

Autorización (Authorization): La autorización define las acciones que un usuario puede realizar o los recursos a los que puede acceder después de ser autenticado. Explora cómo proteger tu API para aplicaciones nativas y de una sola página e implementar el Control de Acceso Basado en Roles (RBAC).

Organizaciones (Organizations): Particularmente efectivo en aplicaciones SaaS multi-tenant y B2B, la función de organización permite la creación de inquilinos, gestión de miembros, RBAC a nivel de organización y aprovisionamiento justo a tiempo.

Serie IAM del cliente: Nuestros artículos de blog en serie sobre la Gestión de Identidad y Acceso del Cliente (o Consumidor), desde los conceptos básicos hasta temas avanzados y más allá.