Logto は、モダンなアプリや SaaS 製品向けに設計された Auth0 の代替です。 Cloud と オープンソース の両方のサービスを提供し、アイデンティティと管理 (IAM) システムを迅速に立ち上げるのに役立ちます。認証 (Authentication)、認可 (Authorization)、マルチテナント管理を すべて一つに まとめて楽しんでください。

Logto Cloud で無料の開発テナントから始めることをお勧めします。これにより、すべての機能を簡単に探索できます。

この記事では、WordPress プラグイン と Logto を使用して、Google Workspace enterprise SSO サインイン体験(ユーザー認証 (Authentication))を迅速に構築する手順を説明します。

前提条件

- 稼働中の Logto インスタンス。紹介ページ をチェックして始めてください。

- WordPress プラグイン の基本的な知識。

- 使用可能な Google Workspace enterprise SSO アカウント。

Create an application in Logto

Logto は OpenID Connect (OIDC) 認証 (Authentication) と OAuth 2.0 認可 (Authorization) に基づいています。これは、複数のアプリケーション間でのフェデレーテッドアイデンティティ管理をサポートし、一般的にシングルサインオン (SSO) と呼ばれます。

あなたの 従来のウェブ アプリケーションを作成するには、次の手順に従ってください:

- Logto コンソール を開きます。「Get started」セクションで、「View all」リンクをクリックしてアプリケーションフレームワークのリストを開きます。あるいは、Logto Console > Applications に移動し、「Create application」ボタンをクリックします。

- 開いたモーダルで、左側のクイックフィルターチェックボックスを使用して、利用可能なすべての "従来のウェブ" フレームワークをフィルタリングするか、"従来のウェブ" セクションをクリックします。"WordPress" フレームワークカードをクリックして、アプリケーションの作成を開始します。

- アプリケーション名を入力します。例:「Bookstore」と入力し、「Create application」をクリックします。

🎉 タダーン!Logto で最初のアプリケーションを作成しました。詳細な統合ガイドを含むお祝いページが表示されます。ガイドに従って、アプリケーションでの体験を確認してください。

Integrate WordPress SDK

プラグインのインストール

- WordPress 管理パネルから

- アップロードから

- プラグイン > 新規追加 に移動します。

- 「Logto」を検索するか、検索ボックスに https://wordpress.org/plugins/logto/ を入力します。

- 今すぐインストール をクリックします。

- 有効化 をクリックします。

- 次のリンクのいずれかから Logto WordPress プラグインをダウンロードします:

- 最新リリース:

logto-plugin-<version>.zip形式のファイルをダウンロードします。 - WordPress プラグインディレクトリ:ダウンロード ボタンをクリックしてファイルをダウンロードします。

- 最新リリース:

- プラグインの ZIP ファイルをダウンロードします。

- WordPress 管理パネルで プラグイン > 新規追加 に移動します。

- プラグインのアップロード をクリックします。

- ダウンロードした ZIP ファイルを選択し、今すぐインストール をクリックします。

- 有効化 をクリックします。

プラグインの設定

これで、WordPress 管理パネルのサイドバーに Logto メニューが表示されるはずです。Logto > 設定 をクリックしてプラグインを設定します。

プラグインを設定する前に、Logto コンソールで 従来のウェブ アプリケーションを作成しておく必要があります。まだ作成していない場合は、Logto をアプリケーションに統合する を参照してください。

プラグインを開始するための最小限の設定は次のとおりです:

- Logto エンドポイント:Logto テナントのエンドポイント。

- アプリ ID:Logto アプリケーションのアプリ ID。

- アプリシークレット:Logto アプリケーションの有効なアプリシークレットのいずれか。

すべての値は Logto コンソールのアプリケーション詳細ページで見つけることができます。

値を入力したら、変更を保存 をクリックします(ボタンが見つからない場合はページの下までスクロールしてください)。

リダイレクト URI の設定

リダイレクト URI は、ユーザーが認証された後に Logto がリダイレクトする URL です。また、サインアウト後のリダイレクト URI は、ユーザーがログアウトした後に Logto がリダイレクトする URL です。

サインインフローを説明する非規範的なシーケンス図はこちらです:

サインアウトフローがどのように見えるかを示す非規範的なシーケンス図はこちらです:

リダイレクトが必要な理由について詳しくは、サインイン体験の説明 を参照してください。

この場合、Logto コンソールで両方のリダイレクト URI を設定する必要があります。リダイレクト URI を見つけるには、WordPress 管理パネルの Logto > 設定 ページに移動します。リダイレクト URI と サインアウト後のリダイレクト URI フィールドが表示されます。

- リダイレクト URI と サインアウト後のリダイレクト URI の値をコピーし、Logto コンソールの リダイレクト URI と サインアウト後のリダイレクト URI フィールドに貼り付けます。

- Logto コンソールで 変更を保存 をクリックします。

チェックポイント:WordPress ウェブサイトのテスト

これで、WordPress ウェブサイトで Logto の統合をテストできます:

- 必要に応じてシークレットブラウザウィンドウを開きます。

- WordPress ウェブサイトを訪問し、該当する場合は ログイン リンクをクリックするか、直接ログインページ(例:

https://example.com/wp-login.php)にアクセスします。 - ページは Logto サインインページにリダイレクトされるはずです。

- サインインまたはサインアッププロセスを完了します。

- 認証が成功すると、WordPress ウェブサイトに戻り、自動的にログインされるはずです。

- ログアウト リンクをクリックして WordPress ウェブサイトからログアウトします。

- Logto サインアウトページにリダイレクトされ、その後 WordPress ウェブサイトに戻るはずです。

- WordPress ウェブサイトからログアウトされているはずです。

WordPress プラグインの設定について詳しく知るには、 WordPress クイックスタート を参照してください。

Add Google Workspace enterprise SSO connector

アクセス管理を簡素化し、大規模なクライアント向けにエンタープライズレベルの保護を得るために、WordPress をフェデレーテッドアイデンティティプロバイダーとして接続します。Logto エンタープライズシングルサインオン (SSO) コネクターは、いくつかのパラメーター入力を許可することで、この接続を数分で確立するのに役立ちます。

エンタープライズ SSO コネクターを追加するには、次の手順に従ってください:

- Logto コンソール > エンタープライズ SSO に移動します。

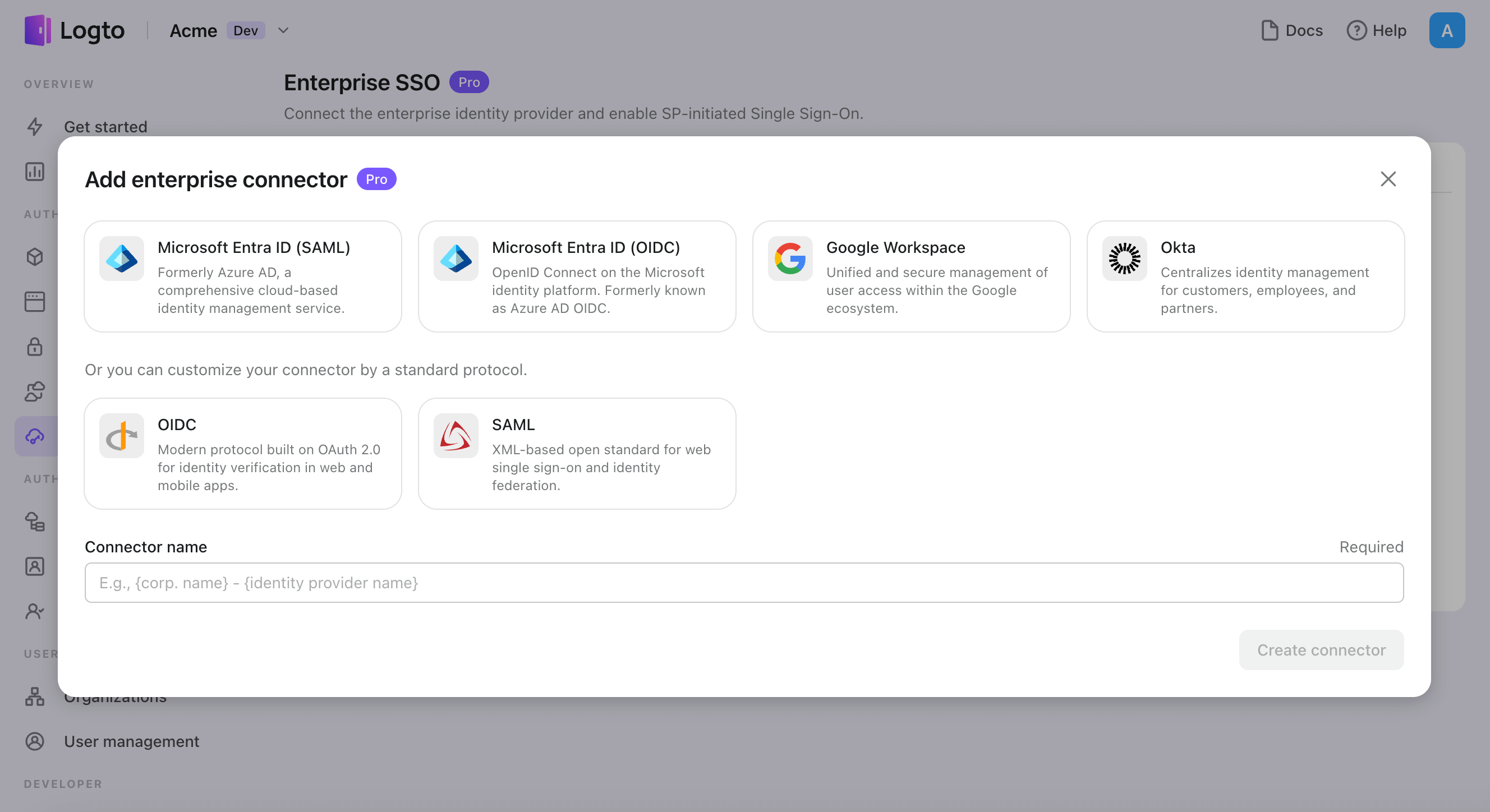

- 「エンタープライズコネクターを追加」ボタンをクリックし、SSO プロバイダーのタイプを選択します。Microsoft Entra ID (Azure AD)、Google Workspace、Okta の事前構築されたコネクターから選択するか、標準の OpenID Connect (OIDC) または SAML プロトコルを使用してカスタム SSO 接続を作成します。

- 一意の名前を指定します(例:Acme Company の SSO サインイン)。

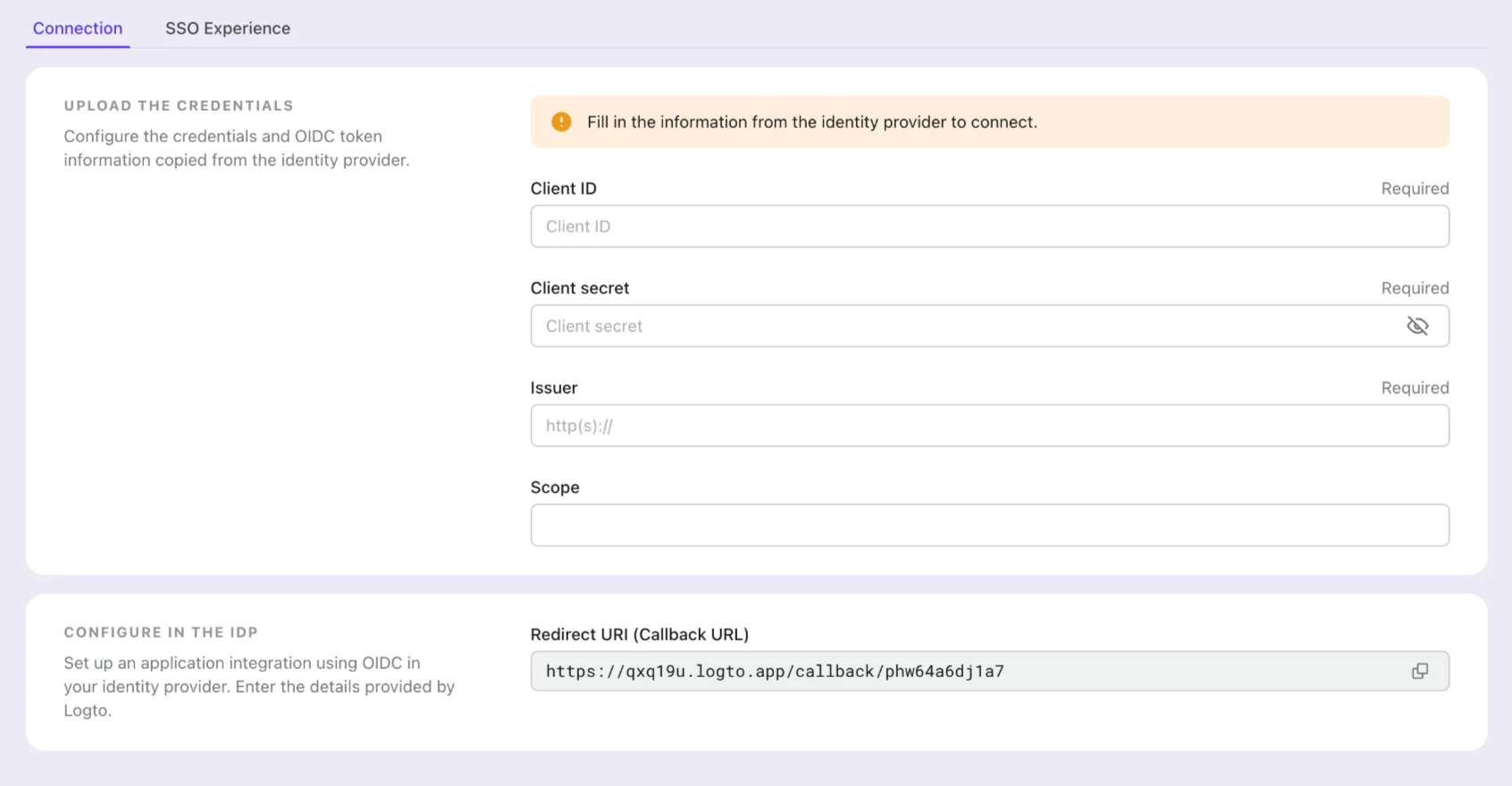

- 「接続」タブで IdP と接続を構成します。各コネクタータイプのガイドを上記で確認してください。

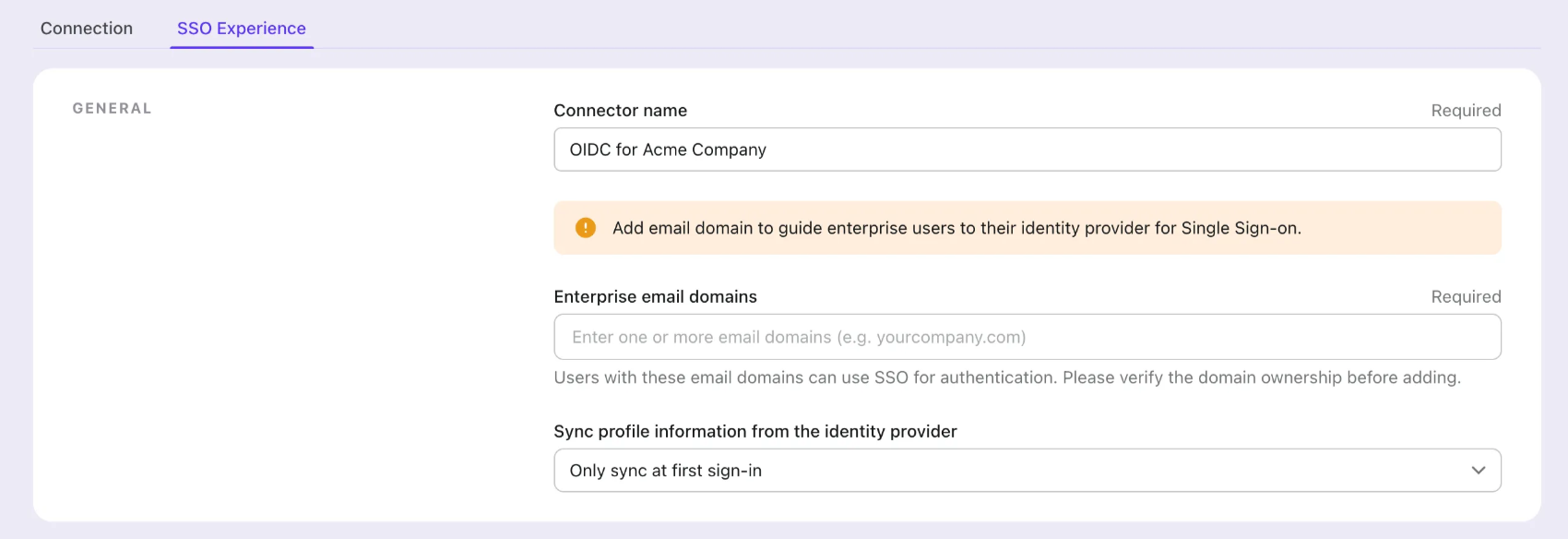

- 「体験 (Experience)」タブで SSO 体験と企業の メールドメイン をカスタマイズします。SSO 対応のメールドメインでサインインするユーザーは、SSO 認証にリダイレクトされます。

- 変更を保存します。

Set up Google Cloud Platform

ステップ 1: Google Cloud Platform で新しいプロジェクトを作成する

Google Workspace を認証 (Authentication) プロバイダーとして使用する前に、Google API Console でプロジェクトを設定し、OAuth 2.0 資格情報を取得する必要があります。すでにプロジェクトがある場合は、このステップをスキップできます。そうでない場合は、Google 組織の下で新しいプロジェクトを作成してください。

ステップ 2: アプリケーションの同意画面 (Consent screen) を設定する

新しい OIDC 資格情報を作成するには、アプリケーションの同意画面を設定する必要があります。

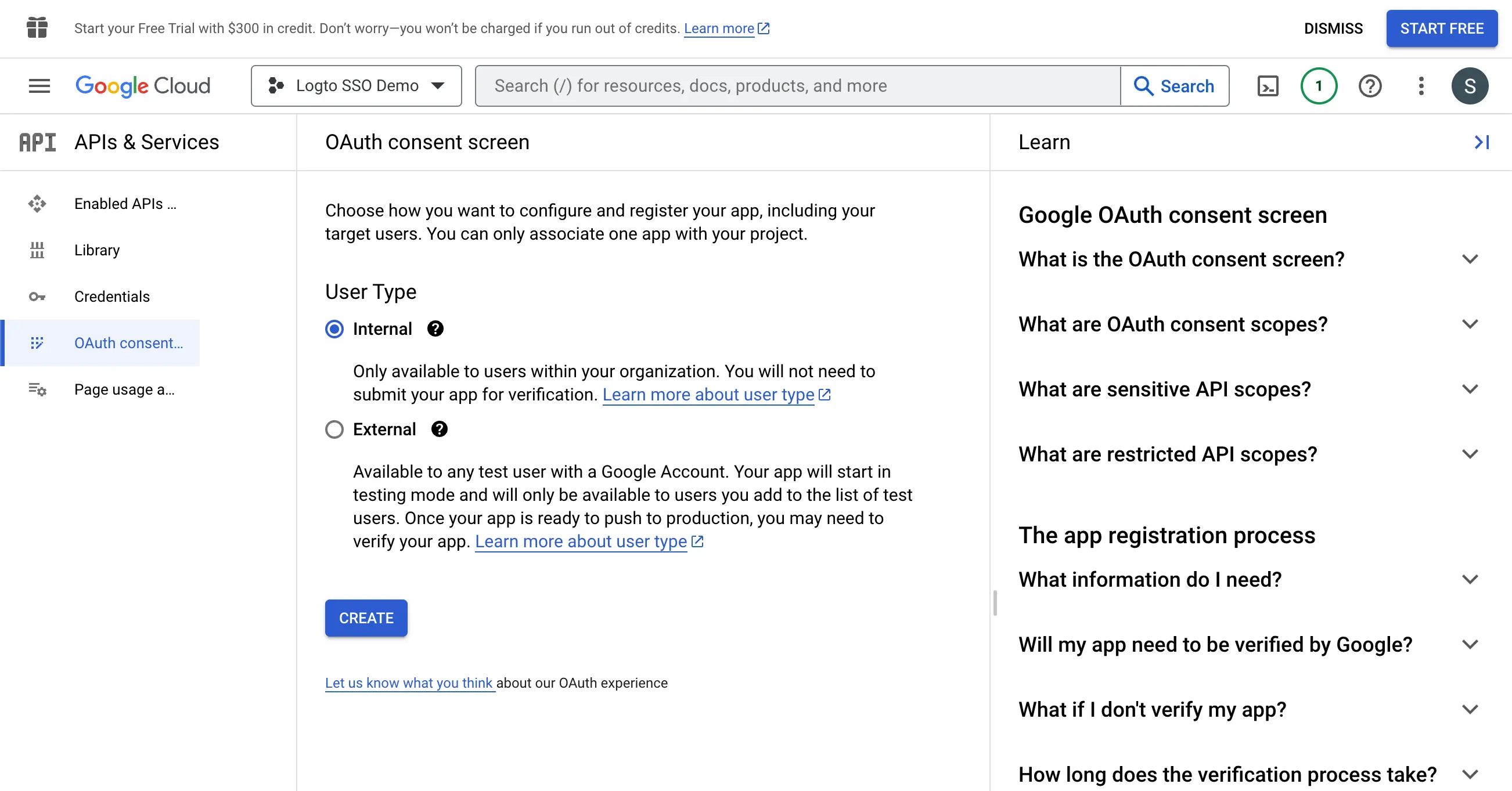

- OAuth 同意画面 ページに移動し、

Internalユーザータイプを選択します。これにより、OAuth アプリケーションは組織内のユーザーのみが利用可能になります。

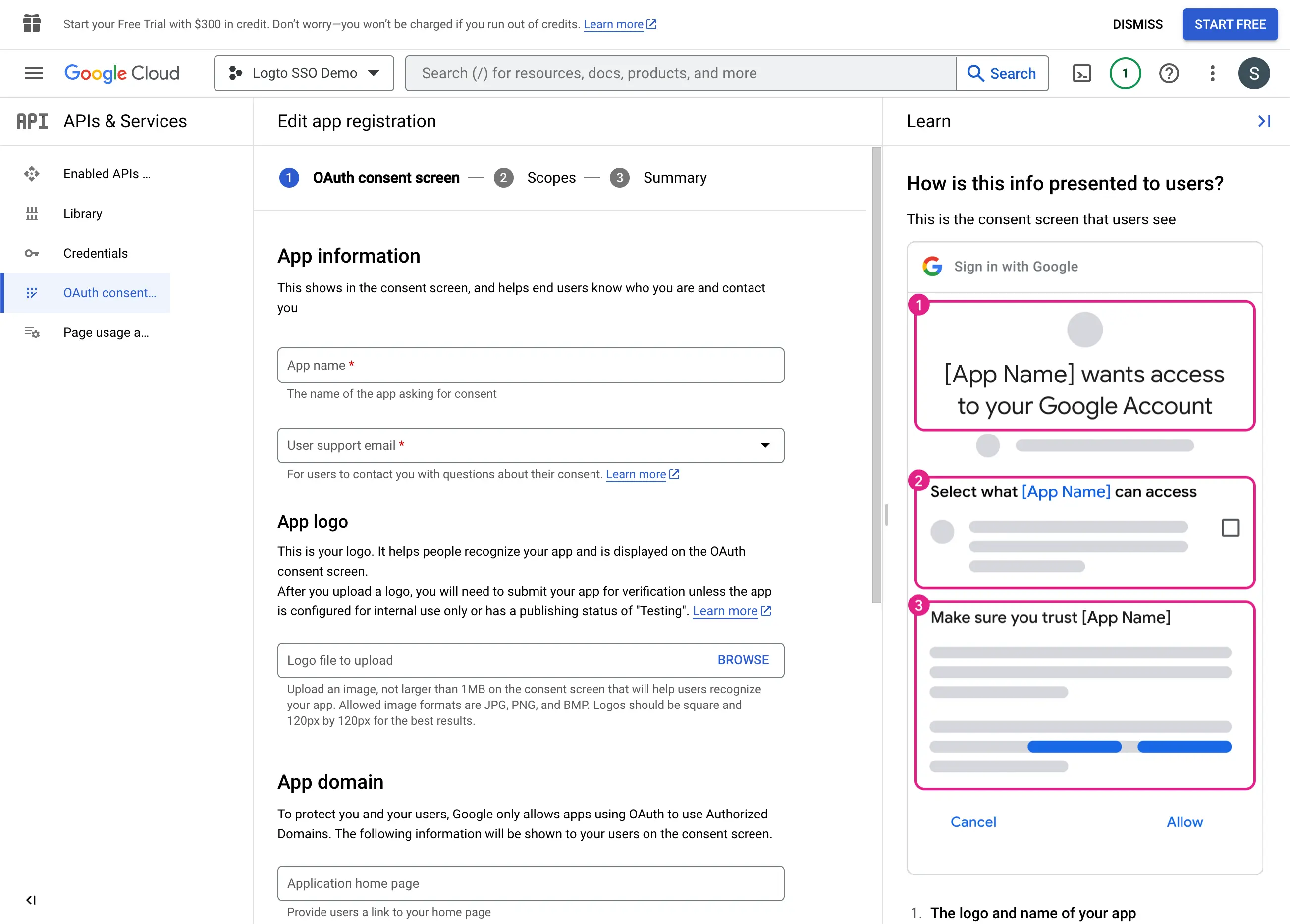

- ページの指示に従って

Consent Screen設定を入力します。次の最低限の情報を提供する必要があります:

- アプリケーション名:アプリケーションの名前です。同意画面に表示されます。

- サポートメール:アプリケーションのサポートメールです。同意画面に表示されます。

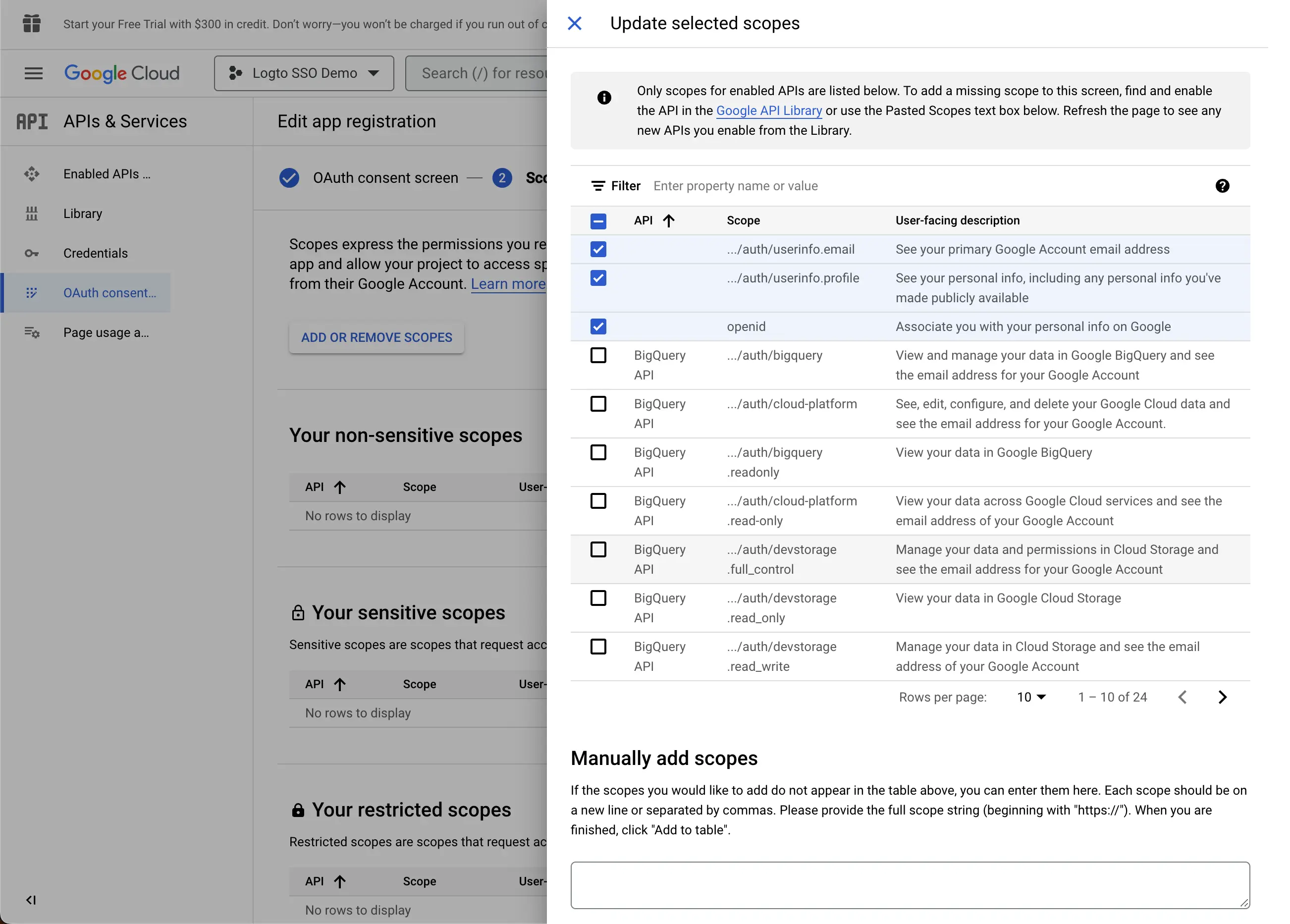

- アプリケーションの

Scopesを設定します。ユーザーのアイデンティティ情報とメールアドレスを IdP から適切に取得するために、Logto SSO コネクターは IdP から次のスコープを付与する必要があります:

- openid:このスコープは OIDC 認証 (Authentication) に必要です。ID トークンを取得し、IdP の userInfo エンドポイントにアクセスするために使用されます。

- profile:このスコープはユーザーの基本的なプロフィール情報にアクセスするために必要です。

- email:このスコープはユーザーのメールアドレスにアクセスするために必要です。

Save ボタンをクリックして同意画面の設定を保存します。

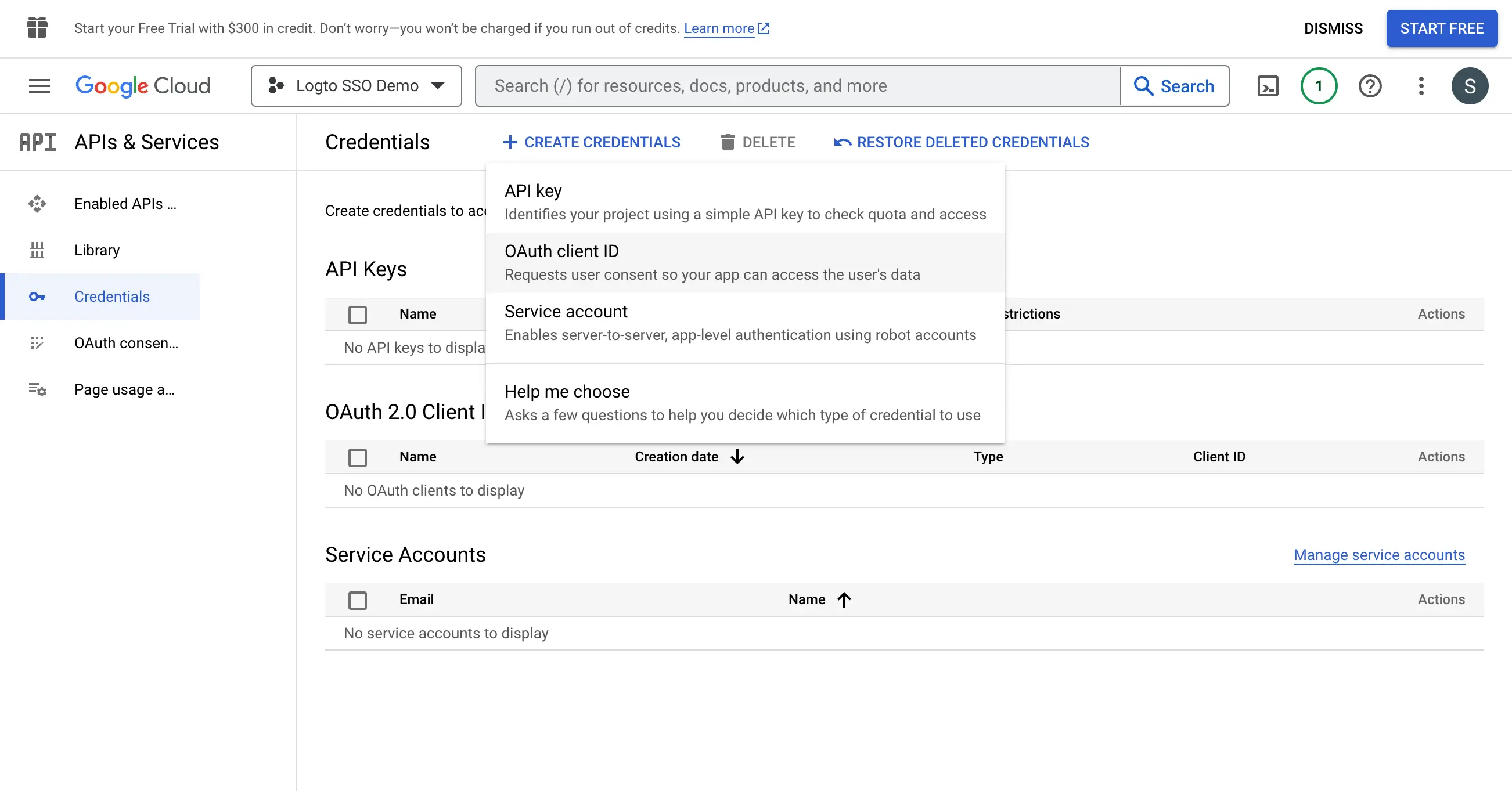

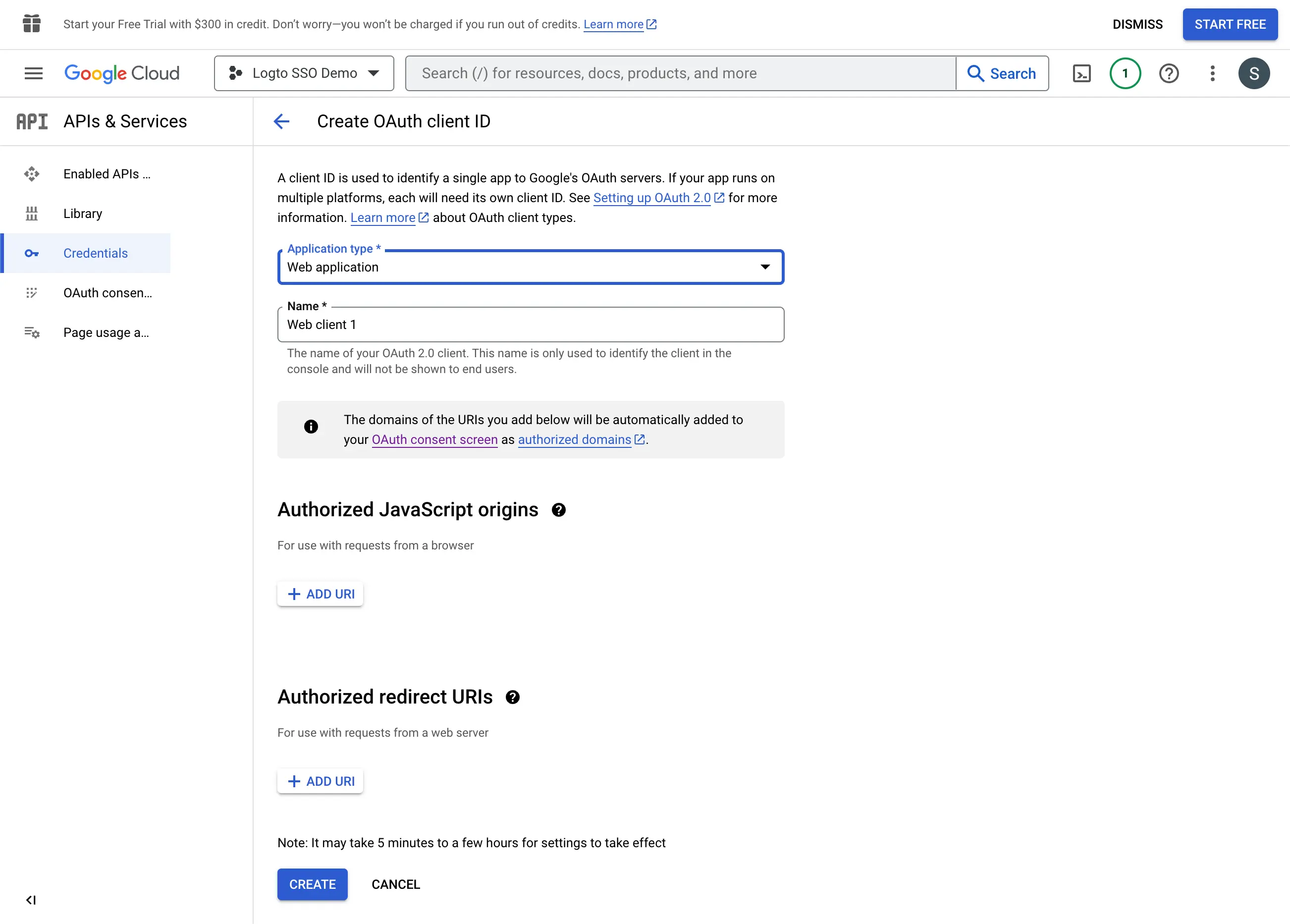

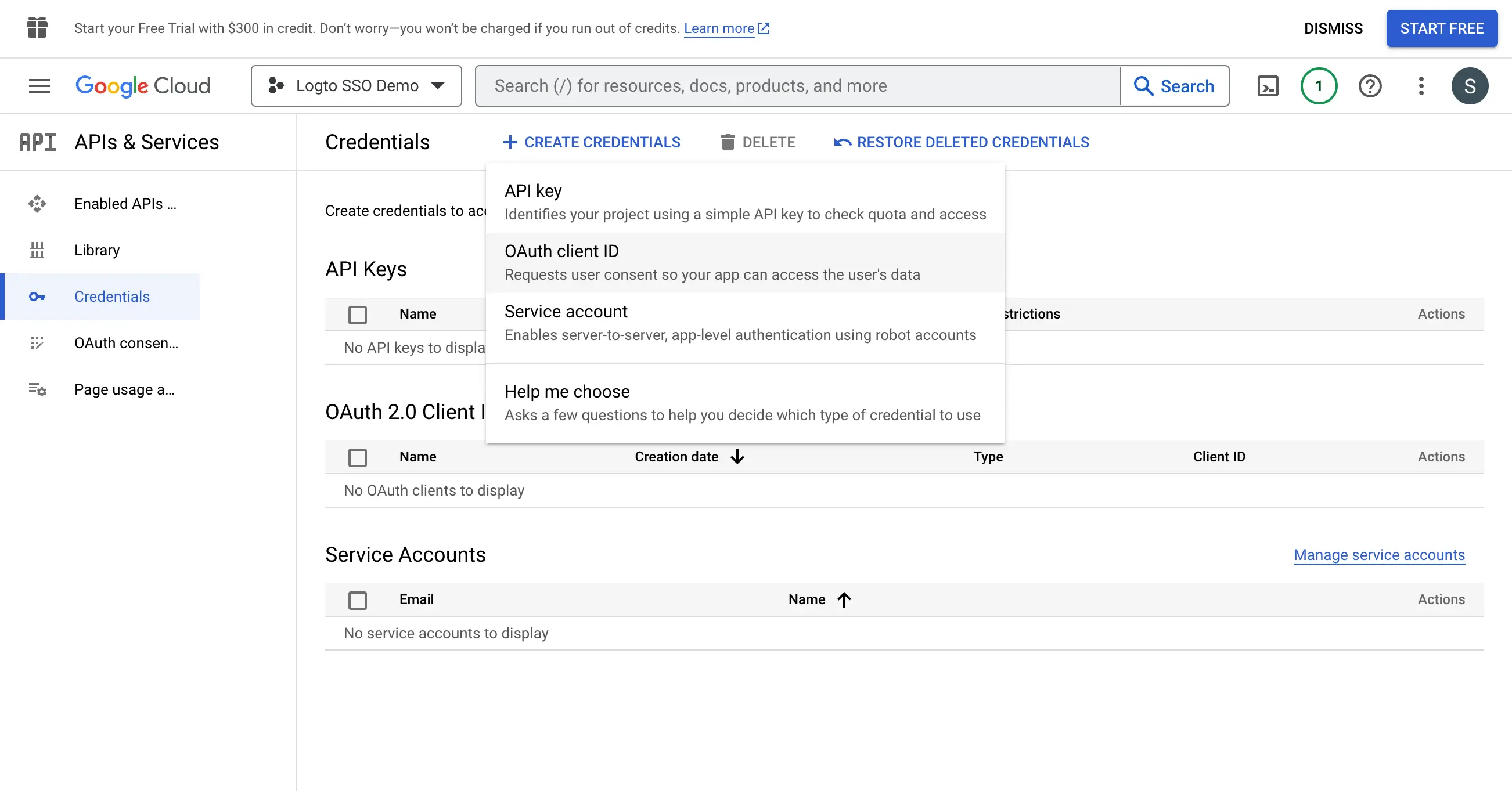

ステップ 3: 新しい OAuth 資格情報を作成する

Credentials ページに移動し、Create Credentials ボタンをクリックします。ドロップダウンメニューから OAuth client ID オプションを選択して、アプリケーション用の新しい OAuth 資格情報を作成します。

次の情報を入力して OAuth 資格情報の設定を続行します:

- アプリケーションタイプとして

Web applicationを選択します。 - クライアントアプリケーションの

Nameを入力します。例えば、Logto SSO Connector。これにより、将来的に資格情報を識別するのに役立ちます。 Authorized redirect URIsに Logto のコールバック URI を入力します。これは、Google が認証 (Authentication) に成功した後にユーザーのブラウザをリダイレクトする URI です。ユーザーが IdP での認証に成功した後、IdP はユーザーのブラウザをこの指定された URI に認可 (Authorization) コードと共にリダイレクトします。Logto は、この URI から受け取った認可 (Authorization) コードに基づいて認証 (Authentication) プロセスを完了します。Authorized JavaScript originsに Logto コールバック URI のオリジンを入力します。これにより、あなたの Logto アプリケーションのみが Google OAuth サーバーにリクエストを送信できるようになります。Createボタンをクリックして OAuth 資格情報を作成します。

ステップ 4: クライアント資格情報で Logto コネクターを設定する

OAuth 資格情報の作成に成功すると、クライアント ID とクライアントシークレットが表示されるプロンプトモーダルが表示されます。

Client ID と Client secret をコピーし、Logto の SSO コネクターの Connection タブの対応するフィールドに入力します。

これで、Logto 上で Google Workspace SSO コネクターの設定が完了しました。

ステップ 5: 追加のスコープ (Scopes)(オプション)

スコープ (Scopes) は、アプリがユーザーから要求する権限 (Permissions) を定義し、Google Workspace アカウントからアプリがアクセスできるデータを制御します。Google の権限 (Permissions) をリクエストするには、両方の側で設定が必要です:

Google Cloud Console での操作:

- APIs & Services > OAuth consent screen > Scopes に移動します。

- Add or Remove Scopes をクリックし、アプリに必要なスコープ (Scopes) のみを選択します:

- 認証 (Authentication)(必須):

https://www.googleapis.com/auth/userinfo.emailhttps://www.googleapis.com/auth/userinfo.profileopenid

- API アクセス(任意):アプリに必要な追加スコープ (Scopes) を追加します(例:Drive、Calendar、YouTube)。利用可能なサービスは Google API ライブラリ で確認できます。アプリが基本的な権限 (Permissions) 以上の Google API へのアクセスを必要とする場合は、まず Google API ライブラリでアプリが使用する特定の API(例:Google Drive API、Gmail API、Calendar API)を有効にしてください。

- 認証 (Authentication)(必須):

- Update をクリックして選択を確定します。

- Save and Continue をクリックして変更を適用します。

Logto Google Workspace コネクター (Connector) での操作:

- Logto は、基本的なユーザーアイデンティティ情報を取得するために

openid、profile、emailのスコープ (Scopes) を自動的に含めます。基本的なユーザー情報のみが必要な場合は、Scopesフィールドを空欄のままにできます。 - Google からさらに多くのデータをリクエストする場合は、

Scopesフィールドに追加のスコープ (Scopes)(スペース区切り)を入力します。スコープ (Scopes) の URL は完全な形式で入力してください。例:https://www.googleapis.com/auth/calendar.readonly

アプリがこれらのスコープ (Scopes) をリクエストして Google API にアクセスし操作を行う場合は、Logto Google コネクターで Store tokens for persistent API access を有効にしてください。詳細は次のセクションを参照してください。

ステップ 6: Google API へアクセスするためのトークンを保存する(オプション)

Google APIs へアクセスし、ユーザーの認可 (Authorization) で操作を行いたい場合、Logto は特定の API スコープとトークンを取得して保存する必要があります。

- 必要なスコープを Google Cloud Console の OAuth 同意画面設定および Logto の Google コネクターに追加します。

- Logto の Google コネクターで 永続的な API アクセスのためにトークンを保存 を有効にします。Logto は Google のアクセス トークンおよびリフレッシュ トークンを Secret Vault に安全に保存します。

- リフレッシュ トークンが返されるようにするには、Logto の Google コネクターで オフラインアクセス を有効にしてください。

Logto の Scope フィールドに offline_access を追加する必要はありません — 追加するとエラーになる場合があります。Google はオフラインアクセスが有効な場合、自動的に access_type=offline を使用します。

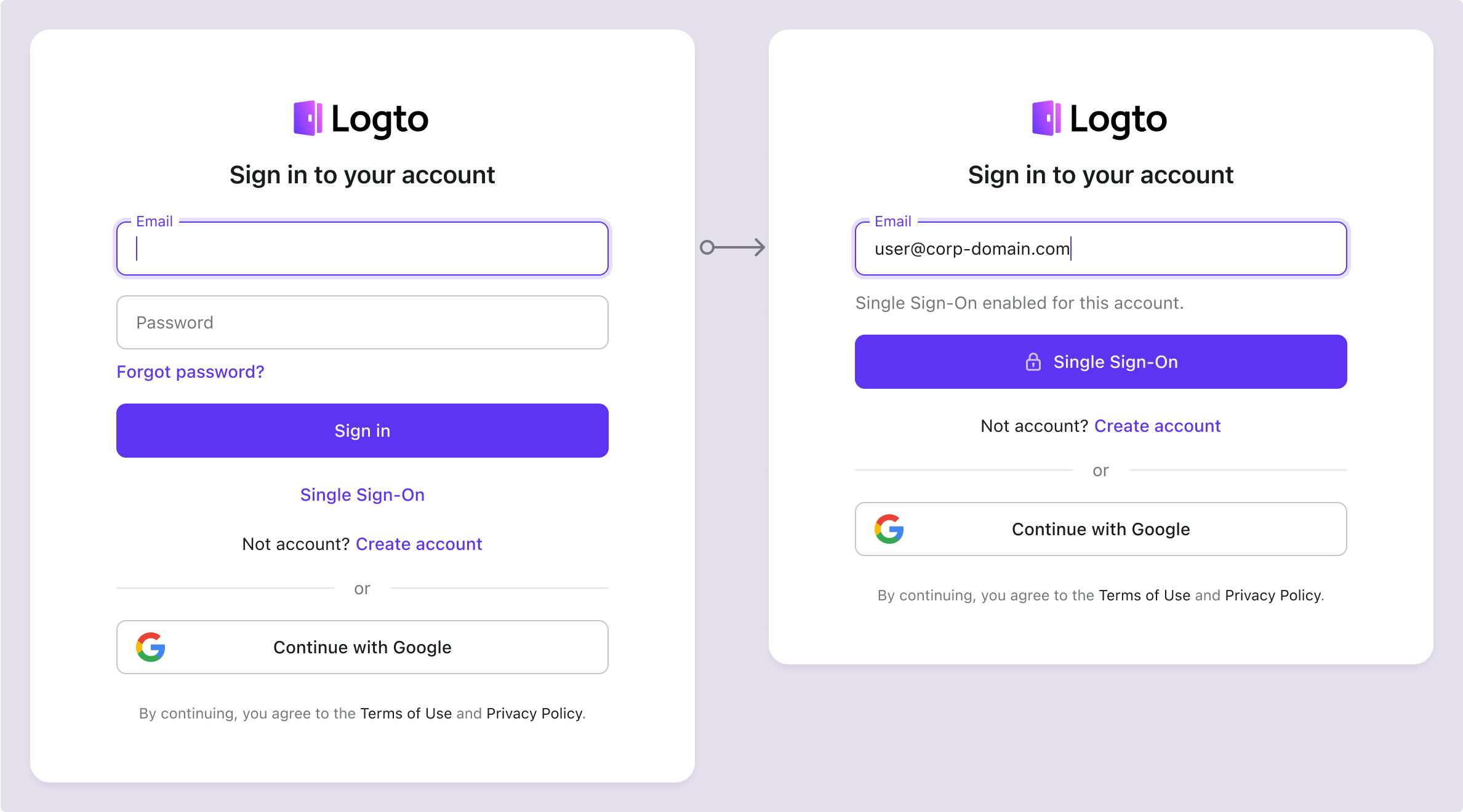

ステップ 7: メールドメインを設定し、SSO コネクターを有効化する

Logto のコネクター「SSO 体験」タブで、組織の メールドメイン を入力してください。これにより、指定したユーザーに対して SSO コネクターが認証 (Authentication) 方法として有効になります。

指定したドメインのメールアドレスを持つユーザーは、唯一の認証 (Authentication) 方法として SSO コネクターを利用するようリダイレクトされます。

Google Workspace SSO コネクターの詳細については、 Google OpenID Connector をご確認ください。

Save your configuration

Logto コネクター設定エリアで必要な値をすべて記入したことを確認してください。「保存して完了」または「変更を保存」をクリックすると、Google Workspace enterprise SSO コネクターが利用可能になります。

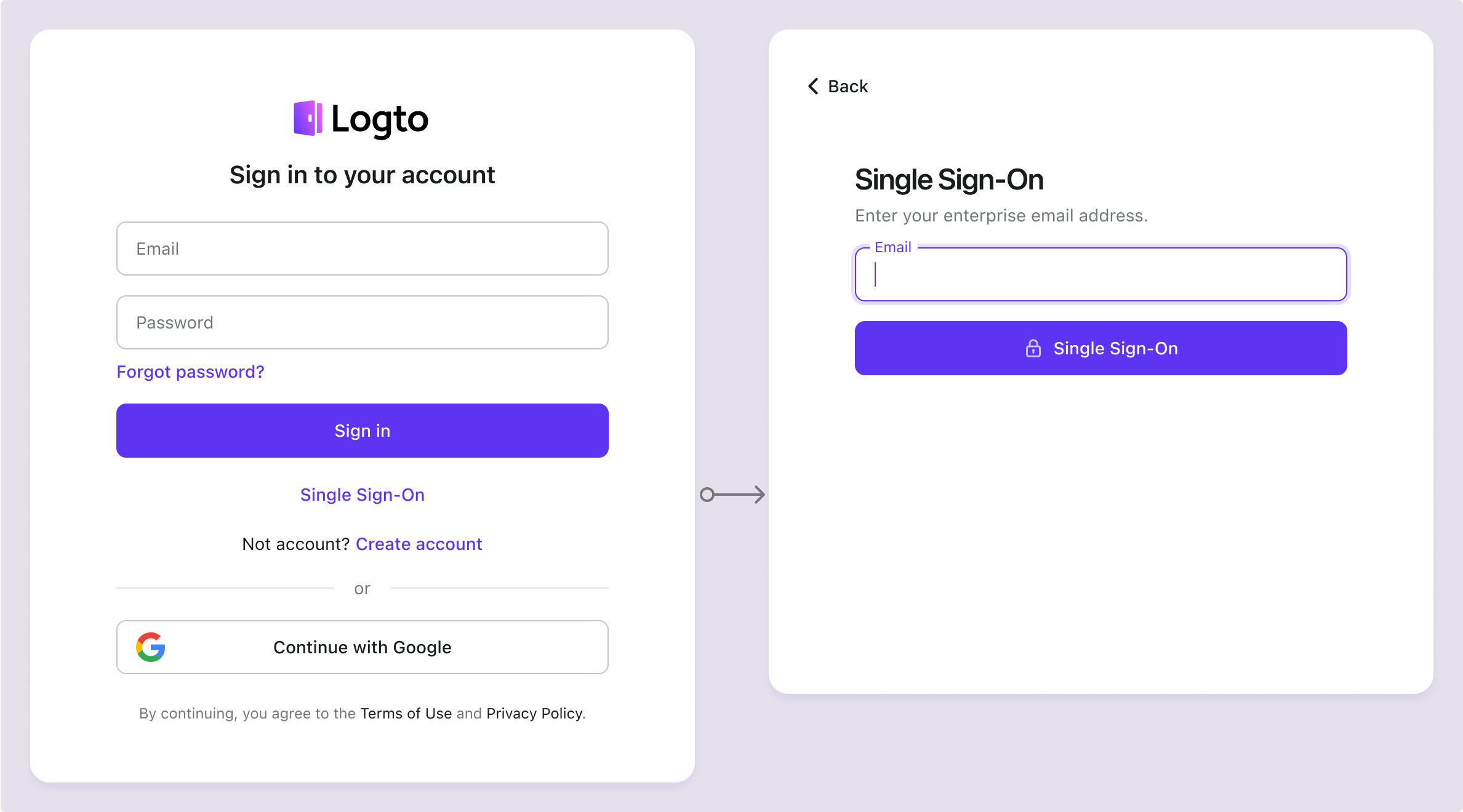

Enable Google Workspace enterprise SSO connector in Sign-in Experience

エンタープライズコネクターを個別に設定する必要はありません。Logto は、ワンクリックでアプリケーションに SSO 統合を簡素化します。

- 移動先: Console > サインイン体験 > サインアップとサインイン。

- 「エンタープライズシングルサインオン (SSO)」トグルを有効にします。

- 変更を保存します。

有効にすると、サインインページに「シングルサインオン (SSO)」ボタンが表示されます。SSO が有効なメールドメインを持つエンタープライズユーザーは、エンタープライズアイデンティティプロバイダー (IdP) を使用してサービスにアクセスできます。

SP 主導の SSO や IdP 主導の SSO を含む SSO ユーザー体験について詳しくは、ユーザーフロー: エンタープライズ SSO を参照してください。

Testing and Validation

WordPress プラグイン アプリに戻ります。これで Google Workspace enterprise SSO を使用してサインインできるはずです。お楽しみください!

Further readings

エンドユーザーフロー:Logto は、MFA やエンタープライズシングルサインオン (SSO) を含む即時使用可能な認証 (Authentication) フローを提供し、アカウント設定、セキュリティ検証、マルチテナント体験の柔軟な実装のための強力な API を備えています。

認可 (Authorization):認可 (Authorization) は、ユーザーが認証 (Authentication) された後に行えるアクションやアクセスできるリソースを定義します。ネイティブおよびシングルページアプリケーションの API を保護し、ロールベースのアクセス制御 (RBAC) を実装する方法を探ります。

組織 (Organizations):特にマルチテナント SaaS や B2B アプリで効果的な組織機能は、テナントの作成、メンバー管理、組織レベルの RBAC、およびジャストインタイムプロビジョニングを可能にします。

顧客 IAM シリーズ:顧客(または消費者)アイデンティティとアクセス管理に関する連続ブログ投稿で、101 から高度なトピックまでを網羅しています。