Logto est une alternative à Auth0 conçue pour les applications modernes et les produits SaaS. Il offre des services à la fois Cloud et Open-source pour vous aider à lancer rapidement votre système de gestion des identités et des accès (IAM). Profitez de l'authentification, de l'autorisation et de la gestion multi-locataires tout-en-un.

Nous recommandons de commencer avec un locataire de développement gratuit sur Logto Cloud. Cela vous permet d'explorer facilement toutes les fonctionnalités.

Dans cet article, nous allons parcourir les étapes pour construire rapidement l'expérience de connexion SendGrid (authentification utilisateur) avec Java Spring Boot et Logto.

Prérequis

- Une instance Logto en cours d'exécution. Consultez la page d'introduction pour commencer.

- Connaissance de base de Java Spring Boot.

- Un compte SendGrid utilisable.

Créer une application dans Logto

Logto est basé sur l'authentification OpenID Connect (OIDC) et l'autorisation OAuth 2.0. Il prend en charge la gestion des identités fédérées à travers plusieurs applications, communément appelée authentification unique (SSO).

Pour créer votre application Application web traditionnelle, suivez simplement ces étapes :

- Ouvrez la Logto Console. Dans la section "Get started", cliquez sur le lien "View all" pour ouvrir la liste des frameworks d'application. Alternativement, vous pouvez naviguer vers Logto Console > Applications, et cliquer sur le bouton "Create application".

- Dans la fenêtre modale qui s'ouvre, cliquez sur la section "Application web traditionnelle" ou filtrez tous les frameworks "Application web traditionnelle" disponibles en utilisant les cases à cocher de filtre rapide à gauche. Cliquez sur la carte du framework "Java Spring Boot" pour commencer à créer votre application.

- Entrez le nom de l'application, par exemple, "Bookstore", et cliquez sur "Create application".

🎉 Ta-da ! Vous venez de créer votre première application dans Logto. Vous verrez une page de félicitations qui inclut un guide d'intégration détaillé. Suivez le guide pour voir quelle sera l'expérience dans votre application.

Intégrer Logto SDK

- Vous pouvez trouver le code d'exemple pour ce guide dans notre dépôt github spring-boot-sample.

- Aucun SDK officiel n'est requis pour intégrer Logto à votre application Java Spring Boot. Nous utiliserons les bibliothèques Spring Security et Spring Security OAuth2 pour gérer le flux d'authentification OIDC avec Logto.

Configurez votre application Java Spring Boot

Ajout des dépendances

Pour les utilisateurs de gradle, ajoutez les dépendances suivantes à votre fichier build.gradle :

dependencies {

implementation 'org.springframework.boot:spring-boot-starter-thymeleaf'

implementation 'org.springframework.boot:spring-boot-starter-web'

implementation 'org.springframework.boot:spring-boot-starter-security'

implementation 'org.springframework.boot:spring-boot-starter-oauth2-client'

}

Pour les utilisateurs de maven, ajoutez les dépendances suivantes à votre fichier pom.xml :

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-thymeleaf</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-web</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-security</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-oauth2-client</artifactId>

</dependency>

Configuration du client OAuth2

Enregistrez une nouvelle application Java Spring Boot dans la Console Logto et récupérez les informations d'identification du client ainsi que les configurations IdP pour votre application web.

Ajoutez la configuration suivante à votre fichier application.properties :

spring.security.oauth2.client.registration.logto.client-name=logto

spring.security.oauth2.client.registration.logto.client-id={{YOUR_CLIENT_ID}}

spring.security.oauth2.client.registration.logto.client-secret={{YOUR_CLIENT_ID}}

spring.security.oauth2.client.registration.logto.redirect-uri={baseUrl}/login/oauth2/code/{registrationId}

spring.security.oauth2.client.registration.logto.authorization-grant-type=authorization_code

spring.security.oauth2.client.registration.logto.scope=openid,profile,offline_access

spring.security.oauth2.client.registration.logto.provider=logto

spring.security.oauth2.client.provider.logto.issuer-uri={{LOGTO_ENDPOINT}}/oidc

spring.security.oauth2.client.provider.logto.authorization-uri={{LOGTO_ENDPOINT}}/oidc/auth

spring.security.oauth2.client.provider.logto.jwk-set-uri={{LOGTO_ENDPOINT}}/oidc/jwks

Implémentation

Avant de plonger dans les détails, voici un aperçu rapide de l'Expérience utilisateur. Le processus de connexion peut être simplifié comme suit :

- Votre application lance la méthode de connexion.

- L'utilisateur est redirigé vers la page de connexion Logto. Pour les applications natives, le navigateur système est ouvert.

- L'utilisateur se connecte et est redirigé vers votre application (configurée comme l'URI de redirection).

Concernant la connexion basée sur la redirection

- Ce processus d'authentification (Authentication) suit le protocole OpenID Connect (OIDC), et Logto applique des mesures de sécurité strictes pour protéger la connexion utilisateur.

- Si vous avez plusieurs applications, vous pouvez utiliser le même fournisseur d’identité (Logto). Une fois que l'utilisateur se connecte à une application, Logto complétera automatiquement le processus de connexion lorsque l'utilisateur accède à une autre application.

Pour en savoir plus sur la logique et les avantages de la connexion basée sur la redirection, consultez Expérience de connexion Logto expliquée.

Afin de rediriger les utilisateurs vers votre application après leur connexion, vous devez définir l’URI de redirection à l’aide de la propriété client.registration.logto.redirect-uri à l’étape précédente.

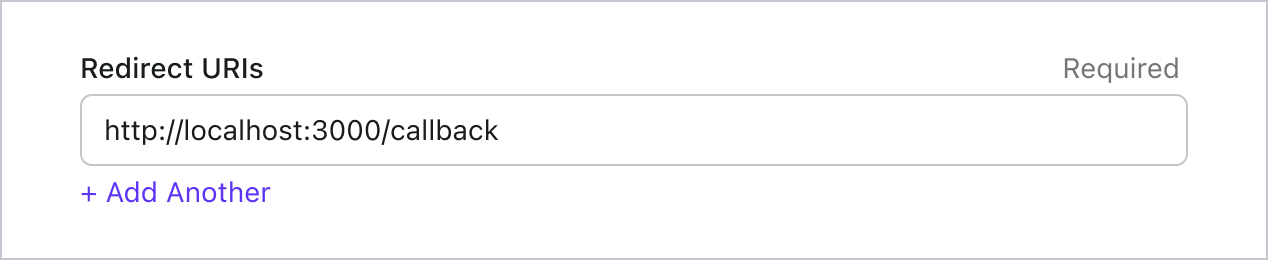

Configurer les URIs de redirection

Passez à la page des détails de l'application de Logto Console. Ajoutez une URI de redirection http://localhost:3000/callback.

Tout comme pour la connexion, les utilisateurs doivent être redirigés vers Logto pour se déconnecter de la session partagée. Une fois terminé, il serait idéal de rediriger l'utilisateur vers votre site web. Par exemple, ajoutez http://localhost:3000/ comme section d'URI de redirection après déconnexion.

Ensuite, cliquez sur "Enregistrer" pour sauvegarder les modifications.

Implémenter le WebSecurityConfig

Créer une nouvelle classe WebSecurityConfig dans votre projet

La classe WebSecurityConfig sera utilisée pour configurer les paramètres de sécurité de votre application. C’est la classe clé qui gérera le flux d’authentification et d’autorisation. Veuillez consulter la documentation Spring Security pour plus de détails.

package com.example.securingweb;

import org.springframework.context.annotation.Configuration;

import org.springframework.security.config.annotation.web.configuration.EnableWebSecurity;

@Configuration

@EnableWebSecurity

public class WebSecurityConfig {

// ...

}

Créer un bean idTokenDecoderFactory

Ceci est nécessaire car Logto utilise ES384 comme algorithme par défaut, nous devons donc remplacer le OidcIdTokenDecoderFactory par défaut pour utiliser le même algorithme.

import org.springframework.context.annotation.Bean;

import org.springframework.security.oauth2.client.oidc.authentication.OidcIdTokenDecoderFactory;

import org.springframework.security.oauth2.client.registration.ClientRegistration;

import org.springframework.security.oauth2.jose.jws.SignatureAlgorithm;

import org.springframework.security.oauth2.jwt.JwtDecoderFactory;

public class WebSecurityConfig {

// ...

@Bean

public JwtDecoderFactory<ClientRegistration> idTokenDecoderFactory() {

OidcIdTokenDecoderFactory idTokenDecoderFactory = new OidcIdTokenDecoderFactory();

idTokenDecoderFactory.setJwsAlgorithmResolver(clientRegistration -> SignatureAlgorithm.ES384);

return idTokenDecoderFactory;

}

}

Créer une classe LoginSuccessHandler pour gérer l’événement de succès de connexion

Nous allons rediriger l’utilisateur vers la page /user après une connexion réussie.

package com.example.securingweb;

import java.io.IOException;

import org.springframework.security.core.Authentication;

import org.springframework.security.web.authentication.AuthenticationSuccessHandler;

import jakarta.servlet.ServletException;

import jakarta.servlet.http.HttpServletRequest;

import jakarta.servlet.http.HttpServletResponse;

public class CustomSuccessHandler implements AuthenticationSuccessHandler {

@Override

public void onAuthenticationSuccess(HttpServletRequest request, HttpServletResponse response,

Authentication authentication) throws IOException, ServletException {

response.sendRedirect("/user");

}

}

Créer une classe LogoutSuccessHandler pour gérer l’événement de succès de déconnexion

Effacez la session et redirigez l’utilisateur vers la page d’accueil.

package com.example.securingweb;

import java.io.IOException;

import org.springframework.security.core.Authentication;

import org.springframework.security.web.authentication.logout.LogoutSuccessHandler;

import jakarta.servlet.ServletException;

import jakarta.servlet.http.HttpServletRequest;

import jakarta.servlet.http.HttpServletResponse;

import jakarta.servlet.http.HttpSession;

public class CustomLogoutHandler implements LogoutSuccessHandler {

@Override

public void onLogoutSuccess(HttpServletRequest request, HttpServletResponse response, Authentication authentication)

throws IOException, ServletException {

HttpSession session = request.getSession();

if (session != null) {

session.invalidate();

}

response.sendRedirect("/home");

}

}

Mettre à jour la classe WebSecurityConfig avec un securityFilterChain

securityFilterChain est une chaîne de filtres responsables du traitement des requêtes et réponses entrantes.

Nous allons configurer le securityFilterChain pour autoriser l’accès à la page d’accueil et exiger l’authentification pour toutes les autres requêtes. Utilisez le CustomSuccessHandler et le CustomLogoutHandler pour gérer les événements de connexion et de déconnexion.

import org.springframework.context.annotation.Bean;

import org.springframework.security.config.annotation.web.builders.HttpSecurity;

import org.springframework.security.web.DefaultSecurityFilterChain;

public class WebSecurityConfig {

// ...

@Bean

public DefaultSecurityFilterChain securityFilterChain(HttpSecurity http) throws Exception {

http

.authorizeRequests(authorizeRequests ->

authorizeRequests

.antMatchers("/", "/home").permitAll() // Autoriser l’accès à la page d’accueil

.anyRequest().authenticated() // Toutes les autres requêtes nécessitent une authentification

)

.oauth2Login(oauth2Login ->

oauth2Login

.successHandler(new CustomSuccessHandler())

)

.logout(logout ->

logout

.logoutSuccessHandler(new CustomLogoutHandler())

);

return http.build();

}

}

Créer une page d’accueil

(Vous pouvez ignorer cette étape si vous avez déjà une page d’accueil dans votre projet)

package com.example.securingweb;

import java.security.Principal;

import org.springframework.stereotype.Controller;

import org.springframework.web.bind.annotation.GetMapping;

@Controller

public class HomeController {

@GetMapping({ "/", "/home" })

public String home(Principal principal) {

return principal != null ? "redirect:/user" : "home";

}

}

Ce contrôleur redirigera l’utilisateur vers la page utilisateur si l’utilisateur est authentifié, sinon il affichera la page d’accueil. Ajoutez un lien de connexion à la page d’accueil.

<body>

<h1>Bienvenue !</h1>

<p><a th:href="@{/oauth2/authorization/logto}">Se connecter avec Logto</a></p>

</body>

Créer une page utilisateur

Créez un nouveau contrôleur pour gérer la page utilisateur :

package com.example.securingweb;

import java.security.Principal;

import java.util.Map;

import org.springframework.security.oauth2.client.authentication.OAuth2AuthenticationToken;

import org.springframework.security.oauth2.core.user.OAuth2User;

import org.springframework.stereotype.Controller;

import org.springframework.ui.Model;

import org.springframework.web.bind.annotation.GetMapping;

import org.springframework.web.bind.annotation.RequestMapping;

@Controller

@RequestMapping("/user")

public class UserController {

@GetMapping

public String user(Model model, Principal principal) {

if (principal instanceof OAuth2AuthenticationToken) {

OAuth2AuthenticationToken token = (OAuth2AuthenticationToken) principal;

OAuth2User oauth2User = token.getPrincipal();

Map<String, Object> attributes = oauth2User.getAttributes();

model.addAttribute("username", attributes.get("username"));

model.addAttribute("email", attributes.get("email"));

model.addAttribute("sub", attributes.get("sub"));

}

return "user";

}

}

Une fois l’utilisateur authentifié, nous allons récupérer les données OAuth2User à partir de l’objet principal authentifié. Veuillez consulter OAuth2AuthenticationToken et OAuth2User pour plus de détails.

Lisez les données utilisateur et transmettez-les au template user.html.

<body>

<h1>Détails de l’utilisateur</h1>

<div>

<p>

<div><strong>nom :</strong> <span th:text="${username}"></span></div>

<div><strong>email :</strong> <span th:text="${email}"></span></div>

<div><strong>id :</strong> <span th:text="${sub}"></span></div>

</p>

</div>

<form th:action="@{/logout}" method="post">

<input type="submit" value="Déconnexion" />

</form>

</body>

Demander des revendications supplémentaires

Il se peut que certaines informations utilisateur soient manquantes dans l'objet retourné par principal (OAuth2AuthenticationToken). Cela est dû au fait que OAuth 2.0 et OpenID Connect (OIDC) sont conçus pour suivre le principe du moindre privilège (PoLP), et Logto est construit sur ces normes.

Par défaut, des revendications limitées sont retournées. Si vous avez besoin de plus d'informations, vous pouvez demander des portées supplémentaires pour accéder à plus de revendications.

Une "revendication" est une affirmation faite à propos d'un sujet ; une "portée" est un groupe de revendications. Dans le cas actuel, une revendication est une information sur l'utilisateur.

Voici un exemple non normatif de la relation portée - revendication :

La revendication "sub" signifie "sujet", qui est l'identifiant unique de l'utilisateur (c'est-à-dire l'ID utilisateur).

Le SDK Logto demandera toujours trois portées : openid, profile, et offline_access.

Pour récupérer des informations utilisateur supplémentaires, vous pouvez ajouter des portées supplémentaires dans le fichier application.properties. Par exemple, pour demander les portées email, phone et urn:logto:scope:organizations, ajoutez la ligne suivante dans le fichier application.properties :

spring.security.oauth2.client.registration.logto.scope=openid,profile,offline_access,email,phone,urn:logto:scope:organizations

Vous pourrez alors accéder aux revendications supplémentaires dans l’objet OAuth2User.

Exécuter et tester l’application

Lancez l’application et accédez à http://localhost:8080.

- Vous verrez la page d’accueil avec un lien de connexion.

- Cliquez sur le lien pour vous connecter avec Logto.

- Après une authentification réussie, vous serez redirigé vers la page utilisateur avec les détails de votre compte.

- Cliquez sur le bouton de déconnexion pour vous déconnecter. Vous serez redirigé vers la page d’accueil.

Ajouter le connecteur SendGrid

Le connecteur Email est une méthode utilisée pour envoyer des mots de passe à usage unique (OTP) pour l'authentification. Il permet la vérification de Adresse e-mail pour prendre en charge l'authentification sans mot de passe, y compris l'inscription, la connexion, l'authentification à deux facteurs (2FA) et la récupération de compte basées sur Email. Vous pouvez facilement connecter SendGrid en tant que fournisseur Email. Avec le connecteur Email de Logto, vous pouvez configurer cela en quelques minutes seulement.

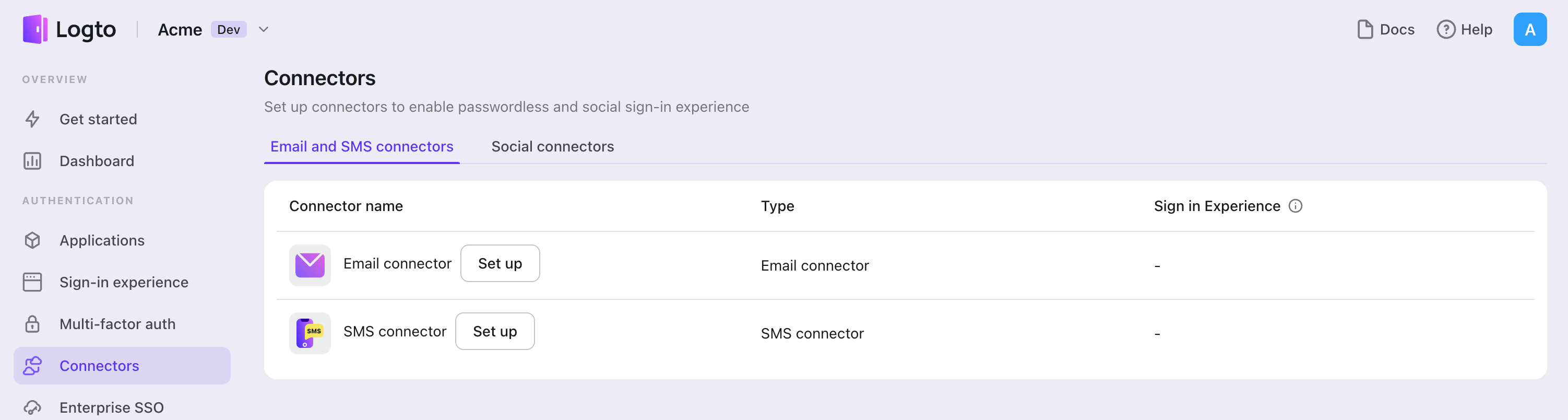

Pour ajouter un connecteur Email, suivez simplement ces étapes :

- Accédez à Console > Connector > Email and SMS connectors.

- Pour ajouter un nouveau connecteur Email, cliquez sur le bouton "Configurer" et sélectionnez "SendGrid".

- Consultez la documentation README pour le fournisseur sélectionné.

- Complétez les champs de configuration dans la section "Configuration des paramètres".

- Personnalisez le modèle Email à l'aide de l'éditeur JSON.

- Testez votre configuration en envoyant un code de vérification à votre Adresse e-mail.

Si vous suivez le guide du connecteur sur place, vous pouvez passer à la section suivante.

Configurer Connecteur d'e-mail SendGrid

Créer un compte SendGrid

Créez un nouveau compte sur le site web de SendGrid. Vous pouvez passer cette étape si vous avez déjà un compte.

Vérifier les expéditeurs

Allez sur la page de la console SendGrid et connectez-vous avec votre compte SendGrid.

Les expéditeurs indiquent les adresses à partir desquelles notre e-mail de code de vérification sera envoyé. Pour envoyer des e-mails via le serveur de messagerie SendGrid, vous devez vérifier au moins un expéditeur.

À partir de la page de la console SendGrid, allez dans "Settings" -> "Sender Authentication" depuis la barre latérale.

L'authentification de domaine est recommandée mais non obligatoire. Vous pouvez cliquer sur "Get started" dans la carte "Authenticate Your Domain" et suivre le guide à venir pour lier et vérifier un expéditeur à SendGrid.

En cliquant sur le bouton "Verify a Single Sender" dans le panneau, vous vous concentrez maintenant sur un formulaire nécessitant des informations critiques pour créer un expéditeur. Suivez le guide, remplissez tous ces champs et appuyez sur le bouton "Create".

Après la création de l'expéditeur unique, un e-mail avec un lien de vérification devrait être envoyé à l'adresse e-mail de votre expéditeur. Allez dans votre boîte de réception, trouvez l'e-mail de vérification et terminez la vérification de l'expéditeur unique en cliquant sur le lien donné dans l'e-mail. Vous pouvez maintenant envoyer des e-mails via le connecteur SendGrid en utilisant l'expéditeur que vous venez de vérifier.

Créer des clés API

Commençons par la page de la console SendGrid, allez dans "Settings" -> "API Keys" depuis la barre latérale.

Cliquez sur "Create API Key" dans le coin supérieur droit de la page des clés API. Tapez le nom de la clé API et personnalisez "API Key Permission" selon votre cas d'utilisation. Un accès global Full Access ou Restricted Access avec un accès complet à Mail Send est requis avant d'envoyer des e-mails avec cette clé API.

La clé API vous est présentée à l'écran dès que vous avez terminé le processus Create API Key. Vous devez enregistrer cette clé API quelque part en sécurité car c'est la seule chance que vous avez de la voir.

Configurer votre connecteur

Remplissez le champ apiKey avec la clé API créée dans la section "Créer des clés API".

Remplissez les champs fromEmail et fromName avec l'adresse From Address et le Nickname des expéditeurs. Vous pouvez trouver les détails de l'expéditeur sur la page "Sender Management". fromName est OPTIONNEL, vous pouvez donc passer cette étape.

Vous pouvez ajouter plusieurs modèles de connecteur de messagerie SendGrid pour différents cas. Voici un exemple d'ajout d'un modèle unique :

- Remplissez le champ

subject, qui fonctionne comme le titre des e-mails. - Remplissez le champ

contentavec des contenus de type chaîne arbitraire. N'oubliez pas de laisser l'espace réservé{{code}}pour le code de vérification aléatoire. - Remplissez le champ

usageTypeavecRegister,SignIn,ForgotPassword,Genericpour différents cas d'utilisation. - Remplissez le champ

typeavectext/plainoutext/htmlpour différents types de contenu.

Pour activer les flux utilisateur complets, les modèles avec usageType Register, SignIn, ForgotPassword et Generic sont requis.

Voici un exemple de JSON de modèle de connecteur SendGrid.

[

{

"subject": "<register-template-subject>",

"content": "<Logto: Your verification code is {{code}}. (register template)>",

"usageType": "Register",

"type": "text/plain",

},

{

"subject": "<sign-in-template-subject>",

"content": "<Logto: Your verification code is {{code}}. (sign-in template)>",

"usageType": "SignIn",

"type": "text/plain",

},

{

"subject": "<forgot-password-template-subject>",

"content": "<Logto: Your verification code is {{code}}. (forgot-password template)>",

"usageType": "ForgotPassword",

"type": "text/plain",

},

{

"subject": "<generic-template-subject>",

"content": "<Logto: Your verification code is {{code}}. (generic template)>",

"usageType": "Generic",

"type": "text/plain",

},

]

Tester le connecteur d'e-mail SendGrid

Vous pouvez taper une adresse e-mail et cliquer sur "Send" pour voir si les paramètres fonctionnent avant "Save and Done".

C'est tout. N'oubliez pas de Activer le connecteur dans l'expérience de connexion.

Types de configuration

| Nom | Type |

|---|---|

| apiKey | string |

| fromEmail | string |

| fromName | string (OPTIONNEL) |

| templates | Template[] |

| Propriétés du modèle | Type | Valeurs Enum |

|---|---|---|

| subject | string | N/A |

| content | string | N/A |

| usageType | enum string | 'Register' | 'SignIn' | 'ForgotPassword' | 'Generic' |

| type | enum string | 'text/plain' | 'text/html' |

Enregistrer votre configuration

Vérifiez que vous avez rempli les valeurs nécessaires dans la zone de configuration du connecteur Logto. Cliquez sur "Enregistrer et terminer" (ou "Enregistrer les modifications") et le connecteur SendGrid devrait être disponible maintenant.

Activer le connecteur SendGrid dans l'expérience de connexion

Une fois que vous avez créé un connecteur avec succès, vous pouvez activer la connexion et l'inscription sans mot de passe basées sur le numéro de téléphone.

- Accédez à Console > Expérience de connexion > Inscription et connexion.

- Configurez les méthodes d'inscription (Optionnel) :

- Sélectionnez "Adresse e-mail" ou "Email ou numéro de téléphone" comme identifiant d'inscription.

- "Vérifier à l'inscription" est forcé d'être activé. Vous pouvez également activer "Créer un mot de passe" lors de l'inscription.

- Configurez les méthodes de connexion :

- Sélectionnez Adresse e-mail comme l'un des identifiants de connexion. Vous pouvez fournir plusieurs identifiants disponibles (email, numéro de téléphone et nom d'utilisateur).

- Sélectionnez "Code de vérification" et / ou "Mot de passe" comme facteur d'authentification.

- Cliquez sur "Enregistrer les modifications" et testez-le dans "Aperçu en direct".

En plus de l'inscription et de la connexion via les OTP , vous pouvez également activer la récupération de mot de passe et la vérification de sécurité basée sur , ainsi que lier Adresse e-mail au profil. Voir Flux des utilisateurs finaux pour plus de détails.

Test et validation

Retournez à votre application Java Spring Boot. Vous devriez maintenant pouvoir vous connecter avec SendGrid. Profitez-en !

Lectures complémentaires

Flux des utilisateurs finaux : Logto fournit des flux d'authentification prêts à l'emploi, y compris l'authentification multi-facteurs (MFA) et le SSO d’entreprise, ainsi que des API puissantes pour une mise en œuvre flexible des paramètres de compte, de la vérification de sécurité et de l'expérience multi-locataire.

Autorisation : L'autorisation définit les actions qu'un utilisateur peut effectuer ou les ressources auxquelles il peut accéder après avoir été authentifié. Découvrez comment protéger votre API pour les applications natives et monopages et mettre en œuvre le contrôle d’accès basé sur les rôles (RBAC).

Organisations : Particulièrement efficace dans les applications SaaS multi-locataires et B2B, la fonctionnalité d'organisation permet la création de locataires, la gestion des membres, le RBAC au niveau de l'organisation et l'approvisionnement juste-à-temps.

Série IAM client : Nos articles de blog en série sur la gestion des identités et des accès des clients (ou consommateurs), des sujets de base aux sujets avancés et au-delà.