Logto est une alternative à Auth0 conçue pour les applications modernes et les produits SaaS. Il offre des services à la fois Cloud et Open-source pour vous aider à lancer rapidement votre système de gestion des identités et des accès (IAM). Profitez de l'authentification, de l'autorisation et de la gestion multi-locataires tout-en-un.

Nous recommandons de commencer avec un locataire de développement gratuit sur Logto Cloud. Cela vous permet d'explorer facilement toutes les fonctionnalités.

Dans cet article, nous allons parcourir les étapes pour construire rapidement l'expérience de connexion GitLab (authentification utilisateur) avec Expo (React Native) et Logto.

Prérequis

- Une instance Logto en cours d'exécution. Consultez la page d'introduction pour commencer.

- Connaissance de base de Expo (React Native).

- Un compte GitLab utilisable.

Créer une application dans Logto

Logto est basé sur l'authentification OpenID Connect (OIDC) et l'autorisation OAuth 2.0. Il prend en charge la gestion des identités fédérées à travers plusieurs applications, communément appelée authentification unique (SSO).

Pour créer votre application Native app, suivez simplement ces étapes :

- Ouvrez la Logto Console. Dans la section "Get started", cliquez sur le lien "View all" pour ouvrir la liste des frameworks d'application. Alternativement, vous pouvez naviguer vers Logto Console > Applications, et cliquer sur le bouton "Create application".

- Dans la fenêtre modale qui s'ouvre, cliquez sur la section "Native app" ou filtrez tous les frameworks "Native app" disponibles en utilisant les cases à cocher de filtre rapide à gauche. Cliquez sur la carte du framework "Expo" pour commencer à créer votre application.

- Entrez le nom de l'application, par exemple, "Bookstore", et cliquez sur "Create application".

🎉 Ta-da ! Vous venez de créer votre première application dans Logto. Vous verrez une page de félicitations qui inclut un guide d'intégration détaillé. Suivez le guide pour voir quelle sera l'expérience dans votre application.

Intégrer le SDK Expo

- La démonstration suivante est construite sur Expo ~50.0.6.

- Le projet d'exemple est disponible sur notre répertoire SDK.

Installation

Installez Logto SDK et les dépendances homologues via votre gestionnaire de paquets préféré :

- npm

- Yarn

- pnpm

npm i @logto/rn

npm i expo-crypto expo-secure-store expo-web-browser @react-native-async-storage/async-storage

yarn add @logto/rn

yarn add expo-crypto expo-secure-store expo-web-browser @react-native-async-storage/async-storage

pnpm add @logto/rn

pnpm add expo-crypto expo-secure-store expo-web-browser @react-native-async-storage/async-storage

Le package @logto/rn est le SDK pour Logto. Les autres packages sont ses dépendances homologues. Ils ne peuvent pas être listés comme dépendances directes car le CLI Expo exige que toutes les dépendances pour les modules natifs soient installées directement dans le package.json du projet racine.

Si vous installez ceci dans une application React Native bare, vous devriez également suivre ces instructions d'installation supplémentaires.

Initialiser le fournisseur Logto

Importez et utilisez LogtoProvider pour fournir un contexte Logto :

import { LogtoProvider, LogtoConfig } from '@logto/rn';

const config: LogtoConfig = {

endpoint: '<your-logto-endpoint>',

appId: '<your-application-id>',

};

const App = () => (

<LogtoProvider config={config}>

<YourAppContent />

</LogtoProvider>

);

Implémenter la connexion et la déconnexion

Avant d’entrer dans les détails, voici un aperçu rapide de l’expérience utilisateur finale. Le processus de connexion peut être simplifié comme suit :

- Votre application lance la méthode de connexion.

- L’utilisateur est redirigé vers la page de connexion Logto. Pour les applications natives, le navigateur système est ouvert.

- L’utilisateur se connecte et est redirigé vers votre application (configurée comme l’URI de redirection).

Concernant la connexion basée sur la redirection

- Ce processus d'authentification (Authentication) suit le protocole OpenID Connect (OIDC), et Logto applique des mesures de sécurité strictes pour protéger la connexion utilisateur.

- Si vous avez plusieurs applications, vous pouvez utiliser le même fournisseur d’identité (Logto). Une fois que l'utilisateur se connecte à une application, Logto complétera automatiquement le processus de connexion lorsque l'utilisateur accède à une autre application.

Pour en savoir plus sur la logique et les avantages de la connexion basée sur la redirection, consultez Expérience de connexion Logto expliquée.

Passez à la page des détails de l'application de Logto Console. Ajoutez une URI de redirection native (par exemple, io.logto://callback), puis cliquez sur "Enregistrer".

-

Pour iOS, le schéma de l'URI de redirection n'a pas vraiment d'importance puisque la classe

ASWebAuthenticationSessionécoutera l'URI de redirection, qu'elle soit enregistrée ou non. -

Pour Android, le schéma de l'URI de redirection doit être renseigné dans le fichier

app.jsond'Expo, par exemple :app.json{

"expo": {

"scheme": "io.logto"

}

}

Revenez maintenant à votre application, vous pouvez utiliser le hook useLogto pour vous connecter et vous déconnecter :

import { useLogto } from '@logto/rn';

import { Button } from 'react-native';

const Content = () => {

const { signIn, signOut, isAuthenticated } = useLogto();

return (

<div>

{isAuthenticated ? (

<Button title="Se déconnecter" onPress={async () => signOut()} />

) : (

// Remplacez l'URI de redirection par la vôtre

<Button title="Se connecter" onPress={async () => signIn('io.logto://callback')} />

)}

</div>

);

};

Point de contrôle : Testez votre application

Maintenant, vous pouvez tester votre application :

- Exécutez votre application, vous verrez le bouton de connexion.

- Cliquez sur le bouton de connexion, le SDK initiera le processus de connexion et vous redirigera vers la page de connexion Logto.

- Après vous être connecté, vous serez redirigé vers votre application et verrez le bouton de déconnexion.

- Cliquez sur le bouton de déconnexion pour effacer le stockage des jetons et vous déconnecter.

Ajouter le connecteur GitLab

Pour activer une connexion rapide et améliorer la conversion des utilisateurs, connectez-vous avec Expo en tant que fournisseur d’identité (IdP). Le connecteur social Logto vous aide à établir cette connexion en quelques minutes en permettant plusieurs entrées de paramètres.

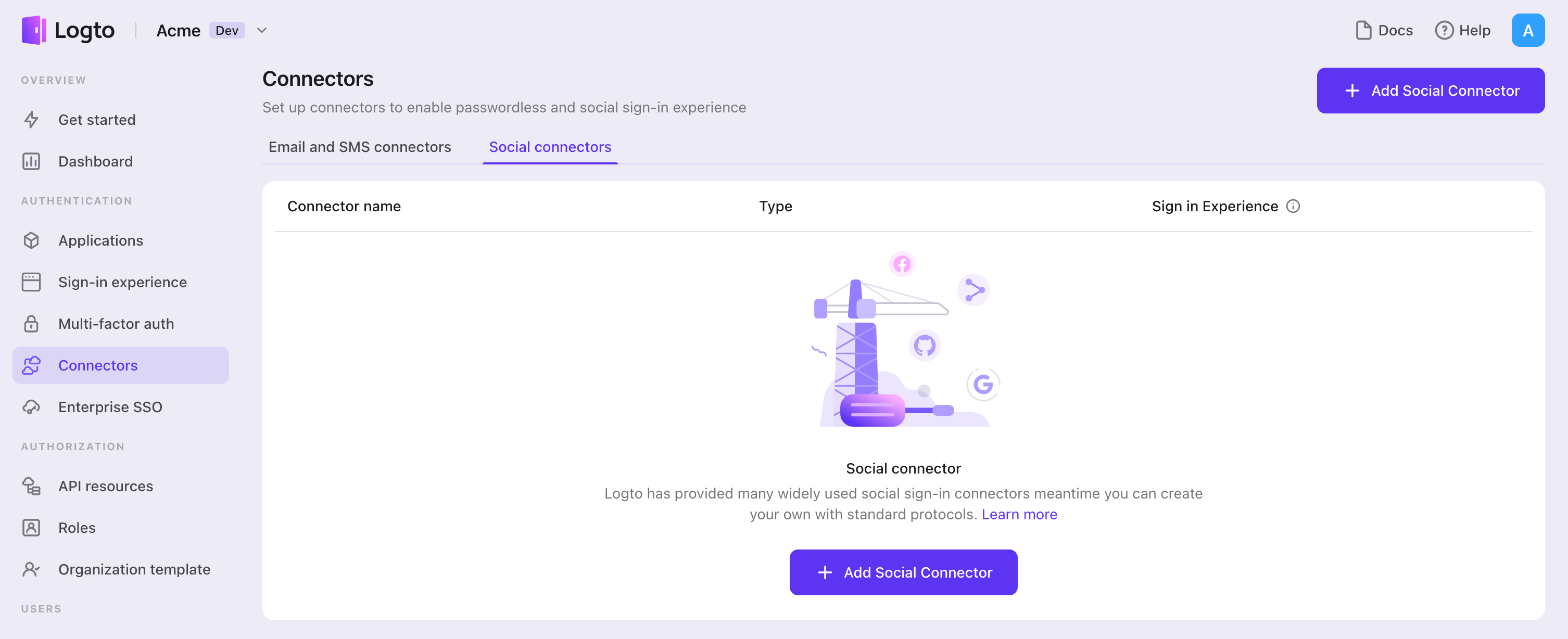

Pour ajouter un connecteur social, suivez simplement ces étapes :

- Accédez à Console > Connectors > Social Connectors.

- Cliquez sur "Add social connector" et sélectionnez "GitLab".

- Suivez le guide README et complétez les champs requis et personnalisez les paramètres.

Si vous suivez le guide du connecteur sur place, vous pouvez passer à la section suivante.

Configurer GitLab OAuth app

Se connecter avec un compte GitLab

Allez sur le site web de GitLab et connectez-vous avec votre compte GitLab. Vous pouvez créer un nouveau compte si vous n'en avez pas.

Créer et configurer une application OAuth

Suivez le guide créer une application OAuth GitLab, et enregistrez une nouvelle application.

Nommez votre nouvelle application OAuth dans Name et renseignez l'URI de redirection de l'application. Personnalisez les Redirect URIs comme ${your_logto_origin}/callback/${connector_id}. Le connector_id peut être trouvé dans la barre supérieure de la page de détails du connecteur dans la Logto Admin Console.

Pour les portées (scopes), sélectionnez openid. Vous pouvez également activer profile et email. La portée profile est requise pour obtenir les informations de profil de l'utilisateur, et la portée email est requise pour obtenir l'adresse e-mail de l'utilisateur. Assurez-vous d'avoir autorisé ces portées dans votre application OAuth GitLab si vous souhaitez les utiliser. Ces portées seront également utilisées lors de la configuration de votre connecteur plus tard.

- Si vous utilisez des domaines personnalisés, ajoutez à la fois le domaine personnalisé et le domaine Logto par défaut dans les Redirect URIs pour garantir le bon fonctionnement du flux OAuth avec les deux domaines.

- Si vous rencontrez le message d'erreur "The redirect_uri MUST match the registered callback URL for this application." lors de la connexion, essayez d'aligner l'URI de redirection de votre application OAuth GitLab et l'URL de redirection de votre application Logto (y compris le protocole) pour résoudre le problème.

Gérer les applications OAuth

Rendez-vous sur la page Applications sur GitLab, où vous pouvez ajouter, modifier ou supprimer des applications OAuth existantes. Vous pouvez également trouver l'Application ID et générer un Secret dans les pages de détails de l'application OAuth.

Configurer votre connecteur

Renseignez les champs clientId et clientSecret avec l'Application ID et le Secret que vous avez obtenus dans les pages de détails de l'application OAuth mentionnées dans la section précédente.

scope est une liste de portées séparées par des espaces. Si non renseigné, la portée par défaut sera openid. Pour le connecteur GitLab, les portées que vous pouvez utiliser sont openid, profile et email. La portée profile est requise pour obtenir les informations de profil de l'utilisateur, et la portée email est requise pour obtenir l'adresse e-mail de l'utilisateur. Assurez-vous d'avoir autorisé ces portées dans votre application OAuth GitLab (configurées dans la section Créer et configurer une application OAuth).

Types de configuration

| Nom | Type |

|---|---|

| clientId | string |

| clientSecret | string |

| scope | string |

Tester le connecteur GitLab

C'est tout. Le connecteur GitLab devrait maintenant être disponible. N'oubliez pas d'activer le connecteur pour l'inscription et la connexion.

Enregistrer votre configuration

Vérifiez que vous avez rempli les valeurs nécessaires dans la zone de configuration du connecteur Logto. Cliquez sur "Enregistrer et terminer" (ou "Enregistrer les modifications") et le connecteur GitLab devrait être disponible maintenant.

Activer le connecteur GitLab dans l'Expérience de connexion

Une fois que vous avez créé un connecteur social avec succès, vous pouvez l'activer en tant que bouton "Continuer avec GitLab" dans l'Expérience de connexion.

- Accédez à Console > Expérience de connexion > Inscription et connexion.

- (Facultatif) Choisissez "Non applicable" pour l'identifiant d'inscription si vous avez besoin uniquement de la connexion sociale.

- Ajoutez le connecteur GitLab configuré à la section "Connexion sociale".

Tests et validation

Retournez à votre application Expo (React Native). Vous devriez maintenant pouvoir vous connecter avec GitLab. Profitez-en !

Lectures complémentaires

Flux des utilisateurs finaux : Logto fournit des flux d'authentification prêts à l'emploi, y compris l'authentification multi-facteurs (MFA) et le SSO d’entreprise, ainsi que des API puissantes pour une mise en œuvre flexible des paramètres de compte, de la vérification de sécurité et de l'expérience multi-locataire.

Autorisation : L'autorisation définit les actions qu'un utilisateur peut effectuer ou les ressources auxquelles il peut accéder après avoir été authentifié. Découvrez comment protéger votre API pour les applications natives et monopages et mettre en œuvre le contrôle d’accès basé sur les rôles (RBAC).

Organisations : Particulièrement efficace dans les applications SaaS multi-locataires et B2B, la fonctionnalité d'organisation permet la création de locataires, la gestion des membres, le RBAC au niveau de l'organisation et l'approvisionnement juste-à-temps.

Série IAM client : Nos articles de blog en série sur la gestion des identités et des accès des clients (ou consommateurs), des sujets de base aux sujets avancés et au-delà.