Logto es una alternativa a Auth0 diseñada para aplicaciones modernas y productos SaaS. Ofrece servicios tanto de Cloud como de código abierto para ayudarte a lanzar rápidamente tu sistema de gestión e identidad (IAM). Disfruta de autenticación, autorización y gestión multi-tenant todo en uno.

Recomendamos comenzar con un tenant de desarrollo gratuito en Logto Cloud. Esto te permite explorar todas las características fácilmente.

En este artículo, repasaremos los pasos para construir rápidamente la experiencia de inicio de sesión de WeCom (autenticación de usuario) con Ruby y Logto.

Requisitos previos

- Una instancia de Logto en funcionamiento. Consulta la página de introducción para comenzar.

- Conocimientos básicos de Ruby.

- Una cuenta de WeCom utilizable.

Crear una aplicación en Logto

Logto se basa en la autenticación OpenID Connect (OIDC) y la autorización OAuth 2.0. Admite la gestión de identidad federada a través de múltiples aplicaciones, comúnmente llamada inicio de sesión único (SSO).

Para crear tu aplicación Web tradicional, simplemente sigue estos pasos:

- Abre la Consola de Logto. En la sección "Comenzar", haz clic en el enlace "Ver todo" para abrir la lista de marcos de aplicaciones. Alternativamente, puedes navegar a Consola de Logto > Aplicaciones, y hacer clic en el botón "Crear aplicación".

- En el modal que se abre, haz clic en la sección "Web tradicional" o filtra todos los marcos "Web tradicional" disponibles usando las casillas de filtro rápido a la izquierda. Haz clic en la tarjeta del marco "Ruby" para comenzar a crear tu aplicación.

- Ingresa el nombre de la aplicación, por ejemplo, "Librería", y haz clic en "Crear aplicación".

🎉 ¡Ta-da! Acabas de crear tu primera aplicación en Logto. Verás una página de felicitaciones que incluye una guía de integración detallada. Sigue la guía para ver cómo será la experiencia en tu aplicación.

Integrar el SDK de Ruby

- La siguiente demostración está construida sobre Ruby 3.3.3.

- El proyecto de ejemplo está disponible en el repositorio de GitHub.

Instalación

Instala Logto SDK a través del gestor de paquetes:

bundle add logto

O cualquier otro método que prefieras para añadir gemas.

La siguiente demostración es para Ruby on Rails. Sin embargo, puedes aplicar los mismos pasos a otros frameworks de Ruby.

Inicializar el cliente de Logto

En el archivo donde deseas inicializar el cliente de Logto (por ejemplo, un controlador base o un middleware), agrega el siguiente código:

require "logto/client"

@client = LogtoClient.new(

config: LogtoClient::Config.new(

endpoint: "https://your-logto-endpoint.com",

app_id: "your-logto-app-id",

app_secret: "your-logto-app-secret"

),

navigate: ->(uri) { a_redirect_method(uri) },

storage: LogtoClient::SessionStorage.new(the_session_object)

)

end

Por ejemplo, en un controlador de Rails, el código podría verse así:

require "logto/client"

class SampleController < ApplicationController

before_action :initialize_logto_client

private

def initialize_logto_client

@client = LogtoClient.new(

config: LogtoClient::Config.new(

# ...tu configuración

),

# Permitir que el cliente redirija a otros hosts (es decir, tu inquilino de Logto)

navigate: ->(uri) { redirect_to(uri, allow_other_host: true) },

# El controlador tiene acceso al objeto de sesión

storage: LogtoClient::SessionStorage.new(session)

)

end

end

Configurar URIs de redirección

Antes de profundizar en los detalles, aquí tienes una visión general rápida de la experiencia del usuario final. El proceso de inicio de sesión se puede simplificar de la siguiente manera:

- Tu aplicación invoca el método de inicio de sesión.

- El usuario es redirigido a la página de inicio de sesión de Logto. Para aplicaciones nativas, se abre el navegador del sistema.

- El usuario inicia sesión y es redirigido de vuelta a tu aplicación (configurada como el URI de redirección).

Sobre el inicio de sesión basado en redirección

- Este proceso de autenticación sigue el protocolo OpenID Connect (OIDC), y Logto aplica medidas de seguridad estrictas para proteger el inicio de sesión del usuario.

- Si tienes múltiples aplicaciones, puedes usar el mismo proveedor de identidad (Logto). Una vez que el usuario inicia sesión en una aplicación, Logto completará automáticamente el proceso de inicio de sesión cuando el usuario acceda a otra aplicación.

Para aprender más sobre la lógica y los beneficios del inicio de sesión basado en redirección, consulta Experiencia de inicio de sesión de Logto explicada.

En los siguientes fragmentos de código, asumimos que tu aplicación está ejecutándose en http://localhost:3000/.

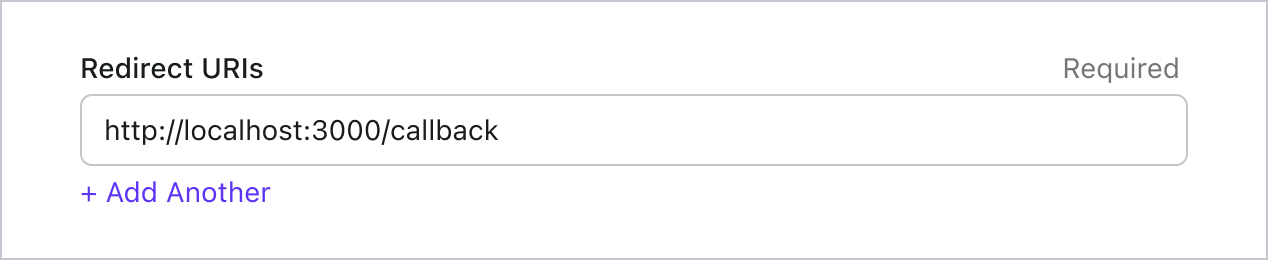

Configurar URIs de redirección

Cambia a la página de detalles de la aplicación en Logto Console. Añade una URI de redirección http://localhost:3000/callback.

Al igual que al iniciar sesión, los usuarios deben ser redirigidos a Logto para cerrar la sesión de la sesión compartida. Una vez terminado, sería ideal redirigir al usuario de vuelta a tu sitio web. Por ejemplo, añade http://localhost:3000/ como la sección de URI de redirección posterior al cierre de sesión.

Luego haz clic en "Guardar" para guardar los cambios.

Manejar el callback

Dado que el URI de redirección se ha establecido en http://localhost:3000/callback, necesita ser manejado en nuestra aplicación. En un controlador de Rails, puedes agregar el siguiente código:

class SampleController < ApplicationController

def callback

@client.handle_sign_in_callback(url: request.original_url)

end

end

Y configurar la ruta en config/routes.rb:

Rails.application.routes.draw do

get "/callback", to: "sample#callback"

end

Invocar inicio de sesión y cierre de sesión

Hay varias maneras de invocar el inicio de sesión y el cierre de sesión en tu aplicación. Por ejemplo, puedes implementar dos rutas en tu aplicación Rails:

class SampleController < ApplicationController

def sign_in

@client.sign_in(redirect_uri: request.base_url + "/callback")

end

def sign_out

@client.sign_out(post_logout_redirect_uri: request.base_url)

end

# ...

end

Rails.application.routes.draw do

get "/sign_in", to: "sample#sign_in"

get "/sign_out", to: "sample#sign_out"

# ...

end

Luego puedes crear botones o enlaces en tus vistas para activar estas acciones. Por ejemplo:

<% if @client.is_authenticated? %>

<a href="<%= sign_out_path %>">Cerrar sesión</a>

<% else %>

<a href="<%= sign_in_path %>">Iniciar sesión</a>

<% end %>

Punto de control: Prueba tu aplicación

Ahora, puedes probar tu aplicación:

- Ejecuta tu aplicación, verás el botón de inicio de sesión.

- Haz clic en el botón de inicio de sesión, el SDK iniciará el proceso de inicio de sesión y te redirigirá a la página de inicio de sesión de Logto.

- Después de iniciar sesión, serás redirigido de vuelta a tu aplicación y verás el botón de cierre de sesión.

- Haz clic en el botón de cierre de sesión para limpiar el almacenamiento de tokens y cerrar sesión.

Añadir el conector WeCom

Para habilitar un inicio de sesión rápido y mejorar la conversión de usuarios, conéctate con Ruby como un proveedor de identidad (IdP). El conector social de Logto te ayuda a establecer esta conexión en minutos permitiendo la entrada de varios parámetros.

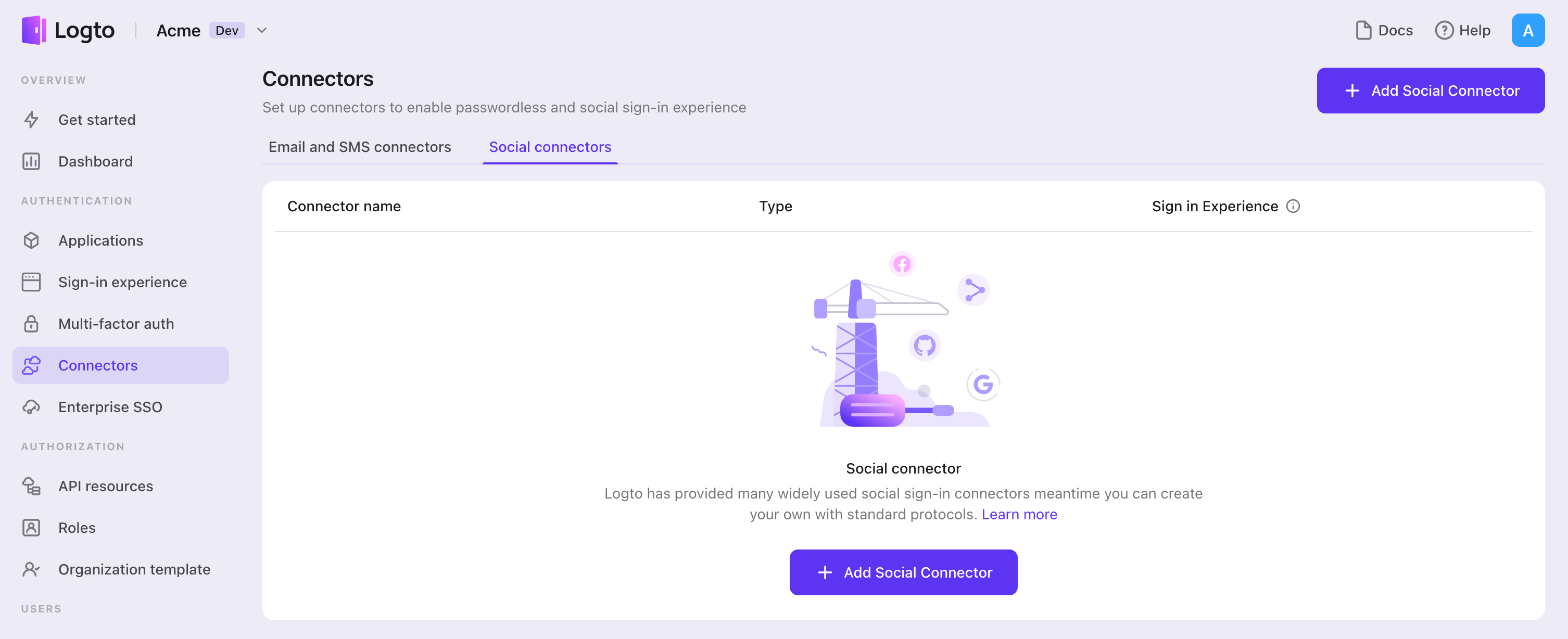

Para añadir un conector social, simplemente sigue estos pasos:

- Navega a Console > Connectors > Social Connectors.

- Haz clic en "Add social connector" y selecciona "WeCom".

- Sigue la guía README y completa los campos requeridos y personaliza la configuración.

Si estás siguiendo la guía del Conector en el lugar, puedes omitir la siguiente sección.

Configura Aplicación WeCom

Comenzar

Inicia sesión en WeCom WebUI con una cuenta de administrador o haz clic en Gestionar la empresa (管理企业) desde la app de WeCom.

En la pestaña "Gestión de aplicaciones", desplázate hacia abajo y haz clic en "Crear una aplicación".

Rellena la información correspondiente según tu aplicación. Luego crea.

Ahora tenemos el Agent ID (NO APPID) y el Secret.

Información del sitio web

Configura lo que necesites en esta página. Sería algo como:

- Usuarios permitidos: quién puede ver esta aplicación

- Página de inicio de la aplicación: La página de inicio de tu aplicación. Ejemplo:

logto.io/demo-app

Importante

Hay tres elementos en esta página relacionados con la "API de desarrollador (开发者接口)".

- Autorización web y JS-SDK;

- Iniciar sesión mediante autorización por WeCom;

- IP de confianza de la empresa;

Complétalos según la guía de WeCom.

Corp ID

Si estás familiarizado con el desarrollo de WeChat, puedes notar que el uso del Corp ID es igual que el APP ID.

Puedes encontrar el Corp ID en la parte inferior de la pestaña "Mi empresa (我的企业)". Se ve como ww**** .

Configurar el conector

Así que tenemos el Agent ID, el Secret y el Corp ID.

Vamos a completar el formulario para el conector.

Puedes dejar el campo Scope en blanco ya que es opcional. Alternativamente, puedes rellenar snsapi_base o snsapi_privateinfo.

Guardar y listo

Probar el conector de WeCom

Eso es todo. El conector de WeCom debería estar disponible ahora. No olvides habilitar el conector social en la experiencia de inicio de sesión.

Guarda tu configuración

Verifica que hayas completado los valores necesarios en el área de configuración del conector Logto. Haz clic en "Guardar y listo" (o "Guardar cambios") y el conector WeCom debería estar disponible ahora.

Habilitar el conector WeCom en la Experiencia de inicio de sesión

Una vez que crees un conector social con éxito, puedes habilitarlo como un botón "Continuar con WeCom" en la Experiencia de inicio de sesión.

- Navega a Consola > Experiencia de inicio de sesión > Registro e inicio de sesión.

- (Opcional) Elige "No aplicable" para el identificador de registro si solo necesitas inicio de sesión social.

- Añade el conector WeCom configurado a la sección "Inicio de sesión social".

Pruebas y Validación

Regresa a tu aplicación Ruby. Ahora deberías poder iniciar sesión con WeCom. ¡Disfruta!

Lecturas adicionales

Flujos de usuario final: Logto proporciona flujos de autenticación listos para usar, incluyendo MFA y SSO empresarial, junto con potentes APIs para la implementación flexible de configuraciones de cuenta, verificación de seguridad y experiencia multi-tenant.

Autorización (Authorization): La autorización define las acciones que un usuario puede realizar o los recursos a los que puede acceder después de ser autenticado. Explora cómo proteger tu API para aplicaciones nativas y de una sola página e implementar el Control de Acceso Basado en Roles (RBAC).

Organizaciones (Organizations): Particularmente efectivo en aplicaciones SaaS multi-tenant y B2B, la función de organización permite la creación de inquilinos, gestión de miembros, RBAC a nivel de organización y aprovisionamiento justo a tiempo.

Serie IAM del cliente: Nuestros artículos de blog en serie sobre la Gestión de Identidad y Acceso del Cliente (o Consumidor), desde los conceptos básicos hasta temas avanzados y más allá.