Logto es una alternativa a Auth0 diseñada para aplicaciones modernas y productos SaaS. Ofrece servicios tanto de Cloud como de código abierto para ayudarte a lanzar rápidamente tu sistema de gestión e identidad (IAM). Disfruta de autenticación, autorización y gestión multi-tenant todo en uno.

Recomendamos comenzar con un tenant de desarrollo gratuito en Logto Cloud. Esto te permite explorar todas las características fácilmente.

En este artículo, repasaremos los pasos para construir rápidamente la experiencia de inicio de sesión de SMTP (autenticación de usuario) con .NET Core (Blazor Server) y Logto.

Requisitos previos

- Una instancia de Logto en funcionamiento. Consulta la página de introducción para comenzar.

- Conocimientos básicos de .NET Core (Blazor Server).

- Una cuenta de SMTP utilizable.

Crear una aplicación en Logto

Logto se basa en la autenticación OpenID Connect (OIDC) y la autorización OAuth 2.0. Admite la gestión de identidad federada a través de múltiples aplicaciones, comúnmente llamada inicio de sesión único (SSO).

Para crear tu aplicación Aplicación web tradicional, simplemente sigue estos pasos:

- Abre la Consola de Logto. En la sección "Comenzar", haz clic en el enlace "Ver todo" para abrir la lista de marcos de aplicaciones. Alternativamente, puedes navegar a Consola de Logto > Aplicaciones, y hacer clic en el botón "Crear aplicación".

- En el modal que se abre, haz clic en la sección "Aplicación web tradicional" o filtra todos los marcos "Aplicación web tradicional" disponibles usando las casillas de filtro rápido a la izquierda. Haz clic en la tarjeta del marco ".Net Core (Blazor Server)" para comenzar a crear tu aplicación.

- Ingresa el nombre de la aplicación, por ejemplo, "Librería", y haz clic en "Crear aplicación".

🎉 ¡Ta-da! Acabas de crear tu primera aplicación en Logto. Verás una página de felicitaciones que incluye una guía de integración detallada. Sigue la guía para ver cómo será la experiencia en tu aplicación.

Integrar Logto SDK

- La siguiente demostración está construida sobre .NET Core 8.0. El SDK es compatible con .NET 6.0 o superior.

- Los proyectos de ejemplo de .NET Core están disponibles en el repositorio de GitHub.

Instalación

Añade el paquete NuGet a tu proyecto:

dotnet add package Logto.AspNetCore.Authentication

Añadir autenticación Logto

Abre Startup.cs (o Program.cs) y añade el siguiente código para registrar los servicios de autenticación de Logto:

using Logto.AspNetCore.Authentication;

var builder = WebApplication.CreateBuilder(args);

builder.Services.AddLogtoAuthentication(options =>

{

options.Endpoint = builder.Configuration["Logto:Endpoint"]!;

options.AppId = builder.Configuration["Logto:AppId"]!;

options.AppSecret = builder.Configuration["Logto:AppSecret"];

});

El método AddLogtoAuthentication hará lo siguiente:

- Establecer el esquema de autenticación predeterminado en

LogtoDefaults.CookieScheme. - Establecer el esquema de desafío predeterminado en

LogtoDefaults.AuthenticationScheme. - Establecer el esquema de cierre de sesión predeterminado en

LogtoDefaults.AuthenticationScheme. - Añadir manejadores de autenticación de cookies y OpenID Connect al esquema de autenticación.

Flujos de inicio y cierre de sesión

Antes de continuar, hay dos términos confusos en el middleware de autenticación de .NET Core que necesitamos aclarar:

- CallbackPath: El URI al que Logto redirigirá al usuario después de que haya iniciado sesión (el "URI de redirección" en Logto).

- RedirectUri: El URI al que se redirigirá después de que se hayan realizado las acciones necesarias en el middleware de autenticación de Logto.

El proceso de inicio de sesión se puede ilustrar de la siguiente manera:

De manera similar, .NET Core también tiene SignedOutCallbackPath y RedirectUri para el flujo de cierre de sesión.

Para mayor claridad, los referiremos de la siguiente manera:

| Término que usamos | Término de .NET Core |

|---|---|

| URI de redirección de Logto | CallbackPath |

| URI de redirección post cierre de sesión de Logto | SignedOutCallbackPath |

| URI de redirección de la aplicación | RedirectUri |

Sobre el inicio de sesión basado en redirección

- Este proceso de autenticación sigue el protocolo OpenID Connect (OIDC), y Logto aplica medidas de seguridad estrictas para proteger el inicio de sesión del usuario.

- Si tienes múltiples aplicaciones, puedes usar el mismo proveedor de identidad (Logto). Una vez que el usuario inicia sesión en una aplicación, Logto completará automáticamente el proceso de inicio de sesión cuando el usuario acceda a otra aplicación.

Para aprender más sobre la lógica y los beneficios del inicio de sesión basado en redirección, consulta Experiencia de inicio de sesión de Logto explicada.

Configurar URIs de redirección

En los siguientes fragmentos de código, asumimos que tu aplicación está ejecutándose en http://localhost:3000/.

Primero, configuremos el URI de redirección de Logto. Agrega el siguiente URI a la lista de "URIs de redirección" en la página de detalles de la aplicación Logto:

http://localhost:3000/Callback

Para configurar el URI de redirección posterior al cierre de sesión de Logto, agrega el siguiente URI a la lista de "URIs de redirección posterior al cierre de sesión" en la página de detalles de la aplicación Logto:

http://localhost:3000/SignedOutCallback

Cambiar las rutas predeterminadas

El URI de redirección de Logto tiene una ruta predeterminada de /Callback, y el URI de redirección posterior al cierre de sesión de Logto tiene una ruta predeterminada de /SignedOutCallback.

Puedes dejarlos tal como están si no hay un requisito especial. Si deseas cambiarlo, puedes establecer la propiedad CallbackPath y SignedOutCallbackPath para LogtoOptions:

builder.Services.AddLogtoAuthentication(options =>

{

// Otras configuraciones...

options.CallbackPath = "/Foo";

options.SignedOutCallbackPath = "/Bar";

});

Recuerda actualizar el valor en la página de detalles de la aplicación Logto en consecuencia.

Añadir rutas

Dado que Blazor Server utiliza SignalR para comunicarse entre el servidor y el cliente, esto significa que los métodos que manipulan directamente el contexto HTTP (como emitir desafíos o redirecciones) no funcionan como se espera cuando se llaman desde un componente de Blazor.

Para hacerlo correctamente, necesitamos agregar explícitamente dos endpoints para las redirecciones de inicio y cierre de sesión:

app.MapGet("/SignIn", async context =>

{

if (!(context.User?.Identity?.IsAuthenticated ?? false))

{

await context.ChallengeAsync(new AuthenticationProperties { RedirectUri = "/" });

} else {

context.Response.Redirect("/");

}

});

app.MapGet("/SignOut", async context =>

{

if (context.User?.Identity?.IsAuthenticated ?? false)

{

await context.SignOutAsync(new AuthenticationProperties { RedirectUri = "/" });

} else {

context.Response.Redirect("/");

}

});

Ahora podemos redirigir a estos endpoints para activar el inicio y cierre de sesión.

Implementar botones de inicio/cierre de sesión

En el componente Razor, añade el siguiente código:

@using Microsoft.AspNetCore.Components.Authorization

@using System.Security.Claims

@inject AuthenticationStateProvider AuthenticationStateProvider

@inject NavigationManager NavigationManager

@* ... *@

<p>Está autenticado: @User.Identity?.IsAuthenticated</p>

@if (User.Identity?.IsAuthenticated == true)

{

<button @onclick="SignOut">Cerrar sesión</button>

}

else

{

<button @onclick="SignIn">Iniciar sesión</button>

}

@* ... *@

@code {

private ClaimsPrincipal? User { get; set; }

protected override async Task OnInitializedAsync()

{

var authState = await AuthenticationStateProvider.GetAuthenticationStateAsync();

User = authState.User;

}

private void SignIn()

{

NavigationManager.NavigateTo("/SignIn", forceLoad: true);

}

private void SignOut()

{

NavigationManager.NavigateTo("/SignOut", forceLoad: true);

}

}

Explicación:

- El

AuthenticationStateProviderinyectado se utiliza para obtener el estado de autenticación del usuario actual y poblar la propiedadUser. - Los métodos

SignInySignOutse utilizan para redirigir al usuario a los puntos de acceso de inicio y cierre de sesión respectivamente. Debido a la naturaleza de Blazor Server, necesitamos usarNavigationManagercon carga forzada para activar la redirección.

La página mostrará el botón "Iniciar sesión" si el usuario no está autenticado, y mostrará el botón "Cerrar sesión" si el usuario está autenticado.

El componente <AuthorizeView />

Alternativamente, puedes usar el componente AuthorizeView para renderizar contenido condicionalmente basado en el estado de autenticación del usuario. Este componente es útil cuando deseas mostrar contenido diferente a usuarios autenticados y no autenticados.

En tu componente Razor, añade el siguiente código:

@using Microsoft.AspNetCore.Components.Authorization

@* ... *@

<AuthorizeView>

<Authorized>

<p>Nombre: @User?.Identity?.Name</p>

@* Contenido para usuarios autenticados *@

</Authorized>

<NotAuthorized>

@* Contenido para usuarios no autenticados *@

</NotAuthorized>

</AuthorizeView>

@* ... *@

El componente AuthorizeView requiere un parámetro en cascada de tipo Task<AuthenticationState>. Una forma directa de obtener este parámetro es añadir el componente <CascadingAuthenticationState>. Sin embargo, debido a la naturaleza de Blazor Server, no podemos simplemente añadir el componente al diseño o al componente raíz (puede que no funcione como se espera). En su lugar, podemos añadir el siguiente código al constructor (Program.cs o Startup.cs) para proporcionar el parámetro en cascada:

builder.Services.AddCascadingAuthenticationState();

Luego puedes usar el componente AuthorizeView en cada componente que lo necesite.

Punto de control: Prueba tu aplicación

Ahora, puedes probar tu aplicación:

- Ejecuta tu aplicación, verás el botón de inicio de sesión.

- Haz clic en el botón de inicio de sesión, el SDK iniciará el proceso de inicio de sesión y te redirigirá a la página de inicio de sesión de Logto.

- Después de iniciar sesión, serás redirigido de vuelta a tu aplicación y verás el botón de cierre de sesión.

- Haz clic en el botón de cierre de sesión para limpiar el almacenamiento de tokens y cerrar sesión.

Añadir conector SMTP

El conector Email es un método utilizado para enviar contraseñas de un solo uso (OTPs) para la autenticación. Permite la verificación de Dirección de correo electrónico (Email address) para admitir la autenticación sin contraseña, incluyendo el registro basado en Email, inicio de sesión, autenticación de dos factores (2FA) y recuperación de cuenta. Puedes conectar fácilmente SMTP como tu proveedor de Email. Con el conector Email de Logto, puedes configurarlo en solo unos minutos.

Para añadir un conector Email, simplemente sigue estos pasos:

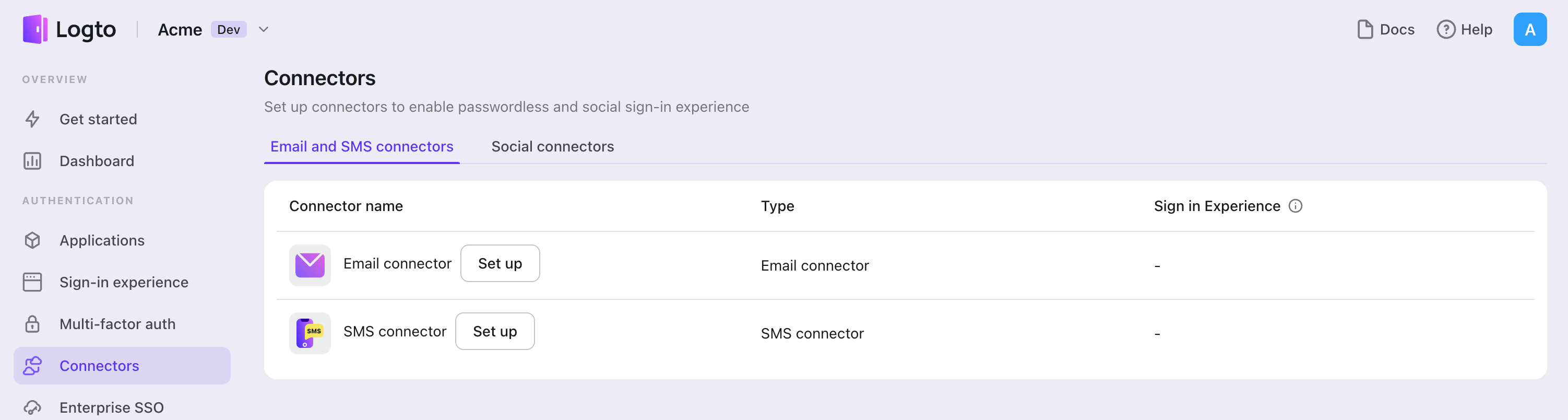

- Navega a Console > Connector > Email and SMS connectors.

- Para añadir un nuevo conector Email, haz clic en el botón "Set up" y selecciona "SMTP".

- Revisa la documentación README para tu proveedor seleccionado.

- Completa los campos de configuración en la sección "Parameter Configuration".

- Personaliza la plantilla Email utilizando el editor JSON.

- Prueba tu configuración enviando un código de verificación a tu Dirección de correo electrónico (Email address).

Si estás siguiendo la guía del Conector en el lugar, puedes omitir la siguiente sección.

Configurar Conector de correo electrónico SMTP (SMTP email connector)

Configura el conector SMTP

SMTP es un protocolo de transmisión que no es exclusivo de algunos proveedores de servicios de correo electrónico específicos, sino que puede funcionar con todos los proveedores.

Ahora ofrecemos guías sobre cómo usar el conector SMTP para enviar correos electrónicos con los siguientes proveedores para tu mejor comprensión:

- Gmail es el proveedor de servicios de correo electrónico más popular del mundo.

- Aliyun direct mail y SendGrid mail. Algunos de ustedes pueden estar familiarizados con estos dos proveedores de servicios de correo electrónico porque el equipo de Logto proporcionó conectores correspondientes; probablemente ya tengas una idea general de ellos.

Esperamos que puedas configurar otros proveedores de correo electrónico con los siguientes ejemplos 🚀

Configuración para uso con Gmail

Puedes obtener una nueva cuenta de Gmail en Gmail, o puedes usar una cuenta existente si ya tienes una.

Una publicación oficial de Gmail muestra cómo determinar los valores de las propiedades requeridas para operar Gmail a través de un conector SMTP.

Integración con SendGrid SMTP API

Inicialmente, asumimos que ya tienes una cuenta de SendGrid. Si no es así, crea una nueva cuenta en el sitio web de SendGrid.

Puedes encontrar una guía paso a paso sobre "Integración con la API SMTP".

Los desarrolladores pueden acceder a los detalles del remitente en la "Gestión de remitentes".

Configuración con cuenta de Aliyun direct mail

Inicia sesión en el sitio web de Aliyun. Registra una nueva cuenta si no tienes una.

Sigue la guía para enviar correos electrónicos usando SMTP y completa esas 'tareas' para obtener la configuración e información requerida.

Puedes ir a la página de dirección del servicio SMTP para elegir un host de dirección de servicio SMTP y número de puerto adecuados.

Para comprobar las "Direcciones del remitente", puedes encontrar la entrada en el panel de navegación izquierdo en la consola de DirectMail. Aquí deberías ver Sender address y SMTP Password.

Solo se proporciona una plantilla de ejemplo en los casos anteriores para mantener las cosas simples. Deberías agregar más plantillas para otros casos de uso.

Debes cambiar los valores envueltos con "<" y ">" de acuerdo con la configuración de tu cuenta de Gmail, SendGrid o Aliyun y elegir mantener otros campos sin "<" y ">".

Agrega {{code}} como marcador de posición en el contenido de las plantillas para mostrar el código de verificación aleatorio en los correos electrónicos enviados.

Prueba el conector SMTP

Puedes escribir una dirección de correo electrónico y hacer clic en "Enviar" para ver si la configuración funciona antes de "Guardar y finalizar".

Eso es todo. No olvides Habilitar el conector en la experiencia de inicio de sesión.

Tipos de configuración

| Nombre | Tipo |

|---|---|

| host | string |

| port | string |

| fromEmail | string |

| templates | Template[] |

| Propiedades de la plantilla | Tipo | Valores de enumeración |

|---|---|---|

| subject | string | N/A |

| content | string | N/A |

| usageType | enum string | 'Register' / 'SignIn' / 'ForgotPassword' / 'Generic' |

| contentType | enum string | 'text/plain' / 'text/html' |

Opciones de autenticación con nombre de usuario y contraseña

| Nombre | Tipo | Valores de enumeración |

|---|---|---|

| user | string | N/A |

| pass | string | N/A |

| type | enum string (OPCIONAL) | 'login' |

También puedes configurar Opciones de autenticación OAuth2 y otras configuraciones avanzadas. Consulta aquí para más detalles.

Te proporcionamos un ejemplo de configuración con todos los parámetros configurables en el cuadro de texto para ayudarte a configurar tu propia configuración. (Eres responsable de la configuración, algunos valores son solo para fines de demostración y pueden no ajustarse a tu caso de uso.)

Guarda tu configuración

Verifica que hayas completado los valores necesarios en el área de configuración del conector Logto. Haz clic en "Guardar y listo" (o "Guardar cambios") y el conector SMTP debería estar disponible ahora.

Habilitar el conector SMTP en la Experiencia de inicio de sesión

Una vez que crees un conector con éxito, puedes habilitar el inicio de sesión y registro sin contraseña basado en número de teléfono.

- Navega a Consola > Experiencia de inicio de sesión > Registro e inicio de sesión.

- Configura los métodos de registro (Opcional):

- Selecciona "Dirección de correo electrónico (Email address)" o "Correo electrónico o número de teléfono" como el identificador de registro.

- "Verificar al registrarse" se fuerza a estar habilitado. También puedes habilitar "Crear una contraseña" en el registro.

- Configura los métodos de inicio de sesión:

- Selecciona Dirección de correo electrónico (Email address) como uno de los identificadores de inicio de sesión. Puedes proporcionar múltiples identificadores disponibles (correo electrónico, número de teléfono y nombre de usuario).

- Selecciona "Código de verificación" y / o "Contraseña" como el factor de autenticación.

- Haz clic en "Guardar cambios" y pruébalo en "Vista previa en vivo".

Además del registro e inicio de sesión a través de OTPs de , también puedes tener habilitada la recuperación de contraseña y la verificación de seguridad basada en , así como vincular Dirección de correo electrónico (Email address) al perfil. Consulta Flujos de usuario final para más detalles.

Pruebas y Validación

Regresa a tu aplicación .NET Core (Blazor Server). Ahora deberías poder iniciar sesión con SMTP. ¡Disfruta!

Lecturas adicionales

Flujos de usuario final: Logto proporciona flujos de autenticación listos para usar, incluyendo MFA y SSO empresarial, junto con potentes APIs para la implementación flexible de configuraciones de cuenta, verificación de seguridad y experiencia multi-tenant.

Autorización (Authorization): La autorización define las acciones que un usuario puede realizar o los recursos a los que puede acceder después de ser autenticado. Explora cómo proteger tu API para aplicaciones nativas y de una sola página e implementar el Control de Acceso Basado en Roles (RBAC).

Organizaciones (Organizations): Particularmente efectivo en aplicaciones SaaS multi-tenant y B2B, la función de organización permite la creación de inquilinos, gestión de miembros, RBAC a nivel de organización y aprovisionamiento justo a tiempo.

Serie IAM del cliente: Nuestros artículos de blog en serie sobre la Gestión de Identidad y Acceso del Cliente (o Consumidor), desde los conceptos básicos hasta temas avanzados y más allá.