Logto es una alternativa a Auth0 diseñada para aplicaciones modernas y productos SaaS. Ofrece servicios tanto de Cloud como de código abierto para ayudarte a lanzar rápidamente tu sistema de gestión e identidad (IAM). Disfruta de autenticación, autorización y gestión multi-tenant todo en uno.

Recomendamos comenzar con un tenant de desarrollo gratuito en Logto Cloud. Esto te permite explorar todas las características fácilmente.

En este artículo, repasaremos los pasos para construir rápidamente la experiencia de inicio de sesión de Feishu (autenticación de usuario) con Java Spring Boot y Logto.

Requisitos previos

- Una instancia de Logto en funcionamiento. Consulta la página de introducción para comenzar.

- Conocimientos básicos de Java Spring Boot.

- Una cuenta de Feishu utilizable.

Crear una aplicación en Logto

Logto se basa en la autenticación OpenID Connect (OIDC) y la autorización OAuth 2.0. Admite la gestión de identidad federada a través de múltiples aplicaciones, comúnmente llamada inicio de sesión único (SSO).

Para crear tu aplicación Aplicación web tradicional (Traditional web), simplemente sigue estos pasos:

- Abre la Consola de Logto. En la sección "Comenzar", haz clic en el enlace "Ver todo" para abrir la lista de marcos de aplicaciones. Alternativamente, puedes navegar a Consola de Logto > Aplicaciones, y hacer clic en el botón "Crear aplicación".

- En el modal que se abre, haz clic en la sección "Aplicación web tradicional (Traditional web)" o filtra todos los marcos "Aplicación web tradicional (Traditional web)" disponibles usando las casillas de filtro rápido a la izquierda. Haz clic en la tarjeta del marco "Java Spring Boot" para comenzar a crear tu aplicación.

- Ingresa el nombre de la aplicación, por ejemplo, "Librería", y haz clic en "Crear aplicación".

🎉 ¡Ta-da! Acabas de crear tu primera aplicación en Logto. Verás una página de felicitaciones que incluye una guía de integración detallada. Sigue la guía para ver cómo será la experiencia en tu aplicación.

Integrar el SDK de Java Spring Boot

- Puedes encontrar el código de ejemplo para esta guía en nuestro repositorio de github spring-boot-sample.

- No se requiere un SDK oficial para integrar Logto con tu aplicación Java Spring Boot. Usaremos las librerías Spring Security y Spring Security OAuth2 para manejar el flujo de autenticación OIDC con Logto.

Configura tu aplicación Java Spring Boot

Añadiendo dependencias

Para los usuarios de gradle, añade las siguientes dependencias a tu archivo build.gradle:

dependencies {

implementation 'org.springframework.boot:spring-boot-starter-thymeleaf'

implementation 'org.springframework.boot:spring-boot-starter-web'

implementation 'org.springframework.boot:spring-boot-starter-security'

implementation 'org.springframework.boot:spring-boot-starter-oauth2-client'

}

Para los usuarios de maven, añade las siguientes dependencias a tu archivo pom.xml:

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-thymeleaf</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-web</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-security</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-oauth2-client</artifactId>

</dependency>

Configuración del cliente OAuth2

Registra una nueva aplicación Java Spring Boot en Logto Console y obtén las credenciales del cliente y las configuraciones de IdP para tu aplicación web.

Añade la siguiente configuración a tu archivo application.properties:

spring.security.oauth2.client.registration.logto.client-name=logto

spring.security.oauth2.client.registration.logto.client-id={{YOUR_CLIENT_ID}}

spring.security.oauth2.client.registration.logto.client-secret={{YOUR_CLIENT_ID}}

spring.security.oauth2.client.registration.logto.redirect-uri={baseUrl}/login/oauth2/code/{registrationId}

spring.security.oauth2.client.registration.logto.authorization-grant-type=authorization_code

spring.security.oauth2.client.registration.logto.scope=openid,profile,offline_access

spring.security.oauth2.client.registration.logto.provider=logto

spring.security.oauth2.client.provider.logto.issuer-uri={{LOGTO_ENDPOINT}}/oidc

spring.security.oauth2.client.provider.logto.authorization-uri={{LOGTO_ENDPOINT}}/oidc/auth

spring.security.oauth2.client.provider.logto.jwk-set-uri={{LOGTO_ENDPOINT}}/oidc/jwks

Implementación

Antes de profundizar en los detalles, aquí tienes una visión general rápida de la experiencia del usuario final. El proceso de inicio de sesión se puede simplificar de la siguiente manera:

- Tu aplicación invoca el método de inicio de sesión.

- El usuario es redirigido a la página de inicio de sesión de Logto. Para aplicaciones nativas, se abre el navegador del sistema.

- El usuario inicia sesión y es redirigido de vuelta a tu aplicación (configurada como el URI de redirección).

Sobre el inicio de sesión basado en redirección

- Este proceso de autenticación sigue el protocolo OpenID Connect (OIDC), y Logto aplica medidas de seguridad estrictas para proteger el inicio de sesión del usuario.

- Si tienes múltiples aplicaciones, puedes usar el mismo proveedor de identidad (Logto). Una vez que el usuario inicia sesión en una aplicación, Logto completará automáticamente el proceso de inicio de sesión cuando el usuario acceda a otra aplicación.

Para aprender más sobre la lógica y los beneficios del inicio de sesión basado en redirección, consulta Experiencia de inicio de sesión de Logto explicada.

Para redirigir a los usuarios de vuelta a tu aplicación después de que inicien sesión, necesitas establecer el redirect URI usando la propiedad client.registration.logto.redirect-uri en el paso anterior.

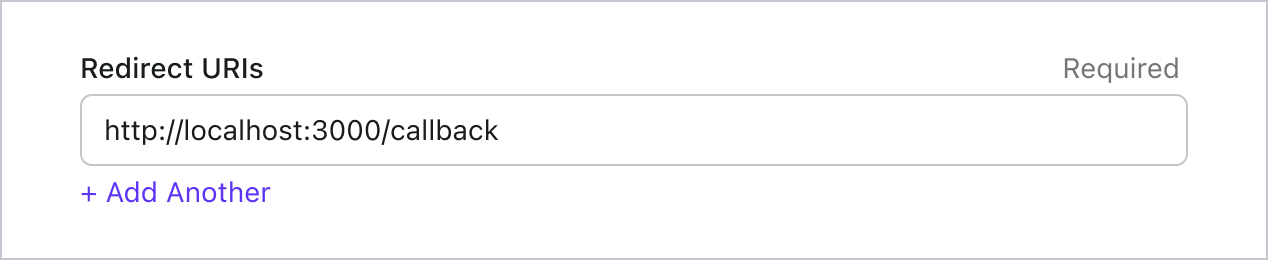

Configurar URIs de redirección

Cambia a la página de detalles de la aplicación en Logto Console. Añade una URI de redirección http://localhost:3000/callback.

Al igual que al iniciar sesión, los usuarios deben ser redirigidos a Logto para cerrar la sesión de la sesión compartida. Una vez terminado, sería ideal redirigir al usuario de vuelta a tu sitio web. Por ejemplo, añade http://localhost:3000/ como la sección de URI de redirección posterior al cierre de sesión.

Luego haz clic en "Guardar" para guardar los cambios.

Implementa el WebSecurityConfig

Crea una nueva clase WebSecurityConfig en tu proyecto

La clase WebSecurityConfig se utilizará para configurar los ajustes de seguridad de tu aplicación. Es la clase clave que gestionará el flujo de autenticación y autorización. Consulta la documentación de Spring Security para más detalles.

package com.example.securingweb;

import org.springframework.context.annotation.Configuration;

import org.springframework.security.config.annotation.web.configuration.EnableWebSecurity;

@Configuration

@EnableWebSecurity

public class WebSecurityConfig {

// ...

}

Crea un bean idTokenDecoderFactory

Esto es necesario porque Logto utiliza ES384 como algoritmo predeterminado, necesitamos sobrescribir el OidcIdTokenDecoderFactory predeterminado para usar el mismo algoritmo.

import org.springframework.context.annotation.Bean;

import org.springframework.security.oauth2.client.oidc.authentication.OidcIdTokenDecoderFactory;

import org.springframework.security.oauth2.client.registration.ClientRegistration;

import org.springframework.security.oauth2.jose.jws.SignatureAlgorithm;

import org.springframework.security.oauth2.jwt.JwtDecoderFactory;

public class WebSecurityConfig {

// ...

@Bean

public JwtDecoderFactory<ClientRegistration> idTokenDecoderFactory() {

OidcIdTokenDecoderFactory idTokenDecoderFactory = new OidcIdTokenDecoderFactory();

idTokenDecoderFactory.setJwsAlgorithmResolver(clientRegistration -> SignatureAlgorithm.ES384);

return idTokenDecoderFactory;

}

}

Crea una clase LoginSuccessHandler para manejar el evento de inicio de sesión exitoso

Redirigiremos al usuario a la página /user después de un inicio de sesión exitoso.

package com.example.securingweb;

import java.io.IOException;

import org.springframework.security.core.Authentication;

import org.springframework.security.web.authentication.AuthenticationSuccessHandler;

import jakarta.servlet.ServletException;

import jakarta.servlet.http.HttpServletRequest;

import jakarta.servlet.http.HttpServletResponse;

public class CustomSuccessHandler implements AuthenticationSuccessHandler {

@Override

public void onAuthenticationSuccess(HttpServletRequest request, HttpServletResponse response,

Authentication authentication) throws IOException, ServletException {

response.sendRedirect("/user");

}

}

Crea una clase LogoutSuccessHandler para manejar el evento de cierre de sesión exitoso

Limpia la sesión y redirige al usuario a la página de inicio.

package com.example.securingweb;

import java.io.IOException;

import org.springframework.security.core.Authentication;

import org.springframework.security.web.authentication.logout.LogoutSuccessHandler;

import jakarta.servlet.ServletException;

import jakarta.servlet.http.HttpServletRequest;

import jakarta.servlet.http.HttpServletResponse;

import jakarta.servlet.http.HttpSession;

public class CustomLogoutHandler implements LogoutSuccessHandler {

@Override

public void onLogoutSuccess(HttpServletRequest request, HttpServletResponse response, Authentication authentication)

throws IOException, ServletException {

HttpSession session = request.getSession();

if (session != null) {

session.invalidate();

}

response.sendRedirect("/home");

}

}

Actualiza la clase WebSecurityConfig con un securityFilterChain

securityFilterChain es una cadena de filtros responsables de procesar las solicitudes y respuestas entrantes.

Configuraremos el securityFilterChain para permitir el acceso a la página de inicio y requerir autenticación para todas las demás solicitudes. Usa CustomSuccessHandler y CustomLogoutHandler para manejar los eventos de inicio y cierre de sesión.

import org.springframework.context.annotation.Bean;

import org.springframework.security.config.annotation.web.builders.HttpSecurity;

import org.springframework.security.web.DefaultSecurityFilterChain;

public class WebSecurityConfig {

// ...

@Bean

public DefaultSecurityFilterChain securityFilterChain(HttpSecurity http) throws Exception {

http

.authorizeRequests(authorizeRequests ->

authorizeRequests

.antMatchers("/", "/home").permitAll() // Permitir acceso a la página de inicio

.anyRequest().authenticated() // Todas las demás solicitudes requieren autenticación

)

.oauth2Login(oauth2Login ->

oauth2Login

.successHandler(new CustomSuccessHandler())

)

.logout(logout ->

logout

.logoutSuccessHandler(new CustomLogoutHandler())

);

return http.build();

}

}

Crea una página de inicio

(Puedes omitir este paso si ya tienes una página de inicio en tu proyecto)

package com.example.securingweb;

import java.security.Principal;

import org.springframework.stereotype.Controller;

import org.springframework.web.bind.annotation.GetMapping;

@Controller

public class HomeController {

@GetMapping({ "/", "/home" })

public String home(Principal principal) {

return principal != null ? "redirect:/user" : "home";

}

}

Este controlador redirigirá al usuario a la página de usuario si está autenticado, de lo contrario, mostrará la página de inicio. Agrega un enlace de inicio de sesión en la página de inicio.

<body>

<h1>¡Bienvenido!</h1>

<p><a th:href="@{/oauth2/authorization/logto}">Iniciar sesión con Logto</a></p>

</body>

Crea una página de usuario

Crea un nuevo controlador para manejar la página de usuario:

package com.example.securingweb;

import java.security.Principal;

import java.util.Map;

import org.springframework.security.oauth2.client.authentication.OAuth2AuthenticationToken;

import org.springframework.security.oauth2.core.user.OAuth2User;

import org.springframework.stereotype.Controller;

import org.springframework.ui.Model;

import org.springframework.web.bind.annotation.GetMapping;

import org.springframework.web.bind.annotation.RequestMapping;

@Controller

@RequestMapping("/user")

public class UserController {

@GetMapping

public String user(Model model, Principal principal) {

if (principal instanceof OAuth2AuthenticationToken) {

OAuth2AuthenticationToken token = (OAuth2AuthenticationToken) principal;

OAuth2User oauth2User = token.getPrincipal();

Map<String, Object> attributes = oauth2User.getAttributes();

model.addAttribute("username", attributes.get("username"));

model.addAttribute("email", attributes.get("email"));

model.addAttribute("sub", attributes.get("sub"));

}

return "user";

}

}

Una vez que el usuario esté autenticado, recuperaremos los datos de OAuth2User del objeto principal autenticado. Consulta OAuth2AuthenticationToken y OAuth2User para más detalles.

Lee los datos del usuario y pásalos a la plantilla user.html.

<body>

<h1>Detalles del usuario</h1>

<div>

<p>

<div><strong>nombre:</strong> <span th:text="${username}"></span></div>

<div><strong>correo electrónico:</strong> <span th:text="${email}"></span></div>

<div><strong>id:</strong> <span th:text="${sub}"></span></div>

</p>

</div>

<form th:action="@{/logout}" method="post">

<input type="submit" value="Cerrar sesión" />

</form>

</body>

Solicita reclamos adicionales

Es posible que encuentres que falta alguna información del usuario en el objeto devuelto desde principal (OAuth2AuthenticationToken). Esto se debe a que OAuth 2.0 y OpenID Connect (OIDC) están diseñados para seguir el principio de privilegio mínimo (PoLP), y Logto está construido sobre estos estándares.

De forma predeterminada, se devuelven reclamos limitados. Si necesitas más información, puedes solicitar alcances adicionales para acceder a más reclamos.

Un "reclamo (Claim)" es una afirmación hecha sobre un sujeto; un "alcance (Scope)" es un grupo de reclamos. En el caso actual, un reclamo es una pieza de información sobre el usuario.

Aquí tienes un ejemplo no normativo de la relación alcance - reclamo:

El reclamo "sub" significa "sujeto", que es el identificador único del usuario (es decir, el ID del usuario).

El SDK de Logto siempre solicitará tres alcances: openid, profile y offline_access.

Para recuperar información adicional del usuario, puedes añadir alcances extra en el archivo application.properties. Por ejemplo, para solicitar los alcances email, phone y urn:logto:scope:organizations, añade la siguiente línea al archivo application.properties:

spring.security.oauth2.client.registration.logto.scope=openid,profile,offline_access,email,phone,urn:logto:scope:organizations

Luego podrás acceder a los reclamos adicionales en el objeto OAuth2User.

Ejecuta y prueba la aplicación

Ejecuta la aplicación y navega a http://localhost:8080.

- Verás la página de inicio con un enlace para iniciar sesión.

- Haz clic en el enlace para iniciar sesión con Logto.

- Tras una autenticación exitosa, serás redirigido a la página de usuario con los detalles de tu usuario.

- Haz clic en el botón de cerrar sesión para salir. Serás redirigido de vuelta a la página de inicio.

Añadir el conector Feishu

Para habilitar un inicio de sesión rápido y mejorar la conversión de usuarios, conéctate con Java Spring Boot como un proveedor de identidad (IdP). El conector social de Logto te ayuda a establecer esta conexión en minutos permitiendo la entrada de varios parámetros.

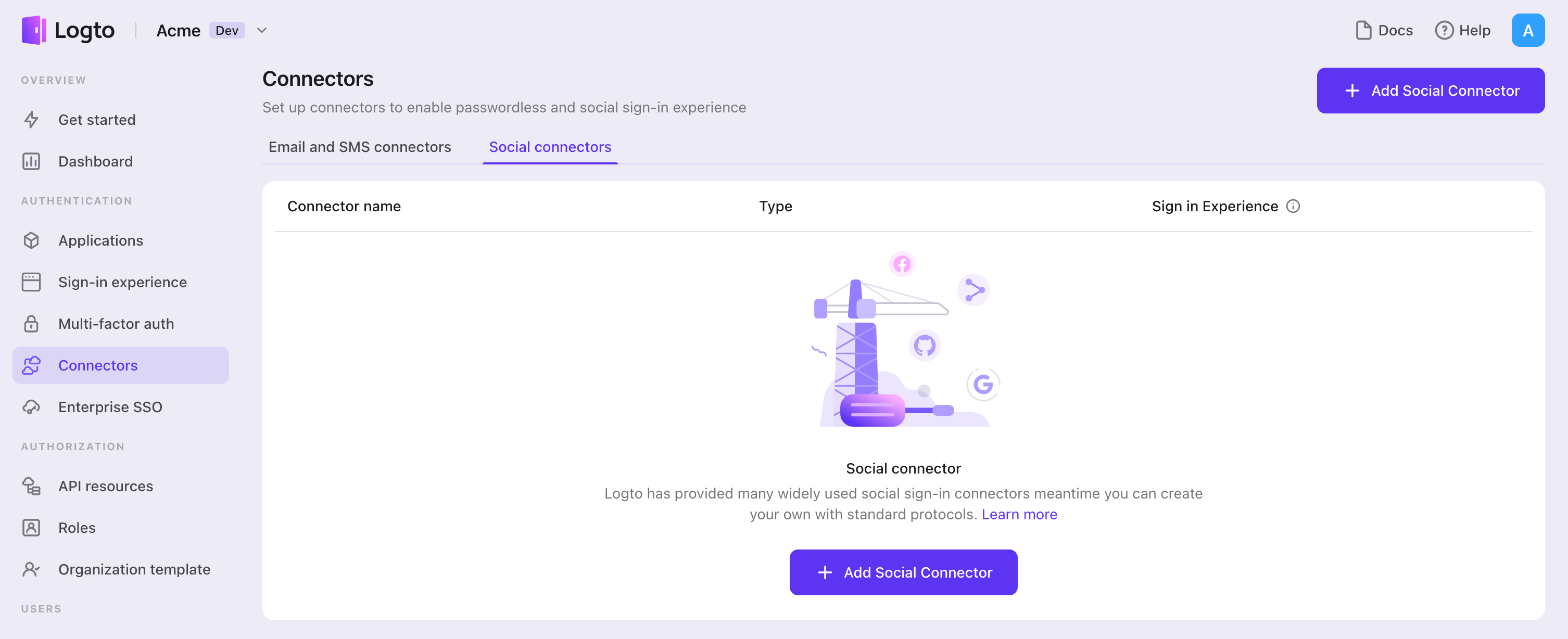

Para añadir un conector social, simplemente sigue estos pasos:

- Navega a Console > Connectors > Social Connectors.

- Haz clic en "Add social connector" y selecciona "Feishu".

- Sigue la guía README y completa los campos requeridos y personaliza la configuración.

Si estás siguiendo la guía del Conector en el lugar, puedes omitir la siguiente sección.

Configura Feishu Custom App

Comenzar con el inicio de sesión social de Feishu

El conector web de Feishu está diseñado para aplicaciones web de escritorio y utiliza el proceso de autenticación OAuth 2.0.

Registra una cuenta de desarrollador de Feishu

Si no tienes una cuenta de desarrollador de Feishu, por favor regístrate en la Plataforma Abierta de Feishu.

Crea una aplicación

- En la Consola de Desarrollador, haz clic en "Crear aplicación personalizada".

- Rellena el nombre de la aplicación, la descripción, selecciona un icono y haz clic en el botón "Crear".

- En la barra lateral izquierda, haz clic en "Configuración de seguridad", y completa la "URL de redirección" como

${logto_endpoint}/callback/${connector_id}. El valor correspondiente se puede encontrar en el campoCallback URIen la página de detalles del conector Feishu en la Consola de Logto. - En "Credenciales e información básica", puedes obtener el "App ID" y el "App Secret".

Para uso interno no empresarial, también necesitas hacer clic en el botón "Crear una versión" en la página "Gestión de versiones y lanzamiento". El "App ID" y el "App Secret" solo tendrán efecto después de que el estado de la aplicación cambie a "Habilitado".

Guarda tu configuración

Verifica que hayas completado los valores necesarios en el área de configuración del conector Logto. Haz clic en "Guardar y listo" (o "Guardar cambios") y el conector Feishu debería estar disponible ahora.

Habilitar el conector Feishu en la Experiencia de inicio de sesión

Una vez que crees un conector social con éxito, puedes habilitarlo como un botón "Continuar con Feishu" en la Experiencia de inicio de sesión.

- Navega a Consola > Experiencia de inicio de sesión > Registro e inicio de sesión.

- (Opcional) Elige "No aplicable" para el identificador de registro si solo necesitas inicio de sesión social.

- Añade el conector Feishu configurado a la sección "Inicio de sesión social".

Pruebas y Validación

Regresa a tu aplicación Java Spring Boot. Ahora deberías poder iniciar sesión con Feishu. ¡Disfruta!

Lecturas adicionales

Flujos de usuario final: Logto proporciona flujos de autenticación listos para usar, incluyendo MFA y SSO empresarial, junto con potentes APIs para la implementación flexible de configuraciones de cuenta, verificación de seguridad y experiencia multi-tenant.

Autorización (Authorization): La autorización define las acciones que un usuario puede realizar o los recursos a los que puede acceder después de ser autenticado. Explora cómo proteger tu API para aplicaciones nativas y de una sola página e implementar el Control de Acceso Basado en Roles (RBAC).

Organizaciones (Organizations): Particularmente efectivo en aplicaciones SaaS multi-tenant y B2B, la función de organización permite la creación de inquilinos, gestión de miembros, RBAC a nivel de organización y aprovisionamiento justo a tiempo.

Serie IAM del cliente: Nuestros artículos de blog en serie sobre la Gestión de Identidad y Acceso del Cliente (o Consumidor), desde los conceptos básicos hasta temas avanzados y más allá.