Logto est une alternative à Auth0 conçue pour les applications modernes et les produits SaaS. Il offre des services à la fois Cloud et Open-source pour vous aider à lancer rapidement votre système de gestion des identités et des accès (IAM). Profitez de l'authentification, de l'autorisation et de la gestion multi-locataires tout-en-un.

Nous recommandons de commencer avec un locataire de développement gratuit sur Logto Cloud. Cela vous permet d'explorer facilement toutes les fonctionnalités.

Dans cet article, nous allons parcourir les étapes pour construire rapidement l'expérience de connexion WeChat (Native) (authentification utilisateur) avec Java Spring Boot et Logto.

Prérequis

- Une instance Logto en cours d'exécution. Consultez la page d'introduction pour commencer.

- Connaissance de base de Java Spring Boot.

- Un compte WeChat (Native) utilisable.

Créer une application dans Logto

Logto est basé sur l'authentification OpenID Connect (OIDC) et l'autorisation OAuth 2.0. Il prend en charge la gestion des identités fédérées à travers plusieurs applications, communément appelée authentification unique (SSO).

Pour créer votre application Application web traditionnelle, suivez simplement ces étapes :

- Ouvrez la Logto Console. Dans la section "Get started", cliquez sur le lien "View all" pour ouvrir la liste des frameworks d'application. Alternativement, vous pouvez naviguer vers Logto Console > Applications, et cliquer sur le bouton "Create application".

- Dans la fenêtre modale qui s'ouvre, cliquez sur la section "Application web traditionnelle" ou filtrez tous les frameworks "Application web traditionnelle" disponibles en utilisant les cases à cocher de filtre rapide à gauche. Cliquez sur la carte du framework "Java Spring Boot" pour commencer à créer votre application.

- Entrez le nom de l'application, par exemple, "Bookstore", et cliquez sur "Create application".

🎉 Ta-da ! Vous venez de créer votre première application dans Logto. Vous verrez une page de félicitations qui inclut un guide d'intégration détaillé. Suivez le guide pour voir quelle sera l'expérience dans votre application.

Intégrer le SDK Java Spring Boot

- Vous pouvez trouver le code d'exemple pour ce guide dans notre dépôt github spring-boot-sample.

- Aucun SDK officiel n'est requis pour intégrer Logto à votre application Java Spring Boot. Nous utiliserons les bibliothèques Spring Security et Spring Security OAuth2 pour gérer le flux d'authentification OIDC avec Logto.

Configurez votre application Java Spring Boot

Ajout des dépendances

Pour les utilisateurs de gradle, ajoutez les dépendances suivantes à votre fichier build.gradle :

dependencies {

implementation 'org.springframework.boot:spring-boot-starter-thymeleaf'

implementation 'org.springframework.boot:spring-boot-starter-web'

implementation 'org.springframework.boot:spring-boot-starter-security'

implementation 'org.springframework.boot:spring-boot-starter-oauth2-client'

}

Pour les utilisateurs de maven, ajoutez les dépendances suivantes à votre fichier pom.xml :

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-thymeleaf</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-web</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-security</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-oauth2-client</artifactId>

</dependency>

Configuration du client OAuth2

Enregistrez une nouvelle application Java Spring Boot dans la Console Logto et récupérez les informations d'identification du client ainsi que les configurations IdP pour votre application web.

Ajoutez la configuration suivante à votre fichier application.properties :

spring.security.oauth2.client.registration.logto.client-name=logto

spring.security.oauth2.client.registration.logto.client-id={{YOUR_CLIENT_ID}}

spring.security.oauth2.client.registration.logto.client-secret={{YOUR_CLIENT_ID}}

spring.security.oauth2.client.registration.logto.redirect-uri={baseUrl}/login/oauth2/code/{registrationId}

spring.security.oauth2.client.registration.logto.authorization-grant-type=authorization_code

spring.security.oauth2.client.registration.logto.scope=openid,profile,offline_access

spring.security.oauth2.client.registration.logto.provider=logto

spring.security.oauth2.client.provider.logto.issuer-uri={{LOGTO_ENDPOINT}}/oidc

spring.security.oauth2.client.provider.logto.authorization-uri={{LOGTO_ENDPOINT}}/oidc/auth

spring.security.oauth2.client.provider.logto.jwk-set-uri={{LOGTO_ENDPOINT}}/oidc/jwks

Implémentation

Avant de plonger dans les détails, voici un aperçu rapide de l'Expérience utilisateur. Le processus de connexion peut être simplifié comme suit :

- Votre application lance la méthode de connexion.

- L'utilisateur est redirigé vers la page de connexion Logto. Pour les applications natives, le navigateur système est ouvert.

- L'utilisateur se connecte et est redirigé vers votre application (configurée comme l'URI de redirection).

Concernant la connexion basée sur la redirection

- Ce processus d'authentification (Authentication) suit le protocole OpenID Connect (OIDC), et Logto applique des mesures de sécurité strictes pour protéger la connexion utilisateur.

- Si vous avez plusieurs applications, vous pouvez utiliser le même fournisseur d’identité (Logto). Une fois que l'utilisateur se connecte à une application, Logto complétera automatiquement le processus de connexion lorsque l'utilisateur accède à une autre application.

Pour en savoir plus sur la logique et les avantages de la connexion basée sur la redirection, consultez Expérience de connexion Logto expliquée.

Afin de rediriger les utilisateurs vers votre application après leur connexion, vous devez définir l’URI de redirection à l’aide de la propriété client.registration.logto.redirect-uri à l’étape précédente.

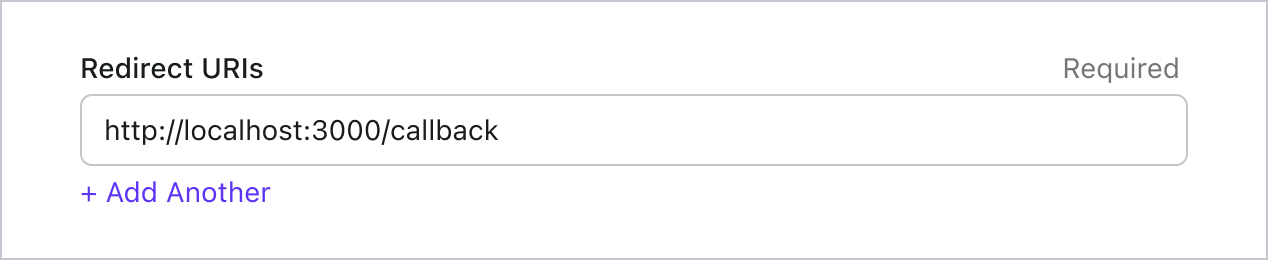

Configurer les URIs de redirection

Passez à la page des détails de l'application de Logto Console. Ajoutez une URI de redirection http://localhost:3000/callback.

Tout comme pour la connexion, les utilisateurs doivent être redirigés vers Logto pour se déconnecter de la session partagée. Une fois terminé, il serait idéal de rediriger l'utilisateur vers votre site web. Par exemple, ajoutez http://localhost:3000/ comme section d'URI de redirection après déconnexion.

Ensuite, cliquez sur "Enregistrer" pour sauvegarder les modifications.

Implémenter le WebSecurityConfig

Créer une nouvelle classe WebSecurityConfig dans votre projet

La classe WebSecurityConfig sera utilisée pour configurer les paramètres de sécurité de votre application. C’est la classe clé qui gérera le flux d’authentification et d’autorisation. Veuillez consulter la documentation Spring Security pour plus de détails.

package com.example.securingweb;

import org.springframework.context.annotation.Configuration;

import org.springframework.security.config.annotation.web.configuration.EnableWebSecurity;

@Configuration

@EnableWebSecurity

public class WebSecurityConfig {

// ...

}

Créer un bean idTokenDecoderFactory

Ceci est nécessaire car Logto utilise ES384 comme algorithme par défaut, nous devons donc remplacer le OidcIdTokenDecoderFactory par défaut pour utiliser le même algorithme.

import org.springframework.context.annotation.Bean;

import org.springframework.security.oauth2.client.oidc.authentication.OidcIdTokenDecoderFactory;

import org.springframework.security.oauth2.client.registration.ClientRegistration;

import org.springframework.security.oauth2.jose.jws.SignatureAlgorithm;

import org.springframework.security.oauth2.jwt.JwtDecoderFactory;

public class WebSecurityConfig {

// ...

@Bean

public JwtDecoderFactory<ClientRegistration> idTokenDecoderFactory() {

OidcIdTokenDecoderFactory idTokenDecoderFactory = new OidcIdTokenDecoderFactory();

idTokenDecoderFactory.setJwsAlgorithmResolver(clientRegistration -> SignatureAlgorithm.ES384);

return idTokenDecoderFactory;

}

}

Créer une classe LoginSuccessHandler pour gérer l’événement de succès de connexion

Nous allons rediriger l’utilisateur vers la page /user après une connexion réussie.

package com.example.securingweb;

import java.io.IOException;

import org.springframework.security.core.Authentication;

import org.springframework.security.web.authentication.AuthenticationSuccessHandler;

import jakarta.servlet.ServletException;

import jakarta.servlet.http.HttpServletRequest;

import jakarta.servlet.http.HttpServletResponse;

public class CustomSuccessHandler implements AuthenticationSuccessHandler {

@Override

public void onAuthenticationSuccess(HttpServletRequest request, HttpServletResponse response,

Authentication authentication) throws IOException, ServletException {

response.sendRedirect("/user");

}

}

Créer une classe LogoutSuccessHandler pour gérer l’événement de succès de déconnexion

Effacez la session et redirigez l’utilisateur vers la page d’accueil.

package com.example.securingweb;

import java.io.IOException;

import org.springframework.security.core.Authentication;

import org.springframework.security.web.authentication.logout.LogoutSuccessHandler;

import jakarta.servlet.ServletException;

import jakarta.servlet.http.HttpServletRequest;

import jakarta.servlet.http.HttpServletResponse;

import jakarta.servlet.http.HttpSession;

public class CustomLogoutHandler implements LogoutSuccessHandler {

@Override

public void onLogoutSuccess(HttpServletRequest request, HttpServletResponse response, Authentication authentication)

throws IOException, ServletException {

HttpSession session = request.getSession();

if (session != null) {

session.invalidate();

}

response.sendRedirect("/home");

}

}

Mettre à jour la classe WebSecurityConfig avec un securityFilterChain

securityFilterChain est une chaîne de filtres responsables du traitement des requêtes et réponses entrantes.

Nous allons configurer le securityFilterChain pour autoriser l’accès à la page d’accueil et exiger l’authentification pour toutes les autres requêtes. Utilisez le CustomSuccessHandler et le CustomLogoutHandler pour gérer les événements de connexion et de déconnexion.

import org.springframework.context.annotation.Bean;

import org.springframework.security.config.annotation.web.builders.HttpSecurity;

import org.springframework.security.web.DefaultSecurityFilterChain;

public class WebSecurityConfig {

// ...

@Bean

public DefaultSecurityFilterChain securityFilterChain(HttpSecurity http) throws Exception {

http

.authorizeRequests(authorizeRequests ->

authorizeRequests

.antMatchers("/", "/home").permitAll() // Autoriser l’accès à la page d’accueil

.anyRequest().authenticated() // Toutes les autres requêtes nécessitent une authentification

)

.oauth2Login(oauth2Login ->

oauth2Login

.successHandler(new CustomSuccessHandler())

)

.logout(logout ->

logout

.logoutSuccessHandler(new CustomLogoutHandler())

);

return http.build();

}

}

Créer une page d’accueil

(Vous pouvez ignorer cette étape si vous avez déjà une page d’accueil dans votre projet)

package com.example.securingweb;

import java.security.Principal;

import org.springframework.stereotype.Controller;

import org.springframework.web.bind.annotation.GetMapping;

@Controller

public class HomeController {

@GetMapping({ "/", "/home" })

public String home(Principal principal) {

return principal != null ? "redirect:/user" : "home";

}

}

Ce contrôleur redirigera l’utilisateur vers la page utilisateur si l’utilisateur est authentifié, sinon il affichera la page d’accueil. Ajoutez un lien de connexion à la page d’accueil.

<body>

<h1>Bienvenue !</h1>

<p><a th:href="@{/oauth2/authorization/logto}">Se connecter avec Logto</a></p>

</body>

Créer une page utilisateur

Créez un nouveau contrôleur pour gérer la page utilisateur :

package com.example.securingweb;

import java.security.Principal;

import java.util.Map;

import org.springframework.security.oauth2.client.authentication.OAuth2AuthenticationToken;

import org.springframework.security.oauth2.core.user.OAuth2User;

import org.springframework.stereotype.Controller;

import org.springframework.ui.Model;

import org.springframework.web.bind.annotation.GetMapping;

import org.springframework.web.bind.annotation.RequestMapping;

@Controller

@RequestMapping("/user")

public class UserController {

@GetMapping

public String user(Model model, Principal principal) {

if (principal instanceof OAuth2AuthenticationToken) {

OAuth2AuthenticationToken token = (OAuth2AuthenticationToken) principal;

OAuth2User oauth2User = token.getPrincipal();

Map<String, Object> attributes = oauth2User.getAttributes();

model.addAttribute("username", attributes.get("username"));

model.addAttribute("email", attributes.get("email"));

model.addAttribute("sub", attributes.get("sub"));

}

return "user";

}

}

Une fois l’utilisateur authentifié, nous allons récupérer les données OAuth2User à partir de l’objet principal authentifié. Veuillez consulter OAuth2AuthenticationToken et OAuth2User pour plus de détails.

Lisez les données utilisateur et transmettez-les au template user.html.

<body>

<h1>Détails de l’utilisateur</h1>

<div>

<p>

<div><strong>nom :</strong> <span th:text="${username}"></span></div>

<div><strong>email :</strong> <span th:text="${email}"></span></div>

<div><strong>id :</strong> <span th:text="${sub}"></span></div>

</p>

</div>

<form th:action="@{/logout}" method="post">

<input type="submit" value="Déconnexion" />

</form>

</body>

Demander des revendications supplémentaires

Il se peut que certaines informations utilisateur soient manquantes dans l'objet retourné par principal (OAuth2AuthenticationToken). Cela est dû au fait que OAuth 2.0 et OpenID Connect (OIDC) sont conçus pour suivre le principe du moindre privilège (PoLP), et Logto est construit sur ces normes.

Par défaut, des revendications limitées sont retournées. Si vous avez besoin de plus d'informations, vous pouvez demander des portées supplémentaires pour accéder à plus de revendications.

Une "revendication" est une affirmation faite à propos d'un sujet ; une "portée" est un groupe de revendications. Dans le cas actuel, une revendication est une information sur l'utilisateur.

Voici un exemple non normatif de la relation portée - revendication :

La revendication "sub" signifie "sujet", qui est l'identifiant unique de l'utilisateur (c'est-à-dire l'ID utilisateur).

Le SDK Logto demandera toujours trois portées : openid, profile, et offline_access.

Pour récupérer des informations utilisateur supplémentaires, vous pouvez ajouter des portées supplémentaires dans le fichier application.properties. Par exemple, pour demander les portées email, phone et urn:logto:scope:organizations, ajoutez la ligne suivante dans le fichier application.properties :

spring.security.oauth2.client.registration.logto.scope=openid,profile,offline_access,email,phone,urn:logto:scope:organizations

Vous pourrez alors accéder aux revendications supplémentaires dans l’objet OAuth2User.

Exécuter et tester l’application

Lancez l’application et accédez à http://localhost:8080.

- Vous verrez la page d’accueil avec un lien de connexion.

- Cliquez sur le lien pour vous connecter avec Logto.

- Après une authentification réussie, vous serez redirigé vers la page utilisateur avec les détails de votre compte.

- Cliquez sur le bouton de déconnexion pour vous déconnecter. Vous serez redirigé vers la page d’accueil.

Ajouter le connecteur WeChat (Native)

Pour activer une connexion rapide et améliorer la conversion des utilisateurs, connectez-vous avec Java Spring Boot en tant que fournisseur d’identité (IdP). Le connecteur social Logto vous aide à établir cette connexion en quelques minutes en permettant plusieurs entrées de paramètres.

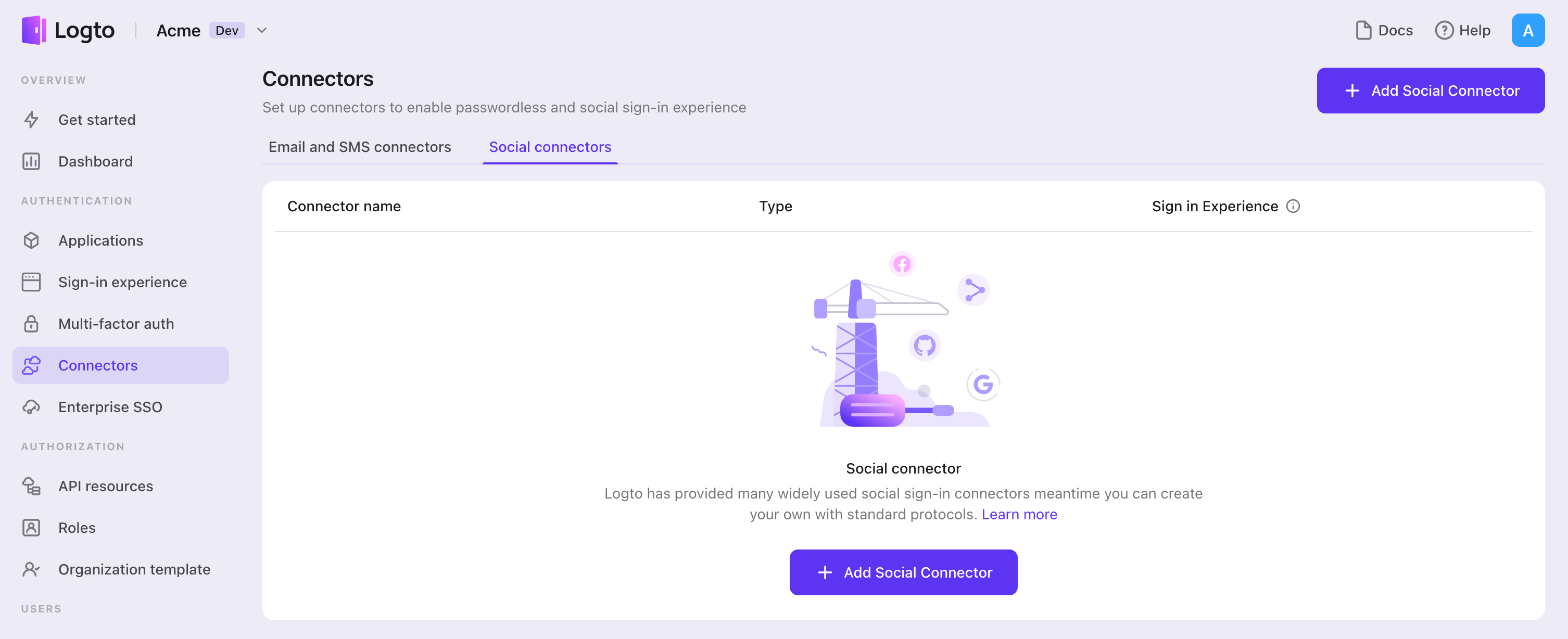

Pour ajouter un connecteur social, suivez simplement ces étapes :

- Accédez à Console > Connectors > Social Connectors.

- Cliquez sur "Add social connector" et sélectionnez "WeChat (Native)".

- Suivez le guide README et complétez les champs requis et personnalisez les paramètres.

Si vous suivez le guide du connecteur sur place, vous pouvez passer à la section suivante.

Configurer Application mobile WeChat

Créer une application mobile sur la plateforme ouverte WeChat

Vous pouvez passer certaines sections si vous les avez déjà terminées.

Créer un compte

Ouvrez https://open.weixin.qq.com/, cliquez sur le bouton "Sign Up" en haut à droite, puis terminez le processus d'inscription.

Créer une application mobile

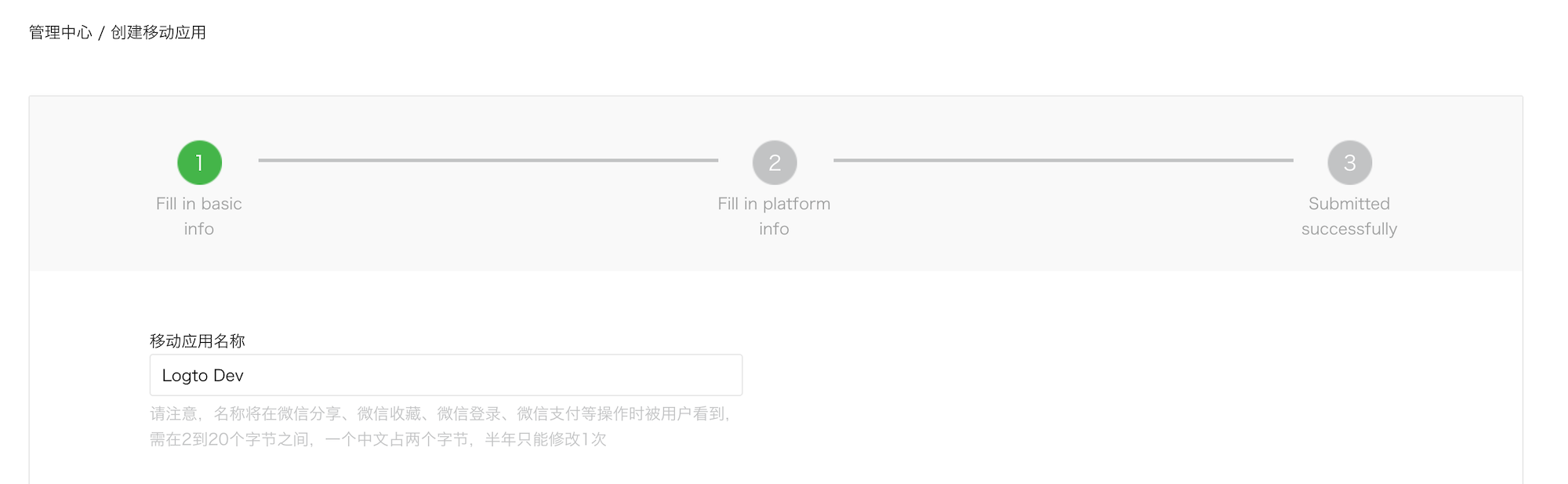

Connectez-vous avec le compte que vous venez de créer. Dans l'onglet "Mobile Application" (移动应用), cliquez sur le gros bouton vert "Create a mobile app" (创建移动应用).

Remplissons les informations requises dans le formulaire de candidature.

Informations de base

La plupart sont assez simples, et nous avons quelques conseils ici :

- Si vous souhaitez simplement tester la connexion WeChat et que l'application n'est pas sur l'App Store, dans la section "App is available", choisissez "No" pour ignorer le "App download link".

- Le "App operation flow chart" semble compliqué. D'après notre expérience, vous devez préparer un simple organigramme et plusieurs captures d'écran de l'application pour augmenter les chances de passer la validation.

Cliquez sur "Next step" pour continuer.

Informations sur la plateforme

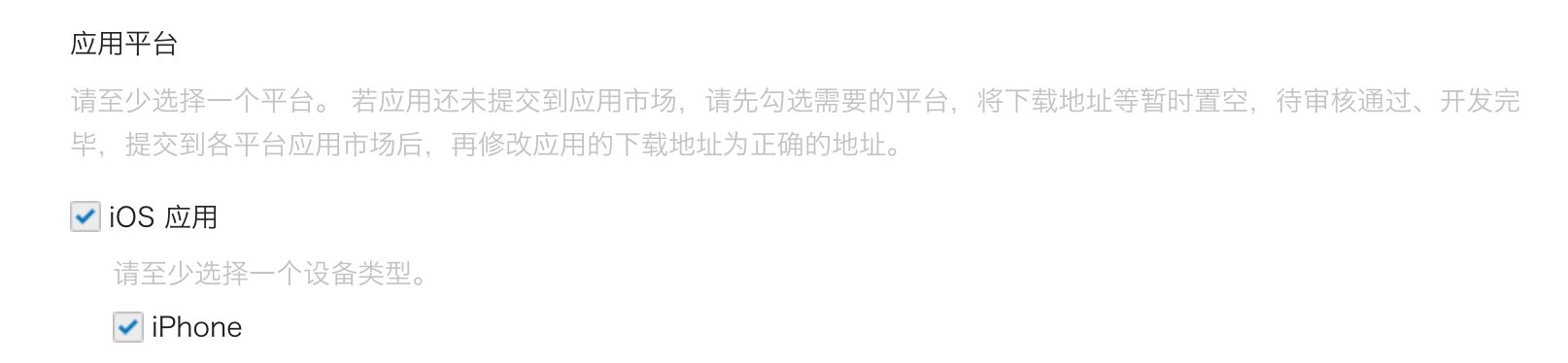

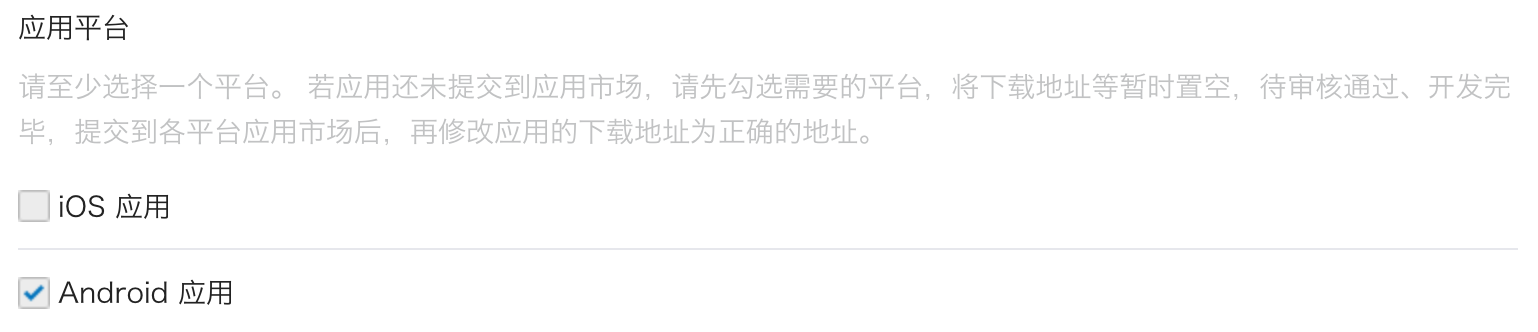

Vous pouvez configurer une ou les deux plateformes iOS et Android pour intégrer Logto avec la connexion native WeChat.

Application iOS

Cochez "iOS app" (iOS 应用), puis cochez le type d'appareil cible de votre application en conséquence.

Si vous avez choisi "No" pour la disponibilité sur l'App Store, vous pouvez ignorer le champ "AppStore download address" ici.

Renseignez Bundle ID, Test version Bundle ID et Universal Links (en réalité, un seul lien suffit 😂).

Bundle ID et Test version Bundle ID peuvent avoir la même valeur.

WeChat exige un universal link pour la connexion native. Si vous ne l'avez pas configuré ou ne savez pas ce que c'est, veuillez consulter la documentation officielle Apple.

Application Android

Cochez "Android app" (Android 应用).

Renseignez Application Signing Signature (应用签名) et Application Package Name (应用包名).

Vous devez signer votre application pour obtenir une signature. Consultez Signer votre application pour plus d'informations.

Après avoir terminé la signature, vous pouvez exécuter la tâche signingReport pour obtenir la signature.

./gradlew your-android-project:signingReport

La valeur MD5 du rapport de la variante de build correspondante sera la Application Signing Signature (应用签名), mais n'oubliez pas de retirer tous les points-virgules de la valeur et de la mettre en minuscules.

Ex. 1A:2B:3C:4D -> 1a2b3c4d.

En attente du résultat de la validation

Après avoir complété les informations sur la plateforme, cliquez sur "Submit Review" pour continuer. En général, la validation est rapide, elle se termine en 1 à 2 jours.

Nous pensons que le réviseur est attribué aléatoirement à chaque soumission car le standard varie. Vous pouvez être refusé la première fois, mais ne baissez pas les bras ! Expliquez votre situation et demandez au réviseur comment la modifier.

Activer la connexion native WeChat dans votre application

iOS

Nous supposons que vous avez intégré le Logto iOS SDK dans votre application. Dans ce cas, les choses sont assez simples, et vous n'avez même pas besoin de lire la documentation du SDK WeChat :

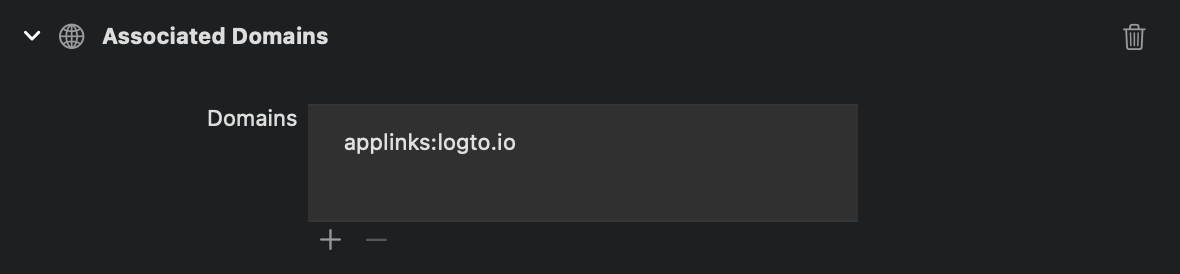

1. Configurez l'universal link et le schéma d'URL dans votre projet Xcode

Dans le projet Xcode -> onglet Signing & Capabilities, ajoutez la capacité "Associated Domains" et l'universal link que vous avez configuré précédemment.

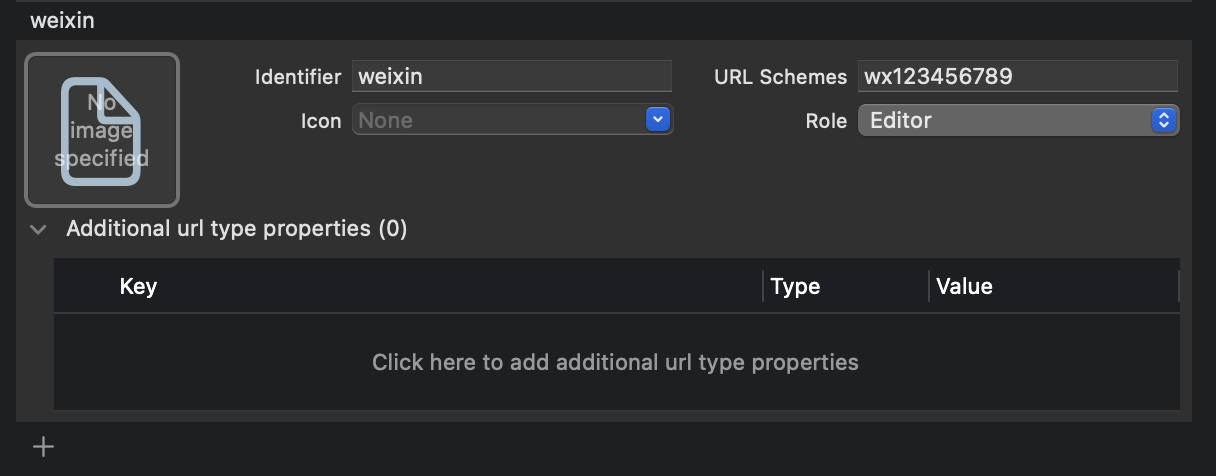

Allez ensuite dans l'onglet "Info", ajoutez un schéma d'URL personnalisé avec l'App ID WeChat.

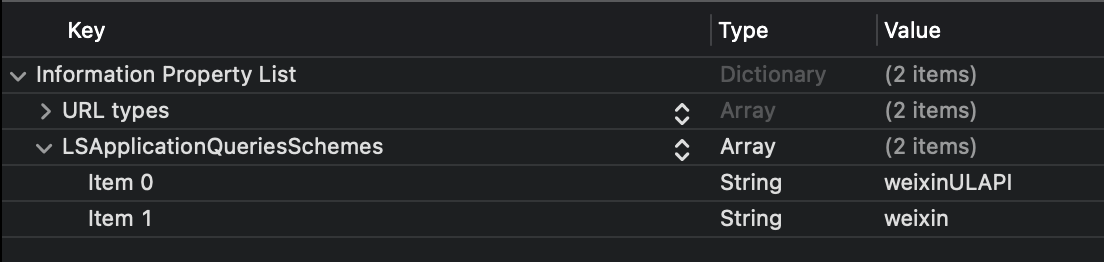

Enfin, ouvrez votre Info.plist, ajoutez weixinULAPI et weixin sous LSApplicationQueriesSchemes.

Nous savons que ces actions ne sont pas très logiques, mais c'est la solution minimale fonctionnelle que nous avons trouvée. Consultez le guide officiel magique pour plus d'informations.

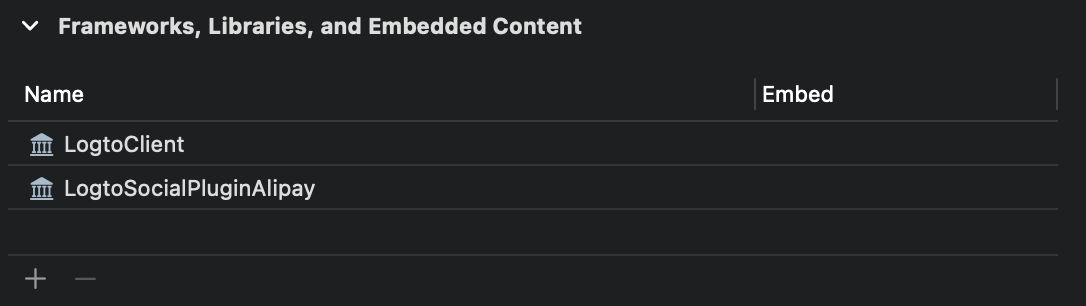

2. Ajoutez LogtoSocialPluginWechat à votre projet Xcode

Ajoutez le framework :

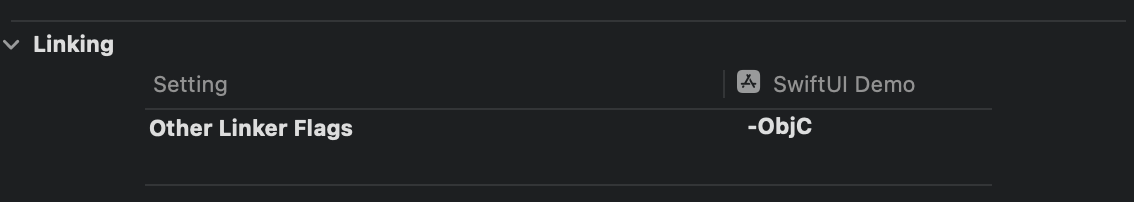

Et ajoutez -ObjC dans vos paramètres de build > Linking > Other Linker Flags :

Le plugin inclut WeChat Open SDK 1.9.2. Vous pouvez directement utiliser import WechatOpenSDK une fois le plugin importé.

3. Ajoutez le plugin dans les options d'initialisation de votre LogtoClient

let logtoClient = LogtoClient(

useConfig: config,

socialPlugins: [LogtoSocialPluginWechat()]

)

4. Gérez correctement onOpenURL

La fonction LogtoClient.handle(url:) gérera tous les connecteurs natifs que vous avez activés. Vous devez simplement l'appeler une seule fois.

// SwiftUI

YourRootView()

.onOpenURL { url in

LogtoClient.handle(url: url)

}

// ou AppDelegate

func application(_ app: UIApplication, open url: URL, options: /*...*/) -> Bool {

LogtoClient.handle(url: url)

}

Android

Nous supposons que vous avez intégré le Logto Android SDK dans votre application. Dans ce cas, les choses sont assez simples, et vous n'avez même pas besoin de lire la documentation du SDK WeChat :

1. Ajoutez Wechat Open SDK à votre projet

Assurez-vous que le dépôt mavenCentral() est dans les repositories de votre projet Gradle :

repositories {

// ...

mavenCentral()

}

Ajoutez le Wechat Open SDK à vos dépendances :

dependencies {

// ...

api("com.tencent.mm.opensdk:wechat-sdk-android:6.8.0") // kotlin-script

// ou

api 'com.tencent.mm.opensdk:wechat-sdk-android:6.8.0' // groovy-script

}

2. Ajoutez WXEntryActivity à votre projet

Créez un package wxapi sous la racine de votre package et ajoutez la classe WXEntryActivity dans le package wxapi (Prenons com.sample.app comme exemple) :

// WXEntryActivity.kt

package com.sample.app.wxapi

import io.logto.sdk.android.auth.social.wechat.WechatSocialResultActivity

class WXEntryActivity: WechatSocialResultActivity()

// WXEntryActivity.java

package com.sample.app.wxapi

import io.logto.sdk.android.auth.social.wechat.WechatSocialResultActivity

public class WXEntryActivity extends WechatSocialResultActivity {}

La position finale de WXEntryActivity dans le projet devrait ressembler à ceci (exemple en Kotlin) :

src/main/kotlin/com/sample/app/wxapi/WXEntryActivity.kt

3. Modifiez le AndroidManifest.xml

Ajoutez la ligne suivante à votre AndroidManifest.xml :

\<?xml version="1.0" encoding="utf-8"?>

\<manifest xmlns:android="http://schemas.android.com/apk/res/android"

package="com.sample.app">

\<application>

\<!-- ligne à ajouter -->

\<activity android:name=".wxapi.WXEntryActivity" android:exported="true"/>

\</application>

\</manifest>

Enregistrer votre configuration

Vérifiez que vous avez rempli les valeurs nécessaires dans la zone de configuration du connecteur Logto. Cliquez sur "Enregistrer et terminer" (ou "Enregistrer les modifications") et le connecteur WeChat (Native) devrait être disponible maintenant.

Activer le connecteur WeChat (Native) dans l'Expérience de connexion

Une fois que vous avez créé un connecteur social avec succès, vous pouvez l'activer en tant que bouton "Continuer avec WeChat (Native)" dans l'Expérience de connexion.

- Accédez à Console > Expérience de connexion > Inscription et connexion.

- (Facultatif) Choisissez "Non applicable" pour l'identifiant d'inscription si vous avez besoin uniquement de la connexion sociale.

- Ajoutez le connecteur WeChat (Native) configuré à la section "Connexion sociale".

Tests et validation

Retournez à votre application Java Spring Boot. Vous devriez maintenant pouvoir vous connecter avec WeChat (Native). Profitez-en !

Lectures complémentaires

Flux des utilisateurs finaux : Logto fournit des flux d'authentification prêts à l'emploi, y compris l'authentification multi-facteurs (MFA) et le SSO d’entreprise, ainsi que des API puissantes pour une mise en œuvre flexible des paramètres de compte, de la vérification de sécurité et de l'expérience multi-locataire.

Autorisation : L'autorisation définit les actions qu'un utilisateur peut effectuer ou les ressources auxquelles il peut accéder après avoir été authentifié. Découvrez comment protéger votre API pour les applications natives et monopages et mettre en œuvre le contrôle d’accès basé sur les rôles (RBAC).

Organisations : Particulièrement efficace dans les applications SaaS multi-locataires et B2B, la fonctionnalité d'organisation permet la création de locataires, la gestion des membres, le RBAC au niveau de l'organisation et l'approvisionnement juste-à-temps.

Série IAM client : Nos articles de blog en série sur la gestion des identités et des accès des clients (ou consommateurs), des sujets de base aux sujets avancés et au-delà.