Logto est une alternative à Auth0 conçue pour les applications modernes et les produits SaaS. Il offre des services à la fois Cloud et Open-source pour vous aider à lancer rapidement votre système de gestion des identités et des accès (IAM). Profitez de l'authentification, de l'autorisation et de la gestion multi-locataires tout-en-un.

Nous recommandons de commencer avec un locataire de développement gratuit sur Logto Cloud. Cela vous permet d'explorer facilement toutes les fonctionnalités.

Dans cet article, nous allons parcourir les étapes pour construire rapidement l'expérience de connexion Twilio (authentification utilisateur) avec Extension Chrome et Logto.

Prérequis

- Une instance Logto en cours d'exécution. Consultez la page d'introduction pour commencer.

- Connaissance de base de Extension Chrome.

- Un compte Twilio utilisable.

Créer une application dans Logto

Logto est basé sur l'authentification OpenID Connect (OIDC) et l'autorisation OAuth 2.0. Il prend en charge la gestion des identités fédérées à travers plusieurs applications, communément appelée authentification unique (SSO).

Pour créer votre application Application monopage, suivez simplement ces étapes :

- Ouvrez la Logto Console. Dans la section "Get started", cliquez sur le lien "View all" pour ouvrir la liste des frameworks d'application. Alternativement, vous pouvez naviguer vers Logto Console > Applications, et cliquer sur le bouton "Create application".

- Dans la fenêtre modale qui s'ouvre, cliquez sur la section "Application monopage" ou filtrez tous les frameworks "Application monopage" disponibles en utilisant les cases à cocher de filtre rapide à gauche. Cliquez sur la carte du framework "Extension Chrome" pour commencer à créer votre application.

- Entrez le nom de l'application, par exemple, "Bookstore", et cliquez sur "Create application".

🎉 Ta-da ! Vous venez de créer votre première application dans Logto. Vous verrez une page de félicitations qui inclut un guide d'intégration détaillé. Suivez le guide pour voir quelle sera l'expérience dans votre application.

Intégrer Logto SDK

- La démonstration suivante a été testée sur Chrome v123.0.6312.87 (arm64). D'autres versions devraient également fonctionner, tant qu'elles prennent en charge les API

chromeutilisées dans le SDK. - Le projet d'exemple est disponible sur notre répertoire GitHub.

Installation

- npm

- Yarn

- pnpm

npm i @logto/chrome-extension

yarn add @logto/chrome-extension

pnpm add @logto/chrome-extension

Le flux d'authentification

En supposant que vous ayez placé un bouton "Se connecter" dans le popup de votre extension Chrome, le flux d'authentification ressemblera à ceci :

Pour d'autres pages interactives dans votre extension, vous devez simplement remplacer le participant Popup de l'extension par le nom de la page. Dans ce tutoriel, nous nous concentrerons sur la page popup.

Concernant la connexion basée sur la redirection

- Ce processus d'authentification (Authentication) suit le protocole OpenID Connect (OIDC), et Logto applique des mesures de sécurité strictes pour protéger la connexion utilisateur.

- Si vous avez plusieurs applications, vous pouvez utiliser le même fournisseur d’identité (Logto). Une fois que l'utilisateur se connecte à une application, Logto complétera automatiquement le processus de connexion lorsque l'utilisateur accède à une autre application.

Pour en savoir plus sur la logique et les avantages de la connexion basée sur la redirection, consultez Expérience de connexion Logto expliquée.

Mettre à jour le manifest.json

Le SDK Logto nécessite les permissions suivantes dans le manifest.json :

{

"permissions": ["identity", "storage"],

"host_permissions": ["https://*.logto.app/*"]

}

permissions.identity: Nécessaire pour l'API Chrome Identity, utilisée pour se connecter et se déconnecter.permissions.storage: Nécessaire pour stocker la session de l'utilisateur.host_permissions: Nécessaire pour que le SDK Logto communique avec les APIs Logto.

Si vous utilisez un domaine personnalisé sur Logto Cloud, vous devez mettre à jour le host_permissions pour correspondre à votre domaine.

Configurer un script d'arrière-plan (service worker)

Dans le script d'arrière-plan de votre extension Chrome, initialisez le SDK Logto :

import LogtoClient from '@logto/chrome-extension';

export const logtoClient = new LogtoClient({

endpoint: '<your-logto-endpoint>'

appId: '<your-logto-app-id>',

});

Remplacez <your-logto-endpoint> et <your-logto-app-id> par les valeurs réelles. Vous pouvez trouver ces valeurs sur la page de l'application que vous venez de créer dans la Logto Console.

Si vous n'avez pas de script d'arrière-plan, vous pouvez suivre le guide officiel pour en créer un.

Pourquoi avons-nous besoin d'un script d'arrière-plan ?

Les pages d'extension normales comme le popup ou la page d'options ne peuvent pas s'exécuter en arrière-plan et peuvent être fermées pendant le processus d'authentification. Un script d'arrière-plan garantit que le processus d'authentification peut être correctement géré.

Ensuite, nous devons écouter le message provenant d'autres pages d'extension et gérer le processus d'authentification :

chrome.runtime.onMessage.addListener((message, sender, sendResponse) => {

// Dans le code ci-dessous, puisque nous retournons `true` pour chaque action, nous devons appeler `sendResponse`

// pour notifier l'expéditeur. Vous pouvez également gérer les erreurs ici, ou utiliser d'autres moyens pour notifier l'expéditeur.

if (message.action === 'signIn') {

const redirectUri = chrome.identity.getRedirectURL('/callback');

logtoClient.signIn(redirectUri).finally(sendResponse);

return true;

}

if (message.action === 'signOut') {

const redirectUri = chrome.identity.getRedirectURL();

logtoClient.signOut(redirectUri).finally(sendResponse);

return true;

}

return false;

});

Vous remarquerez peut-être qu'il y a deux URIs de redirection utilisées dans le code ci-dessus. Elles sont toutes deux créées par chrome.identity.getRedirectURL, qui est une API Chrome intégrée pour générer une URL de redirection pour les flux d'authentification. Les deux URIs seront :

https://<extension-id>.chromiumapp.org/callbackpour la connexion.https://<extension-id>.chromiumapp.org/pour la déconnexion.

Notez que ces URIs ne sont pas accessibles et sont uniquement utilisées pour que Chrome déclenche des actions spécifiques pour le processus d'authentification.

Mettre à jour les paramètres de l'application Logto

Nous devons maintenant mettre à jour les paramètres de l'application Logto pour autoriser les URIs de redirection que nous venons de créer.

- Allez sur la page de l'application dans la Logto Console.

- Dans la section "URIs de redirection", ajoutez l'URI :

https://<extension-id>.chromiumapp.org/callback. - Dans la section "URIs de redirection après déconnexion", ajoutez l'URI :

https://<extension-id>.chromiumapp.org/. - Dans la section "Origines autorisées pour CORS", ajoutez l'URI :

chrome-extension://<extension-id>. Le SDK dans l'extension Chrome utilisera cette origine pour communiquer avec les APIs Logto. - Cliquez sur Enregistrer les modifications.

N'oubliez pas de remplacer <extension-id> par votre ID d'extension réel. Vous pouvez trouver l'ID de l'extension sur la page chrome://extensions.

Ajouter des boutons de connexion et de déconnexion au popup

Nous y sommes presque ! Ajoutons les boutons de connexion et de déconnexion et la logique nécessaire à la page popup.

Dans le fichier popup.html :

<button id="sign-in">Se connecter</button> <button id="sign-out">Se déconnecter</button>

Dans le fichier popup.js (en supposant que popup.js est inclus dans le popup.html) :

document.getElementById('sign-in').addEventListener('click', async () => {

await chrome.runtime.sendMessage({ action: 'signIn' });

// Connexion terminée (ou échouée), vous pouvez mettre à jour l'interface utilisateur ici.

});

document.getElementById('sign-out').addEventListener('click', async () => {

await chrome.runtime.sendMessage({ action: 'signOut' });

// Déconnexion terminée (ou échouée), vous pouvez mettre à jour l'interface utilisateur ici.

});

Point de contrôle : Tester le flux d'authentification

Vous pouvez maintenant tester le flux d'authentification dans votre extension Chrome :

- Ouvrez le popup de l'extension.

- Cliquez sur le bouton "Se connecter".

- Vous serez redirigé vers la page de connexion Logto.

- Connectez-vous avec votre compte Logto.

- Vous serez redirigé vers Chrome.

Vérifier l'état d'authentification

Puisque Chrome fournit des APIs de stockage unifiées, en dehors du flux de connexion et de déconnexion, toutes les autres méthodes du SDK Logto peuvent être utilisées directement dans la page popup.

Dans votre popup.js, vous pouvez réutiliser l'instance LogtoClient créée dans le script d'arrière-plan, ou en créer une nouvelle avec la même configuration :

import LogtoClient from '@logto/chrome-extension';

const logtoClient = new LogtoClient({

endpoint: '<your-logto-endpoint>'

appId: '<your-logto-app-id>',

});

// Ou réutilisez l'instance logtoClient créée dans le script d'arrière-plan

import { logtoClient } from './service-worker.js';

Ensuite, vous pouvez créer une fonction pour charger l'état d'authentification et le profil de l'utilisateur :

const loadAuthenticationState = async () => {

const isAuthenticated = await logtoClient.isAuthenticated();

// Mettez à jour l'interface utilisateur en fonction de l'état d'authentification

if (isAuthenticated) {

const user = await logtoClient.getIdTokenClaims(); // { sub: '...', email: '...', ... }

// Mettez à jour l'interface utilisateur avec le profil de l'utilisateur

}

};

Vous pouvez également combiner la fonction loadAuthenticationState avec la logique de connexion et de déconnexion :

document.getElementById('sign-in').addEventListener('click', async () => {

await chrome.runtime.sendMessage({ action: 'signIn' });

await loadAuthenticationState();

});

document.getElementById('sign-out').addEventListener('click', async () => {

await chrome.runtime.sendMessage({ action: 'signOut' });

await loadAuthenticationState();

});

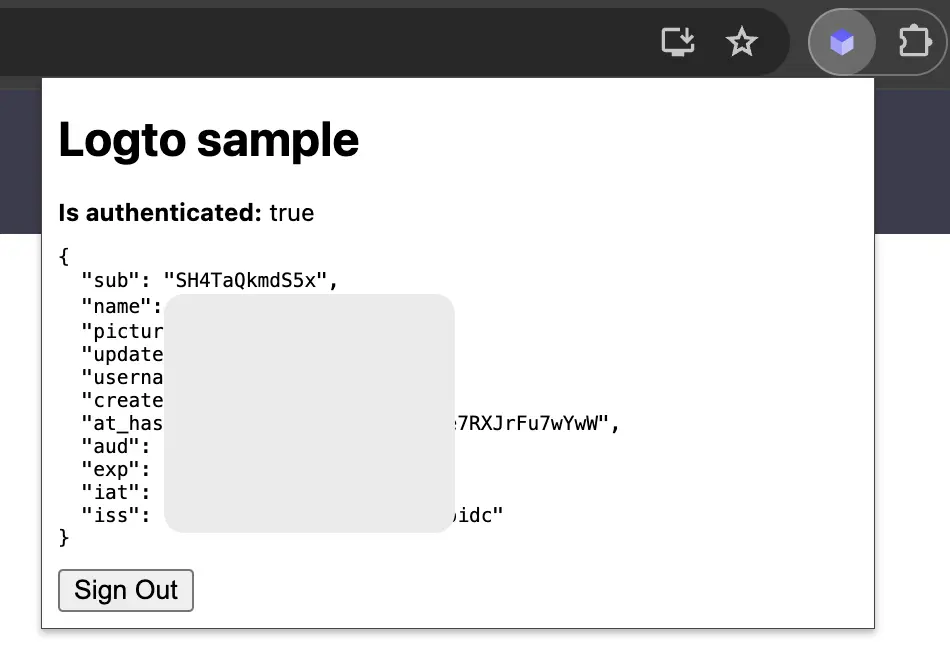

Voici un exemple de la page popup avec l'état d'authentification :

Autres considérations

- Bundling du service worker : Si vous utilisez un bundler comme Webpack ou Rollup, vous devez explicitement définir la cible sur

browserou similaire pour éviter le bundling inutile de modules Node.js. - Résolution de module : Le SDK Logto pour extension Chrome est un module uniquement ESM.

Consultez notre projet d'exemple pour un exemple complet avec TypeScript, Rollup, et d'autres configurations.

Ajouter le connecteur Twilio

Le connecteur SMS est une méthode utilisée pour envoyer des mots de passe à usage unique (OTP) pour l'authentification. Il permet la vérification de Numéro de téléphone pour prendre en charge l'authentification sans mot de passe, y compris l'inscription, la connexion, l'authentification à deux facteurs (2FA) et la récupération de compte basées sur SMS. Vous pouvez facilement connecter Twilio en tant que fournisseur SMS. Avec le connecteur SMS de Logto, vous pouvez configurer cela en quelques minutes seulement.

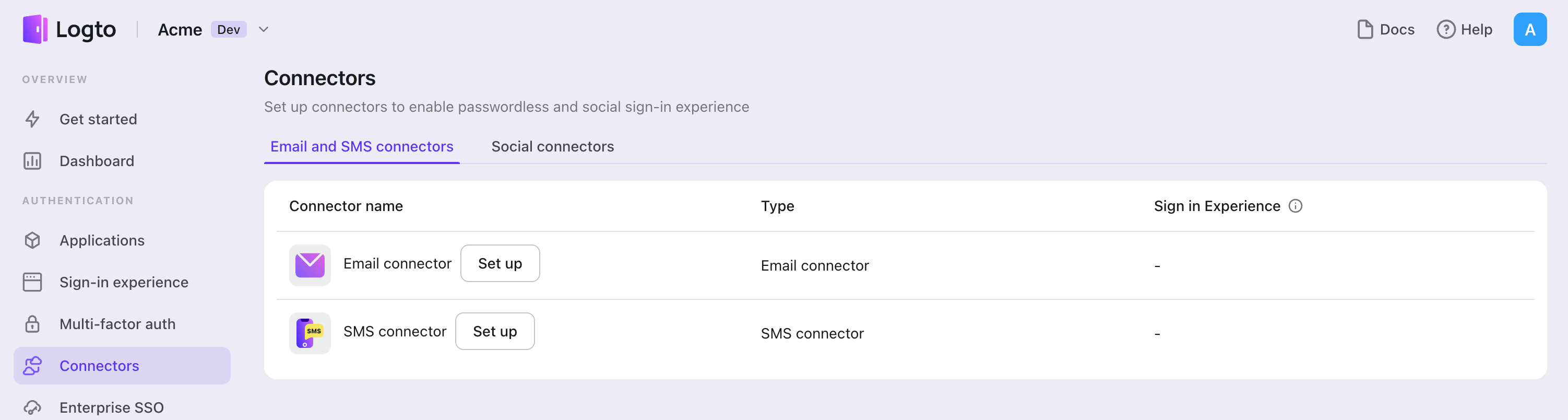

Pour ajouter un connecteur SMS, suivez simplement ces étapes :

- Accédez à Console > Connector > Email and SMS connectors.

- Pour ajouter un nouveau connecteur SMS, cliquez sur le bouton "Configurer" et sélectionnez "Twilio".

- Consultez la documentation README pour le fournisseur sélectionné.

- Complétez les champs de configuration dans la section "Configuration des paramètres".

- Personnalisez le modèle SMS à l'aide de l'éditeur JSON.

- Testez votre configuration en envoyant un code de vérification à votre Numéro de téléphone.

Si vous suivez le guide du connecteur sur place, vous pouvez passer à la section suivante.

Configurer Connecteur Twilio SMS

Créer un compte Twilio

Créez un nouveau compte sur Twilio. (Passez à l'étape suivante si vous en avez déjà un.)

Configurer les numéros de téléphone des expéditeurs

Allez sur la page de la console Twilio et connectez-vous avec votre compte Twilio.

Achetez un numéro de téléphone sous "Phone Numbers" -> "Manage" -> "Buy a number".

Parfois, vous pouvez rencontrer la situation où le service SMS n'est pas pris en charge dans certains pays ou régions. Choisissez un numéro d'autres régions pour contourner ce problème.

Une fois que nous avons un numéro valide revendiqué, allez dans "Messaging" -> "Services". Créez un nouveau service de messagerie en cliquant sur le bouton.

Donnez un nom convivial au service et choisissez Notify my users comme objectif de notre service.

À l'étape suivante, choisissez Phone Number comme Type d'expéditeur, et ajoutez le numéro de téléphone que nous venons de revendiquer à ce service en tant qu'expéditeur.

Chaque numéro de téléphone ne peut être lié qu'à un seul service de messagerie.

Obtenir les identifiants de compte

Nous aurons besoin des identifiants API pour faire fonctionner le connecteur. Commençons par la page de la console Twilio.

Cliquez sur le menu "Account" dans le coin supérieur droit, puis allez à la page "API keys & tokens" pour obtenir votre Account SID et Auth token.

Retournez à la page des paramètres "Messaging" -> "Services" à partir de la barre latérale, et trouvez le Sid de votre service.

Composer le JSON du connecteur

Remplissez les champs accountSID, authToken et fromMessagingServiceSID avec Account SID, Auth token et Sid du service de messagerie correspondant.

Vous pouvez ajouter plusieurs modèles de connecteurs SMS pour différents cas. Voici un exemple d'ajout d'un seul modèle :

- Remplissez le champ

contentavec des contenus de type chaîne arbitraire. N'oubliez pas de laisser le placeholder{{code}}pour le code de vérification aléatoire. - Remplissez le champ

usageTypeavec soitRegister,SignIn,ForgotPassword,Genericpour différents cas d'utilisation. Afin d'activer les flux utilisateur complets, les modèles avec usageTypeRegister,SignIn,ForgotPasswordetGenericsont requis.

Tester le connecteur SMS Twilio

Vous pouvez entrer un numéro de téléphone et cliquer sur "Send" pour voir si les paramètres fonctionnent avant "Save and Done".

C'est tout. N'oubliez pas de Activer le connecteur dans l'expérience de connexion.

Types de configuration

| Nom | Type |

|---|---|

| accountSID | string |

| authToken | string |

| fromMessagingServiceSID | string |

| templates | Templates[] |

| Propriétés du modèle | Type | Valeurs énumérées |

|---|---|---|

| content | string | N/A |

| usageType | enum string | 'Register' | 'SignIn' | 'ForgotPassword' | 'Generic' |

Enregistrer votre configuration

Vérifiez que vous avez rempli les valeurs nécessaires dans la zone de configuration du connecteur Logto. Cliquez sur "Enregistrer et terminer" (ou "Enregistrer les modifications") et le connecteur Twilio devrait être disponible maintenant.

Activer le connecteur Twilio dans l'expérience de connexion

Une fois que vous avez créé un connecteur avec succès, vous pouvez activer la connexion et l'inscription sans mot de passe basées sur le numéro de téléphone.

- Accédez à Console > Expérience de connexion > Inscription et connexion.

- Configurez les méthodes d'inscription (Optionnel) :

- Sélectionnez "Numéro de téléphone" ou "Email ou numéro de téléphone" comme identifiant d'inscription.

- "Vérifier à l'inscription" est forcé d'être activé. Vous pouvez également activer "Créer un mot de passe" lors de l'inscription.

- Configurez les méthodes de connexion :

- Sélectionnez Numéro de téléphone comme l'un des identifiants de connexion. Vous pouvez fournir plusieurs identifiants disponibles (email, numéro de téléphone et nom d'utilisateur).

- Sélectionnez "Code de vérification" et / ou "Mot de passe" comme facteur d'authentification.

- Cliquez sur "Enregistrer les modifications" et testez-le dans "Aperçu en direct".

En plus de l'inscription et de la connexion via les OTP , vous pouvez également activer la récupération de mot de passe et la vérification de sécurité basée sur , ainsi que lier Numéro de téléphone au profil. Voir Flux des utilisateurs finaux pour plus de détails.

Test et validation

Retournez à votre application Extension Chrome. Vous devriez maintenant pouvoir vous connecter avec Twilio. Profitez-en !

Lectures complémentaires

Flux des utilisateurs finaux : Logto fournit des flux d'authentification prêts à l'emploi, y compris l'authentification multi-facteurs (MFA) et le SSO d’entreprise, ainsi que des API puissantes pour une mise en œuvre flexible des paramètres de compte, de la vérification de sécurité et de l'expérience multi-locataire.

Autorisation : L'autorisation définit les actions qu'un utilisateur peut effectuer ou les ressources auxquelles il peut accéder après avoir été authentifié. Découvrez comment protéger votre API pour les applications natives et monopages et mettre en œuvre le contrôle d’accès basé sur les rôles (RBAC).

Organisations : Particulièrement efficace dans les applications SaaS multi-locataires et B2B, la fonctionnalité d'organisation permet la création de locataires, la gestion des membres, le RBAC au niveau de l'organisation et l'approvisionnement juste-à-temps.

Série IAM client : Nos articles de blog en série sur la gestion des identités et des accès des clients (ou consommateurs), des sujets de base aux sujets avancés et au-delà.